So sánh điểm khác biệt Cloudflare Tunnel vs VPN chi tiết nhất

Đã kiểm duyệt nội dung

Đánh giá

Cloudflare Tunnel vs VPN là hai giải pháp bảo mật phổ biến, đều nhằm mục đích cung cấp quyền truy cập an toàn đến các tài nguyên mạng nội bộ. Trong bài viết này, mình sẽ giúp bạn hiểu rõ hơn điểm khác biệt của hai giải pháp này, các trường hợp nên dùng để giúp bạn lựa chọn giải pháp phù hợp nhất cho nhu cầu của mình.

Những điểm chính

- Khái niệm Cloudflare Tunnel: Hiểu rõ đây là giải pháp xuất bản ứng dụng theo mô hình Zero Trust, giúp bạn nhận biết vai trò của nó trong việc kết nối an toàn các dịch vụ nội bộ ra Internet mà không cần mở cổng firewall.

- Khái niệm VPN: Nắm được VPN là công nghệ tạo đường hầm mã hóa, giúp bạn nhận biết vai trò của nó trong việc cung cấp quyền truy cập toàn bộ mạng nội bộ và bảo vệ quyền riêng tư.

- So sánh chi tiết: Phân biệt rõ ràng các khác biệt về mô hình kết nối, phạm vi truy cập, bảo mật và mục đích sử dụng, giúp bạn có một cơ sở vững chắc để lựa chọn đúng giải pháp cho từng kịch bản cụ thể.

- Tiêu chí lựa chọn: Nhận biết được các trường hợp nên sử dụng Cloudflare Tunnel, VPN hoặc kết hợp cả hai, giúp bạn đưa ra quyết định chiến lược phù hợp nhất với yêu cầu bảo mật và tính linh hoạt của hệ thống.

- Hướng dẫn chuyển đổi từ VPN sang Zero Trust: Nắm vững các tiêu chí đánh giá và các bước chuyển đổi, giúp bạn có một lộ trình rõ ràng để hiện đại hóa hệ thống truy cập từ xa một cách an toàn và hiệu quả.

- Biết thêm Vietnix là nhà cung cấp VPS uy tín, giúp bạn có một nền tảng hạ tầng tối ưu để triển khai mọi giải pháp kết nối từ xa.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến Cloudflare Tunnel vs VPN.

Cloudflare Tunnel là gì?

Cloudflare Tunnel (trước đây là Argo Tunnel) là một giải pháp bảo mật kết nối mạng dựa trên mô hình Zero Trust. Cloudflare Tunnel tạo ra một đường hầm mã hóa an toàn nối trực tiếp máy chủ gốc của bạn với mạng lưới toàn cầu của Cloudflare mà không cần mở bất kỳ cổng nhận dữ liệu nào trên tường lửa.

Cách thức hoạt động:

Thay vì máy chủ của bạn phải mở cổng (ví dụ port 80/443) để chờ người dùng truy cập từ Internet, bạn sẽ cài đặt một phần mềm nhẹ gọi là cloudflared trên máy chủ. Phần mềm này sẽ chủ động thiết lập một kết nối chiều ra (outbound) đến trung tâm dữ liệu gần nhất của Cloudflare. Khi người dùng truy cập, dữ liệu sẽ đi qua mạng lưới của Cloudflare, qua đường hầm này và đến máy chủ của bạn một cách an toàn.

Bảo mật tối đa: Không cần mở Port Inbound, loại bỏ hoàn toàn nguy cơ bị quét cổng hay tấn công DDoS trực tiếp.

Tích hợp Zero Trust: Dễ dàng kết hợp với Cloudflare Access để yêu cầu xác thực (Google, Microsoft, GitHub,…) trước khi truy cập.

Triển khai nhanh chóng: Cài đặt dễ dàng chỉ với vài dòng lệnh, không cần cấu hình Router phức tạp.

Phụ thuộc hệ sinh thái: Bắt buộc phải sử dụng hệ sinh thái và hạ tầng mạng của Cloudflare.

Quyền riêng tư dữ liệu: Cloudflare sẽ giải mã và xử lý lưu lượng truy cập của bạn tại các node của họ.

Để mô hình kết nối an toàn như Cloudflare Tunnel hoạt động mượt mà, máy chủ gốc chứa ứng dụng của bạn cần đảm bảo hiệu suất xử lý mạnh mẽ. Dịch vụ VPS NVMe tại Vietnix tích hợp ổ cứng NVMe siêu tốc cùng vi xử lý CPU AMD EPYC, giúp truy xuất dữ liệu cực nhanh. Với cam kết uptime 99.9% và tính năng sao lưu tự động hàng tuần, VPS NVMe đảm bảo ứng dụng nội bộ luôn ổn định, an toàn và sẵn sàng kết nối 24/7.

Website nhanh hơn – Bán được nhiều hàng hơn

- Chiếm lĩnh TOP Google, hút traffic.

- Mua sắm mượt mà, tăng tỷ lệ chốt đơn.

- Chuyên gia kỹ thuật đồng hành 24/7.

VPN là gì?

VPN (Virtual Private Network) là một công nghệ tạo đường hầm mã hóa giữa thiết bị của người dùng và một mạng riêng (thường là mạng nội bộ doanh nghiệp hoặc nhà cung cấp VPN). Lưu lượng đi qua kênh này được bảo vệ khỏi nghe lén và cho phép thiết bị có thể truy cập tài nguyên nội bộ.

Khi sử dụng VPN, toàn bộ lưu lượng được định tuyến qua máy chủ VPN. Địa chỉ IP public sẽ hiển thị là IP của VPN thay vì IP thật của người dùng, giúp tăng mức độ riêng tư, bảo mật khi truy cập Internet và hỗ trợ kết nối từ xa an toàn đến hệ thống doanh nghiệp.

Cách thức hoạt động:

Khi bạn bật ứng dụng VPN, thiết bị của bạn (Client) sẽ mã hóa toàn bộ dữ liệu và gửi qua internet đến máy chủ VPN (VPN Server). Máy chủ này sẽ giải mã dữ liệu, gửi yêu cầu đến đích đến (mạng nội bộ hoặc internet), sau đó mã hóa phản hồi và gửi ngược lại cho bạn. Quá trình này giúp ẩn IP thật và bảo vệ dữ liệu truyền tải.

Hỗ trợ mọi giao thức: Tương thích hoàn hảo với mọi ứng dụng, từ web đến cơ sở dữ liệu cũ, File server, RDP.

Kiểm soát toàn diện: Doanh nghiệp tự chủ 100% dữ liệu và hạ tầng mà không phụ thuộc vào máy chủ trung gian (như Cloudflare).

Bảo mật quyền riêng tư: Che giấu địa chỉ IP thực tế của người dùng khi truy cập Internet.

Quyền truy cập toàn diện: Cấp quyền truy cập ở cấp độ mạng, truy cập được mọi máy chủ trong LAN.

Vượt rào cản địa lý: Đổi IP để truy cập các nội dung bị chặn theo khu vực.

Rủi ro bảo mật: Nếu kẻ gian xâm nhập được VPN, chúng có thể di chuyển ngang và tấn công toàn bộ mạng nội bộ.

Hiệu suất giảm: Lưu lượng bị dồn về một điểm, dễ gây giật lag nếu đường truyền VPN Server yếu.

Bảo trì phức tạp: Cần duy trì phần cứng, cập nhật phần mềm liên tục và mở cổng trên tường lửa.

So sánh Cloudflare Tunnel vs VPN

Cloudflare Tunnel và VPN thường được mang ra so sánh vì đều phục vụ mục tiêu truy cập từ xa an toàn tới tài nguyên nội bộ, nhưng cách thiết kế kết nối, phạm vi truy cập và mô hình bảo mật khác nhau rõ rệt. Dưới đây là bảng so sánh chi tiết:

| Tiêu chí | Cloudflare Tunnel | VPN truyền thống |

|---|---|---|

| Mô hình kết nối | Kết nối outbound-only từ máy chủ/dịch vụ nội bộ tới edge Cloudflare, không mở cổng inbound. | Đường hầm mã hóa hai chiều giữa thiết bị và mạng riêng / máy chủ VPN. |

| Cổng tường lửa | Không cần mở bất kỳ cổng vào nào trên firewall để ứng dụng lộ ra Internet. | Cần mở tối thiểu một cổng (ví dụ OpenVPN, IPsec) cho máy chủ VPN truy cập từ Internet. |

| Phạm vi truy cập | Truy cập theo từng ứng dụng/dịch vụ được cấu hình trong Tunnel (web app, API, SSH, một số TCP). | Thường cho phép thiết bị truy cập phần lớn hoặc toàn bộ mạng nội bộ sau khi kết nối. |

| Hạn chế người dùng | Có thể giới hạn người dùng chỉ sử dụng các dịch vụ riêng lẻ, dựa trên policy Zero Trust. | Sau khi kết nối, người dùng thường có thể nhìn thấy/routing tới nhiều subnet, tài nguyên nội bộ nếu không phân đoạn kỹ. |

| Mô hình bảo mật | Zero Trust Network Access (ZTNA): xác thực người dùng/thiết bị theo ứng dụng, áp dụng nguyên tắc least privilege. | Perimeter-based: xác thực khi vào VPN, sau đó dựa nhiều vào phân tách mạng và tường lửa nội bộ. |

| Địa chỉ IP | Ẩn IP thực của dịch vụ nội bộ, chỉ hiển thị IP edge Cloudflare; mã nguồn/app không lộ trực tiếp ra Internet. | IP public của máy chủ VPN phải công khai, tài nguyên nội bộ phía sau có thể bị dò tìm nếu cấu hình mạng kém. |

| Bề mặt tấn công | Không đưa cổng dịch vụ nội bộ ra ngoài, giảm điểm bị scan/tấn công trực tiếp. | Máy chủ VPN là điểm đưa ra Internet, trở thành mục tiêu tấn công nếu cấu hình hoặc vá lỗi không tốt. |

| Bảo vệ DDoS | Kế thừa khả năng chống DDoS, WAF và các lớp bảo vệ khác của mạng Cloudflare. | Không có chống DDoS tích hợp theo mặc định, cần giải pháp bổ sung nếu bị tấn công. |

| Quyền riêng tư lưu lượng | Cloudflare có thể giải mã lưu lượng ở biên để áp dụng WAF, lọc, policy Zero Trust; đường giữa client và Cloudflare vẫn mã hóa. | Đường hầm VPN thường được mã hóa end-to-end giữa client và máy chủ VPN; nhà cung cấp transit không thấy nội dung, nhưng admin VPN có thể xem tại điểm giải mã. |

| Kiểm soát truy cập | Mặc định có thể cho phép truy cập công khai qua DNS, nhưng thường kết hợp thêm Access policy (IdP, MFA, device posture) để giới hạn theo danh tính. | Chỉ người dùng đã xác thực VPN mới kết nối được; mức độ chi tiết phụ thuộc vào thiết kế mạng/tường lửa phía sau. |

| Loại lưu lượng phù hợp | Tối ưu cho HTTP/HTTPS; hỗ trợ một số TCP khác, non-web nâng cao cần Cloudflare Spectrum/Enterprise. | Hỗ trợ hầu hết giao thức IP (web, file share, RDP, SMB, database,…). |

| Mục đích sử dụng chính | Xuất bản an toàn ứng dụng web, bảng điều khiển, API, SSH, homelab… cho người dùng từ xa mà không cần VPN toàn mạng. | Kết nối người dùng từ xa vào toàn bộ mạng công ty, truy cập tài nguyên nội bộ, duyệt web qua máy chủ VPN. |

| Vận hành và mở rộng | Giảm nhu cầu quản lý gateway VPN riêng, tận dụng hạ tầng Cloudflare; phù hợp khi mở từng dịch vụ có kiểm soát. | Quản lý phức tạp hơn khi số lượng người dùng lớn, cần quản lý gateway, băng thông, phân đoạn mạng và vá lỗi định kỳ. |

Nên dùng Cloudflare Tunnel hay VPN?

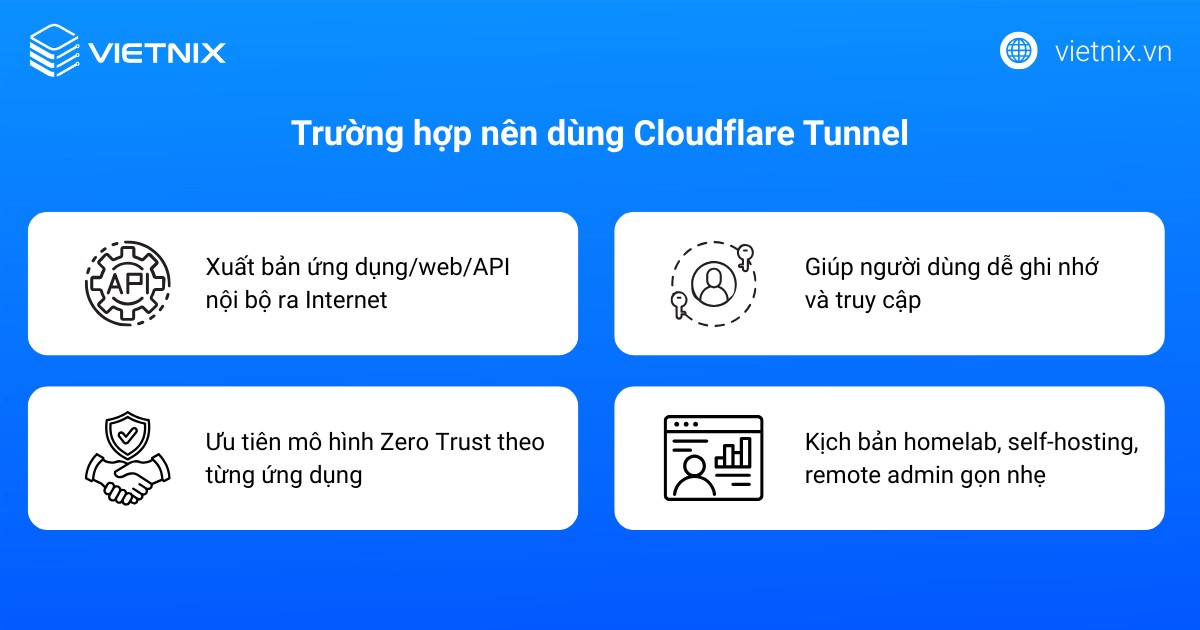

Trường hợp nên dùng Cloudflare Tunnel

Cloudflare Tunnel phù hợp cho các tình huống cần xuất bản ứng dụng nội bộ ra Internet với mức kiểm soát truy cập chi tiết theo từng dịch vụ.

- Xuất bản ứng dụng/web/API nội bộ ra Internet: Khi cần cho phép người dùng bên ngoài truy cập web app, dashboard quản trị, API hoặc dịch vụ self-hosted mà không muốn mở port, không cấu hình NAT hay đặt server trực tiếp ra Internet.

- Ưu tiên mô hình Zero Trust theo từng ứng dụng: Khi muốn áp dụng xác thực theo danh tính (SSO, IdP, MFA, device posture) và cấp quyền theo từng ứng dụng cụ thể, thay vì cho phép truy cập cả mạng nội bộ sau khi đăng nhập.

- Ẩn hạ tầng và tận dụng bảo mật Cloudflare: Khi cần che IP gốc, giảm bề mặt tấn công và muốn toàn bộ lưu lượng đi qua WAF, chống DDoS, SSL/TLS và các policy bảo mật của Cloudflare.

- Kịch bản homelab, self-hosting, remote admin gọn nhẹ: Khi vận hành homelab hoặc dịch vụ riêng và cần truy cập từ xa ổn định qua tên miền mà không duy trì gateway VPN riêng, nhất là khi bị hạn chế NAT/CGNAT.

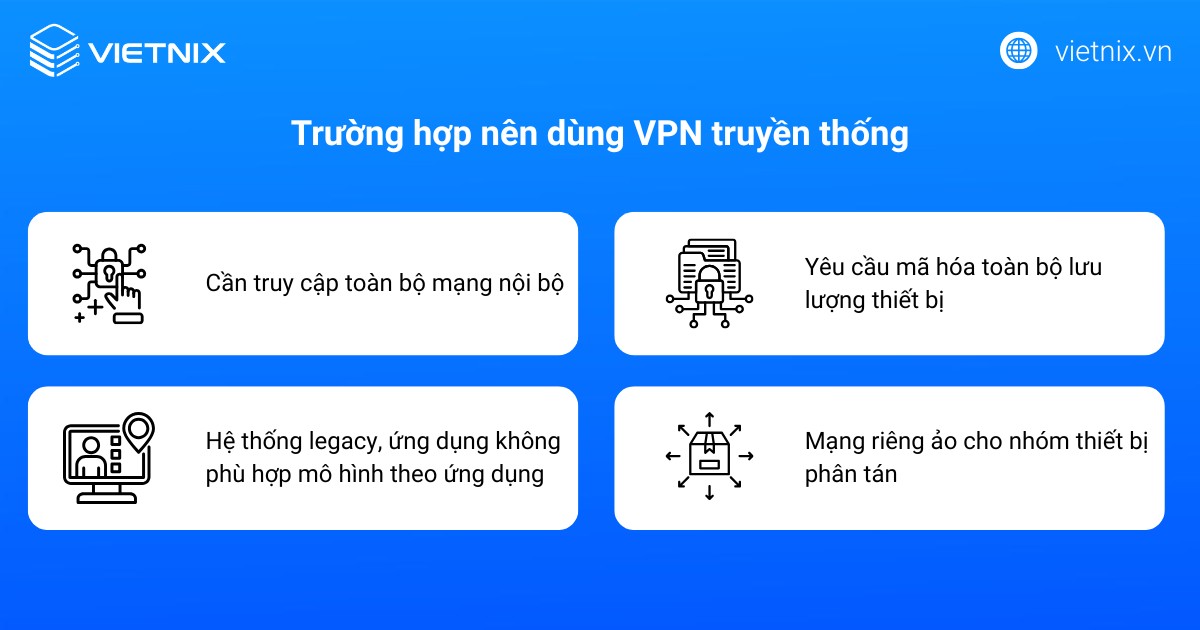

Trường hợp nên dùng VPN truyền thống

VPN truyền thống phù hợp hơn trong các kịch bản cần truy cập diện rộng vào toàn bộ mạng nội bộ và nhiều giao thức khác nhau.

- Cần truy cập toàn bộ mạng nội bộ: Khi người dùng từ xa phải làm việc như đang ở văn phòng, truy cập nhiều tài nguyên cùng lúc như file server, SMB, RDP, database, máy in nội bộ hoặc nhiều subnet khác nhau.

- Hệ thống legacy, ứng dụng cũ: Khi có nhiều dịch vụ cũ, không phải web, chạy trên các giao thức tầng mạng khác nhau và khó đưa từng ứng dụng qua lớp proxy/Zero Trust riêng lẻ.

- Yêu cầu mã hóa toàn bộ lưu lượng thiết bị: Khi mục tiêu là mã hóa tất cả traffic Internet của thiết bị (ẩn danh, vượt chặn, bảo vệ trên WiFi công cộng), không chỉ lưu lượng tới một vài ứng dụng chuyên biệt.

- Mạng riêng ảo cho nhóm thiết bị phân tán: Khi cần xây dựng overlay network/mesh network giữa nhiều thiết bị (máy trạm, laptop, server, thiết bị di động) để chúng thấy nhau qua IP riêng và trao đổi nội bộ trực tiếp.

Kết hợp cả Cloudflare Tunnel và VPN

Trong nhiều môi trường thực tế, việc kết hợp cả Cloudflare Tunnel và VPN giúp vừa tối ưu bảo mật theo ứng dụng, vừa đáp ứng nhu cầu truy cập toàn mạng cho hệ thống legacy.

- Tách dần ứng dụng ra khỏi VPN: Các web app, dashboard, API và dịch vụ quản trị có thể được xuất bản qua Cloudflare Tunnel/Zero Trust, trong khi VPN vẫn dùng cho file share, SMB, RDP nội bộ và hệ thống cũ.

- Phân tầng truy cập theo mức độ rủi ro: Tài nguyên nhạy cảm, cần kiểm soát theo danh tính và policy chi tiết (MFA, device posture) nên đi qua Cloudflare Zero Trust; tài nguyên ít nhạy cảm hơn hoặc khó hiện đại hóa có thể tiếp tục nằm sau VPN.

- Giai đoạn chuyển đổi và dự phòng: Khi chuyển dần khỏi VPN, tổ chức có thể vận hành song song, người dùng chính truy cập ứng dụng qua Cloudflare Tunnel, còn VPN giữ vai trò kênh dự phòng hoặc chỉ dành cho nhóm kỹ thuật, giúp giảm phụ thuộc mà vẫn đảm bảo tính liên tục dịch vụ.

Hướng dẫn chuyển đổi từ VPN sang mô hình Zero Trust

Các tiêu chí đánh giá trước khi thay thế VPN

Trước khi chuyển từ VPN sang Zero Trust, doanh nghiệp cần đánh giá rõ mục tiêu, hiện trạng hệ thống và phạm vi ứng dụng liên quan đến VPN.

- Phạm vi truy cập và loại ứng dụng: Xác định ứng dụng nào đang dùng VPN (web app, API, RDP, file share, hệ thống legacy) và mức độ cần thiết của truy cập toàn mạng hay chỉ theo ứng dụng.

- Mức độ rủi ro và tuân thủ: Đánh giá rủi ro từ việc cấp quyền rộng trong mạng nội bộ, yêu cầu tuân thủ (nhật ký truy cập, MFA, phân quyền chi tiết) và mức độ đáp ứng hiện tại của VPN.

- Hạ tầng, người dùng và băng thông: Thống kê số lượng người dùng từ xa, vị trí địa lý, tải VPN hiện tại và khả năng duy trì gateway VPN so với việc chuyển dần sang mô hình cloud-based như Cloudflare One.

Ứng dụng Cloudflare One/Zero Trust để dần thay VPN

Cloudflare One/Zero Trust cho phép chuyển dần việc truy cập từ mô hình VPN toàn mạng sang truy cập theo ứng dụng với Cloudflare Tunnel và Access policy.

- Triển khai Cloudflare Tunnel cho ứng dụng ưu tiên: Cài cloudflared cho các dịch vụ web, dashboard, SSH, RDP cần truy cập từ xa, tạo Tunnel outbound-only và công bố qua DNS của Cloudflare.

- Cấu hình Zero Trust Access theo danh tính: Kết nối nhà cung cấp danh tính (IdP), bật SSO, MFA, device posture và tạo policy cho từng ứng dụng, để người dùng truy cập trực tiếp ứng dụng qua trình duyệt hoặc client thay vì vào cả mạng nội bộ qua VPN.

- Mở rộng dần phạm vi: Sau khi ổn định với một nhóm ứng dụng và người dùng, mở rộng sang các ứng dụng khác, giảm dần số use case phải dùng VPN, tiến tới chỉ giữ VPN cho một số hệ thống legacy đặc thù.

Những lưu ý khi vận hành song song Tunnel và VPN

Trong giai đoạn chuyển đổi, việc chạy song song Cloudflare Tunnel/Zero Trust và VPN cần được quản lý chặt để tránh xung đột và lỗ hổng.

- Phân tách rõ use case: Quy định rõ ứng dụng nào truy cập qua Cloudflare Tunnel/Access, ứng dụng nào vẫn dùng VPN, tránh trùng lặp đường đi hoặc cho phép nhiều con đường truy cập không kiểm soát.

- Kiểm soát tuyến đường và DNS: Đảm bảo định tuyến và DNS nhất quán (ví dụ: domain qua Cloudflare cho Zero Trust, IP nội bộ qua VPN), tránh tình trạng traffic vòng lặp hoặc rơi ra ngoài lớp bảo mật mong muốn.

- Giám sát, log và đào tạo người dùng: Bật log cho cả 2 kênh (VPN và Zero Trust), theo dõi hành vi truy cập trong thời gian chuyển đổi, đồng thời hướng dẫn người dùng cách sử dụng kênh mới để giảm phụ thuộc dần vào VPN.

Vietnix – Nền tảng VPS tối ưu cho mọi giải pháp kết nối từ xa

Để xây dựng giải pháp truy cập từ xa như VPN hay Cloudflare Tunnel bảo mật, một hạ tầng máy chủ mạnh mẽ và ổn định là yếu tố không thể thiếu. Vietnix cung cấp dịch vụ thuê VPS uy tín tại Việt Nam, lý tưởng để làm nền tảng cho mọi giải pháp kết nối từ xa của bạn. Với các gói dịch vụ đa dạng, cấu hình mạnh mẽ, ổ cứng NVMe siêu tốc và băng thông ổn định, Vietnix đảm bảo bạn có đủ tài nguyên để vận hành daemon cloudflared hoặc triển khai một VPN Server hiệu suất cao, giúp kết nối luôn mượt mà, bảo mật và đáng tin cậy.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Liệu 1.1.1.1 có tốt hơn VPN không?

1.1.1.1 là dịch vụ DNS công cộng giúp tăng tốc độ phân giải tên miền và hạn chế một phần việc ISP theo dõi truy vấn DNS, nhưng không mã hóa toàn bộ lưu lượng hay ẩn hoàn toàn địa chỉ IP và vì vậy không thể thay thế hoàn toàn vai trò bảo vệ quyền riêng tư và định tuyến toàn bộ traffic như một VPN đúng nghĩa.

Cloudflare Tunnel có mục đích gì?

Cloudflare Tunnel được dùng để kết nối an toàn tài nguyên nội bộ (web server, SSH, remote desktop, dịch vụ TCP) tới mạng lưới Cloudflare mà không cần IP public, không mở cổng vào, nhờ một daemon cloudflared tạo kết nối outbound-only và cho phép áp dụng các lớp bảo mật như WAF, chống DDoS và Zero Trust Access trước khi lưu lượng đến ứng dụng.

Cloudflare Tunnel có hoạt động vĩnh viễn không?

Cloudflare Tunnel được thiết kế để duy trì kết nối lâu dài và có thể hoạt động liên tục miễn là dịch vụ cloudflared trên máy chủ vẫn chạy ổn định và kết nối mạng không bị mất. Khi daemon dừng, mất điện hoặc mạng gián đoạn, tunnel sẽ ngắt và cần được khởi động lại (hoặc để cơ chế tự khởi động/docker service phục hồi).

Cloudflare Tunnel vs VPN truyền thống đều là những giải pháp mạnh mẽ để truy cập tài nguyên từ xa, nhưng chúng hoạt động theo những triết lý và kiến trúc khác nhau. Việc hiểu rõ sự khác biệt và thậm chí kết hợp cả hai giải pháp sẽ giúp doanh nghiệp xây dựng một chiến lược truy cập từ xa linh hoạt, an toàn và hiệu quả, phù hợp với mọi nhu cầu trong kỷ nguyên số.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày