WordPress redirect hack là gì? Dấu hiệu nhận biết và cách khắc phục

Đã kiểm duyệt nội dung

Đánh giá

Khi vận hành website trên WordPress, mình từng gặp tình trạng người dùng bị chuyển hướng sang trang lạ dù không hề cấu hình redirect. Sau khi kiểm tra mã nguồn và log hệ thống, mình xác định đây là dấu hiệu của redirect hack và đã xử lý triệt để mà không làm gián đoạn website. Trong bài viết này, mình sẽ chia sẻ lại cách nhận biết và khắc phục lỗi này dựa trên trải nghiệm thực tế để bạn có thể áp dụng nhanh chóng.

Những điểm chính

Đối với mình, các lỗi bảo mật như redirect hack không chỉ ảnh hưởng đến trải nghiệm người dùng mà còn gây thiệt hại trực tiếp đến uy tín và SEO của website. Để giúp bạn hiểu và xử lý hiệu quả, bài viết dưới đây sẽ cung cấp các nội dung gồm:

- Khái niệm: Hiểu rõ WordPress redirect hack là một hình thức tấn công bằng mã độc, giúp bạn nhận biết bản chất của sự cố để có hướng xử lý bảo mật chính xác.

- Tác động đến website: Nhận thức được các hậu quả nghiêm trọng từ mất doanh thu đến ảnh hưởng SEO, giúp bạn hiểu rõ mức độ khẩn cấp và ưu tiên khắc phục sự cố để tránh thiệt hại lâu dài.

- Dấu hiệu nhận biết: Nắm vững các dấu hiệu cảnh báo, giúp bạn nhanh chóng xác định liệu website của mình có đang bị tấn công hay không để có hành động kịp thời.

- Cách quét và phát hiện: Tìm hiểu các phương pháp quét và kiểm tra, giúp bạn xác nhận chính xác sự tồn tại của mã độc và bắt đầu quá trình điều tra.

- Vị trí thường gặp: Biết được các vị trí mã độc thường ẩn náu, giúp bạn khoanh vùng và kiểm tra thủ công một cách hiệu quả để tìm ra mã độc nhanh hơn.

- Cách khắc phục: Nắm vững quy trình xử lý sự cố một cách bài bản, giúp bạn có những hành động cụ thể để dọn dẹp mã độc, khôi phục website và bảo vệ dữ liệu.

- Cách phòng tránh: Biết được các biện pháp bảo mật hiệu quả, giúp bạn củng cố và bảo vệ website một cách chủ động, ngăn chặn các cuộc tấn công tương tự trong tương lai.

- Biết thêm Vietnix là nhà cung cấp dịch vụ Firewall Anti DDoS và hạ tầng lưu trữ chất lượng cao.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến WordPress redirect hack.

WordPress redirect hack là gì?

WordPress redirect hack là loại phần mềm độc hại chèn mã trái phép vào website khiến khách truy cập bị chuyển hướng tự động tới các trang spam, lừa đảo hoặc chứa mã độc hại khác. Tấn công này thường khai thác lỗ hổng từ plugin, theme lỗi thời hoặc file lõi WordPress, cho phép hacker nhúng script độc hại gây gián đoạn hoạt động bình thường của trang web.

Mã độc có thể nằm trong cơ sở dữ liệu, file .htaccess, index.php hoặc theme, tạo chuyển hướng có chọn lọc dựa trên thiết bị, địa điểm hoặc nguồn truy cập để khó phát hiện ngay lập tức. Các biến thể phổ biến như Pharma hack dẫn người dùng tới trang dược phẩm bất hợp pháp, trong khi black hat SEO tạo liên kết ẩn để thao túng thứ hạng tìm kiếm.

Tình trạng WordPress redirect hack gây thiệt hại nghiêm trọng đến uy tín thương hiệu. Để bảo vệ website toàn diện, bên cạnh việc rà soát mã độc định kỳ, bạn cần kiến tạo một lớp bảo vệ vững chắc ngay từ lớp biên nhằm ngăn chặn các hành vi xâm nhập trái phép.

Hiểu được điều đó, Vietnix cung cấp giải pháp Firewall chống DDoS chuyên sâu với khả năng chủ động nhận diện và bẻ gãy các cuộc tấn công từ tầng ứng dụng, giúp lọc bỏ lưu lượng truy cập độc hại và bảo vệ tài nguyên website trước mọi nguy cơ tiềm ẩn. Liên hệ để được tư vấn chi tiết!

Tác động của WordPress redirect hack đến website

WordPress redirect hack gây nhiều hậu quả nghiêm trọng cho website và doanh nghiệp sử dụng nền tảng này như:

- Mất doanh thu trực tiếp: Website kinh doanh hoặc thương mại điện tử không thể chuyển đổi khách truy cập thành khách hàng do chuyển hướng tới trang spam, dẫn đến giảm doanh số bán hàng.

- Giảm giá trị thương hiệu: Khách truy cập bị dẫn tới các trang lừa đảo, dược phẩm bất hợp pháp hoặc dịch vụ phi pháp làm tổn hại uy tín và lòng tin của thương hiệu.

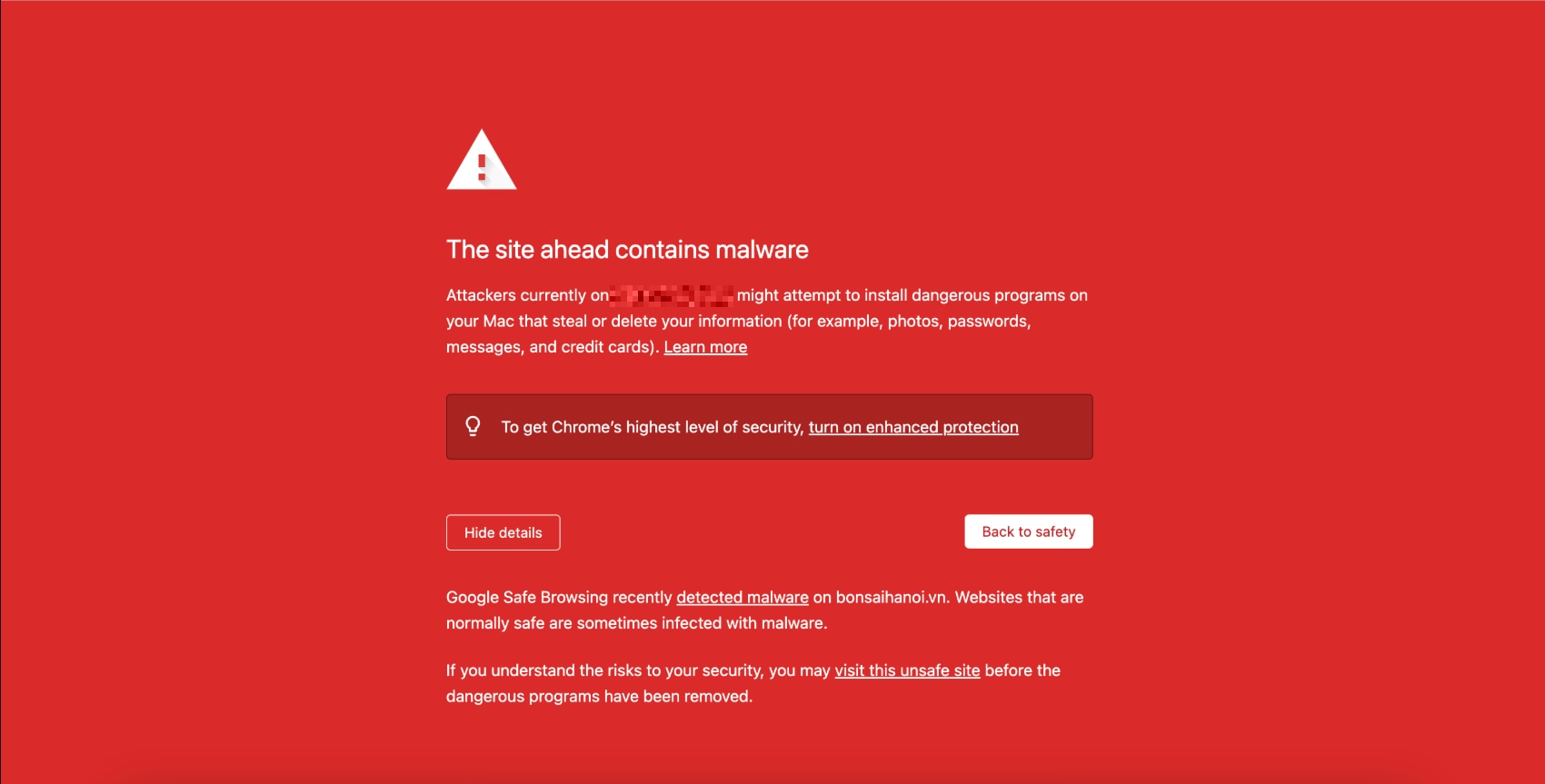

- Ảnh hưởng tiêu cực đến SEO: Google phạt thứ hạng tìm kiếm, hiển thị cảnh báo “trang có thể bị hack” và đưa vào blacklist, khiến lưu lượng truy cập hữu cơ giảm mạnh.

- Rủi ro lộ dữ liệu: Mã độc có thể đánh cắp thông tin người dùng, dữ liệu website và tạo lỗ hổng bảo mật dẫn đến các cuộc tấn công tiếp theo.

- Tài khoản quảng cáo bị đình chỉ: Google Ads phát hiện script độc hại và tạm ngưng chiến dịch quảng cáo, ảnh hưởng đến nguồn traffic trả phí.

- Hosting bị tạm ngưng dịch vụ: Nhà cung cấp hosting phát hiện mã độc và khóa tài khoản, khiến website ngừng hoạt động hoàn toàn.

Dấu hiệu nhận biết website bị hack chuyển hướng

Website bị hack chuyển hướng thường hiển thị các dấu hiệu cụ thể sau:

- Chuyển hướng tự động tới trang spam: Khách truy cập bị dẫn tới các trang lừa đảo, dược phẩm bất hợp pháp hoặc nội dung độc hại khi truy cập website, đặc biệt từ kết quả tìm kiếm hoặc liên kết ngoài.

- Thông báo đẩy trình duyệt không mong muốn: Trình duyệt hiển thị popup hoặc push notification yêu cầu cho phép thông báo từ các domain lạ, thường kèm theo chuyển hướng ngầm.

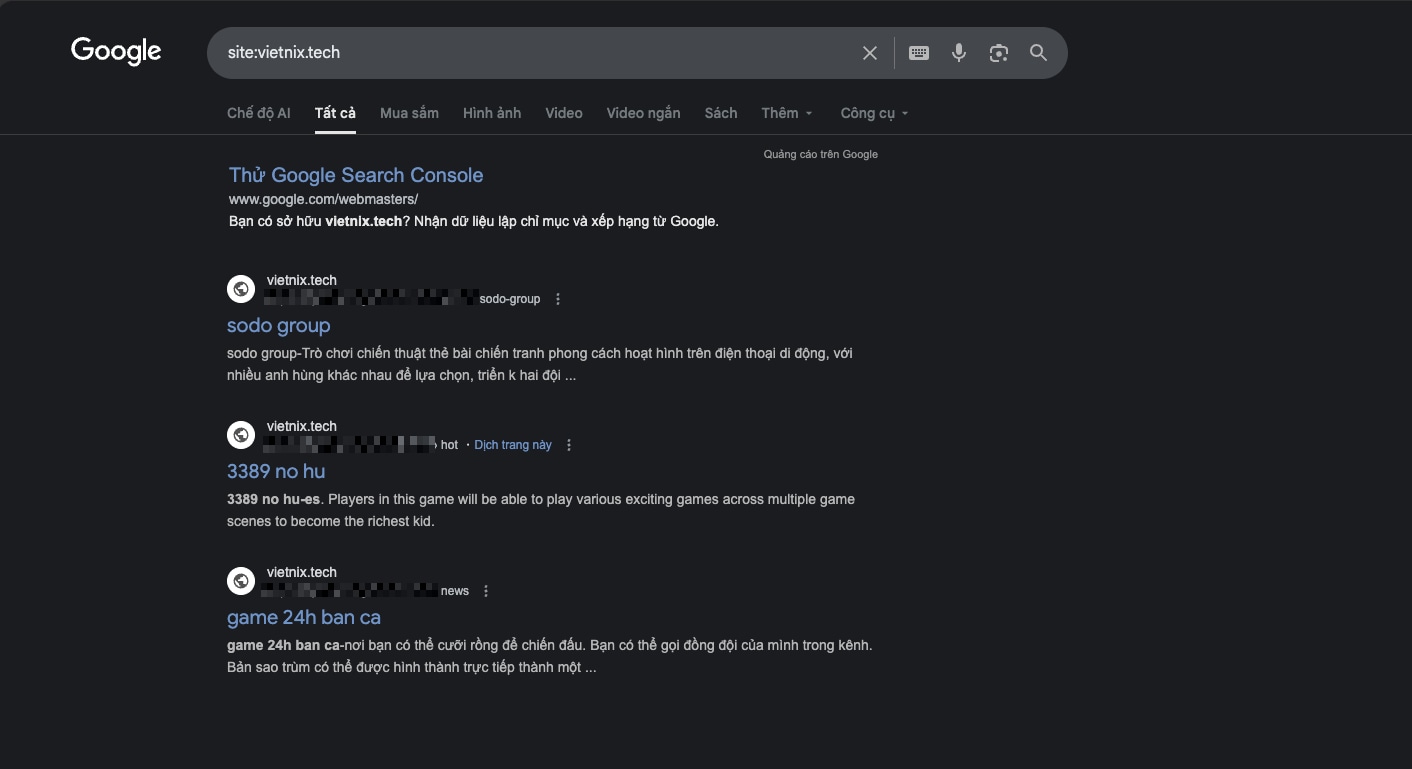

- Kết quả tìm kiếm Google hiển thị nội dung lạ: Google index các trang spam hoặc nội dung không thuộc website xuất hiện trong kết quả tìm kiếm, kèm theo snippet từ trang độc hại.

- Cảnh báo “trang có thể bị hack” từ Google: Google Search Console gửi thông báo bảo mật và hiển thị cảnh báo hack trên kết quả tìm kiếm, giảm lưu lượng truy cập từ tìm kiếm tự nhiên.

- Tài khoản hosting bị tạm ngưng: Nhà cung cấp hosting phát hiện mã độc qua quét tự động và khóa tài khoản, gửi email cảnh báo về hoạt động đáng ngờ.

Nếu bạn nghi ngờ website bị hack nhưng không thấy dấu hiệu rõ ràng, hãy sử dụng các công cụ kiểm tra trang web an toàn như Google Safe Browsing hoặc công cụ quét chuyên sâu như Sucuri SiteCheck. Theo kinh nghiệm của mình, việc phát hiện sớm trong vòng 24 giờ đầu tiên sẽ giúp hạn chế được tối đa thứ hạng SEO ban đầu.

Cách quét và phát hiện mã độc chuyển hướng

1. Sử dụng công cụ quét bảo mật trực tuyến miễn phí

Công cụ quét trực tuyến như Sucuri SiteCheck hoặc MalCare scanner trong WordPress giúp phát hiện mã độc chuyển hướng bằng cách kiểm tra frontend của website. Những công cụ này phân tích code trên trang và bài viết để tìm script độc hại, cung cấp kết quả nhanh chóng làm bước kiểm tra ban đầu. Nếu phát hiện website có mã độc, quản trị viên cần tiến hành quét sâu hơn để xác định vị trí chính xác của mã độc.

2. Kiểm tra thủ công các file cốt lõi WordPress

Quản trị viên tải backup file và database để so sánh với bản WordPress sạch, tập trung vào thư mục wp-admin, wp-includes, index.php, wp-config.php và .htaccess. Các file này thường chứa mã độc dưới dạng script obfuscated hoặc quy tắc chuyển hướng dựa trên user agent, cần sử dụng diff checker để phát hiện sự khác biệt. Việc kiểm tra thủ công đảm bảo không bỏ sót biến thể mã độc nằm ngoài khả năng quét tự động.

3. Xem log hoạt động bất thường trong Google Search Console

Google Search Console hiển thị thông báo bảo mật dưới mục Security Issues khi phát hiện chuyển hướng spam hoặc nội dung lạ trong kết quả tìm kiếm. Log này ghi nhận URL độc hại và hành vi bất thường từ bot hoặc người dùng, giúp xác định thời điểm và nguồn gốc hack. Kết hợp với kiểm tra activity log trên website để theo dõi tài khoản lạ hoặc thay đổi quyền admin.

4. Kiểm tra triệu chứng khác của hack chuyển hướng

Sử dụng trình duyệt ẩn danh để kiểm tra chuyển hướng thực tế từ góc nhìn khách truy cập, đồng thời theo dõi popup push notification hoặc nội dung lạ trong page source. Các triệu chứng như Google blacklist, hosting cảnh báo hoặc khiếu nại từ người dùng xác nhận sự hiện diện mã độc. Phương pháp này bổ sung cho quét tự động, đảm bảo phát hiện đầy đủ các biến thể tinh vi.

Vị trí thường gặp của mã độc chuyển hướng

1. File .htaccess chứa quy tắc chuyển hướng di động

File .htaccess trong thư mục gốc WordPress thường bị hacker chèn mã độc dưới dạng quy tắc RewriteRule dựa trên user agent. Các quy tắc này kiểm tra chuỗi như “Android”, “iPhone” hoặc “Mobile” để chuyển hướng riêng cho thiết bị di động tới domain spam mà không ảnh hưởng đến desktop. Quản trị viên cần truy cập file qua FTP và tìm các dòng RewriteCond bất thường chứa từ khóa chuyển hướng để xác định và xóa mã độc.

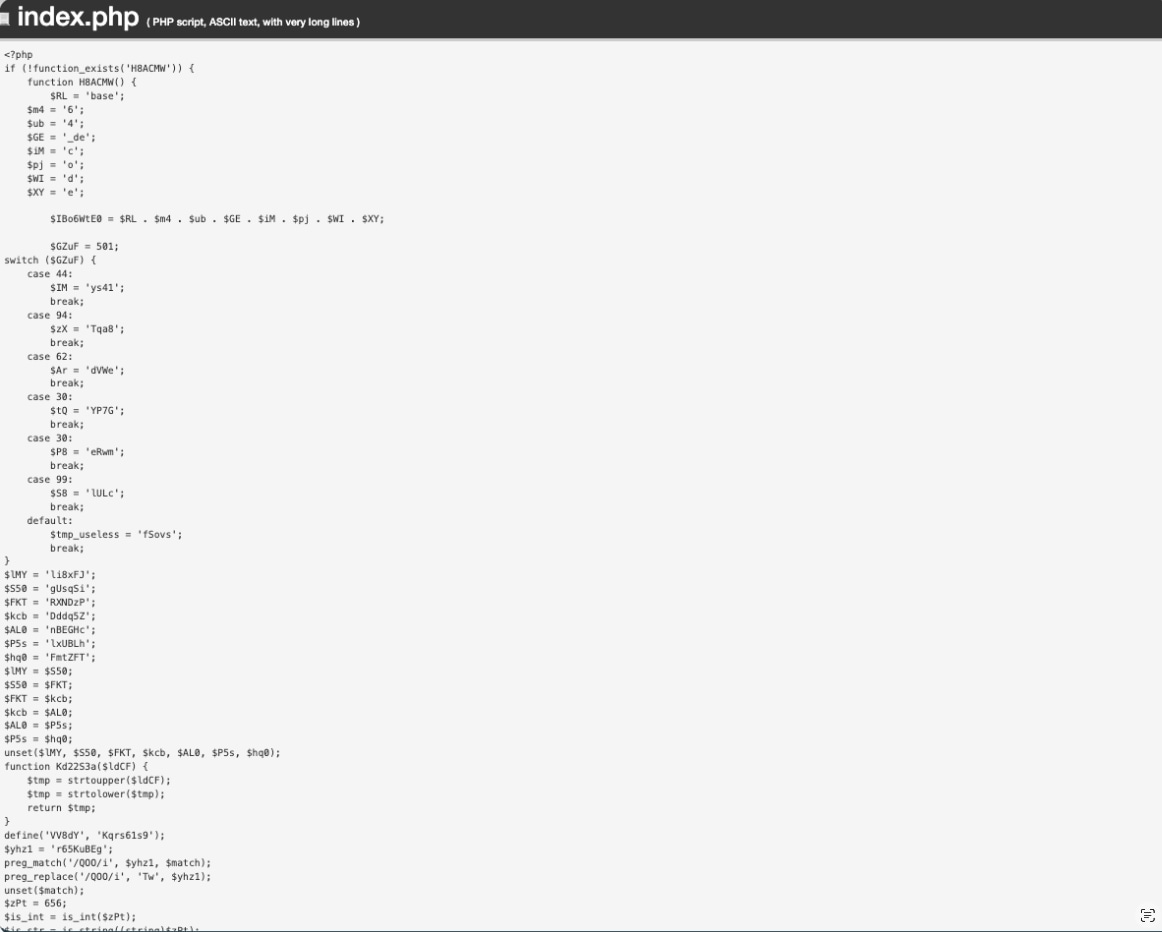

2. Thay đổi trong file index.php gốc

File index.php ở thư mục gốc thường bị chèn mã PHP độc hại ngay đầu file dưới dạng eval(base64_decode()) hoặc script obfuscated. Mã độc này kích hoạt chuyển hướng có điều kiện dựa trên IP, referer hoặc thời gian cụ thể, khiến việc phát hiện trở nên khó khăn hơn. Quản trị viên so sánh file với bản index.php sạch từ WordPress.org để xác định chính xác đoạn code bị nhiễm và thay thế ngay lập tức.

3. Mã JavaScript bị thêm vào theme header/footer

Các file header.php, footer.php và functions.php trong thư mục theme hoạt động thường chứa script JavaScript obfuscated thực hiện window.location.replace() hoặc document.write(). Những script này nằm giữa thẻ hoặc trước , chỉ kích hoạt với visitor nhất định để tránh bị phát hiện. Quản trị viên kiểm tra source code trang web và sử dụng deobfuscator trực tuyến để giải mã, sau đó xóa toàn bộ đoạn mã độc hại.

4. Plugin giả mạo trong thư mục wp-content/plugins

Hacker tạo thư mục plugin giả mạo như “mplugin”, “wp-zzz” hoặc “Plugin” trong wp-content/plugins với file PHP chứa backdoor và redirect code. Những plugin này có ít file, tên viết hoa hoặc ký tự lạ, không tồn tại trên WordPress.org repository. Quản trị viên xác nhận bằng cách so sánh với plugin chính hãng rồi xóa hoàn toàn thư mục giả mạo để loại bỏ mối đe dọa.

5. Cơ sở dữ liệu wp_posts và wp_options

Bảng wp_posts chứa script độc hại trong cột post_content của mọi post/page dưới dạng base64 hoặc iframe ẩn. Đồng thời, bảng wp_options có siteurl, home bị thay đổi thành domain spam hoặc chứa autoload option với mã eval(). Quản trị viên sử dụng phpMyAdmin để tìm kiếm chuỗi như “eval(“, “base64_decode” trên toàn database, sau đó xóa sạch các mục bị nhiễm.

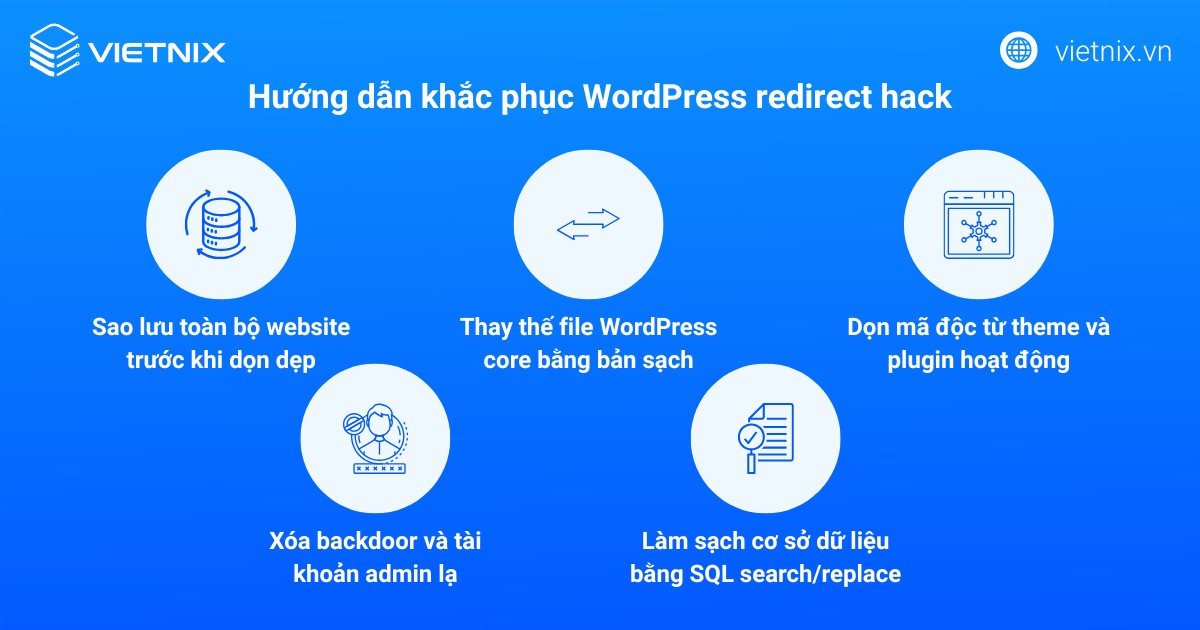

Hướng dẫn khắc phục WordPress redirect hack

1. Sao lưu toàn bộ website trước khi dọn dẹp

Quản trị viên cần sao lưu toàn bộ file và database trước khi bắt đầu quá trình loại bỏ mã độc để đảm bảo có thể khôi phục nếu xảy ra lỗi. Backup này bao gồm cả phiên bản bị hack vì website vẫn hoạt động bình thường, giúp tránh tình trạng mất dữ liệu hoàn toàn khi host tạm ngưng dịch vụ. Sử dụng công cụ như UpdraftPlus hoặc cPanel backup để lưu trữ an toàn ở vị trí ngoài server. Để tìm hiểu chi tiết cách cài đặt và cấu hình plugin UpdraftPlus cho việc sao lưu website WordPress, bạn có thể tham khảo bài viết hướng dẫn UpdraftPlus tại Vietnix.

2. Thay thế file WordPress core bằng bản sạch

Tải phiên bản WordPress chính xác đang sử dụng từ WordPress.org rồi thay thế các thư mục wp-admin, wp-includes và file index.php, wp-config.php, .htaccess bằng bản sạch. Những file core này không chứa nội dung tùy chỉnh nên việc thay thế an toàn, loại bỏ mã độc ẩn trong script obfuscated hoặc quy tắc RewriteRule. So sánh bằng diff checker trước khi upload để xác nhận sự khác biệt và tránh crash website.

3. Dọn mã độc từ theme và plugin hoạt động

Kiểm tra file header.php, footer.php, functions.php trong theme đang kích hoạt và xóa script JavaScript độc hại sử dụng window.location hoặc document.write. Đồng thời, bạn cần loại bỏ plugin giả mạo trong wp-content/plugins có tên lạ như “mplugin” hoặc chỉ chứa vài file PHP, thay thế bằng phiên bản sạch từ repository chính thức. Rename thư mục wp-content tạm thời để test từng plugin/theme một cách an toàn trước khi kích hoạt lại.

4. Xóa backdoor và tài khoản admin lạ

Bạn tìm và xóa backdoor chứa eval(base64_decode()), gzinflate hoặc preg_replace trong toàn bộ file bằng công cụ grep hoặc plugin scanner. Kiểm tra bảng wp_users trong database để xóa tài khoản admin lạ được tạo sau thời điểm nghi nhiễm, đồng thời thay đổi tất cả mật khẩu và salt keys trong wp-config.php. Những backdoor này cho phép hacker tái nhiễm nên việc loại bỏ triệt để ngăn chặn hack lặp lại.

5. Làm sạch cơ sở dữ liệu bằng SQL search/replace

Sử dụng phpMyAdmin tìm kiếm chuỗi độc hại như “base64_decode”, iframe spam trong bảng wp_posts.post_content và wp_options.siteurl/home. Thực hiện SQL search/replace để xóa mã độc từ mọi post/page mà không làm hỏng nội dung hợp pháp, tập trung vào autoload options chứa eval script. Export database trước khi chỉnh sửa và test trên staging site để đảm bảo website hoạt động bình thường sau khi làm sạch.

Cách ngăn chặn WordPress redirect tái diễn

Việc áp dụng các biện pháp bảo mật toàn diện sau khi dọn sạch mã độc giúp website tránh bị hack chuyển hướng lặp lại hiệu quả. Dưới đây là một số cách thực hiện:

- Cài đặt plugin bảo mật có tường lửa tích hợp: Plugin như MalCare WordPress Security cung cấp quét malware tự động, firewall chặn traffic độc hại và bảo vệ thời gian thực, ngăn chặn các biến thể redirect hack ngay từ đầu. Ngoài ra, bạn có thể tham khảo plugin Wordfence Security cung cấp tường lửa (WAF), quét malware và bảo vệ đăng nhập, kèm bản dùng thử 30 ngày, thích hợp cho website muốn tối ưu chi phí ban đầu.

- Cập nhật WordPress, theme, plugin thường xuyên: Các bản cập nhật vá lỗ hổng bảo mật mà hacker khai thác, giảm 90% nguy cơ bị tấn công qua plugin/theme lỗi thời.

- Sử dụng mật khẩu mạnh và thay đổi salt keys: Tạo mật khẩu phức tạp cho tất cả tài khoản, thay đổi salt keys trong wp-config.php định kỳ để ngăn brute force và session hijacking.

- Chỉ dùng theme/plugin từ nguồn uy tín: Tránh nulled theme/plugin chứa backdoor, chỉ tải từ WordPress.org hoặc developer chính thức có cập nhật bảo mật thường xuyên.

- Củng cố bảo mật WordPress: Áp dụng SSL, hạn chế quyền file/folder, đổi database prefix, cài limit login attempts để tăng lớp bảo vệ toàn diện.

Vietnix – Nhà cung cấp dịch vụ Firewall Anti DDoS và hạ tầng lưu trữ chất lượng cao

Vietnix là nhà cung cấp dịch vụ Firewall Anti DDoS và hạ tầng lưu trữ chất lượng cao, mang đến giải pháp bảo vệ toàn diện cho website và ứng dụng doanh nghiệp. Hệ thống được thiết kế để phát hiện và ngăn chặn các cuộc tấn công theo thời gian thực, giúp duy trì hoạt động ổn định ngay cả khi lưu lượng truy cập tăng đột biến. Bên cạnh đó, dịch vụ máy chủ ảo và hosting web mạnh mẽ kết hợp cùng đội ngũ kỹ thuật hỗ trợ 24/7 giúp đảm bảo hiệu suất, độ an toàn và khả năng vận hành liên tục cho hệ thống. Liên hệ ngay!

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Làm thế nào để phân biệt giữa một redirect hợp lệ và một redirect hack?

– Redirect hợp lệ: Thường được cấu hình có chủ đích (ví dụ: chuyển hướng 301 từ URL cũ sang URL mới, chuyển hướng từ HTTP sang HTTPS), đưa người dùng đến một trang liên quan và an toàn.

– Redirect hack: Xảy ra tự động, không mong muốn, thường chuyển hướng người dùng đến các trang spam, lừa đảo, hoặc không liên quan, và chỉ xảy ra trong một số điều kiện nhất định (ví dụ: chỉ với người dùng từ Google).

Tại sao hacker lại thường nhắm vào file .htaccess và index.php để chèn mã độc chuyển hướng?

Hacker nhắm vào hai file này vì chúng là những file cốt lõi, được thực thi đầu tiên khi có yêu cầu truy cập website. Chèn mã độc vào index.php cho phép thực thi mã PHP ngay từ đầu, trong khi chèn vào .htaccess cho phép tạo các quy tắc chuyển hướng mạnh mẽ ở cấp độ máy chủ, rất khó bị phát hiện bởi các công cụ quét thông thường.

Tại sao việc cập nhật thường xuyên WordPress, theme và plugin lại là biện pháp phòng chống hiệu quả nhất?

Cập nhật thường xuyên là biện pháp hiệu quả nhất vì phần lớn các cuộc tấn công khai thác các lỗ hổng bảo mật đã được biết đến trong các phiên bản phần mềm cũ. Các bản cập nhật thường bao gồm các bản vá cho các lỗ hổng này. Bằng cách cập nhật, bạn đã đóng lại cánh cửa mà hacker thường sử dụng để xâm nhập.

WordPress redirect hack là một mối đe dọa nghiêm trọng, có thể gây tổn hại nặng nề đến doanh thu, uy tín và thứ hạng SEO của website. Bằng cách áp dụng các biện pháp bảo mật toàn diện như cập nhật thường xuyên, sử dụng mật khẩu mạnh và lựa chọn một nhà cung cấp hosting uy tín, bạn có thể xây dựng một tuyến phòng thủ vững chắc, bảo vệ website khỏi các cuộc tấn công chuyển hướng và duy trì hoạt động kinh doanh an toàn, bền vững.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày