Backdoor là gì? Cách để ngăn chặn backdoor hiệu quả, an toàn thông tin

Đã kiểm duyệt nội dung

Đánh giá

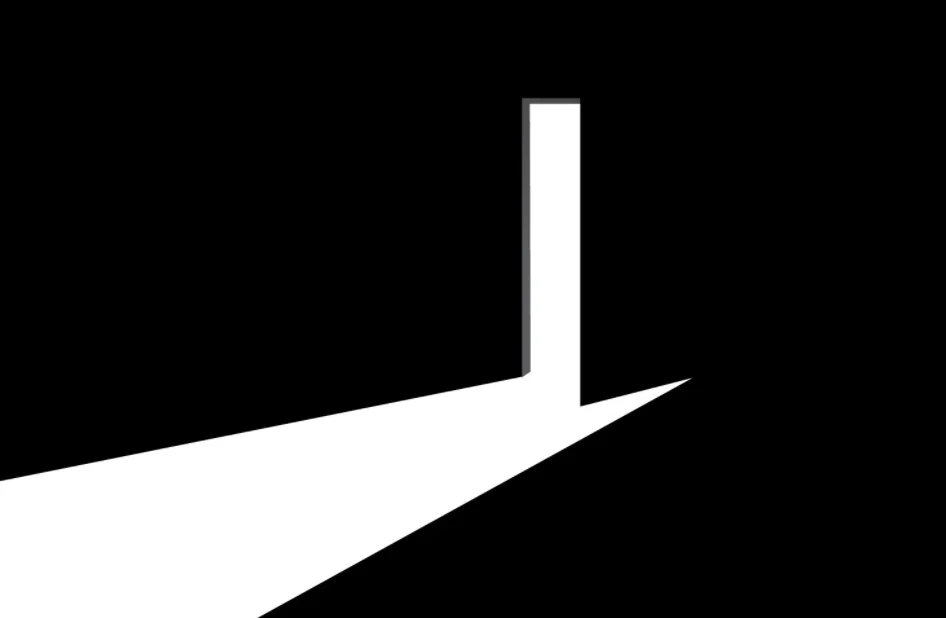

Backdoor, hay còn gọi là “cửa hậu” là một lỗ hổng bảo mật mà qua đó hacker có thể truy cập trái phép vào hệ thống mà không cần phải thông qua các biện pháp bảo vệ thông thường. Đây là mối đe dọa nghiêm trọng đối với an ninh thông tin vì nó cho phép kẻ xấu xâm nhập, chiếm quyền điều khiển và thực hiện các hành động phá hoại hoặc đánh cắp dữ liệu. Cùng theo dõi những chia sẻ dưới đây để cùng Vietnix ngăn chặn backdoor hiệu quả!

Backdoor là gì?

Backdoor là một loại phần mềm độc hại nhằm bỏ qua các quy trình xác thực thông thường để truy cập hệ thống. Do đó, cung cấp quyền truy cập từ xa đến các nguồn resources bên trong ứng dụng, chẳng hạn như database và server file, cho phép hacker khả năng thực thi lệnh trên hệ thống và cập nhật phần mềm độc hại.

Backdoor được cài đặt bằng cách tận dụng thành phần dễ bị tấn công trong ứng dụng web. Sau khi cài đặt, việc phát hiện rất khó khăn vì các file có xu hướng bị xáo trộn cao.

Backdoor được sử dụng cho một số hoạt động bất hợp pháp, bao gồm:

- Trộm cắp dữ liệu

- Hủy hoại website

- Chiếm quyền điều khiển server (hijacking)

- Việc phát động các cuộc tấn công Distributed denial of service (DDoS)

- Các cuộc tấn công Advanced persistent threat (APT)

Backdoor hoạt động như thế nào?

Malware, backdoor thường được phân loại là một Trojan. Trojan là một chương trình máy tính độc hại, nó đánh cắp dữ liệu hoặc mở backdoor trên hệ thống máy tính của bạn.

Trojan là một công cụ cực kỳ linh hoạt trong bộ công cụ toolkit của các hacker. Chúng có nhiều thủ thuật, như file đính kèm email hoặc file tải xuống và cung cấp nhiều phần mềm malware độc hại.

Cài đặt trojan backdoor

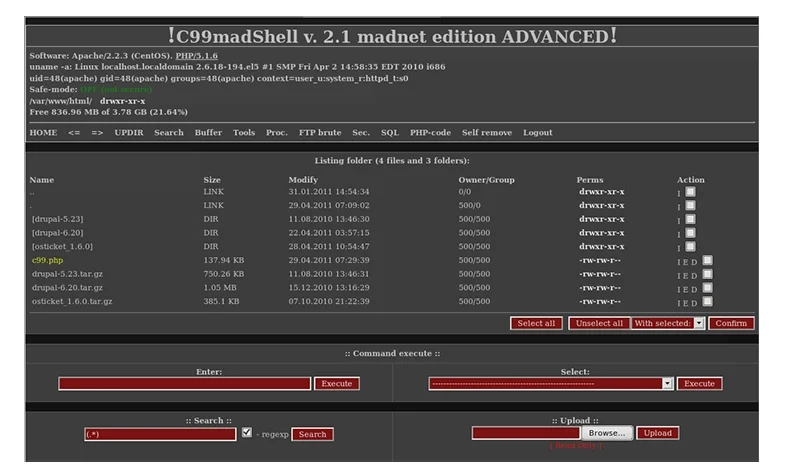

Phương pháp cài đặt backdoor phổ biến nhất liên quan đến Remote file inclusion (RFI), một vectơ tấn công nhằm khai thác các lỗ hổng trong các ứng dụng động với các tập lệnh tham chiếu bên ngoài. Trong một tình huống RFI, chức năng tham chiếu bị lừa tải xuống một trojan backdoor từ một host từ xa.

Hacker thường xác định các mục tiêu bằng cách sử dụng scan nhằm xác định các trang web có các thành phần unpatched hoặc outdate mà cho phép upload file vào. Sau đó, một máy scan sẽ lạm dụng lỗ hổng để cài đặt backdoor trên server bên dưới. Sau khi được cài đặt, nó có thể được truy cập bất cứ lúc nào, ngay cả khi lỗ hổng cho phép xâm nhập vào nó đã được patch (sửa).

Chèn trojan backdoor thường được thực hiện theo quy trình hai bước nhằm vượt qua các quy tắc bảo mật ngăn chặn việc upload các file trên một kích thước nhất định. Giai đoạn đầu tiên liên quan đến việc cài đặt dropper — một file nhỏ có chức năng duy nhất là tải file lớn hơn từ một vị trí từ xa. Sau đó bắt đầu giai đoạn thứ hai – tải xuống và cài đặt tập lệnh backdoor trên server.

Hacker có thể làm gì với một backdoor?

Hacker có thể sử dụng một backdoor để cài đặt tất cả các phần mềm malware trên máy tính.

- Spyware là một loại phần mềm malware độc hại, sau khi nó thâm nhập vào hệ thống máy tính, nó sẽ thu thập thông tin về bạn, các trang web bạn truy cập trên Internet, những thứ bạn tải xuống, file bạn mở, username, mật khẩu và bất kỳ thứ gì khác có giá trị. Một dạng phần mềm gián điệp cũng giống Spyware được gọi là keylogger nhằm theo dõi cụ thể mọi thao tác gõ phím và nhấp chuột bạn thực hiện.

- Ransomware cũng là một loại phần mềm malware độc hại được tạo ra để mã hóa các file và khóa máy tính của bạn. Để lấy lại những bức ảnh, tài liệu quý giá đó, v.v. (hoặc bất kỳ loại file nào mà attackers chọn nhắm mục tiêu), bạn phải trả tiền cho hacker thông qua một số hình thức tiền điện tử, thường là Bitcoin.

- Sử dụng máy tính để tấn công DDoS. Sử dụng backdoor để có được quyền truy cập super user vào hệ thống máy tính, hacker có thể chiếm quyền điều khiển máy tính của bạn từ xa, lợi dụng nó trong một mạng lưới các máy tính bị tấn công, hay còn gọi là botnet. Với Botnet, hacker có thể chiếm hoàn toàn một trang web hoặc mạng với lưu lượng truy cập từ botnet được gọi là tấn công DDoS (distributed denial of service). Lượng truy cập ngăn chặn trang web hoặc mạng network từ việc phản hồi các yêu cầu hợp pháp, khiến trang web ngừng hoạt động.

Ví dụ về việc sử dụng backdoor

Worms (bọ máy tính)

Worm còn được gọi là bọ máy tính, chẳng hạn như Sobig và Mydoom, cài đặt một backdoor trên máy tính (thường là PC trên broadband chạy Microsoft Windows và Microsoft Outlook). Các backdoor được cài đặt để những spammer có thể gửi e-mail rác từ các máy bị nhiễm Worm. Ngoài ra, chẳng hạn như bộ rootkit Sony / BMG, được đặt bí mật trên hàng triệu đĩa CD nhạc cho đến cuối năm 2005 để thu thập dữ liệu.

Một nỗ lực tinh vi nhằm tạo ra một backdoor trong kernel Linux, được tiết lộ vào tháng 11 năm 2003, đã thêm một sự thay đổi code nhỏ và tinh vi bằng cách lật đổ hệ thống kiểm soát sửa đổi. Trong trường hợp này, một thay đổi two-line đã xuất hiện để kiểm tra quyền truy cập root của người gọi function sys_wait4, nhưng vì nó sử dụng lệnh gán = thay vì kiểm tra như nhau ==, nó thực sự đã cấp quyền truy cập cho hệ thống. Sự khác biệt này rất dễ bị bỏ qua và thậm chí có thể được hiểu là một lỗi đánh máy vô tình, chứ không phải là một cuộc tấn công có chủ đích.

Object code backdoors

Sẽ khó phát hiện backdoor liên quan đến việc sửa đổi code object hơn, thay vì code nguồn – code object khó kiểm tra hơn nhiều, vì nó được thiết kế để máy tính đọc dữ liệu, không phải con người đọc. Các backdoor này có thể được chèn trực tiếp vào code object trên đĩa hoặc được chèn vào một thời điểm nào đó trong quá trình biên dịch.

Cách ngăn chặn tấn công backdoor

Có những cách giúp bạn có thể bảo vệ máy tính và tránh các loại backdoor :

Thay đổi mật khẩu mặc định của bạn: Những người làm việc trong công ty không bao giờ có ý định đặt mật khẩu có tính bảo mật. Nếu bạn để nguyên mật khẩu mặc định đó, bạn đã vô tình tạo một backdoor. Thay đổi nó càng sớm càng tốt và bật xác thực đa yếu tố multi-factor authentication (MFA) khi bạn đang dùng bất kỳ tài khoản nào.

Giám sát hoạt động mạng: Bất kỳ sự tăng đột biến dữ liệu kỳ lạ nào có thể là có ai đó đang sử dụng backdoor trên hệ thống của bạn. Để ngăn chặn điều này, hãy sử dụng tường lửa firewall để theo dõi hoạt động từ các ứng dụng khác nhau được cài đặt trên máy tính của bạn.

Chọn các ứng dụng và plugin một cách cẩn thận: Như Vietnix đã đề cập bên trên, hacker thích ẩn backdoor bên trong các ứng dụng và plugin miễn phí. Cách bảo vệ tốt nhất ở đây là đảm bảo bất kỳ ứng dụng và plugin nào bạn chọn đều đến từ một nguồn có uy tín. Người dùng Android và Chromebook nên dùng các ứng dụng từ cửa hàng Google Play, trong khi người dùng Mac và iOS nên dùng với App Store của Apple.

Sử dụng một giải pháp an ninh mạng tốt: Bất kỳ giải pháp chống phần mềm độc hại nào tốt sẽ có thể ngăn chặn hacker triển khai Trojan và rootkit được sử dụng để mở các backdoor đó. Ví dụ: Malwarebytes có các giải pháp an ninh mạng cho Windows, Mac và Chromebook. Chưa kể đến Malwarebytes cho Android và Malwarebytes cho iOS, vì vậy bạn có thể luôn được bảo vệ trên tất cả các thiết bị của mình.

Vietnix – Giải pháp chống backdoor hiệu quả, bảo vệ an toàn cho hệ thống website

Backdoor là một lỗ hổng nghiêm trọng trong bảo mật, cho phép hacker truy cập trái phép vào hệ thống mà không cần xác thực. Khi bị cài đặt, backdoor có thể mở quyền điều khiển server, đánh cắp dữ liệu, cài phần mềm độc hại hoặc biến hệ thống thành công cụ tấn công DDoS.

Để ngăn chặn mối nguy này, doanh nghiệp cần áp dụng giải pháp bảo mật website toàn diện, bao gồm firewall chống DDoS, giám sát lưu lượng truy cập và kiểm tra định kỳ mã nguồn. Vietnix cung cấp dịch vụ anti DDoS và bảo mật chuyên sâu, giúp hệ thống của bạn an toàn trước mọi hình thức tấn công, cam kết hỗ trợ cài đặt, tư vấn cấu hình phù hợp và xử lý sự cố nếu phát sinh trong quá trình sử dụng.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Lời kết

Như vậy là bạn đã hiểu rõ về cách hoạt động của backdoor là gì và sự ảnh hưởng lớn của nó đối với hệ thống bảo mật. Vietnix hy vọng bài viết này sẽ giúp bạn biết cách phòng chống tấn công backdoor hiệu quả.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày