DNS Security là tập hợp các giao thức và biện pháp bảo vệ nhằm tăng cao tính bảo mật và độ tin cậy của hệ thống DNS, giúp người dùng truy cập website an toàn. Trong bài viết này, mình sẽ chia sẻ tới bạn những kiến thức thông quan về DNS Security và những lợi ích của phương pháp này đối với tổ chức, doanh nghiệp.

Những điểm chính

- Khái niệm DNS Security: Hiểu được DNS Security gì trong việc bảo vệ an toàn cho hệ thống máy chủ, website.

- Tầm quan trọng: DNS ban đầu không được thiết kế bảo mật, dễ bị tấn công (spoofing, DoS, malware) và là mục tiêu hấp dẫn vì là nền tảng của Internet. Tấn công DNS có thể che giấu các mối đe dọa khác.

- Khái niệm DNSSEC là gì: Hiểu được DNSSEC là gì trong việc bảo vệ dữ liệu DNS.

- Các cuộc tấn công DNS phổ biến: Bao gồm tấn công DoS/DDoS và khuếch đại, spoofing/cache poisoning, tunneling, hijacking, NXDOMAIN, Phantom Domain, tấn công subdomain ngẫu nhiên, Domain lock-up, tấn công CPE dựa trên botnet.

- Các DNS Security extensions thông dụng: Bao gồm xác thực bằng mật mã, vùng chính sách phản hồi (RPZ), xác thực dữ liệu và tính toàn vẹn, xác thực việc từ chối tồn tại (DoE).

- Các công cụ DNS Security khác: Bao gồm máy chủ DNS dự phòng, ẩn thông tin DNS và máy chủ, Anycast routing, DNS firewall, trình phân giải DNS an toàn.

- Quyền riêng tư của DNS Query: DNS query thường không được mã hóa, gây lo ngại về quyền riêng tư và dễ bị theo dõi.

- Biết đến Vietnix là nhà cung cấp Firewall Anti DDoS giúp bảo vệ website toàn diện.

DNS Security là gì?

DNS Security (bảo mật DNS) là tập hợp các biện pháp nhằm bảo vệ hạ tầng DNS khỏi các cuộc tấn công mạng, đảm bảo hệ thống máy chủ, website có thể hoạt động nhanh chóng và ổn định. Chiến lược DNS security thường bao gồm nhiều tầng bảo mật đan xen, với nhiều biện pháp phòng thủ như xây dựng hệ thống máy chủ DNS dự phòng, triển khai giao thức bảo mật DNSSEC và yêu cầu ghi nhật ký DNS chặt chẽ.

Nếu chỉ thiết lập DNS Security là chưa đủ để đảm bảo an toàn tuyệt đối cho hạ tầng trực tuyến và website của bạn. Với công nghệ Anti DDoS độc quyền được phát triển chuyên biệt cho thị trường Việt Nam, khả năng phát hiện và ngăn chặn tấn công tự động trong 5 giây, cùng hệ thống phòng thủ chuyên sâu 6 lớp, Firewall Anti DDoS của Vietnix sẽ là giải pháp tối ưu giúp website và hệ thống của bạn đứng vững trước mọi cường độ tấn công, đảm bảo hoạt động liên tục, ổn định và an toàn tuyệt đối.

Tại sao DNS Security lại quan trọng?

DNS Security rất quan trọng bởi vì hệ thống DNS cũng giống như nhiều giao thức Internet khác, ban đầu chưa được thiết kế để chống lại các cuộc tấn công mạng. Điều này tạo ra những lỗ hổng cố hữu, dễ bị khai thác bởi các kỹ thuật tấn công ngày càng tinh vi. Máy chủ DNS có thể bị tấn công bằng nhiều hình thức như spoofing, phóng đại lưu lượng, DoS (Denial of Service), malware chiếm đoạt dữ liệu nhạy cảm của người dùng,… DNS cũng là nền tảng cho cho các hoạt động trên Internet nên nó trở thành mục tiêu hấp dẫn cho các cuộc tấn công mạng.

Thêm vào đó, tội phạm mạng thường sử dụng tấn công DNS như một chiêu trò đánh lạc hướng để che giấu các cuộc tấn công mạng khác nguy hiểm hơn. Vì vậy, các doanh nghiệp cần phải có biện pháp ứng phó nhanh chóng với các cuộc tấn công DNS, tránh bị phân tán nguồn lực khi đối mặt với nhiều cuộc tấn công diễn ra đồng thời.

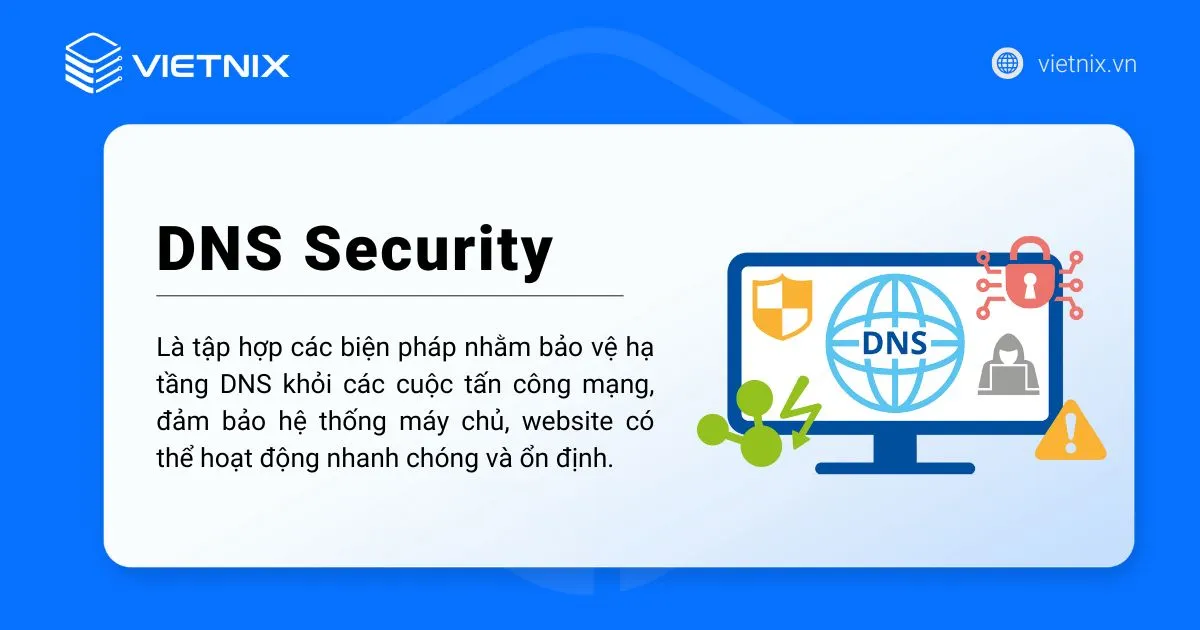

DNSSEC là gì?

DNS Security Extensions (DNSSEC) là một giao thức bảo mật được tạo ra để giảm thiểu thiệt hại từ các cuộc tấn công DNS. DNSSEC bảo vệ, chống lại các cuộc tấn công bằng cách sử dụng chữ ký điện tử vào các dữ liệu, giúp bảo vệ tính hợp lệ của nó. Để đảm bảo việc tìm kiếm an toàn, việc ký phải diễn ra ở mọi cấp trong quy trình DNS lookup, từ đó đảm bảo data không bị giả mạo.

DNSSEC triển khai chính sách chữ ký số phân cấp trên tất cả các layer DNS. Mặc dù sự cải thiện về bảo mật là ưu tiên nhưng DNSSEC được thiết kế để tương thích ngược, đảm bảo DNS lookup giải quyết các vấn đề chính xác. DNSSEC có nhiệm vụ hoạt động với biện pháp bảo mật khác như SSL/TLS. Đây là một phần của chiến lược bảo mật Internet toàn diện.

DNSSEC tạo ra một hệ thống tin cậy parent-child đến tận DNS root zone. Chuỗi tin cậy này không thể bị xâm nhập ở bất kỳ lớp DNS nào.

Để đóng chuỗi tin cậy, DNS root zone cần được xác thực. Thật thú vị, cái được gọi là Root Zone Signing Ceremony sẽ chọn các cá nhân trên khắp thế giới để ký DNSKEY RRset root một cách công khai và được kiểm tra rõ ràng.

Các cuộc tấn công DNS phổ biến

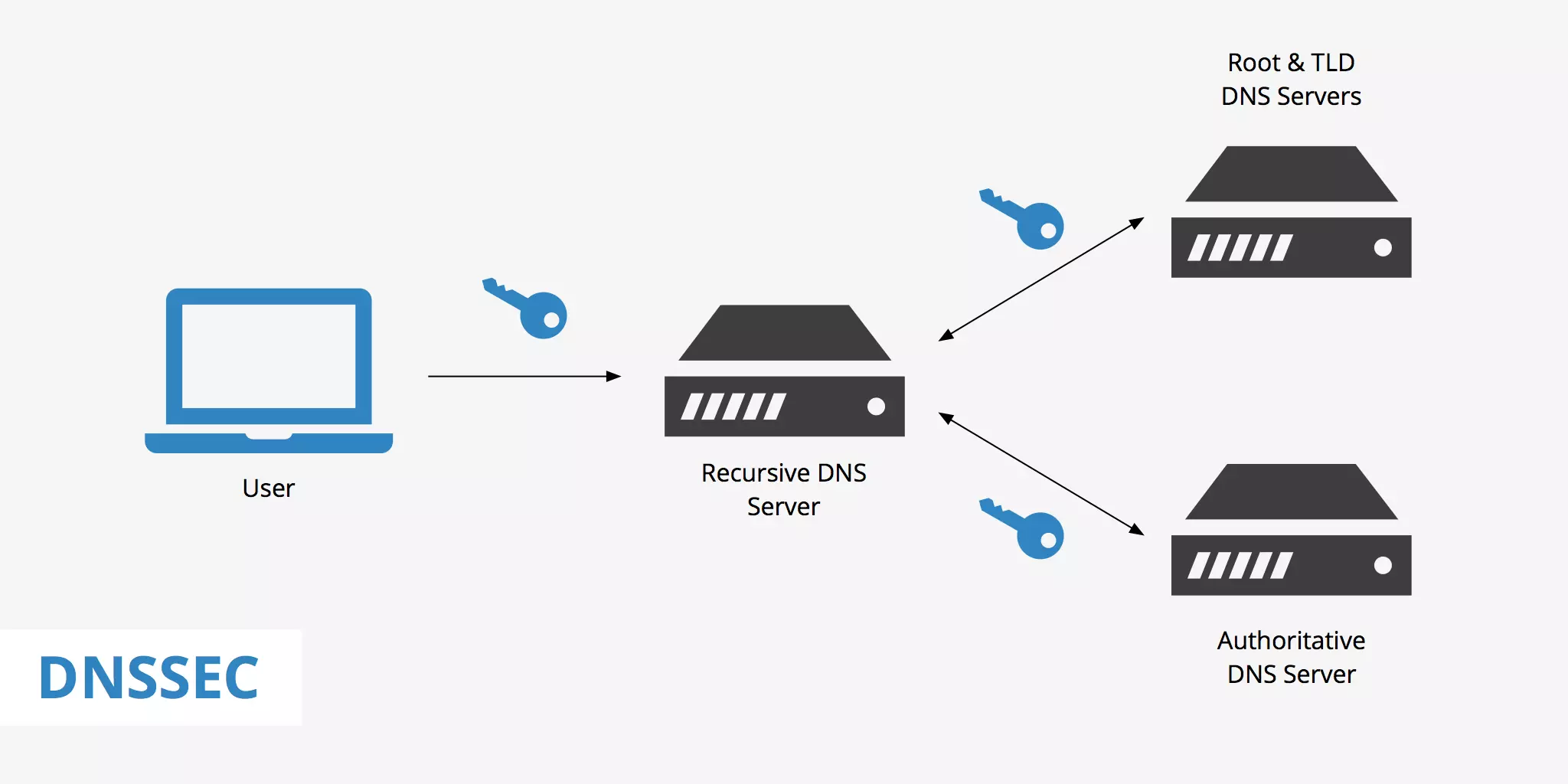

Tấn công DoS, DDoS và DNS amplification

Các cuộc tấn công DoS và DDoS nhắm vào hệ thống DNS có khả năng vô hiệu hóa truy cập trang web bằng cách làm tràn ngập mạng bằng lượng dữ liệu giả mạo. Điều này khiến máy chủ DNS trở nên quá tải và không thể phục vụ người dùng thật.

Trong khi đó các cuộc tấn công DNS amplification hoạt động dựa trên việc lợi dụng giao thức UDP – một giao thức được DNS sử dụng để truyền thông tin. Tin tặc có thể giả mạo địa chỉ gốc của một DNS request và chuyển hướng phản hồi tới một địa chỉ IP đích. Do đặc điểm của UDP trong việc gửi gói tin qua mạng, kết hợp với việc dung lượng phản hồi DNS đôi khi vượt xa kích thước yêu cầu ban đầu, kẻ tấn công có thể phóng đại quy mô cuộc tấn công, gây nghẽn mạng và làm tê liệt dịch vụ.

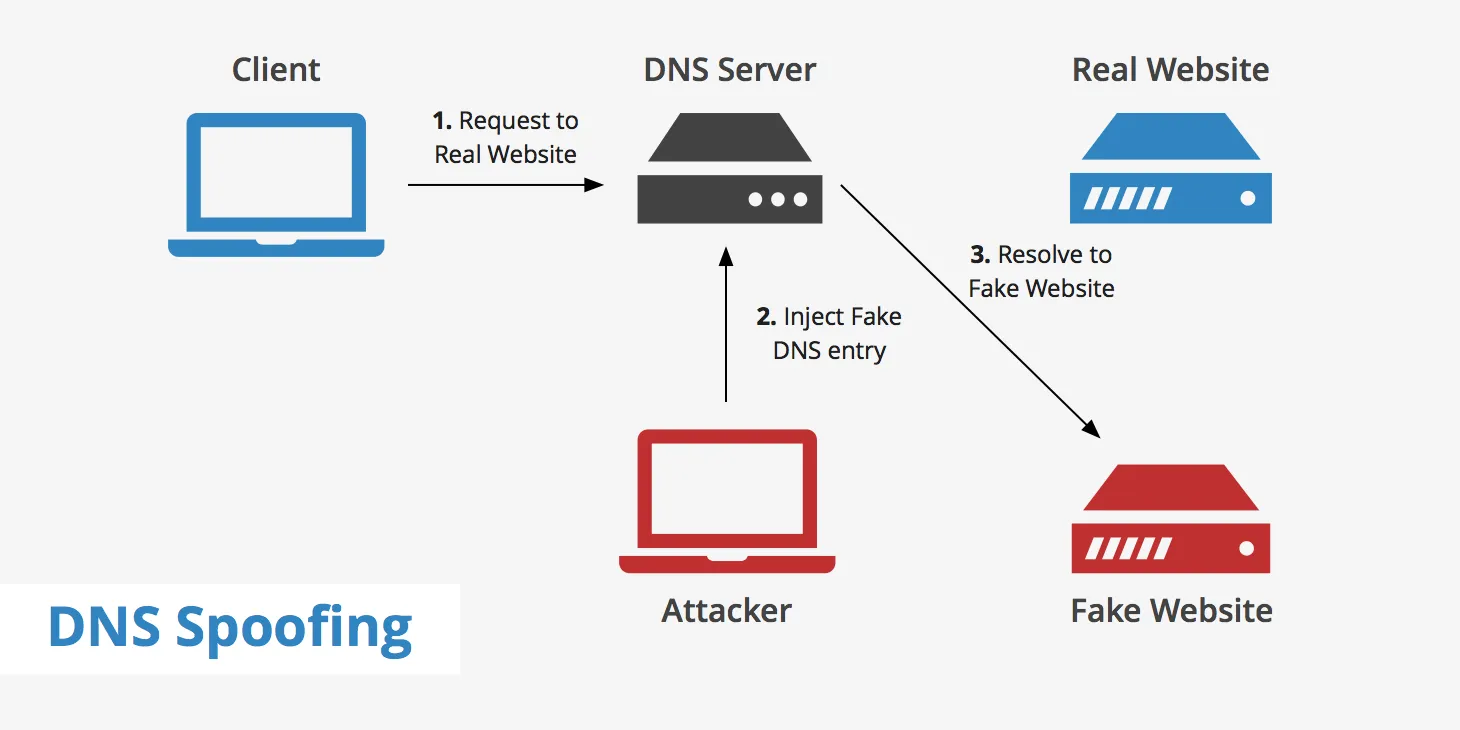

DNS spoofing/cache poisoning

Trong các cuộc tấn công DNS Cache Poisoning và DNS Spoofing, DNS data sẽ được đưa vào cache DNS. Điều này dẫn đến việc trình phân giải trả về địa chỉ IP không chính xác cho một domain. Thay vì truy cập đúng trang web, lưu lượng truy cập sẽ được chuyển hướng đến một trang web độc hại hoặc bất kỳ nơi nào mà hacker muốn. Thường đây sẽ là bản sao của trang web gốc, sử dụng cho các mục đích xấu. Chẳng hạn như phát tán phần mềm độc hại hoặc thu thập thông tin cá nhân.

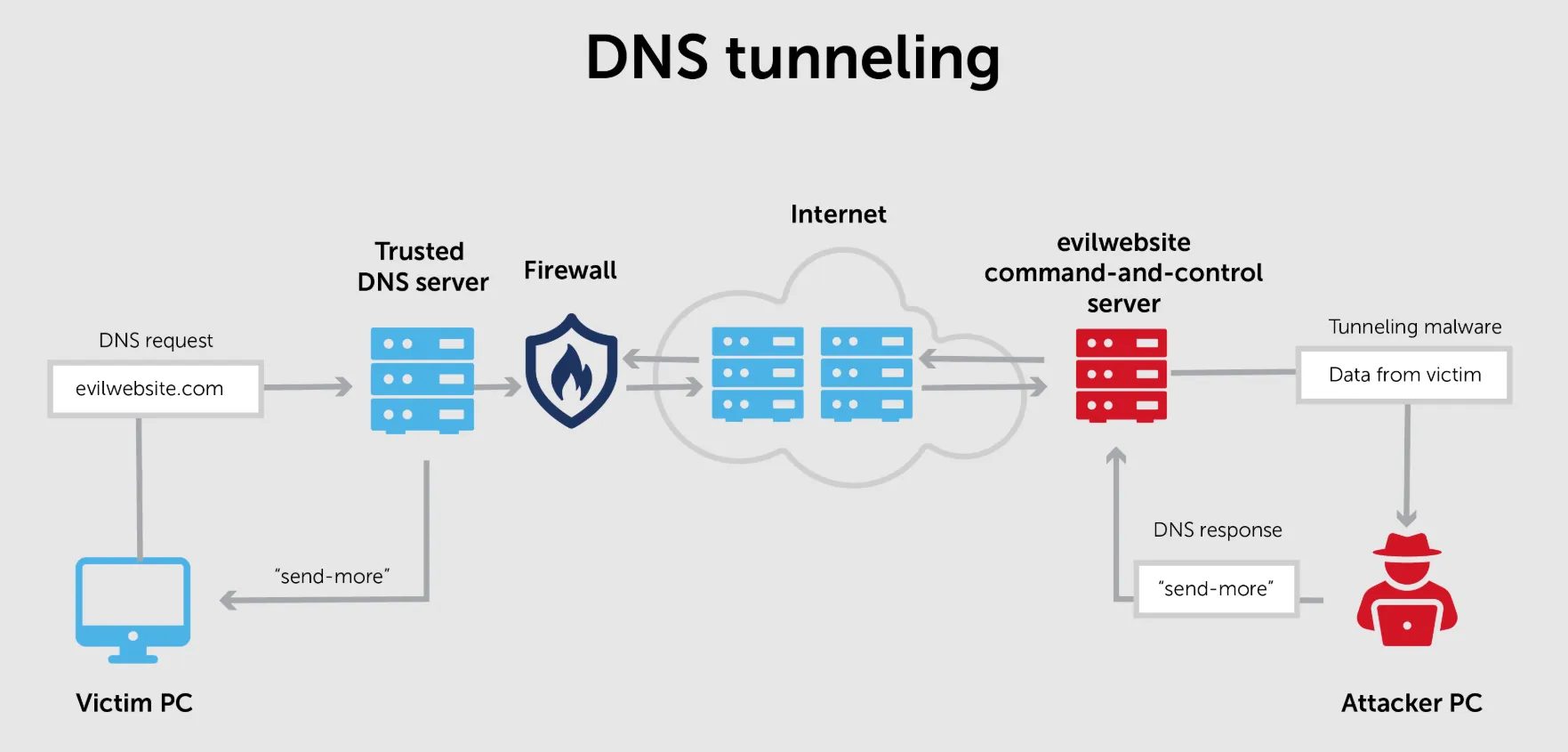

DNS tunneling

Cuộc tấn công này sử dụng các giao thức khác và sử dụng kỹ thuật tunneling thông qua DNS query và những phản hồi của DNS. Các hacker có thể sử dụng SSH, TCP hoặc HTTP để chuyển phần mềm độc hại hoặc thông tin bị đánh cắp vào DNS query. Điều này sẽ không bị phát hiện bởi hầu hết các firewall.

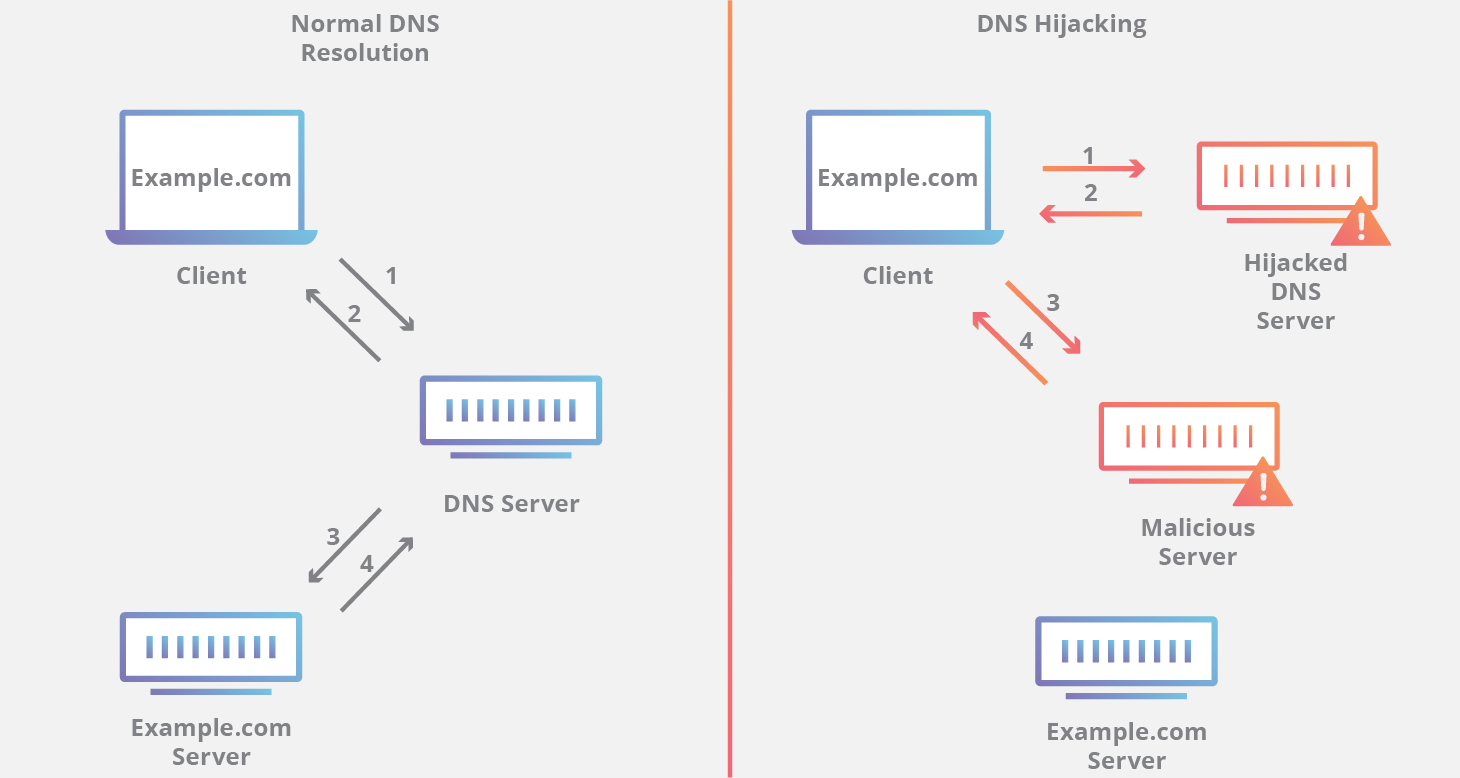

DNS hijacking

Các hacker sẽ chuyển hướng các DNS query đến một server với tên miền khác. Điều này có thể được thực hiện bằng phần mềm độc hại hoặc sửa đổi DNS server. Mặc dù kết quả là tương tự như DNS spoofing, nhưng cách thức tấn công thì khác. Cụ thể, nó sẽ nhắm vào các DNS record của trang web trên nameserver.

Tấn công NXDOMAIN

Đây là một kiểu tấn công DNS flood. Trong đó, các hacker sẽ flood DNS server bằng cách liên tục request những record không tồn tại. Điều này nhằm gây ra lỗi từ chối dịch vụ DDoS cho lưu lượng truy cập hợp pháp. Việc này có thể được thực hiện bằng cách sử dụng công cụ tấn công tinh vi. Chúng có thể tự động tạo subdomain cho mỗi request. Các cuộc tấn công NXDOMAIN cũng có thể nhắm vào các trình phân giải đệ quy. Mục đích là nhằm lấp đầy bộ nhớ cache của trình phân giải với các request rác.

Tấn công Phantom Domain

Một cuộc tấn công Phantom Domain sẽ cho kết quả tương tự như tấn công NXDOMAIN trên trình phân giải DNS. Kẻ tấn công thiết lập nhiều server Phantom domain có thể phản hồi các request rất chậm hoặc không phản hồi. Sau đó, trình phân giải bị ảnh hưởng bởi một loạt request đến các domain này và buộc phải cờ phản hồi. Điều này dẫn đến hiệu suất chậm và bị từ chối dịch vụ.

Tấn công một subdomain ngẫu nhiên

Trong trường hợp này, kẻ tấn công gửi DNS query cho một số subdomain ngẫu nhiên, không tồn tại của một trang web hợp pháp. Mục đích là tạo ra DDoS cho nameserver có thẩm quyền của domain. Khi đó, bạn không thể tra cứu trang web từ nameserver. ISP phục vụ kẻ tấn công cũng có thể bị ảnh hưởng. Vì bộ nhớ cache của trình phân giải đệ quy của chúng sẽ bị tràn ngập với các bad request.

Tấn công Domain lock-up

Những kẻ tấn công sẽ thiết lập các domain và trình phân giải đặc biệt để tạo kết nối TCP. Khi các trình phân giải mục tiêu gửi request, các domain này sẽ gửi lại các packet ngẫu nhiên. Do đó sẽ khóa các resource của trình phân giải.

Tấn công CPE dựa trên botnet

Các cuộc tấn công này được thực hiện bằng cách sử dụng CPE. Những kẻ tấn công xâm phạm CPE và thiết bị trở thành một phần của mạng botnet. Các botnet này được sử dụng để tấn công subdomain hoặc domain ngẫu nhiên.

4 DNS Security extensions thông dụng nhất

- Xác thực dữ liệu DNS bằng mật mã: Phương pháp này sử dụng một symmetric key để cấp quyền truy cập vào dữ liệu DNS.

- Vùng chính sách phản hồi (RPZ): RPZ thiết lập quy tắc chi phối hoạt động của các DNS query.

- Xác thực dữ liệu và tính toàn vẹn: Cơ chế này dựa trên việc dùng chữ ký điện tử, gắn liền với các bản ghi tài nguyên của DNS. Nhờ đó, mọi yêu cầu DNS đều được bảo vệ bằng chữ ký mã hóa, đảm bảo không thể truy vấn mà không tương tác với bản ghi tài nguyên DNS.

- Xác thực việc từ chối tồn tại (DoE): DoE giúp trình phân giải DNS xác minh sự tồn tại thực sự của một tên miền.

Các giải pháp DNS Security khác

Ngoài DNSSEC, nhà điều hành DNS zone có thể thực hiện các biện pháp DNS Security khác để bảo mật server của họ.

Xây dựng hệ thống máy chủ DNS dự phòng

Cơ sở hạ tầng DNS đa lớp là một chiến lược đơn giản để vượt qua các cuộc tấn công DDoS. Khi một máy chủ DNS gặp trục trặc, một máy chủ khác sẽ đảm nhiệm vai trò thay thế. Quản trị viên có thể thiết lập để các thiết bị tự động chuyển sang sử dụng máy chủ DNS dự phòng trong trường hợp máy chủ DNS chính bị sập. Điều này hoàn toàn khả thi bởi vì bất kỳ địa chỉ IP nào nằm trong dải IP của mạng nội bộ đều có thể được dùng làm địa chỉ IP cho máy chủ DNS nội bộ.

Bằng cách xây dựng hệ thống máy chủ DNS dự phòng, bạn có thể đảm bảo tính sẵn sàng cao cho hạ tầng DNS, giúp các bản ghi DNS luôn đồng bộ chính xác với địa chỉ IP. Chúng cũng giúp phòng tránh lỗi hệ thống, bởi vì cơ chế dự phòng sẽ liên tục sao chép và truyền dữ liệu từ máy chủ chính sang máy chủ dự phòng. Nhờ đó, người dùng luôn có thể truy cập vào các dịch vụ web một cách thông suốt.

Ẩn thông tin DNS và máy chủ

Không phải người dùng nào cũng cần quyền truy cập vào tất cả máy chủ DNS hay toàn bộ dữ liệu. Để nâng cao tính bảo mật, bạn nên giới hạn quyền truy cập, chỉ cho phép những người dùng được ủy quyền mới có thể truy cập vào các máy chủ và thông tin cần thiết. Việc này đặc biệt quan trọng nếu bạn muốn công khai tên miền của mình trên internet.

Bước tiếp theo là ẩn máy chủ DNS chính. Người dùng bên ngoài không nên có khả năng nhìn thấy thông tin máy chủ chính. Cụ thể hơn, không nên có bất kỳ nameserver databases nào công khai chứa thông tin về các máy chủ này. Mọi yêu cầu từ người dùng chỉ nên được xử lý bởi máy chủ DNS dự phòng.

Anycast routing

Anycast routing là một công cụ tiện dụng khác có thể phòng chống tấn công DDoS DNS. Anycast cho phép nhiều server chia sẻ một địa chỉ IP. Vì vậy ngay cả khi một DNS server bị shut down thì các server khác vẫn hoạt động, đảm bảo mọi hoạt động truy cập vẫn mượt mà.

DNS firewall

DNS firewall là một công cụ DNS Security. Nó cung cấp bảo mật và nâng cao hiệu suất cho các DNS server. Nó nằm giữa trình phân giải đệ quy của user và nameserver. Firewall có thể cung cấp dịch vụ giới hạn tốc độ để ngăn hacker cố gắng tấn công server. Nếu server gặp phải downtime do bị tấn công hoặc lý do khác, DNS firewall có thể đảm bảo hoạt động ổn định. Cụ thể là bằng cách cung cấp các phản hồi DNS từ bộ nhớ cache.

Ngoài tính năng bảo mật, DNS firewall cũng cung cấp các giải pháp hiệu suất. Chẳng hạn như DNS lookup nhanh hơn và giảm chi phí bandwidth cho nhà khai thác DNS.

Trình phân giải DNS

Trình phân giải DNS cũng có thể được cấu hình để cung cấp các giải pháp bảo mật cho người dùng của họ. Một số trình phân giải DNS cung cấp các tính năng như lọc nội dung, chặn các trang web độc hại và bảo vệ mạng botnet. Hiện nay, có nhiều trình phân giải DNS Security miễn phí và trả phí mà bạn có thể cân nhắc như Secure DNS GitHub, Comodo Secure DNS,… Người dùng có thể chuyển sang dịch vụ DNS đệ quy bằng cách thay đổi cài đặt trong router của họ.

DNS query có riêng tư không?

Một vấn đề DNS Security quan trọng khác là quyền riêng tư của người dùng. DNS query không được mã hóa, ngay cả khi sử dụng trình phân giải như 1.1.1.1. Các DNS query sẽ truyền qua Internet dưới dạng plaintext. Điều này có nghĩa là nếu ai chặn DNS query đều có thể xem trang web người dùng đang truy cập.

Sự thiếu riêng tư này có thể ảnh hưởng đến bảo mật và nhân quyền. Nếu DNS query không riêng tư, chính phủ sẽ dễ dàng kiểm duyệt Internet hơn. Những hacker cũng dễ dàng theo dõi hành vi trực tuyến của người dùng hơn. DNS qua TLS và DNS qua HTTPS là hai tiêu chuẩn mã hóa để DNS query ngăn chặn những hành vi xấu.

Chống DDoS hiệu quả, an tâm kinh doanh cùng Firewall Anti DDoS Vietnix

Vietnix mang đến giải pháp Firewall Anti DDoS chuyên biệt, được tối ưu hóa cho thị trường Việt Nam dựa trên hơn 13 năm kinh nghiệm xử lý hàng chục nghìn cuộc tấn công thực tế. Hệ thống của Vietnix có khả năng phát hiện và ngăn chặn DDoS tự động chỉ trong vòng dưới 5 giây, cung cấp khả năng phòng thủ đa lớp, bảo vệ toàn diện cho website và hệ thống trước các lưu lượng tấn công quy mô lớn ở cả tầng mạng, tầng ứng dụng và cơ sở hạ tầng, đảm bảo hoạt động kinh doanh diễn ra liên tục và ổn định.

Thông tin liên hệ:

- Hotline: 18001093.

- Email: sales@vietnix.com.vn.

- Địa chỉ: 265 Hồng Lạc, Phường 10, Quận Tân Bình, Thành Phố Hồ Chí Minh.

- Website: https://vietnix.vn/.

ầu tư vào DNS Security là đầu tư vào sự ổn định, an toàn và uy tín lâu dài của bạn trên môi trường trực tuyến. Bằng cách bảo vệ hệ thống DNS, bạn không chỉ ngăn chặn các cuộc tấn công tiềm ẩn mà còn đảm bảo trải nghiệm người dùng mượt mà, bảo vệ dữ liệu nhạy cảm và duy trì hoạt động kinh doanh liên tục. Để tìm hiểu thêm các giải pháp bảo mật hệ thống khác, bạn có thể tham khảo một số bài viết dưới đây của mình: