SSH tunnel là gì? Hướng dẫn tạo SSH Tunneling chi tiết với PuTTY

Đã kiểm duyệt nội dung

Đánh giá

SSH tunnel là kỹ thuật dùng phiên SSH đã mã hóa để chuyển tiếp lưu lượng mạng giữa máy local và máy chủ từ xa theo dạng port forwarding. Trong bài viết này, mình sẽ cùng bạn tìm hiểu chi tiết về SSH tunnel, từ cách hoạt động, các loại port forwarding, đến công cụ hỗ trợ và một số kịch bản ứng dụng bảo mật trong thực tế.

Những điểm chính

- Khái niệm: Hiểu rõ SSH tunnel là một kỹ thuật chuyển tiếp lưu lượng mạng, giúp bạn nhận biết vai trò của nó trong việc tạo ra các kết nối an toàn đến các dịch vụ nội bộ hoặc duyệt web bảo mật.

- Cách thức hoạt động: Nắm vững cơ chế hoạt động dựa trên mã hóa và port forwarding, giúp bạn hiểu rõ cách dữ liệu được bảo vệ và định tuyến qua một kênh SSH an toàn.

- Phân loại: Phân biệt rõ ràng giữa các loại port forwarding, giúp bạn lựa chọn đúng phương pháp cho từng kịch bản, từ việc truy cập database nội bộ đến tạo proxy SOCKS.

- Ưu và nhược điểm: Đánh giá được các ưu điểm về bảo mật, linh hoạt và các nhược điểm về tốc độ, cấu hình, giúp bạn có cái nhìn toàn diện để đưa ra quyết định phù hợp.

- Ứng dụng thực tế: Tìm hiểu các ứng dụng thực tế, giúp bạn biết cách áp dụng SSH tunnel để giải quyết các bài toán về truy cập an toàn, vượt qua firewall và bảo vệ dữ liệu trên mạng công cộng.

- Các công cụ phổ biến: Khám phá các công cụ hỗ trợ từ dòng lệnh đến giao diện đồ họa, giúp bạn lựa chọn được phần mềm phù hợp nhất để thiết lập và quản lý SSH tunnel.

- Hướng dẫn tạo SSH tunnel: Nắm vững quy trình 6 bước để tạo một SSH tunnel cơ bản với PuTTY, giúp bạn có thể tự mình thiết lập kết nối an toàn cho các dịch vụ của mình.

- Giới thiệu Vietnix: Biết đến Vietnix là nhà cung cấp hosting, VPS và máy chủ uy tín, giúp bạn có một nền tảng hạ tầng ổn định và an toàn để triển khai các kịch bản sử dụng SSH tunnel.

- Câu hỏi thường gặp: Được giải đáp các thắc mắc liên quan đến SSH tunnel.

SSH tunnel là gì?

SSH tunnel (đường hầm SSH) là một kỹ thuật thiết lập kênh giao tiếp được mã hóa giữa máy tính cục bộ và máy chủ từ xa, cho phép chuyển tiếp lưu lượng mạng nhờ đó đảm bảo việc truy cập các dịch vụ như database, web,… qua Internet được thực hiện một cách an toàn và bảo mật.

Cụ thể, SSH Tunnel hữu ích trong việc bảo mật cho các dịch vụ sử dụng giao thức không mã hóa mặc định, ví dụ như VNC hoặc FTP. Bên cạnh đó, kỹ thuật này còn cho phép người dùng vượt qua các tường lửa hoặc truy cập vào những tài nguyên bị giới hạn về mặt địa lý.

Về cơ bản, SSH Tunneling cho phép chuyển tiếp lưu lượng của bất kỳ cổng TCP nào, từ đó thiết lập một kênh truyền dẫn dữ liệu bảo mật và được mã hóa.

Để tạo các SSH Tunnel và quản trị máy chủ chuyên sâu, bạn cần quyền truy cập SSH (SSH Access). MaxSpeed Hosting của Vietnix cung cấp sẵn tính năng này cho người dùng kỹ thuật, đồng thời đảm bảo hiệu suất đỉnh cao nhờ CPU AMD EPYC và công nghệ tăng tốc độc quyền. Đây là môi trường lý tưởng kết hợp giữa khả năng quản trị linh hoạt và tốc độ vượt trội cho website.

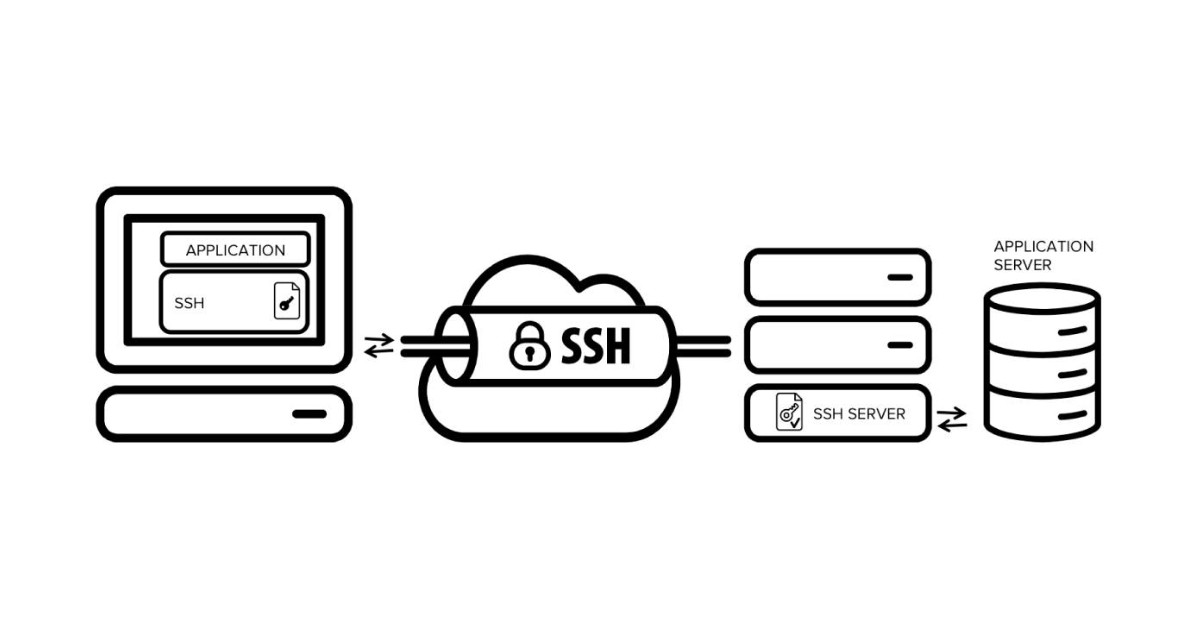

Cách hoạt động của SSH tunnel

Về cơ bản, SSH tunnel hoạt động dựa trên cơ chế thiết lập một phiên SSH đã mã hóa, sau đó dùng phiên này để chuyển tiếp lưu lượng TCP giữa các cổng ở máy client và máy đích. Quá trình này gồm các bước sau:

- Mã hóa dữ liệu trên kênh SSH: Khi bạn thiết lập kết nối SSH, toàn bộ lưu lượng đi trong phiên này, bao gồm dữ liệu được port forwarding, đều được mã hóa theo giao thức SSH. Cách này giúp giảm rủi ro bị nghe lén hoặc chỉnh sửa dữ liệu trên đường truyền, nhất là khi kết nối qua mạng công cộng.

- Chuyển tiếp cổng (Port Forwarding): Bạn cấu hình SSH để ánh xạ một cổng nguồn tới một cổng đích theo một trong ba kiểu chính. Ở local forwarding, client mở một cổng cục bộ và chuyển tiếp lưu lượng qua SSH tới server rồi tới dịch vụ đích. Ở remote forwarding, máy chủ SSH mở cổng và chuyển lưu lượng về một cổng trên máy client hoặc một host khác. Với dynamic forwarding, SSH tạo một cổng local dạng proxy SOCKS để định tuyến linh hoạt nhiều kết nối khác nhau qua một phiên SSH.

- Tạo “đường hầm” TCP ảo qua SSH: Sau khi port forwarding được thiết lập, ứng dụng chỉ cần kết nối tới cổng đã khai báo, ví dụ

localhost:3307cho MySQL chạy trên server. SSH client nhận dữ liệu, đóng gói vào phiên SSH đã mã hóa và gửi tới SSH server. SSH server giải mã và chuyển dữ liệu tới cổng đích, chẳng hạn127.0.0.1:3306trên máy chủ, sau đó gửi phản hồi ngược lại qua cùng phiên SSH. Từ góc nhìn ứng dụng, kết nối vẫn hoạt động như đang truy cập trực tiếp dịch vụ đích, nhưng thực tế lưu lượng đi qua một kênh SSH bảo mật trung gian.

Phân loại SSH tunnel

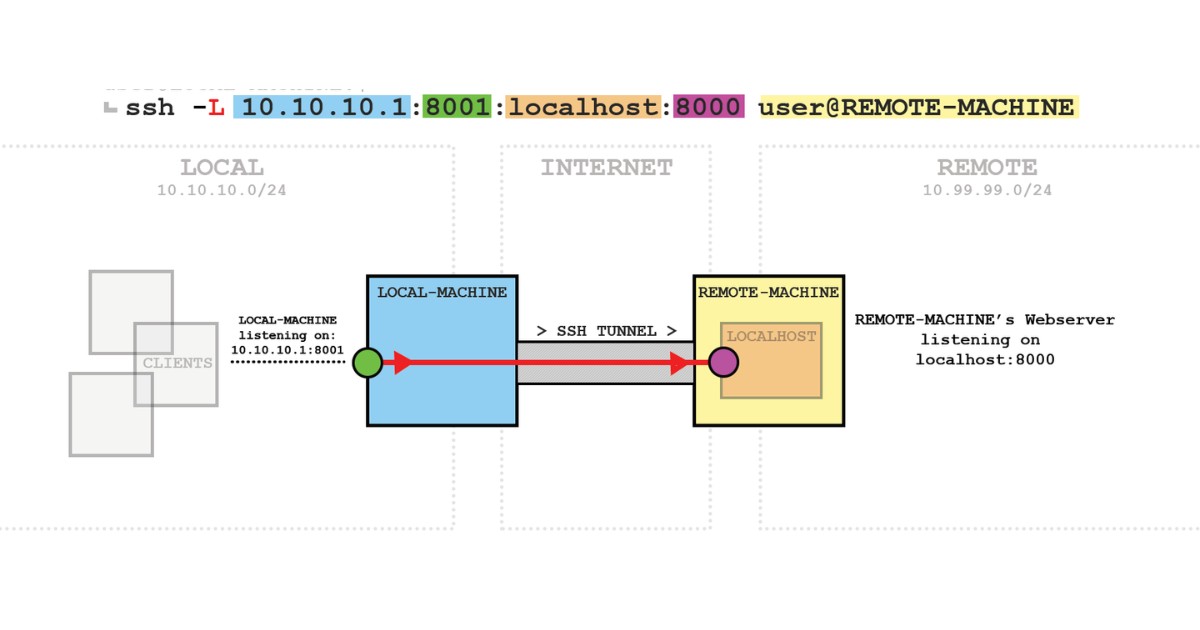

Local port forwarding

Local port forwarding dùng để truy cập một dịch vụ ở phía server hoặc trong mạng nội bộ phía server thông qua một cổng trên máy cục bộ. Bạn chỉ định một LOCAL_PORT trên client, mỗi khi ứng dụng kết nối tới 127.0.0.1:LOCAL_PORT, SSH client sẽ nhận lưu lượng, mã hóa và gửi qua phiên SSH tới SSH server, sau đó SSH server chuyển tiếp tiếp tục tới DESTINATION:DESTINATION_PORT mà bạn khai báo.

Cú pháp cơ bản:

ssh -L LOCAL_PORT:DESTINATION:DESTINATION_PORT USER@SERVER_IPTrong đó, LOCAL_PORT là cổng lắng nghe trên máy bạn, còn DESTINATION:DESTINATION_PORT có thể là dịch vụ chạy trên chính SSH server (ví dụ 127.0.0.1:3306) hoặc một máy khác trong LAN của server. Local port forwarding thường dùng để truy cập cơ sở dữ liệu, giao diện web nội bộ, VNC hoặc bất kỳ dịch vụ nào không mở trực tiếp ra Internet nhưng SSH server có thể thấy được.

Remote port forwarding

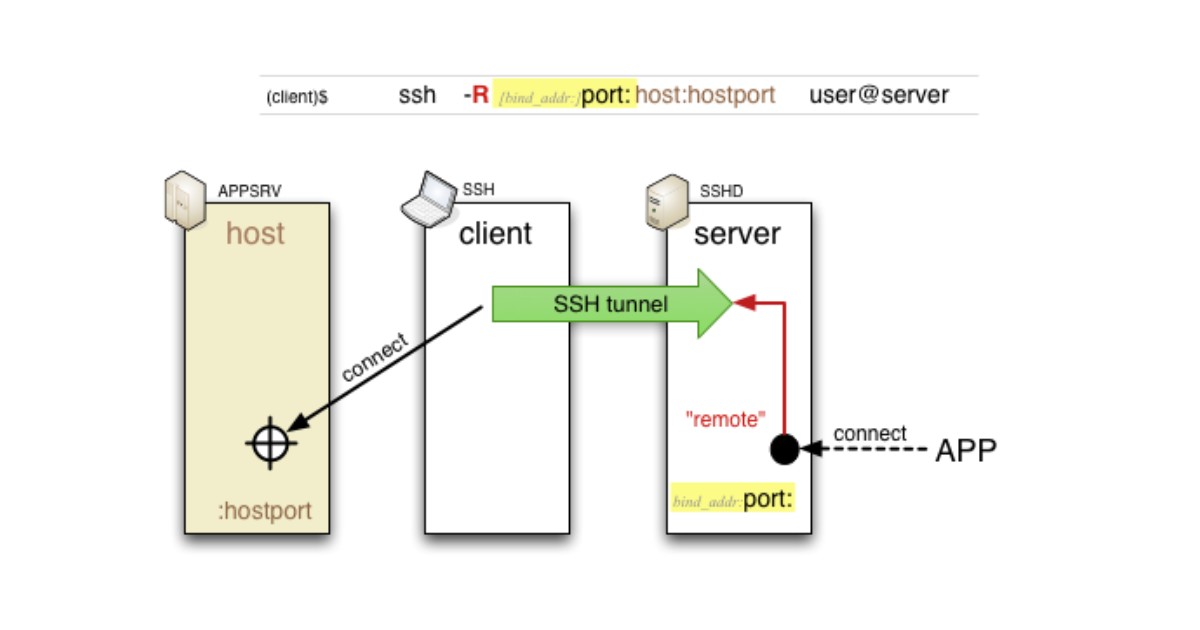

Remote port forwarding thực hiện chiều ngược lại so với local port forwarding. Thay vì mở cổng ở client để đi về server, bạn yêu cầu SSH server mở một REMOTE_PORT, mọi kết nối đến cổng này trên server sẽ được chuyển ngược qua phiên SSH về một cổng và địa chỉ mà bạn chỉ định ở phía client (hoặc một host mà client truy cập được).

Cú pháp cơ bản:

ssh -R REMOTE_PORT:DESTINATION:DESTINATION_PORT USER@SERVER_IPỞ đây, REMOTE_PORT là cổng lắng nghe trên SSH server, còn DESTINATION:DESTINATION_PORT thường là localhost:PORT trên máy client nếu bạn muốn “đẩy” dịch vụ local ra ngoài thông qua server. Remote port forwarding hữu ích khi bạn cần chia sẻ một dịch vụ đang chạy trên máy cá nhân hoặc trong mạng nội bộ của bạn cho người khác truy cập thông qua một server trung gian trên Internet, ví dụ demo một ứng dụng web dev cho đồng nghiệp mà không cần mở port trên router.

Dynamic port forwarding

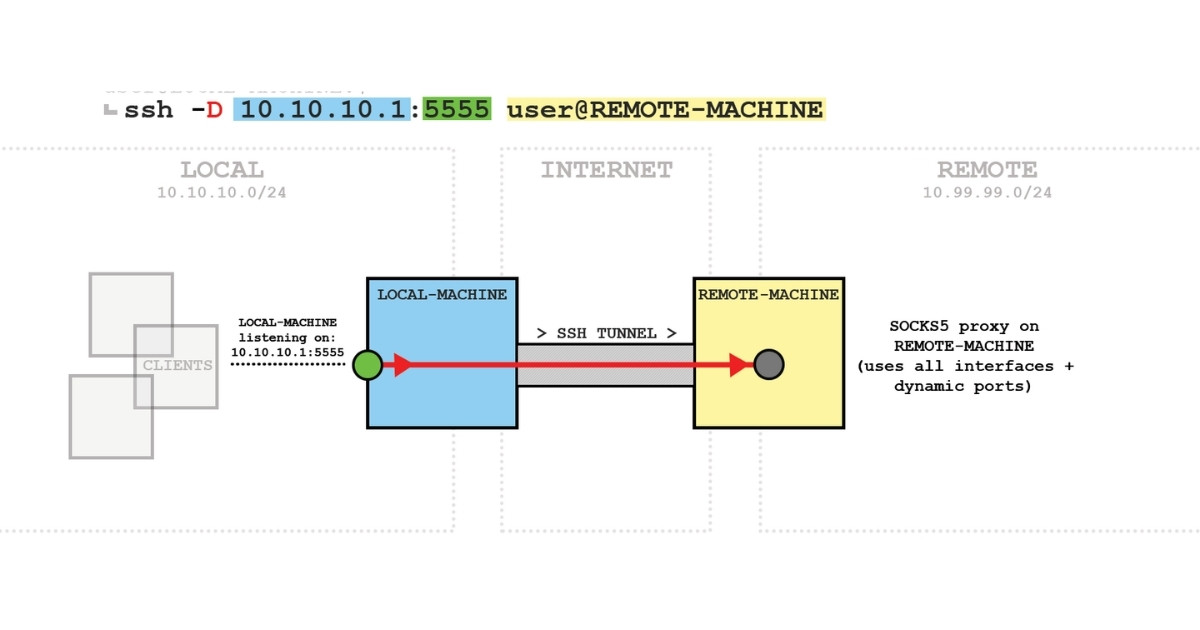

Dynamic port forwarding tạo một SOCKS proxy trên máy cục bộ, cho phép nhiều kết nối tới nhiều đích khác nhau cùng sử dụng một SSH tunnel. Thay vì ghim sẵn địa chỉ và cổng đích trong lệnh SSH, bạn chỉ định một LOCAL_PORT cho proxy SOCKS, sau đó ứng dụng (trình duyệt, tool CLI,…) sẽ gửi thông tin đích qua giao thức SOCKS để SSH quyết định kết nối đến đâu cho từng request.

Cú pháp cơ bản:

ssh -D LOCAL_PORT USER@SERVER_IPTrong đó, LOCAL_PORT là cổng proxy SOCKS (thường dùng 1080), sau đó bạn cấu hình ứng dụng sử dụng SOCKS5 127.0.0.1:LOCAL_PORT. Dynamic port forwarding thường được dùng để duyệt web qua server SSH, truy cập dịch vụ chỉ cho phép IP của server hoặc bảo vệ lưu lượng khi dùng Wi-Fi công cộng, vì toàn bộ traffic đi qua proxy này sẽ được mã hóa trong phiên SSH trước khi ra Internet.

Ưu nhược điểm của SSH tunnel

Bảo mật lưu lượng ứng dụng: Lưu lượng giữa client và server được mã hóa theo giao thức SSH, giảm rủi ro nghe lén và tấn công man-in-the-middle khi truy cập qua mạng công cộng hoặc mạng không tin cậy.

Truy cập dịch vụ nội bộ an toàn: Cho phép truy cập các dịch vụ chỉ mở trong LAN mà không cần mở trực tiếp cổng ra Internet, nhờ cơ chế local/remote port forwarding.

Linh hoạt trong định tuyến traffic: Dynamic port forwarding cung cấp một proxy SOCKS, hỗ trợ nhiều ứng dụng khác nhau sử dụng chung một tunnel, hữu ích khi cần đi qua một điểm trung gian hoặc giới hạn truy cập theo IP server.

Ít phụ thuộc hạ tầng bổ sung: Tận dụng chính dịch vụ SSH đã sẵn có trên nhiều server, không cần triển khai thêm VPN phức tạp, thích hợp cho các nhu cầu truy cập từ xa và quản trị nhanh.

Khó giám sát lưu lượng bên trong tunnel: Mã hóa mạnh khiến hệ thống giám sát mạng khó phân tích nội dung, nếu kẻ tấn công thiết lập tunnel ẩn, hoạt động exfiltration dữ liệu hoặc điều khiển từ xa có thể khó phát hiện hơn.

Nguy cơ bị lạm dụng để vượt tường lửa: SSH tunnel có thể bị dùng để bypass chính sách firewall, proxy hoặc chặn cổng, khiến người dùng hoặc mã độc truy cập tài nguyên nội bộ ngoài phạm vi cho phép.

Phụ thuộc cấu hình và kiểm soát truy cập: Cấu hình sai port forwarding có thể vô tình mở dịch vụ nội bộ ra ngoài, hoặc cấp quyền truy cập vượt quá phạm vi mong muốn nếu không giới hạn user, IP nguồn và key.

Vấn đề hiệu năng với TCP-over-TCP: Nhiều trường hợp SSH tunnel gói một kết nối TCP bên trong một kết nối TCP khác, khi mạng có packet loss, cả hai lớp TCP cùng retry có thể gây trễ cao hoặc trải nghiệm kém, đặc biệt với ứng dụng thời gian thực.

Ứng dụng SSH tunnel trong thực tế

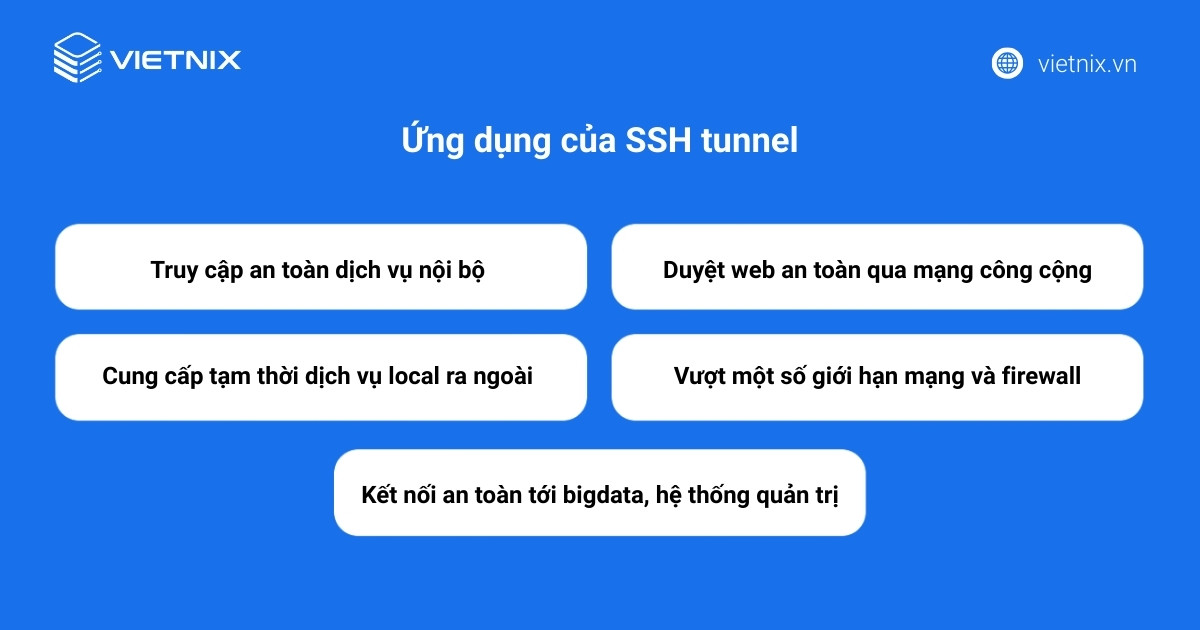

SSH tunnel được dùng trong nhiều kịch bản bảo mật và truy cập từ xa khác nhau, phổ biến nhất là các trường hợp sau:

- Truy cập an toàn dịch vụ nội bộ: Dùng local port forwarding để kết nối database, giao diện quản trị web, dịch vụ monitoring chỉ mở trong LAN mà không cần public cổng ra Internet. Ứng dụng trên máy cá nhân trỏ tới localhost:PORT, còn SSH tunnel chịu trách nhiệm đưa lưu lượng tới đúng service nội bộ.

- Cung cấp tạm thời dịch vụ local ra ngoài: Dùng remote port forwarding để cho phép đối tác hoặc đồng nghiệp truy cập một ứng dụng đang chạy trên máy dev hoặc trong mạng văn phòng mà không chỉnh sửa nhiều vào firewall/router. SSH server mở cổng trên Internet, kết nối đi vào cổng này sẽ được chuyển ngược về máy của bạn thông qua tunnel.

- Duyệt web an toàn qua mạng công cộng: Dùng dynamic port forwarding (SOCKS) khi kết nối Wi-Fi ở quán cà phê, khách sạn. Bạn tạo một SOCKS proxy qua SSH tới server tin cậy và cấu hình trình duyệt dùng proxy này, nhờ đó toàn bộ lưu lượng HTTP/HTTPS giữa máy và server đều đi trong tunnel SSH được mã hóa.

- Vượt một số giới hạn mạng và firewall: Khi mạng chặn trực tiếp truy cập tới một dịch vụ nhưng cho phép SSH, bạn có thể dùng SSH tunnel để chuyển tiếp traffic đến dịch vụ đó thông qua server trung gian. Trường hợp thường gặp là truy cập web nội bộ, API hoặc công cụ công ty từ xa khi chỉ port 22 được mở.

- Kết nối an toàn tới cụm big data, hệ thống quản trị: Nhiều nền tảng như Hadoop, EMR, Kubernetes dashboard chỉ mở web UI trên private network. Bạn có thể tạo SSH tunnel từ máy cá nhân tới node master, rồi truy cập các UI này qua localhost:PORT mà không cần expose trực tiếp ra Internet.

Một số công cụ SSH Tunnel phổ biến

Có nhiều công cụ hỗ trợ SSH tunnel từ dòng lệnh đến giao diện đồ họa, mỗi công cụ phù hợp với một kiểu sử dụng và thói quen quản trị khác nhau:

OpenSSH

OpenSSH là client SSH mặc định trên đa số hệ điều hành Linux, macOS và nhiều biến thể Unix, thường đã được cài sẵn trong hệ thống. Công cụ này hỗ trợ đầy đủ các dạng SSH tunnel thông qua các tham số dòng lệnh như -L (local), -R (remote) và -D (dynamic).

OpenSSH phù hợp cho môi trường server, script tự động, Cron hoặc khi bạn làm việc chủ yếu qua terminal. Bạn có thể đưa cấu hình vào file ~/.ssh/config, sử dụng alias cho host, kết hợp với key SSH, ProxyJump, ControlMaster để tái sử dụng kết nối và giảm độ trễ.

PuTTY / Plink

PuTTY là SSH client phổ biến trên Windows, cung cấp giao diện đồ họa để quản lý kết nối và cấu hình port forwarding. Trong mục “Tunnels”, bạn có thể khai báo các rule local, remote hoặc dynamic, lưu lại trong session và sử dụng lại nhiều lần mà không cần nhập lệnh.

Đi kèm PuTTY là Plink, phiên bản dòng lệnh cho phép chạy SSH tunnel trong script hoặc file batch. Bộ đôi này phù hợp với admin dùng Windows, muốn vừa có giao diện trực quan để cấu hình, vừa có khả năng tự động hóa cho các tác vụ định kỳ.

Bitvise SSH Client

Bitvise SSH Client là SSH client dành cho Windows, tích hợp terminal, SFTP và SSH tunneling trong một công cụ duy nhất. Giao diện cho phép bạn tạo nhiều tunnel local, remote, dynamic, gán vào từng profile kết nối và bật/tắt nhanh khi cần.

Bitvise hiển thị log chi tiết cho từng kết nối, trạng thái tunnel và hỗ trợ cả remote desktop forwarding. Công cụ này phù hợp với người dùng cần quản lý nhiều luồng kết nối SSH, muốn theo dõi và điều chỉnh tunnel qua giao diện thay vì chỉ dùng lệnh.

MobaXterm, Termius và SSH GUI đa nền tảng

Các công cụ như MobaXterm, Termius và một số SSH GUI khác cung cấp môi trường làm việc tích hợp: nhiều tab terminal, quản lý session, SFTP, cùng khả năng khai báo SSH tunnel cho từng host. Bạn có thể lưu thông tin kết nối, cấu hình port forwarding, key SSH và tag theo nhóm server, giúp việc quản trị hệ thống lớn thuận tiện hơn.

Các SSH GUI này phù hợp cho team vận hành hoặc developer làm việc với nhiều server trên nhiều nền tảng như Windows, macOS, Linux. Việc cấu hình tunnel qua form, checkbox giúp giảm sai sót khi nhập cú pháp và rút ngắn thời gian dựng môi trường làm việc.

Công cụ chuyên quản lý SSH tunnel

Một số công cụ như tunnel9 tập trung vào việc quản lý SSH tunnel với giao diện TUI/GUI, thay vì cung cấp đầy đủ chức năng SSH client. Bạn có thể định nghĩa danh sách tunnel, gắn chúng với các host, bật hoặc tắt từng tunnel, xem log và trạng thái trong một màn hình tổng quan.

Nhóm công cụ này phù hợp khi bạn có nhiều rule port forwarding cho nhiều dịch vụ gồm database, web nội bộ, cache, queue và cần một “bảng điều khiển” tập trung để theo dõi hoạt động của các đường hầm SSH. Cách tiếp cận này giúp giảm nhầm lẫn và dễ kiểm soát hơn so với việc mở nhiều cửa sổ terminal rời rạc.

Cách tạo SSH tunnel cơ bản với PuTTY

Bước 1: Khai báo thông tin SSH server trong PuTTY

Bạn mở PuTTY, vào mục Session và nhập hostname hoặc IP của SSH server vào ô Host Name (or IP address), giữ Port là 22 hoặc điền port SSH thực tế và chọn Connection type: SSH.

Bước 2: Cấu hình tunnel ở phần Tunnels

Bạn chuyển sang Connection, chọn SSH và chọn Tunnels, nhập cổng local muốn dùng vào Source port (ví dụ 8080) và nhập địa chỉ dịch vụ đích vào Destination theo dạng HOST:PORT (ví dụ 127.0.0.1:80 hoặc 10.0.0.5:3306).

Bước 3: Chọn loại forwarding và thêm rule

Bạn chọn loại Local và để Auto cho Address family, sau đó nhấn Add để thêm rule, lúc này rule sẽ xuất hiện trong danh sách Forwarded ports với dạng L8080 127.0.0.1:80.

Bước 4: Lưu cấu hình session (khuyến nghị)

Bạn quay lại mục Session, nhập tên cho cấu hình tại Saved Sessions rồi nhấn Save để có thể tải lại cấu hình tunnel này trong các lần sử dụng sau.

Bước 5: Mở kết nối SSH

Bạn nhấn Open, xác nhận fingerprint nếu được hỏi, sau đó đăng nhập bằng tài khoản SSH, tunnel sẽ bắt đầu hoạt động khi phiên SSH được giữ kết nối.

Bước 6: Truy cập dịch vụ qua tunnel

Bạn mở trình duyệt hoặc ứng dụng và trỏ tới 127.0.0.1:8080 (theo ví dụ), lưu lượng sẽ được gửi tới cổng local, đi trong SSH tunnel và đến dịch vụ đích trên server; khi hoàn thành công việc, bạn chỉ cần đóng cửa sổ PuTTY để ngắt tunnel.

Hạ tầng VPS và máy chủ Vietnix cho các kịch bản dùng SSH tunnel

Để triển khai SSH tunnel hiệu quả, bạn cần một hạ tầng server ổn định. Dịch vụ cho thuê hosting, VPS và thuê máy chủ riêng của Vietnix là nền tảng lý tưởng cho các kịch bản này. Với tài nguyên riêng (CPU, RAM, NVMe) và băng thông lớn, bạn có thể dễ dàng dựng tunnel để truy cập database hay web admin một cách an toàn.

Các gói VPS cho phép tùy chỉnh bảo mật cao với OpenSSH và Fail2ban. Khi nhu cầu mở rộng, việc nâng cấp lên máy chủ vật lý tại Datacenter Tier 3 đảm bảo hiệu năng cho kiến trúc SSH tunnel cấp doanh nghiệp với chi phí tối ưu, đáp ứng mọi khối lượng kết nối.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

SSH tunnel có thay thế hoàn toàn VPN được không?

Không, SSH tunnel chủ yếu bảo mật kết nối cho một số cổng/dịch vụ cụ thể, trong khi VPN tạo kênh mã hóa ở mức mạng cho toàn bộ lưu lượng, nên hai giải pháp thường bổ sung cho nhau hơn là thay thế hoàn toàn.

SSH tunnel có làm giảm tốc độ kết nối không?

Có thể giảm một phần do chi phí mã hóa/giải mã và việc đi vòng qua SSH server, nhưng với hạ tầng tốt và cấu hình hợp lý, độ trễ này thường chấp nhận được cho các tác vụ quản trị, database, web nội bộ.

Nên dùng SSH key hay mật khẩu khi triển khai SSH tunnel?

Nên dùng SSH key kết hợp tắt login bằng mật khẩu để giảm rủi ro brute force và rò rỉ mật khẩu, nhất là khi mở SSH ra Internet và dùng tunnel thường xuyên.

Làm sao để kết nối an toàn tới MongoDB (hoặc qua TypeORM) bằng SSH Tunnel?

Đầu tiên, bạn tạo một SSH tunnel chuyển tiếp một cổng trên máy local (ví dụ: 27018) đến cổng 27017 của server MongoDB. Sau đó, trong công cụ kết nối của bạn (như MongoDB Compass, hoặc trong file cấu hình của TypeORM), bạn chỉ cần kết nối tới mongodb://localhost:27018 thay vì địa chỉ IP thật của server.

Tóm lại, SSH tunnel là một công cụ linh hoạt để bảo mật và điều hướng lưu lượng ở mức cổng, đặc biệt hữu ích khi cần truy cập dịch vụ nội bộ, bảo vệ kết nối trên mạng công cộng hoặc dựng proxy SOCKS nhanh. Khi hiểu rõ cơ chế hoạt động, ưu nhược điểm và cách dùng với các công cụ như OpenSSH hay PuTTY, bạn có thể tích hợp SSH tunnel vào kiến trúc hạ tầng hiện tại một cách an toàn và có kiểm soát.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày