Access Control List là gì? Phân loại các hệ thống ACL thường gặp

Đã kiểm duyệt nội dung

Đánh giá

Access Control List (ACL) là một cơ chế kiểm soát truy cập cho phép bạn quyết định lưu lượng hoặc người dùng nào được phép truy cập tới tài nguyên mạng hay hệ thống và lưu lượng hoặc hành động nào sẽ bị chặn lại. Trong bài viết này, dựa trên kinh nghiệm thực tế khi triển khai các lớp bảo mật đa tầng cho hệ thống mạng tại Vietnix, mình sẽ giúp bạn hiểu rõ hơn về khái niệm ACL, lý do tại sao quan trọng, các loại ACL phổ biến, cách chúng hoạt động cũng như sự khác nhau giữa ACL và các cơ chế bảo mật khác như Firewall, RBAC hay Security Group.

Những điểm chính

- Quan điểm của mình: Mặc dù ACL và Firewall có sự tương đồng, nhưng ACL hoạt động ở mức độ chi tiết hơn trực tiếp trên các giao tiếp của thiết bị mạng. Trong quá trình vận hành hệ thống tại Vietnix, mình nhận thấy việc sử dụng ACL kết hợp với các giải pháp bảo mật khác giúp kiểm soát truy cập chặt chẽ hơn. Đồng thời, cơ chế này hỗ trợ tối ưu hóa hiệu suất mạng nhờ khả năng lọc bỏ lưu lượng không cần thiết ngay tại điểm tiếp nhận đầu tiên, giúp giảm tải cho các lớp xử lý dữ liệu phía sau.

- Access Control List là gì?: Giúp bạn nắm được ACL là gì, cách hệ thống kiểm soát quyền truy cập hoặc lưu lượng mạng bằng các quy tắc cho phép/ từ chối và vai trò của ACL trong việc bảo vệ tài nguyên hệ thống.

- Phân loại các hệ thống ACL: Biết được ACL có thể xuất hiện ở cả cấp độ hệ điều hành (file system ACL) lẫn thiết bị mạng (networking ACL).

- Tại sao Access Control List lại rất quan trọng?: Giải thích cách ACL tăng cường bảo mật, quản lý quyền chi tiết, giảm rủi ro, linh hoạt trong cấu hình và giúp kiểm soát lưu lượng.

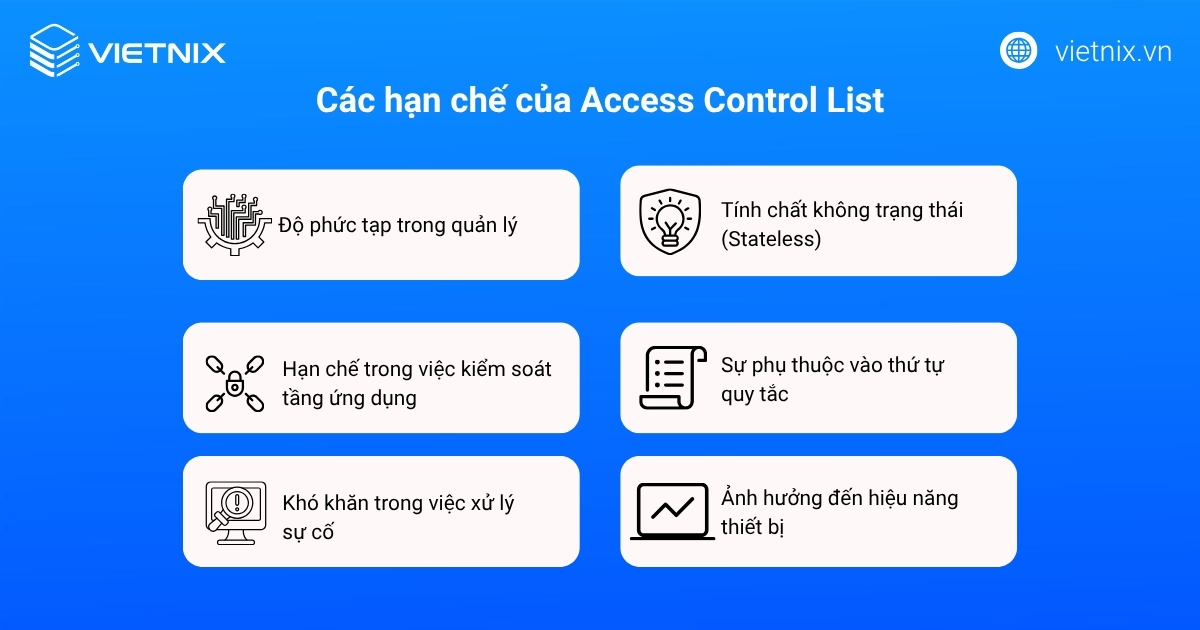

- Hạn chế của Access Control List: Liệt kê một số điểm còn hạn chế của Access Control List khi sử dụng như về độ phức tạp, tính chất không trạng thái,…

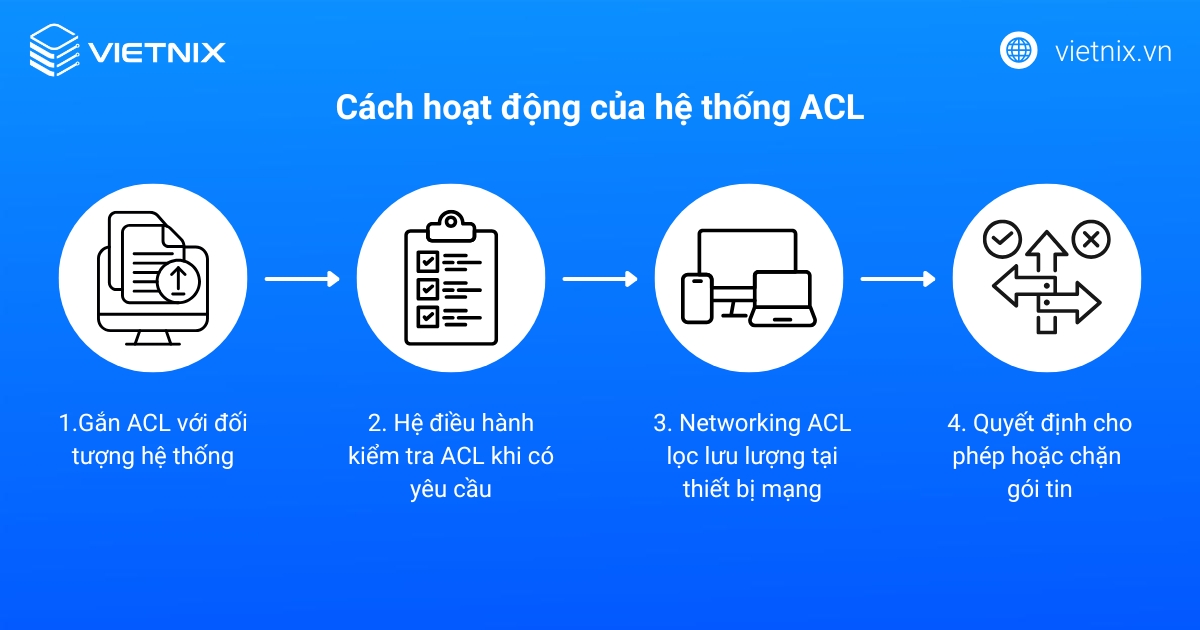

- Cách hoạt động của hệ thống ACL: Nêu ra quy trình ACL xử lý yêu cầu truy cập như đối tượng gắn ACL, hệ điều hành hoặc thiết bị mạng tra cứu danh sách.

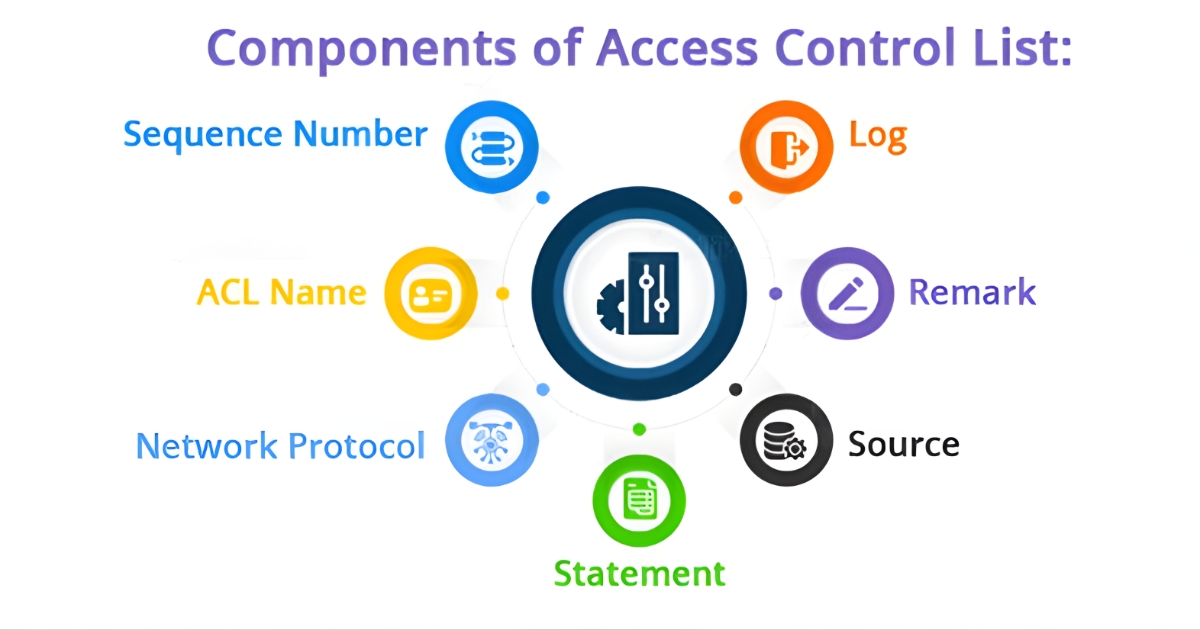

- Các thành phần của ACL gồm những gì?: Liệt kê rõ các thành phần như số thứ tự, tên ACL, remark, statement, giao thức, nguồn/đích, log và các tiêu chí nâng cao.

- Các loại ACL hiện nay: Cho biết một góc nhìn có hệ thống về các loại ACL như standard, extended, dynamic, reflexive và time-based cùng bối cảnh sử dụng phù hợp.

- ACL có thể được đặt ở đâu?: Cho biết ACL có thể triển khai trên router, switch, DMZ, máy chủ và trong hệ điều hành để kiểm soát truy cập.

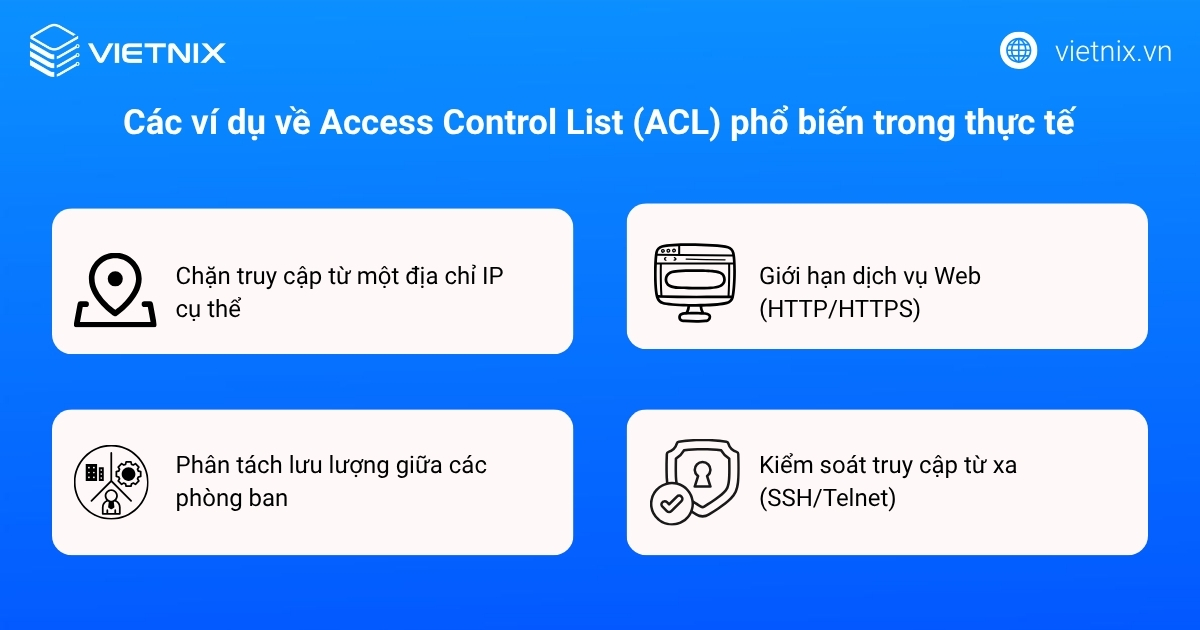

- Các ví dụ về Access Control List (ACL) phổ biến trong thực tế: Nêu ra một số ví dụ về ACL phổ biến mà bạn sẽ thường gặp như chặn truy cập, giới hạn dịch vụ web,…

- So sánh ACL với Firewall, RBAC và Security Group: So sánh ACL với các cơ chế bảo mật khác về cấp độ kiểm soát, vị trí triển khai, cách hoạt động và đối tượng bảo vệ với Firewall, RBAC và Security Group.

- Giới thiệu dịch vụ cho thuê VPS Vietnix với hạ tầng nhanh, ổn định, bảo mật cao nhằm tạo nền tảng vững chắc để triển khai và vận hành các giải pháp ACL hiệu quả cho doanh nghiệp.

- Giải đáp thắc mắc: Trả lời các câu hỏi liên quan đến Access Control List.

Access Control List là gì?

Access Control List (ACL) là một danh sách các câu lệnh được dùng để kiểm soát lưu lượng mạng ra vào thiết bị, quyết định gói tin được phép đi tiếp hay bị chặn lại. ACL được áp dụng trên các interface ở chiều vào hoặc ra, hướng dẫn router thực hiện hành động cho phép hoặc từ chối đối với từng loại gói tin phù hợp với quy tắc đã cấu hình.

Cũng giống như cách ACL đóng vai trò là bộ lọc bảo mật để kiểm soát lưu lượng mạng, việc lựa chọn một hạ tầng máy chủ mạnh mẽ là yếu tố tiên quyết để duy trì sự an toàn và ổn định cho hệ thống. Dịch vụ VPS AMD tại Vietnix được trang bị dòng chip AMD EPYC hiệu năng cao, không chỉ giúp xử lý các quy tắc bảo mật phức tạp một cách nhanh chóng mà còn tối ưu hóa tốc độ truy xuất dữ liệu nhờ ổ cứng NVMe. Đây là nền tảng lý tưởng để bạn triển khai các cơ chế kiểm soát truy cập nghiêm ngặt, đảm bảo ứng dụng luôn vận hành mượt mà ngay cả khi đối mặt với các kịch bản lọc lưu lượng cường độ lớn.

Phân loại các hệ thống ACL

Trong thực tế, ACL có thể được triển khai theo nhiều cách khác nhau tùy vào đối tượng cần bảo vệ và môi trường vận hành:

- Hệ thống tập tin ACL: Là cấu trúc dữ liệu chứa các mục kiểm soát truy cập, quy định cụ thể người dùng hoặc nhóm nào được phép đọc, ghi, thực thi hay truy cập vào ứng dụng, tiến trình và tập tin giúp hệ điều hành quản lý chặt chẽ quyền của từng tài khoản.

- Networking ACL cho các thiết bị mạng: Đóng vai trò như bộ lọc lưu lượng cho router và switch biết loại gói tin nào được phép đi vào/ra mạng và hoạt động nào được chấp nhận để kiểm soát truy cập ở mức độ của địa chỉ IP, port và giao thức để tăng cường bảo mật cho hệ thống.

Tại sao Access Control List lại rất quan trọng?

Tăng cường độ bảo mật

ACL giúp bảo vệ tài nguyên mạng bằng cách chỉ cho phép những lưu lượng và người dùng đã được xác định rõ ràng quyền truy cập. Nhờ đó, hệ thống có thể ngăn chặn truy cập trái phép, giảm thiểu rủi ro an ninh mạng và hạn chế các cuộc tấn công từ bên ngoài. Nếu không cấu hình ACL, mọi loại lưu lượng đều có thể tự do đi vào hoặc ra khỏi mạng khiến toàn bộ hệ thống trở nên dễ bị tổn thương hơn trước các mối đe dọa.

Quản lý quyền truy cập một cách hiệu quả

Một trong những ưu điểm quan trọng của ACL là cho phép quản lý quyền truy cập ở mức độ chi tiết để người quản trị xác định rõ ai được phép truy cập tài nguyên nào và có thể thực hiện những hành động gì. Nhờ đó, dữ liệu quan trọng được bảo vệ tốt hơn, đồng thời việc kiểm soát và giám sát hoạt động của người dùng trong hệ thống cũng trở nên rõ ràng và hiệu quả hơn.

Giảm thiểu rủi ro khi sử dụng

ACL kiểm soát chặt chẽ quyền truy cập nên giảm đáng kể các rủi ro bảo mật trong hệ thống. Vì vậy, chỉ những người dùng được cấp quyền mới có thể truy cập vào các tài nguyên nhạy cảm, hạn chế nguy cơ bị tấn công, rò rỉ hoặc lạm dụng thông tin quan trọng.

Linh hoạt và tùy chỉnh theo nhu cầu

ACL cung cấp khả năng linh hoạt trong việc quản lý quyền truy cập. Người quản trị có thể dễ dàng thay đổi hoặc cập nhật các quy tắc ACL để phù hợp với nhu cầu của tổ chức. Điều này đặc biệt quan trọng trong môi trường công nghệ thông tin luôn thay đổi, nơi mà yêu cầu về bảo mật và quyền truy cập có thể thay đổi thường xuyên.

Kiểm soát lưu lượng mạng

ACL mang lại sự linh hoạt trong việc quản lý quyền truy cập để người quản trị dễ dàng thay đổi hoặc cập nhật các quy tắc phù hợp với nhu cầu thực tế của tổ chức. Nhờ khả năng điều chỉnh nhanh này, hệ thống có thể đáp ứng tốt các yêu cầu bảo mật và phân quyền liên tục thay đổi trong môi trường công nghệ thông tin hiện đại mà vẫn giữ được sự kiểm soát chặt chẽ.

Tính ứng dụng cao

Sử dụng ACL giúp tăng độ ổn định cho hệ thống mạng bằng cách lọc và chặn sớm các lưu lượng độc hại, hỗ trợ giảm nguy cơ bị tấn công và gián đoạn dịch vụ. Khi các quy tắc được cấu hình đúng, ACL sẽ bảo vệ tài nguyên khỏi những mối đe dọa bên ngoài nhưng vẫn đảm bảo lưu lượng hợp lệ của người dùng được xử lý bình thường, không ảnh hưởng đến trải nghiệm truy cập.

Hạn chế của Access Control List là gì?

Bên cạnh những ưu điểm về bảo mật và tối ưu hiệu suất, việc triển khai Danh sách Kiểm soát Truy cập (Access Control List – ACL) cũng tồn tại một số hạn chế cần được xem xét để quản trị hệ thống hiệu quả. Dưới đây là các hạn chế chính:

- Độ phức tạp trong quản lý: Khi hệ thống mạng mở rộng, số lượng quy tắc ACL tăng lên đáng kể. Việc quản lý, cập nhật và kiểm tra xung đột giữa các quy tắc trở nên khó khăn, làm tăng nguy cơ xảy ra lỗi cấu hình.

- Tính chất không trạng thái (Stateless): Hầu hết các ACL truyền thống hoạt động không theo trạng thái, nghĩa là chúng xử lý mỗi gói tin một cách riêng lẻ mà không ghi nhận thông tin về phiên kết nối. Điều này yêu cầu người quản trị phải cấu hình các quy tắc riêng biệt cho cả lưu lượng đi vào và đi ra, làm tăng khối lượng công việc và tiềm ẩn rủi ro về bảo mật.

- Hạn chế trong việc kiểm soát tầng ứng dụng: ACL chủ yếu hoạt động ở Tầng 3 (Mạng) và Tầng 4 (Giao vận) của mô hình OSI. Chúng không có khả năng phân tích sâu nội dung dữ liệu ở Tầng 7 (Ứng dụng). Do đó, ACL không thể ngăn chặn được các loại tấn công phức tạp như SQL Injection hay Cross-Site Scripting (XSS).

- Sự phụ thuộc vào thứ tự quy tắc: ACL xử lý các quy tắc theo thứ tự từ trên xuống dưới. Khi một gói tin khớp với một quy tắc, hành động tương ứng sẽ được thực thi ngay lập tức và các quy tắc còn lại sẽ bị bỏ qua. Việc sắp xếp sai thứ tự ưu tiên có thể làm cho chính sách bảo mật không hoạt động đúng hoặc chặn nhầm các lưu lượng hợp lệ.

- Khó khăn trong việc xử lý sự cố (Troubleshooting): Khi xảy ra vấn đề về kết nối mạng, việc xác định chính xác quy tắc ACL nào là nguyên nhân gây ra sự cố có thể rất phức tạp, đặc biệt trong các hệ thống có nhiều lớp ACL được áp dụng đồng thời.

- Ảnh hưởng đến hiệu năng thiết bị: Mặc dù ACL giúp giảm tải xử lý cho máy chủ, nhưng một danh sách ACL quá dài và phức tạp có thể tiêu tốn tài nguyên (CPU, bộ nhớ) của chính thiết bị mạng (như router), dẫn đến tăng độ trễ mạng (latency).

Góc nhìn chuyên gia: Hạn chế lớn nhất của ACL là sự thiếu linh hoạt và phụ thuộc nhiều vào cấu hình thủ công. Thực tế vận hành cho thấy nếu không có quy trình ghi chép và tài liệu hóa nghiêm ngặt, danh sách ACL sẽ nhanh chóng trở nên phức tạp và khó bảo trì. Để giải quyết vấn đề này, nên xem xét kết hợp ACL với các giải pháp hiện đại hơn như Security Groups trong môi trường điện toán đám mây (Cloud) hoặc Tường lửa Thế hệ mới (Next-Generation Firewall – NGFW). Các công nghệ này cung cấp khả năng kiểm soát linh hoạt và mức độ tự động hóa cao hơn.

Cách hoạt động của hệ thống ACL

Quá trình xử lý của hệ thống ACL có thể được hiểu qua một chuỗi bước từ việc xác định quyền đến lúc cho phép hoặc từ chối truy cập:

- Gắn ACL với đối tượng hệ thống: Mỗi đối tượng trong hệ điều hành được gắn với một thuộc tính bảo mật liên kết đến ACL để hệ thống luôn biết phải dùng danh sách quyền nào khi có yêu cầu truy cập.

- Hệ điều hành kiểm tra ACL khi có yêu cầu: Khi người dùng thực hiện một hành động như đọc, ghi hay thực thi lên một đối tượng, hệ điều hành sẽ tra cứu ACL tương ứng để xác định hành động đó có được phép hay không.

- Networking ACL lọc lưu lượng tại thiết bị mạng: Các ACL mạng được cấu hình trên router hoặc switch, chứa sẵn các quy tắc cho phép hoặc từ chối gói tin và bản cập nhật định tuyến khi chúng đi vào hoặc ra khỏi mạng.

- Quyết định cho phép hoặc chặn gói tin: Dựa trên thông tin trong IP header hoặc TCP/UDP header như địa chỉ nguồn, địa chỉ đích, cổng nguồn, cổng đích và giao thức, thiết bị mạng dùng ACL để quyết định chuyển tiếp hay từ chối từng gói tin ở lớp 3.

Quan điểm của mình: Việc triển khai ACL là giải pháp tối ưu hóa tài nguyên phần cứng bên cạnh mục tiêu thắt chặt an ninh. Qua quá trình vận hành hạ tầng tại Vietnix, mình nhận thấy ACL giúp giảm tải CPU cho các thiết bị định tuyến và máy chủ nhờ khả năng loại bỏ các gói tin không hợp lệ ngay tại giao tiếp mạng. Thay vì để máy chủ tiêu tốn tài nguyên xử lý các yêu cầu ở tầng ứng dụng, ACL ngăn chặn chúng từ tầng mạng, đảm bảo hệ thống duy trì tốc độ phản hồi ổn định cho người dùng.

Các thành phần của ACL gồm những gì?

Khi cấu hình ACL, mỗi danh sách sẽ được tạo thành từ nhiều thành phần khác nhau, mỗi thành phần đảm nhận một vai trò nhất định trong quá trình kiểm soát truy cập:

- Số thứ tự: Định danh dạng số cho ACL, thường dùng các khoảng giá trị cố định (như 1–99 hoặc 1300–1999) để hệ thống và người quản trị dễ nhận diện và phân loại.

- Tên ACL: Cho phép gán tên dễ nhớ cho ACL thay vì chỉ dùng số, có thể kết hợp chữ và số để mô tả rõ mục đích sử dụng của danh sách.

- Remark: Là phần mô tả ngắn gọn về chức năng hoặc phạm vi áp dụng của ACL, giúp người quản trị và đồng đội hiểu nhanh ý nghĩa ACL khi xem lại cấu hình.

- Statement: Là các dòng lệnh cho phép hoặc từ chối lưu lượng dựa trên địa chỉ nguồn, mặt nạ wildcard và các điều kiện khác, thường có một dòng từ chối ngầm ở cuối ACL trên nhiều thiết bị.

- Giao thức mạng: Xác định loại lưu lượng mà câu lệnh ACL áp dụng, chẳng hạn như IP, ICMP, TCP, UDP, NetBIOS… để lọc đúng loại gói tin cần kiểm soát.

- Nguồn hoặc Đích: Chỉ ra địa chỉ mạng, máy chủ nguồn hoặc đích của gói tin, có thể là một địa chỉ đơn, một dải địa chỉ (CIDR) hoặc toàn bộ không gian địa chỉ còn lại.

- Log: Ghi lại thông tin các gói tin khớp với ACE, bao gồm chỉ số ACL, địa chỉ nguồn và số lượng gói, hỗ trợ người quản trị theo dõi và xử lý sự cố.

- Các tiêu chí khác: Trong ACL nâng cao, có thể bổ sung các điều kiện như mức ưu tiên dịch vụ (ToS), DSCP hoặc các tham số khác để kiểm soát lưu lượng tinh chỉnh hơn theo chất lượng dịch vụ.

Các loại ACL hiện nay

Trong thực tế, mỗi loại ACL được thiết kế để đáp ứng một nhu cầu bảo mật và kiểm soát lưu lượng khác nhau trong hệ thống mạng:

- ACL tiêu chuẩn (ACL Standard): Chỉ lọc dựa trên địa chỉ IP nguồn, phù hợp cho các cấu hình đơn giản nhưng mức độ bảo mật còn hạn chế do không phân biệt được đích hoặc loại lưu lượng.

- ACL mở rộng (ACL Extended): Cho phép lọc theo cả địa chỉ nguồn, địa chỉ đích và giao thức (IP, ICMP, TCP, UDP…) nhằm kiểm soát lưu lượng chi tiết hơn cho từng ứng dụng hoặc dịch vụ cụ thể.

- ACL động (Dynamic ACL): Dựa trên ACL mở rộng kết hợp Telnet và cơ chế xác thực, chỉ mở quyền truy cập trong một khoảng thời gian nhất định sau khi người dùng đăng nhập thành công, thường được gọi là “Lock and Key”.

- ACL phản xạ (Reflexive ACL): Theo dõi các phiên kết nối khởi tạo từ bên trong, tự động tạo và xóa luật tạm thời cho chiều ngược lại, giúp cho phép lưu lượng phản hồi hợp lệ và chặn các kết nối không mong muốn.

- ACL dựa trên thời gian (Time-based ACL): Áp dụng hoặc vô hiệu hóa các quy tắc ACL theo khung giờ hoặc lịch định sẵn, phù hợp cho các kịch bản chỉ cho phép truy cập trong giờ làm việc hoặc trong những khoảng thời gian cụ thể.

ACL có thể được đặt ở đâu?

ACL có thể được triển khai tại nhiều lớp khác nhau trong hệ thống để kiểm soát truy cập một cách chặt chẽ và phù hợp với kiến trúc mạng tổng thể. Dưới đây là một số vị trí thường thấy:

- Trên Router: ACL được áp dụng trên các cổng router, đặc biệt là edge router, để lọc lưu lượng đi vào và ra khỏi mạng nội bộ, chặn các gói tin không mong muốn ngay từ biên mạng giữa LAN và Internet.

- Trên Switch: ACL cấu hình trên cổng switch giúp kiểm soát lưu lượng giữa các thiết bị trong cùng mạng, hạn chế truy cập không cần thiết và tăng cường bảo mật ngay trong nội bộ.

- Trong DMZ (Demilitarized Zone): ACL được dùng để bảo vệ các máy chủ đặt ở DMZ như web server, mail server, đảm bảo chúng có thể phục vụ Internet nhưng vẫn được cách ly và giảm thiểu rủi ro xâm nhập vào mạng trong.

- Trên máy chủ: ACL có thể thiết lập trực tiếp trên server để quản lý quyền truy cập đến tệp tin, thư mục và dịch vụ nhằm bảo vệ dữ liệu nhạy cảm khỏi những tài khoản không được phép.

- Trong hệ điều hành: Các hệ điều hành như Windows và Linux hỗ trợ ACL để phân quyền chi tiết cho từng người dùng hoặc nhóm trên file và folder, quy định rõ ai được đọc, ghi hay thực thi từng tài nguyên.

Các ví dụ về Access Control List (ACL) phổ biến trong thực tế

Việc hiểu lý thuyết là chưa đủ, bạn cần nắm rõ cách triển khai các Access Control List example để áp dụng chính xác vào hệ thống. Dưới đây là một số tình huống cấu hình ACL điển hình:

- Chặn truy cập từ một địa chỉ IP cụ thể: Đây là ví dụ cơ bản nhất để ngăn chặn một máy tính hoặc thiết bị có dấu hiệu tấn công truy cập vào mạng nội bộ.

- Giới hạn dịch vụ Web (HTTP/HTTPS): Bạn có thể thiết lập quy tắc chỉ cho phép các gói tin đi qua cổng 80 và 443, đồng thời chặn toàn bộ các cổng dịch vụ khác để giảm thiểu rủi ro bị khai thác lỗ hổng.

- Phân tách lưu lượng giữa các phòng ban: Sử dụng ACL để ngăn cách các dải IP của phòng kế toán với phòng kỹ thuật, đảm bảo dữ liệu nhạy cảm chỉ được truy cập bởi đúng người có thẩm quyền.

- Kiểm soát truy cập từ xa (SSH/Telnet): Chỉ cho phép các địa chỉ IP của quản trị viên được phép kết nối SSH vào hệ thống máy chủ, giúp ngăn chặn các cuộc tấn công dò mật khẩu (brute-force) từ bên ngoài.

Việc áp dụng các quy tắc ACL là bước khởi đầu quan trọng để bảo vệ hạ tầng, nhưng với các cuộc tấn công có quy mô lớn và cường độ cao, bạn cần một giải pháp chuyên biệt hơn. Dịch vụ chống DDoS tại Vietnix được thiết kế để bổ khuyết cho những hạn chế của ACL thông thường. Hệ thống tường lửa độc quyền của Vietnix có khả năng phân tích và lọc bỏ lưu lượng độc hại ở nhiều tầng (Layer 3, 4 và 7) một cách tự động, giúp website và ứng dụng của bạn duy trì sự ổn định tuyệt đối ngay cả khi bị tấn công dồn dập. Đây chính là lớp bảo vệ nâng cao, giúp bạn yên tâm vận hành hệ thống mà không phải lo lắng về các kịch bản tấn công từ chối dịch vụ phức tạp.

So sánh ACL với Firewall, RBAC và Security Group

| Tiêu chí | ACL | Firewall | RBAC | Security Group |

|---|---|---|---|---|

| Cấp độ kiểm soát | Hoạt động ở cấp độ mạng, lọc gói tin dựa trên IP, port và giao thức. | Bảo vệ toàn bộ mạng ở nhiều lớp, từ mạng đến ứng dụng, thường bao quanh biên mạng doanh nghiệp. | Hoạt động ở cấp độ hệ thống hoặc ứng dụng, gắn với vai trò của người dùng trong tổ chức. | Hoạt động ở cấp độ instance/máy ảo trong môi trường cloud. |

| Vị trí triển khai | Tích hợp trên router hoặc switch Layer 3, đôi khi trong hệ điều hành để bảo vệ tài nguyên. | Là thiết bị hoặc phần mềm chuyên dụng đặt ở biên mạng, giữa các vùng mạng hoặc trước hệ thống quan trọng. | Cấu hình trong ứng dụng, hệ điều hành, hệ thống IAM hoặc các nền tảng quản lý người dùng. | Được cấu hình trong nền tảng cloud và gán trực tiếp cho VM, container, database… |

| Cách thức hoạt động | Thường là stateless, mỗi luật áp dụng độc lập cho gói tin, cần quy tắc riêng cho chiều vào và ra. | Chủ yếu stateful, ghi nhớ trạng thái kết nối, tự cho phép traffic trả lời nếu kết nối ban đầu hợp lệ. | Dựa trên vai trò (role), ánh xạ role tới tập quyền cụ thể trên tài nguyên ứng dụng hoặc hệ thống. | Là stateful, tự cho phép traffic phản hồi khi traffic khởi tạo được phép, giảm số luật phải quản lý. |

| Đối tượng bảo vệ chính | Luồng gói tin qua một điểm trong mạng, ví dụ giữa các subnet hoặc giữa LAN và Internet. | Toàn bộ vùng mạng, dịch vụ và ứng dụng phía sau tường lửa, kèm nhiều lớp bảo vệ bổ sung. | Tài nguyên ở tầng logic: chức năng ứng dụng, file, thư mục, API theo từng nhóm người dùng. | Từng tài nguyên cloud như instance, NIC, dịch vụ quản lý, tập trung vào inbound/outbound rule. |

| Mức độ phức tạp & tính năng | Cấu hình tương đối đơn giản, tập trung vào lọc cơ bản nên dễ hiểu và xử lý nhanh. | Phức tạp hơn, hỗ trợ IDS/IPS, VPN, lọc ứng dụng, chống malware và nhiều chính sách nâng cao. | Phụ thuộc ứng dụng/hệ thống, có thể rất linh hoạt, hỗ trợ mô hình phân quyền chi tiết theo vai trò. | Quản lý trực quan, linh hoạt theo từng tài nguyên, phù hợp mô hình cloud-native và mở rộng nhanh. |

Kinh nghiệm từ chuyên gia: Việc lựa chọn giữa ACL, Firewall, RBAC hay Security Group không phải là bài toán thay thế mà là sự phối hợp các lớp phòng thủ. Trong kiến trúc hệ thống tại Vietnix, mình luôn ưu tiên mô hình bảo mật đa tầng (Defense in Depth): sử dụng RBAC để quản trị quyền hạn người dùng, Security Group để bảo vệ từng máy ảo riêng lẻ, và ACL như một lớp lọc lưu lượng thô ngay tại cửa ngõ hạ tầng. Sự kết hợp này giúp hệ thống đạt được sự cân bằng giữa tính bảo mật nghiêm ngặt và hiệu năng xử lý tối ưu, đảm bảo rủi ro được ngăn chặn từ sớm ở nhiều cấp độ khác nhau.

Vietnix – Đơn vị cho thuê VPS uy tín, nền tảng bảo mật mạnh mẽ cho doanh nghiệp

Dịch vụ máy chủ ảo tại Vietnix là giải pháp hạ tầng tối ưu cho các doanh nghiệp đang tìm kiếm nơi thuê VPS uy tín để triển khai các hệ thống yêu cầu tính bảo mật và kiểm soát khắt khe. Với đặc thù của VPS, bạn có toàn quyền quản trị cao nhất để thiết lập các lớp kiểm soát truy cập (ACL) từ mức hệ điều hành đến tầng mạng, đảm bảo mọi luồng dữ liệu ra vào đều được giám sát chặt chẽ.

Hạ tầng VPS Vietnix sử dụng 100% ổ cứng NVMe kết hợp cùng dòng CPU hiện đại, giúp hệ thống duy trì hiệu năng xử lý cực nhanh ngay cả khi đang vận hành các bộ quy tắc ACL phức tạp với hàng ngàn luật lọc dữ liệu. Điều này giúp giảm thiểu tối đa độ trễ, đảm bảo trải nghiệm của người dùng hợp lệ không bị ảnh hưởng bởi các tiến trình kiểm tra bảo mật phía sau.

Bên cạnh đó, với cam kết uptime 99,9% và đội ngũ kỹ thuật chuyên môn cao túc trực 24/7, Vietnix mang đến một môi trường lưu trữ ổn định tuyệt đối. Doanh nghiệp có thể hoàn toàn yên tâm tập trung vào việc thiết kế chính sách bảo mật và tối ưu logic hệ thống mà không cần lo lắng về sự gián đoạn của hạ tầng máy chủ.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Access control list unix là gì?

Access Control List (ACL) trong Unix là cơ chế mở rộng quyền file system, cho phép quản trị viên cấp quyền chi tiết. Nền tảng sẽ sử dụng lệnh setfacl/getfacl, ví dụ: setfacl -m u:alice:rwx file.txt cấp quyền đầy đủ cho user alice.

Access Control list Cisco là gì?

Access Control List (ACL) Cisco là danh sách các lệnh permit/deny để lọc traffic trên router/switch Cisco, kiểm soát gói tin dựa trên IP nguồn/đích, port/protocol (Standard ACL: 1-99 chỉ source; Extended ACL: 100-199 source+destination+port). Ví dụ: access-list 101 deny tcp any any eq 80 chặn HTTP từ mọi nguồn.

Access control list table là gì?

Access Control List table là bảng chứa các quy tắc dùng để liệt kê chi tiết quyền truy cập cho từng user/group trên file/thư mục (file system ACL) hoặc IP/port/protocol cần permit/deny (network ACL Cisco).

Access control list Networking là gì?

Access Control List (ACL) Networking là danh sách quy tắc permit/deny để lọc và kiểm soát lưu lượng mạng trên router, switch, firewall, dựa trên IP nguồn/đích, port, protocol nhằm bảo mật và quản lý traffic.

Access Control List là một công cụ cốt lõi trong bảo mật mạng, giúp bạn kiểm soát chi tiết quyền truy cập, lọc lưu lượng hiệu quả và giảm thiểu rủi ro tấn công từ bên ngoài. Khi nắm vững khái niệm, thành phần, cách hoạt động cũng như các loại ACL và biết cách kết hợp với những giải pháp như Firewall hay Security Group, bạn sẽ dễ dàng xây dựng một hệ thống an toàn, linh hoạt và phù hợp với nhu cầu thực tế của doanh nghiệp.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày