DNS rebinding là gì? Cơ chế hoạt động và cách ngăn ngừa hiệu quả, an toàn

Đã kiểm duyệt nội dung

Đánh giá

Trong quá trình trực tiếp rà soát lỗ hổng cho các hệ thống mạng nội bộ, mình nhận thấy nhiều trường hợp các thiết bị IoT và Web Server bị xâm nhập chỉ vì một kịch bản DNS rebinding được dàn dựng quá tinh vi. Thực tế, đây là một kỹ thuật tấn công vượt qua tường lửa rất nguy hiểm mà mình đã phải dành nhiều giờ đồng hồ để cấu hình ngăn chặn và kiểm thử. Bài viết này sẽ chia sẻ lại toàn bộ cơ chế vận hành cùng những phương pháp phòng vệ thực tiễn nhất mà mình đã đúc kết được để giúp bạn bảo vệ hệ thống một cách triệt để.

Những điểm chính

Đối với mình, DNS rebinding không chỉ là một kỹ thuật tấn công ít được nhắc đến mà còn là lỗ hổng nguy hiểm có thể bị khai thác nếu bạn không hiểu rõ cách DNS và trình duyệt tương tác với nhau. Để giúp bạn nắm rõ bản chất và có hướng phòng tránh hiệu quả, bài viết dưới đây sẽ cung cấp các thông tin gồm:

- Khái niệm: Hiểu rõ DNS Rebinding là kỹ thuật tấn công mạng lợi dụng việc thay đổi kết quả phân giải tên miền DNS để vượt qua các chính sách bảo mật

- Cơ chế hoạt động: Nắm vững 3 giai đoạn tấn công để nhận diện thủ đoạn tin tặc thao túng địa chỉ đích nhằm đánh cắp dữ liệu.

- Các kịch bản tấn công phổ biến: Nhận diện các nguy cơ nhắm vào mạng doanh nghiệp, thiết bị IoT và ứng dụng web để xây dựng chiến lược phòng thủ tương ứng.

- Hậu quả đối với an ninh thông tin: Ý thức được mức độ thiệt hại nghiêm trọng từ việc rò rỉ dữ liệu, gián đoạn dịch vụ đến các rủi ro pháp lý và uy tín thương hiệu.

- Cách ngăn ngừa hiệu quả: Trang bị các giải pháp kỹ thuật thiết thực cho nhà phát triển, quản trị viên mạng và người dùng cuối để chốt chặn lỗ hổng DNS.

- Biết thêm Vietnix là nhà cung cấp dịch vụ hosting, VPS tốc độ cao dành cho doanh nghiệp.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến DNS Exfiltration.

DNS rebinding là gì?

DNS Rebinding là kỹ thuật tấn công mạng lợi dụng việc thay đổi kết quả phân giải tên miền DNS để vượt qua các chính sách bảo mật, đặc biệt là Same-Origin Policy trong trình duyệt hoặc kiểm tra blacklist trong SSRF. Kỹ thuật này thường được sử dụng để trích xuất dữ liệu, biến máy nạn nhân thành công cụ phát tán thư rác hoặc tham gia vào các cuộc tấn công DDoS. Cụ thể, thông qua một website độc hại chứa mã lệnh, tin tặc ép trình duyệt của người dùng thực hiện các kết nối trái phép đến thiết bị nằm trong mạng nội bộ hoặc mạng cục bộ.

Về lý thuyết, cơ chế bảo mật Same-Origin Policy được thiết kế để ngăn chặn hành vi này bằng cách chỉ cho phép mã lệnh truy cập tài nguyên từ cùng một máy chủ gốc. Tuy nhiên, DNS Rebinding đã vô hiệu hóa lớp bảo vệ này bằng cách lợi dụng hệ thống DNS để thay đổi địa chỉ IP đích ngay trong phiên kết nối, khiến trình duyệt lầm tưởng rằng phiên làm việc vẫn đang diễn ra với máy chủ gốc, trong khi thực tế các yêu cầu đã được chuyển hướng để nhắm vào những thiết bị nội bộ quan trọng.

Thực tế, các biện pháp bảo mật truyền thống như cấu hình DNS hay kiểm soát phía ứng dụng thôi là chưa đủ để ngăn chặn hoàn toàn rủi ro. Những cuộc tấn công dạng này thường ẩn mình trong lưu lượng hợp lệ, khiến việc phát hiện bằng mắt thường hoặc rule cơ bản trở nên khó khăn.

Đây cũng là lý do bạn nên cân nhắc sử dụng Firewall Anti DDoS tại Vietnix, nơi cung cấp khả năng giám sát và lọc lưu lượng theo thời gian thực, giúp phát hiện sớm các hành vi bất thường và bảo vệ hệ thống trước những kỹ thuật tấn công tinh vi. Liên hệ ngay để được tư vấn chi tiết!

Cơ chế hoạt động của DNS rebinding

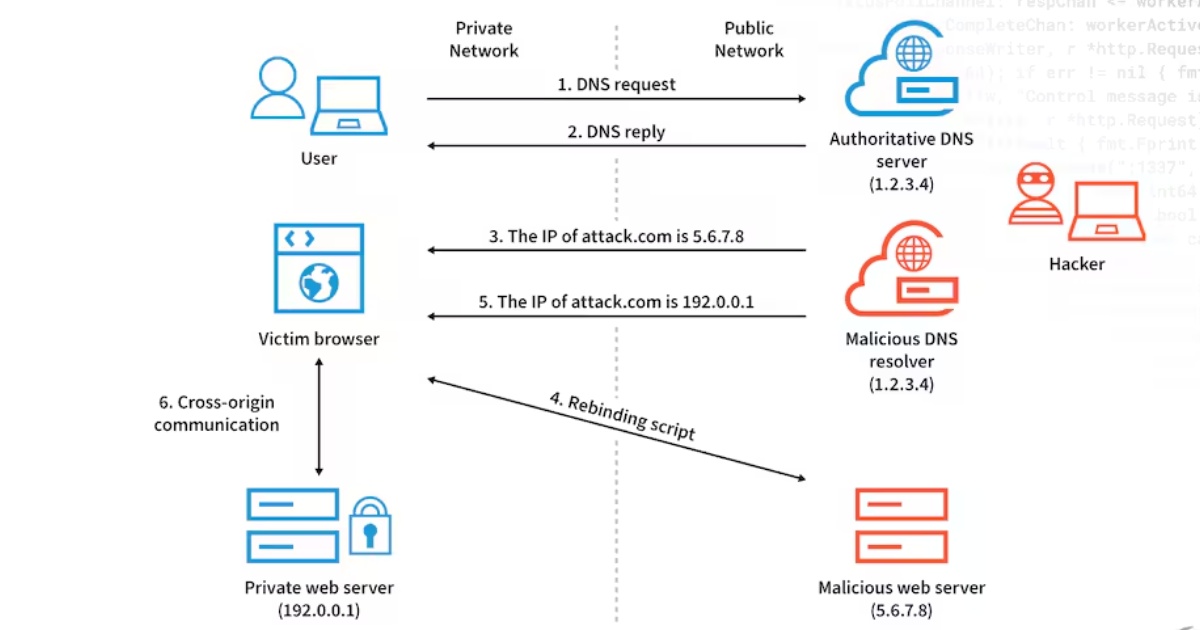

DNS rebinding hoạt động bằng cách đánh lừa trình duyệt liên tục ánh xạ một domain sang các địa chỉ IP khác nhau, từ đó vượt qua rào cản bảo mật same-origin policy (SOP). Thông qua việc kiểm soát máy chủ DNS, kẻ tấn công có thể chủ động trả về các bản ghi IP khác nhau qua nhiều lần phân giải tên miền, tạo điều kiện để truy cập trái phép vào các dịch vụ nội bộ phía sau trình duyệt nạn nhân.

Cách thức hoạt động chi tiết của DNS rebinding như sau:

- Nạn nhân truy cập vào một website độc hại (ví dụ domain attacker.com), lần phân giải DNS đầu tiên trả về địa chỉ IP công khai của kẻ tấn công để trình duyệt tải đoạn JavaScript hợp lệ.

- Sau đó, đoạn script này tiếp tục gửi các yêu cầu đến cùng domain, nhờ TTL của bản ghi DNS được cấu hình rất thấp, mỗi truy vấn DNS mới có thể được trả về bằng một địa chỉ IP nội bộ như 127.0.0.1 hoặc 192.168.x.x.

- Trình duyệt vẫn coi tất cả các yêu cầu đó là cùng nguồn gốc (same origin), nên vô tình cho phép script trên trang độc hại đọc và ghi dữ liệu đối với các dịch vụ nội bộ như router hoặc các service private trong mạng của nạn nhân.

Các kịch bản tấn công phổ biến của DNS rebinding

Dưới đây là ba kịch bản tấn công phổ biến nhất của DNS rebinding mà các tổ chức và cá nhân thường gặp phải:

1. Xâm nhập mạng lưới nội bộ doanh nghiệp

Mạng nội bộ của doanh nghiệp thường chứa các dịch vụ quan trọng nhưng có thể không được bảo vệ kỹ lưỡng vì quản trị viên tin tưởng vào tường lửa biên. Tin tặc có thể sẽ lợi dụng điều này để biến trình duyệt của nhân viên trong tổ chức nào thành một máy chủ proxy nằm ngay trong mạng LAN:

- Quét mạng: Mã độc JavaScript chạy trên trình duyệt nạn nhân có thể tự động gửi yêu cầu đến hàng loạt địa chỉ IP nội bộ để phát hiện các thiết bị đang hoạt động và các cổng đang mở.

- Tiếp cận dịch vụ nội bộ: Tin tặc có thể truy cập vào các bảng điều khiển quản trị dành cho nội bộ như Hadoop, Redis, ElasticSearch hay Jenkins nếu các dịch vụ này không yêu cầu xác thực. Từ đó, chúng có thể đánh cắp dữ liệu hoặc thực thi mã từ xa.

2. Tấn công thiết bị IoT và bộ định tuyến

Đây là kịch bản ảnh hưởng trực tiếp đến người dùng cá nhân và văn phòng nhỏ vì các thiết bị IoT như camera an ninh, máy in thông minh và đặc biệt là bộ định tuyến wifi thường có giao diện quản trị web với bảo mật kém nên:

- Thông qua DNS rebinding, tin tặc có thể truy cập vào trang cấu hình router.

- Sau đó, chúng có thể thay đổi cấu hình DNS của router để chuyển hướng toàn bộ lưu lượng truy cập của người dùng đến các trang web lừa đảo hoặc mở cổng để chiếm quyền kiểm soát thiết bị từ xa.

3. Vượt qua các cơ chế bảo vệ ứng dụng web

Nhiều ứng dụng web hiện đại được trang bị các lớp bảo mật để ngăn chặn việc truy cập trái phép vào tài nguyên nội bộ nhưng DNS rebinding có thể vô hiệu hóa chúng:

- Bypass SSRF: Với những ứng dụng web cho phép nhập URL để tải dữ liệu, hệ thống thường kiểm tra xem địa chỉ đó có thuộc mạng nội bộ hay không. DNS rebinding giúp kẻ tấn công vượt qua bước kiểm tra này bằng cách dùng một địa chỉ IP sạch ở bước đầu, rồi đổi sang IP nội bộ đúng lúc ứng dụng tải file, từ đó có thể đọc các file hệ thống hoặc metadata của máy chủ đám mây.

- Bypass CSRF: Các cơ chế chống CSRF thường dựa vào việc kiểm tra nguồn gốc hoặc yêu cầu token xác thực. Vì DNS rebinding khiến trình duyệt tin rằng trang web độc hại và trang web mục tiêu có cùng nguồn gốc, mã độc có thể đọc trộm các token xác thực và thực hiện các hành động thay mặt người dùng mà không bị chặn.

Hậu quả của DNS rebinding đối với an ninh thông tin

1. Trích xuất dữ liệu trái phép

Hậu quả trực tiếp nhất của DNS rebinding là việc rò rỉ thông tin vì tin tặc có thể đọc được phản hồi từ các dịch vụ nội bộ, qua đó có thể thu thập:

- Mã nguồn và sở hữu trí tuệ: Đánh cắp source code từ các kho lưu trữ nội bộ như GitLab tự host.

- Dữ liệu cấu hình và xác thực: Lấy được các file chứa mật khẩu cơ sở dữ liệu, khóa API hoặc thông tin đăng nhập hệ thống.

- Thông tin khách hàng: Truy xuất dữ liệu cá nhân từ các hệ thống CRM hoặc cơ sở dữ liệu nội bộ không được mã hóa.

2. Thao túng và gián đoạn dịch vụ

Khi đã có quyền truy cập vào các giao diện quản trị, tin tặc có thể tác động vật lý lên hệ thống:

- Thực thi lệnh trái phép: Lợi dụng các lỗ hổng RCE trên các thiết bị IoT hoặc máy chủ chưa được vá lỗi để cài đặt phần mềm độc hại, ransomware hoặc biến thiết bị thành một phần của mạng botnet.

- Phá hoại hệ thống: Thực hiện các lệnh tắt máy chủ, xóa cơ sở dữ liệu hoặc thay đổi cấu hình mạng, gây gián đoạn dịch vụ nghiêm trọng và làm gián đoạn hoạt động kinh doanh.

3. Rủi ro pháp lý và uy tín

Việc để lộ lọt dữ liệu khách hàng hoặc đối tác sẽ khiến doanh nghiệp phải chịu trách nhiệm pháp lý:

- Vi phạm quy định: Doanh nghiệp có thể đối mặt với các khoản phạt lớn do vi phạm các luật bảo vệ dữ liệu nghiêm ngặt như GDPR, CCPA hoặc Luật An ninh mạng Việt Nam.

- Mất niềm tin với khách hàng: Sự cố bảo mật sẽ làm giảm lòng tin của khách hàng và đối tác, gây thiệt hại lâu dài đến thương hiệu và vị thế cạnh tranh của doanh nghiệp trên thị trường.

Cách ngăn ngừa DNS rebinding hiệu quả

1. Giải pháp dành cho nhà phát triển ứng dụng

Các lập trình viên đóng vai trò quan trọng trong việc ngăn chặn lỗ hổng này ngay từ khâu viết code:

- Xác thực Host Header: Bạn cần cấu hình máy chủ web hoặc ứng dụng để chỉ chấp nhận các yêu cầu HTTP có tiêu đề

Hostkhớp với tên miền chính thức của dịch vụ. Nếu tiêu đềHostlạ hoặc trỏ đến IP nội bộ, yêu cầu cần bị từ chối ngay lập tức. - Kiểm tra IP sau khi kết nối: Trong các ứng dụng có tính năng tải dữ liệu từ URL, ngoài việc kiểm tra tên miền, bạn cần xác minh địa chỉ IP thực tế ngay sau khi kết nối socket được thiết lập nhưng trước khi gửi dữ liệu, để đảm bảo IP đó không thuộc dải mạng nội bộ.

- Sử dụng HTTPS: Bạn cần triển khai SSL/TLS cho tất cả các dịch vụ nội bộ vì tin tặc không thể sở hữu chứng chỉ SSL hợp lệ cho tên miền

attacker.commà lại khớp với dịch vụ nội bộ, nên trình duyệt sẽ cảnh báo lỗi bảo mật và ngắt kết nối.

2. Giải pháp cấu hình mạng và DNS

Quản trị viên mạng có thể ngăn chặn các phản hồi DNS độc hại bằng giải pháp sau:

- Lọc phản hồi DNS: Bạn nên cấu hình máy chủ DNS nội bộ để chủ động chặn các bản ghi DNS trả về địa chỉ IP riêng và địa chỉ loopback. Về nguyên tắc, một tên miền công cộng trên Internet không bao giờ được phép trỏ về các địa chỉ IP nội bộ này.

- Phân đoạn mạng: Ngoài ra, bạn cũng cần thiết lập các vùng mạng riêng biệt và quy tắc tường lửa chặt chẽ. Đồng thời, các thiết bị quan trọng hoặc không cần kết nối Internet nên được cô lập hoàn toàn, hạn chế khả năng bị truy cập từ máy trạm của người dùng thông thường.

3. Giải pháp phía người dùng cuối và trình duyệt

Người dùng và các nhà phát triển trình duyệt cũng có thể giảm thiểu rủi ro từ DNS rebinding bằng cách:

- Ghim DNS: Một số trình duyệt hiện đại có cơ chế ghim địa chỉ IP từ lần phân giải đầu tiên trong một khoảng thời gian cố định mà không bị ảnh hưởng từ giá trị TTL ngắn mà tin tặc thiết lập. Điều này ngăn chặn trình duyệt thực hiện truy vấn lại ngay lập tức và làm gián đoạn quy trình tấn công.

- Sử dụng tiện ích bảo mật: Người dùng Firefox có thể cài đặt tiện ích NoScript vì tính năng ABE của NoScript rất mạnh mẽ trong việc ngăn chặn các trang web bên ngoài gửi yêu cầu đến các địa chỉ mạng cục bộ, tạo ra một lớp bảo vệ bổ sung hiệu quả.

Để bảo vệ hệ thống hạ tầng khỏi DNS rebinding, mình cho rằng doanh nghiệp không nên chỉ phụ thuộc vào các lớp tường lửa truyền thống mà cần thực thi mô hình bảo mật Zero Trust ngay tại tầng ứng dụng. Một kiến trúc an ninh mạng bền vững đòi hỏi quy trình xác thực nghiêm ngặt đối với mọi thuộc tính truy vấn, đặc biệt là tiêu đề host và địa chỉ IP, nhằm đảm bảo tính hợp lệ tuyệt đối trước khi cho phép dữ liệu tương tác với tài nguyên hệ thống.

Vietnix – Nhà cung cấp dịch vụ hosting, VPS và Firewall Anti DDoS chất lượng cao dành cho doanh nghiệp

Vietnix là nhà cung cấp dịch vụ máy chủ ảo, cho thuê hosting và Firewall Anti DDoS chất lượng cao dành cho doanh nghiệp, mang đến giải pháp hạ tầng toàn diện từ vận hành đến bảo mật. Với nền tảng được tối ưu hiệu năng, dịch vụ hosting và VPS giúp website hoạt động ổn định, tốc độ cao và dễ dàng mở rộng theo nhu cầu. Đồng thời, hệ thống Firewall Anti DDoS tích hợp khả năng giám sát và lọc lưu lượng thông minh, giúp phát hiện và ngăn chặn tấn công theo thời gian thực, đảm bảo hệ thống luôn an toàn và liên tục. Liên hệ ngay!

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Tường lửa thông thường có ngăn chặn được DNS rebinding không?

Phần lớn các tường lửa truyền thống không thể phát hiện DNS rebinding. Lý do là vì các gói tin HTTP độc hại được gửi từ trình duyệt của người dùng đến máy chủ đích trong cùng mạng nên tường lửa biên thường không nhìn thấy hoặc không can thiệp vào lưu lượng nội bộ này. Để ngăn chặn, bạn cần có tường lửa ứng dụng hoặc cấu hình DNS server chuyên biệt.

DNS rebinding có yêu cầu cài đặt phần mềm độc hại lên máy nạn nhân không?

Không. Đây là điểm nguy hiểm nhất của kỹ thuật này. Tin tặc không cần yêu cầu nạn nhân tải xuống hay cài đặt bất cứ thứ gì. Chỉ cần nạn nhân truy cập vào trang web của tin tặc thông qua một liên kết lừa đảo và giữ trang web đó mở trong vài giây là cuộc tấn công có thể diễn ra.

Tại sao TTL ngắn lại quan trọng trong cuộc tấn công này?

TTL quy định thời gian mà một bản ghi DNS được lưu trong bộ nhớ đệm. Nếu TTL dài, sau khi phân giải ra IP sạch lần đầu, trình duyệt sẽ nhớ IP đó và không hỏi lại DNS server nữa, khiến tin tặc không thể tráo đổi sang IP nội bộ. Trong khi đó TTL ngắn (0-1 giây) buộc trình duyệt phải hỏi lại DNS server ngay lập tức, tạo cơ hội cho tin tặc thay đổi IP.

Tóm lại, DNS rebinding là một kỹ thuật tấn công nguy hiểm vì tin tặc có thể lợi dụng chính trình duyệt của người dùng để truy cập vào các hệ thống nội bộ quan trọng mà không bị phát hiện. Việc kết hợp cấu hình ứng dụng an toàn, quản lý DNS chặt chẽ cùng các giải pháp tường lửa chuyên dụng như Firewall Anti DDoS sẽ giúp doanh nghiệp chủ động giảm thiểu rủi ro và bảo vệ dữ liệu một cách toàn diện hơn.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày