IAM là gì? Lợi ích và cách thức hoạt động của IAM

Đã kiểm duyệt nội dung

Đánh giá

IAM là tập hợp các chính sách, quy trình và công nghệ giúp quản lý danh tính số và kiểm soát quyền truy cập trong hệ thống công nghệ thông tin. Việc triển khai IAM giúp doanh nghiệp tăng cường bảo mật, giảm rủi ro rò rỉ dữ liệu và đảm bảo người dùng chỉ được cấp quyền đúng với vai trò. Trong bài viết này, mình sẽ cùng bạn tìm hiểu chi tiết về IAM bao gồm những lợi ích nổi bật và cách thức hoạt động của hệ thống này trong thực tế.

Những điểm chính

- Khái niệm: Hiểu rõ IAM là một hệ thống toàn diện, giúp bạn nhận biết vai trò nền tảng của nó trong việc đảm bảo chỉ đúng người dùng mới có quyền truy cập vào đúng tài nguyên.

- Thành phần cốt lõi: Nắm vững các thành phần cốt lõi như xác thực, ủy quyền và quản lý danh tính, giúp bạn hiểu rõ cách một hệ thống IAM hoàn chỉnh được xây dựng để bảo vệ tài nguyên.

- Lợi ích chính: Nhận thức được các lợi ích vượt trội, giúp bạn hiểu rõ giá trị chiến lược mà IAM mang lại, từ việc tăng cường bảo mật đến tối ưu hóa vận hành.

- Cách thức hoạt động: Nắm vững quy trình hoạt động của IAM, giúp bạn hình dung cách hệ thống xác minh danh tính, áp dụng chính sách và giám sát truy cập để tạo ra một môi trường an toàn.

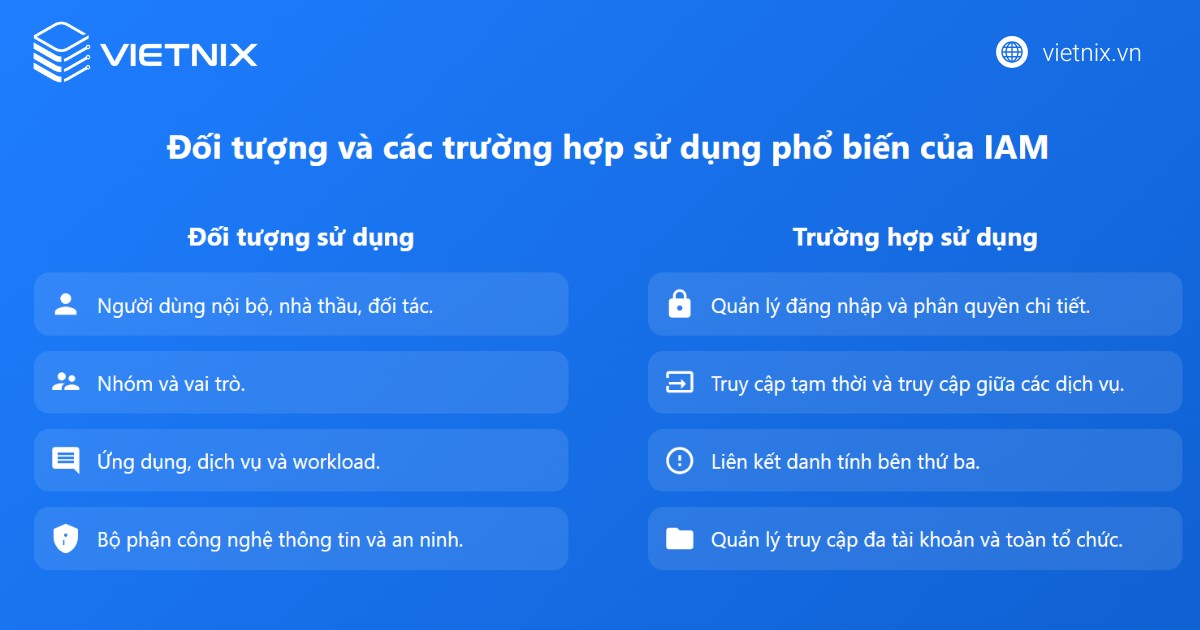

- Đối tượng và trường hợp sử dụng: Nhận biết các đối tượng và trường hợp sử dụng phổ biến, giúp bạn áp dụng IAM một cách hiệu quả để quản lý quyền truy cập cho người dùng, dịch vụ và các hệ thống tự động hóa.

- Quyền và chính sách: Hiểu rõ vai trò của quyền (Permissions), chính sách (Policies) và vai trò (Roles), giúp bạn có thể tự mình xây dựng các quy tắc phân quyền chi tiết và linh hoạt theo nguyên tắc đặc quyền tối thiểu.

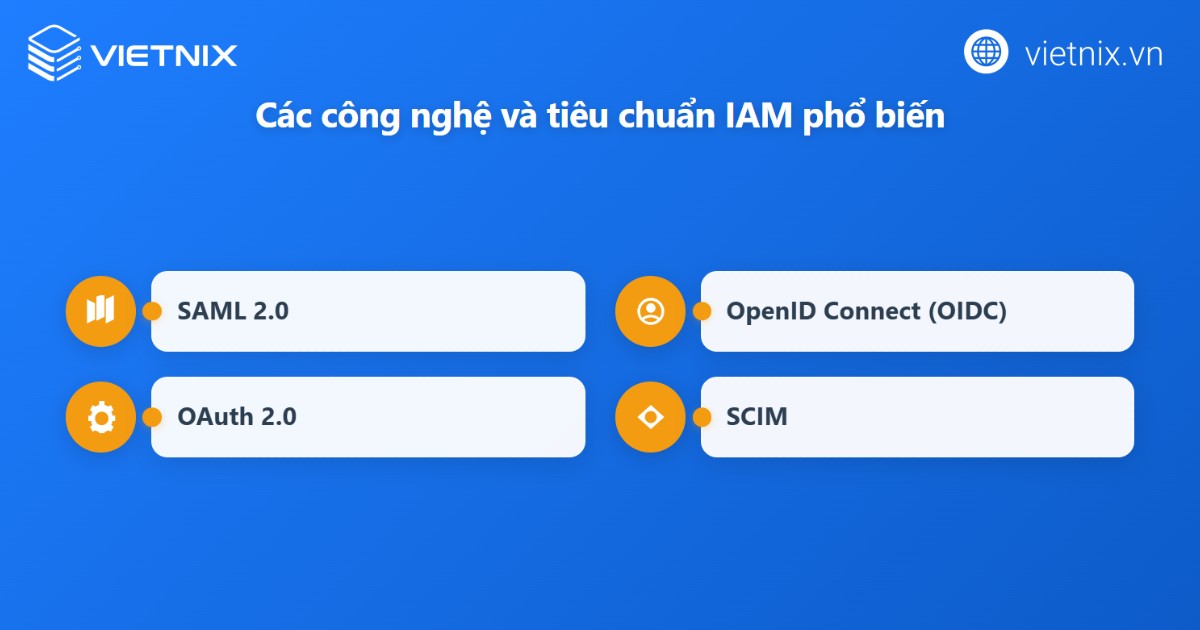

- Công nghệ và công cụ: Tìm hiểu về các công nghệ và tiêu chuẩn phổ biến như SAML, OIDC và OAuth 2.0, giúp bạn lựa chọn đúng công cụ và giao thức để tích hợp IAM với các ứng dụng, dịch vụ và nền tảng đám mây khác nhau.

- Biết thêm Vietnix là nhà cung cấp dịch vụ lưu trữ tốc độ cao, phù hợp cho doanh nghiệp triển khai các hệ thống công nghệ thông tin.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến IAM.

IAM là gì?

IAM (Identity and Access Management – Quản lý danh tính và truy cập) là tập hợp quy trình, chính sách và công nghệ dùng để quản lý danh tính số và kiểm soát quyền truy cập của người dùng hoặc hệ thống vào tài nguyên của tổ chức. Hệ thống IAM hỗ trợ xác thực họ là ai (nhân viên, đối tác, khách hàng, dịch vụ), sau đó quyết định họ được phép truy cập vào tài nguyên nào và thực hiện hành động gì, nhằm bảo vệ dữ liệu, giảm rủi ro bảo mật và đáp ứng yêu cầu tuân thủ.

Để vận hành IAM hiệu quả, hạ tầng phía sau cũng cần đảm bảo tính ổn định, khả năng mở rộng và mức độ bảo mật cao. Đây là lý do nhiều doanh nghiệp lựa chọn triển khai hệ thống trên Enterprise Cloud của Vietnix – Nền tảng hạ tầng được thiết kế cho môi trường doanh nghiệp với khả năng mở rộng linh hoạt, quản lý tài nguyên tập trung và độ sẵn sàng cao. Khi kết hợp IAM cùng Enterprise Cloud, doanh nghiệp có thể xây dựng môi trường vận hành an toàn, kiểm soát truy cập hiệu quả và tối ưu hóa quá trình quản lý hệ thống!

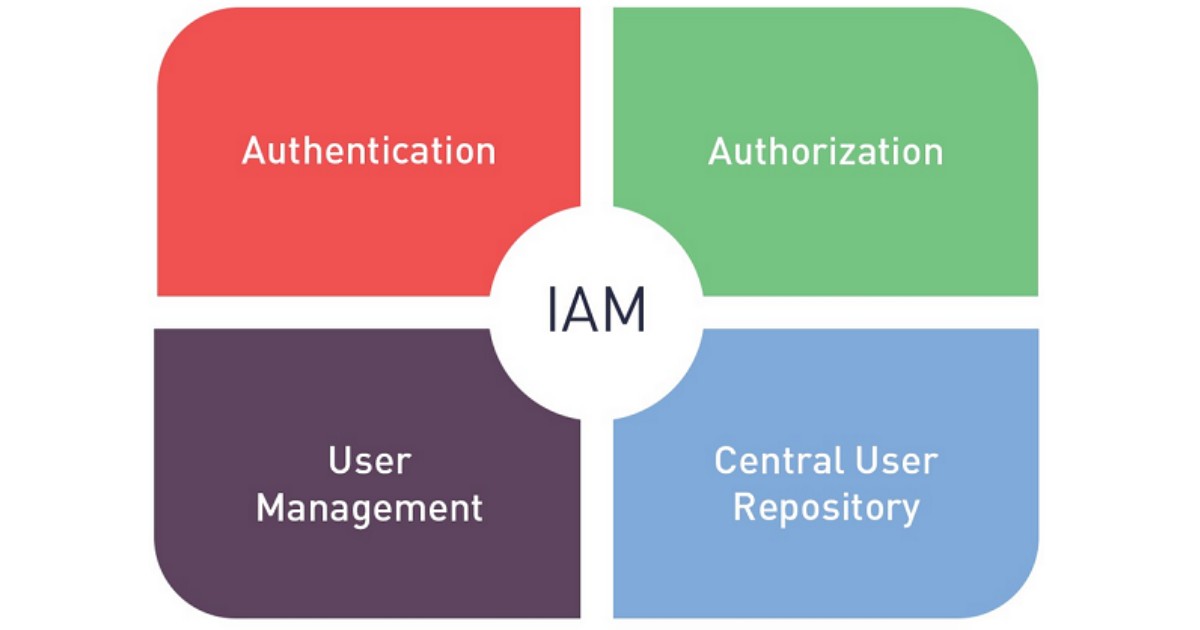

Thành phần cốt lõi trong hệ thống IAM

Thành phần cốt lõi của hệ thống IAM xoay quanh việc xác định danh tính, kiểm tra thông tin đăng nhập, cấp đúng quyền và ghi nhận đầy đủ hoạt động truy cập để đáp ứng yêu cầu bảo mật và tuân thủ. Các thành phần chính của IAM bao gồm:

- Xác thực (Authentication): Là bước xác minh danh tính người dùng hoặc thực thể bằng thông tin đăng nhập như mật khẩu, chứng chỉ, token, OTP, sinh trắc học hoặc mô hình đa yếu tố (MFA), nhằm đảm bảo chủ thể truy cập đúng với danh tính đã khai báo.

- Ủy quyền (Authorization): Là quá trình xác định phạm vi quyền mà người dùng đã được xác thực có thể thực hiện trên tài nguyên, thường dựa trên mô hình RBAC/ABAC, nhóm quyền và chính sách truy cập để kiểm soát chính xác hành động nào được phép hoặc bị từ chối.

- Quản lý danh tính (Identity Management): Bao gồm toàn bộ vòng đời danh tính số như tạo mới tài khoản, gán thuộc tính, cấp/thu hồi quyền, khóa hoặc xóa tài khoản khi người dùng thay đổi vai trò hoặc rời tổ chức, bảo đảm mỗi cá nhân, thiết bị hay dịch vụ được gắn với một danh tính rõ ràng.

- Kiểm soát và giám sát truy cập (Auditing & Reporting): Ghi nhận nhật ký đăng nhập, thay đổi quyền, thao tác trên tài nguyên và cung cấp báo cáo cho mục đích kiểm toán, phát hiện hành vi bất thường và chứng minh tuân thủ các tiêu chuẩn, quy định về bảo mật.

Lợi ích khi sử dụng IAM

IAM mang lại lợi ích trên nhiều khía cạnh bảo mật và vận hành thông qua việc kiểm soát tập trung danh tính và quyền truy cập cho người dùng, thiết bị và workload trong toàn hệ thống. Các lợi ích chính có thể kể đến như:

- Cấp quyền truy cập chính xác và tinh chỉnh dần về đặc quyền tối thiểu: Hệ thống IAM cho phép thiết lập, quản lý quy tắc truy cập chi tiết, dùng RBAC/ABAC, policy và nhóm quyền để đảm bảo người dùng chỉ truy cập đúng tài nguyên cần thiết, đồng thời phân tích quyền thực tế để dần thu hẹp về mô hình least privilege.

- Nâng cao bảo mật và giảm rủi ro vi phạm dữ liệu: IAM kết hợp các cơ chế như MFA, SSO, mật khẩu ít phụ thuộc, mã hóa và truy cập có điều kiện để bổ sung thêm lớp kiểm soát khi đăng nhập và truy cập dữ liệu, qua đó giảm nguy cơ lộ tài khoản, hạn chế tác động khi tài khoản bị xâm phạm và hỗ trợ phản ứng nhanh bằng cách thu hồi, khóa quyền truy cập.

- Tối ưu trải nghiệm và năng suất người dùng: Các tính năng như SSO, hồ sơ người dùng hợp nhất và cấp quyền theo vai trò giúp nhân viên, đối tác truy cập nhiều ứng dụng nội bộ, cloud và bên thứ ba mà không phải đăng nhập nhiều lần, giảm ma sát khi làm việc và hỗ trợ tốt cho môi trường làm việc phân tán, remote hoặc hybrid.

- Đơn giản hóa quản trị và giảm tải cho bộ phận công nghệ thông tin: IAM tập trung hóa việc tạo tài khoản, cấp/thu hồi quyền, đặt lại mật khẩu, mở khóa tài khoản và giám sát nhật ký truy cập, cho phép tự động hóa nhiều quy trình vòng đời người dùng, giúp đội ngũ công nghệ thông tin giảm thao tác thủ công và tập trung hơn vào chiến lược bảo mật như Zero Trust.

- Hỗ trợ tuân thủ và kiểm toán: Nhờ ghi log chi tiết các sự kiện đăng nhập, thay đổi quyền và truy cập tài nguyên, IAM cung cấp báo cáo và bằng chứng phục vụ audit, giúp tổ chức chứng minh tuân thủ các quy định, tiêu chuẩn bảo mật và dễ dàng phát hiện, điều tra các hành vi bất thường.

- Mở rộng linh hoạt trên hạ tầng đám mây: Với các dịch vụ IAM, tổ chức có thể quản lý tập trung danh tính workforce và workload trên nhiều tài khoản, dùng credential tạm thời và permission set để truy cập tài nguyên đa tài khoản mà vẫn kiểm soát được biên quyền và hành vi truy cập.

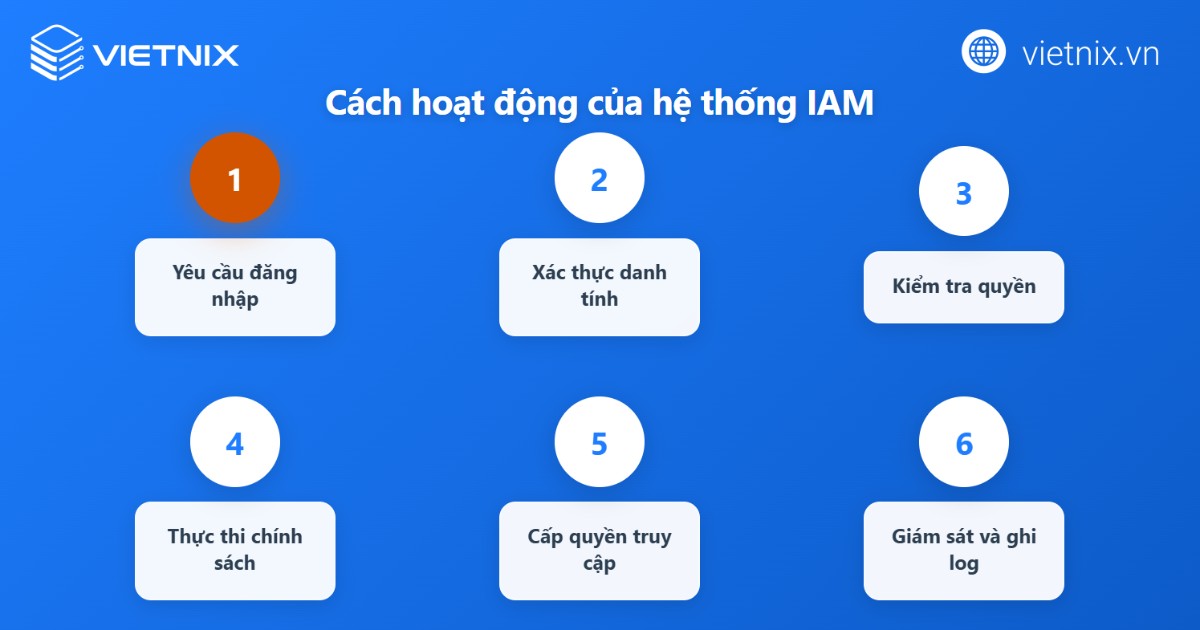

Cách thức hoạt động của IAM

IAM hoạt động dựa trên chu trình nhận diện, xác thực, cấp quyền, quản lý vòng đời tài khoản và ghi log truy cập, đảm bảo mỗi yêu cầu truy cập được kiểm soát theo đúng danh tính và chính sách đã thiết lập. Cách thức hoạt động của IAM như sau:

- Quản lý danh tính và xác thực: Hệ thống IAM lưu trữ hồ sơ định danh (tài khoản, thuộc tính, vai trò) trong directory trung tâm. Sau đó khi người dùng hoặc dịch vụ đăng nhập, IAM đối chiếu thông tin (username, mật khẩu, chứng chỉ, token) với kho định danh để xác minh, thường kết hợp thêm MFA hoặc các phương thức xác thực mạnh để nâng cao bảo mật.

- Phân quyền truy cập theo chính sách: Sau khi xác thực, IAM đánh giá yêu cầu truy cập dựa trên các policy gắn với user, group hoặc role, kiểm tra các yếu tố như dịch vụ, hành động, tài nguyên và điều kiện (IP, thời gian, thiết bị) để quyết định Allow/Deny. Đồng thời, nó khuyến nghị áp dụng nguyên tắc đặc quyền tối thiểu bằng cách phân quyền theo vai trò và phạm vi cụ thể.

- Quản trị vòng đời tài khoản và quyền: IAM hỗ trợ quy trình provisioning và de‑provisioning tự động, từ tạo tài khoản và gán role cho nhân sự mới, điều chỉnh quyền khi thay đổi vị trí công việc, đến thu hồi toàn bộ quyền khi nghỉ việc, đảm bảo danh tính và quyền truy cập luôn tương ứng trạng thái thực tế của người dùng.

- Giám sát, ghi log và kiểm toán: Mỗi lần đăng nhập, thay đổi quyền, truy cập vào tài nguyên quan trọng đều được IAM ghi lại trong log, cho phép tổ chức theo dõi hoạt động, phát hiện hành vi bất thường và cung cấp báo cáo phục vụ kiểm toán hoặc điều tra sau sự cố.

Đối tượng và trường hợp sử dụng IAM

1. Đối tượng sử dụng IAM

Trong một hệ thống IAM hoàn chỉnh, nhiều nhóm đối tượng khác nhau sẽ cùng tham gia và được kiểm soát quyền truy cập theo cách phù hợp với vai trò của từng nhóm như:

- Người dùng nội bộ, nhà thầu, đối tác: Nhân viên, cộng tác viên, nhà cung cấp, franchise hoặc đối tác B2B/B2C cần truy cập email, ứng dụng nội bộ, hệ thống ERP/CRM, tài nguyên đám mây và dữ liệu doanh nghiệp.

- Nhóm và vai trò: Các nhóm gom người dùng có chức năng tương tự để gán quyền tập trung, trong khi role dùng để cấp quyền theo vai trò công việc hoặc chức năng hệ thống, áp dụng cho cả người dùng, dịch vụ hoặc thực thể bên ngoài thông qua cơ chế liên kết danh tính (federation).

- Ứng dụng, dịch vụ và workload: Ứng dụng web, API, dịch vụ microservice, máy ảo, container, Lambda function,… cần truy cập lẫn nhau hoặc tới tài nguyên khác (database, storage) sử dụng IAM role/credential tạm thời để kiểm soát truy cập giữa các dịch vụ.

- Bộ phận công nghệ thông tin và an ninh: Nhóm vận hành, bảo mật sử dụng IAM để định nghĩa chính sách truy cập, cấu hình SSO, MFA, conditional access, đồng thời quản lý vòng đời tài khoản và thực thi tiêu chuẩn bảo mật, tuân thủ.

2. Trường hợp sử dụng IAM trong doanh nghiệp và cloud

Trong thực tế, IAM được áp dụng vào nhiều kịch bản cụ thể nhằm chuẩn hóa truy cập, giảm rủi ro và hỗ trợ vận hành hệ thống on‑premise lẫn cloud an toàn hơn. Một số trường hợp sử dụng cụ thể như:

- Quản lý đăng nhập và phân quyền chi tiết: Thiết lập đăng nhập, xác thực người dùng, gán quyền theo vai trò, phòng ban, dự án hoặc thuộc tính (ABAC), đảm bảo mỗi tài khoản chỉ có quyền phù hợp với nhiệm vụ và nguyên tắc đặc quyền tối thiểu.

- Truy cập tạm thời và truy cập giữa các dịch vụ: Sử dụng IAM roles để cấp quyền ngắn hạn cho EC2 truy cập S3, Lambda truy vấn DynamoDB, hoặc dịch vụ này gọi API của dịch vụ khác mà không cần lưu trữ khóa truy cập lâu dài.

- Liên kết danh tính bên thứ ba: Cho phép người dùng xác thực bằng nhà cung cấp danh tính ngoài (Azure AD, Google Workspace, IdP SAML/OIDC…) rồi nhận quyền truy cập hệ thống nội bộ hoặc tài khoản cloud theo policy định sẵn, thuận lợi cho kịch bản đối tác, nhà cung cấp, khách hàng.

- Quản lý truy cập đa tài khoản và toàn tổ chức: Trong môi trường đa tài khoản, IAM được dùng để áp dụng rule bảo vệ phòng ngừa trên diện rộng, chia tách quyền theo từng tài khoản. Đồng thời, nó mở rộng truy cập cross‑account có kiểm soát, phù hợp các tổ chức lớn hoặc mô hình nhiều đơn vị thành viên.

- Hỗ trợ kiểm toán, tuân thủ và bảo mật nâng cao: IAM giúp giám sát ai truy cập tài nguyên nhạy cảm, bắt buộc MFA, xoay vòng khóa truy cập, giới hạn truy cập theo IP, thiết bị hoặc vị trí, từ đó hỗ trợ đáp ứng yêu cầu kiểm toán, chuẩn bảo mật và các khung Zero Trust hiện đại.

Quyền và chính sách trong IAM

1. Quyền trong IAM

Quyền truy cập thể hiện tập hợp các hành động mà một danh tính (user, group, role) được phép thực hiện trên tài nguyên, ví dụ như đọc, ghi, xóa hoặc gọi API trên dịch vụ cụ thể. Thay vì gán quyền trực tiếp, hệ thống IAM thường gắn các policy cho user, group hoặc role và thực tế quyền hiệu lực là kết quả tổng hợp của tất cả các policy áp dụng lên thực thể đó.

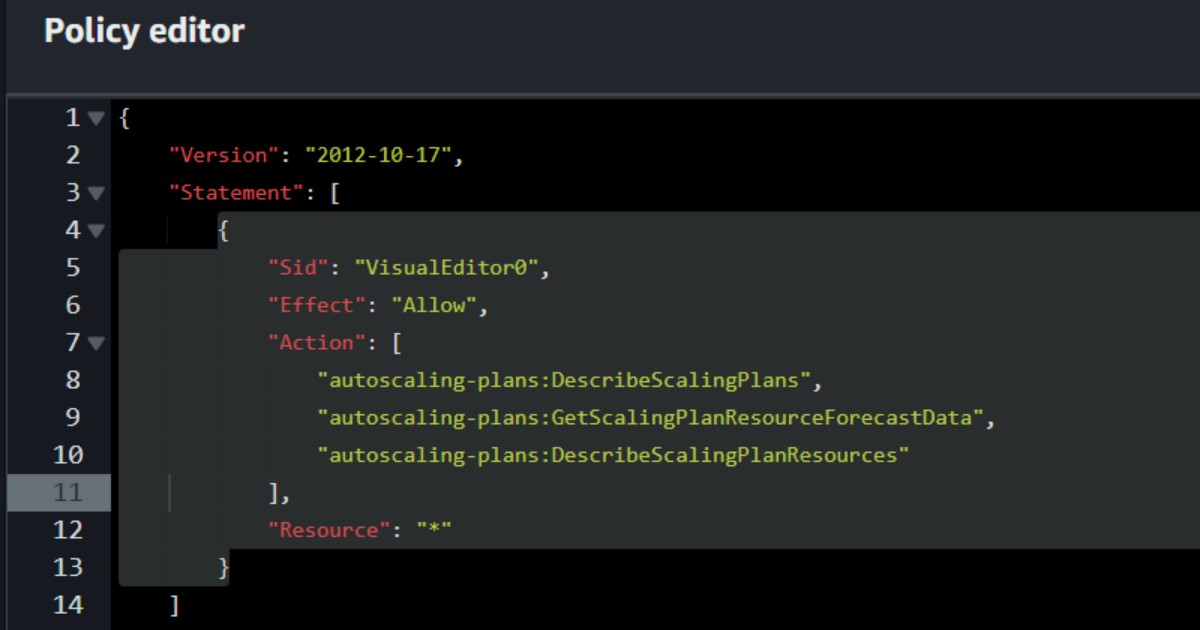

2. Chính sách và cấu trúc JSON

Policy là tài liệu JSON có cấu trúc, định nghĩa chi tiết Effect (Allow/Deny), hành động (Action), tài nguyên (Resource), đối tượng áp dụng (Principal) và điều kiện (Condition) để hệ thống IAM đánh giá mỗi yêu cầu truy cập. Một policy JSON điển hình bao gồm các phần tử chính như Version, Id (tùy chọn) và một hoặc nhiều Statement, trong mỗi Statement có thể có Sid, Effect, Principal, Action, Resource, Condition để diễn tả đầy đủ ngữ cảnh cấp quyền.

3. Các loại policy và kế thừa quyền

Trong AWS, ngoài identity‑based policy gắn trực tiếp cho user, group, role, còn có các loại policy tổ chức như Service Control Policies (SCPs), tag policies, backup policies hoặc các policy kiểu quản trị khác để giới hạn hoặc chuẩn hóa quyền trên nhiều tài khoản. Một user hoặc group có thể được gắn nhiều policy cùng lúc, IAM sẽ đánh giá tổng hợp. Các policy cho phép được cộng dồn, nhưng bất kỳ Deny rõ ràng nào sẽ có ưu tiên cao hơn, từ đó tạo nên tập quyền cuối cùng cho danh tính.

4. Role và policy cho dịch vụ

Role trong IAM là một dạng danh tính không gắn cố định với một người dùng cụ thể mà được thiết kế để các dịch vụ hoặc thực thể khác (như EC2, Lambda, CloudFormation hoặc người dùng liên kết danh tính bên ngoài) “assume” và nhận quyền tạm thời. Role được gắn các policy giống user/group, nhờ đó một dịch vụ có thể thực thi tác vụ trên tài nguyên mà không cần lưu trữ khóa truy cập lâu dài, đáp ứng các trường hợp truy cập tự động giữa các dịch vụ trong kiến trúc cloud.

Công nghệ và công cụ trong IAM

Công nghệ và công cụ trong IAM được xây dựng dựa trên các chuẩn, giao thức và nền tảng chuyên dụng, giúp xác thực, ủy quyền và quản lý vòng đời danh tính trên nhiều hệ thống, ứng dụng và nhà cung cấp dịch vụ khác nhau. Các công nghệ và công cụ trong IAM như sau:

- SAML (Security Assertion Markup Language): Là chuẩn dựa trên XML dùng để truyền các “assertion” bảo mật giữa nhà cung cấp danh tính (IdP) và nhà cung cấp dịch vụ (SP), cho phép triển khai Single Sign‑On (SSO) trên nhiều ứng dụng web, hệ điều hành và domain khác nhau. Sau khi người dùng được xác thực, SAML phát hành token/assertion chứa thông tin định danh và thuộc tính, để ứng dụng tin cậy và cấp quyền truy cập mà không cần đăng nhập lại.

- OpenID Connect (OIDC) và OAuth 2.0: OIDC là lớp nhận dạng xây dựng trên OAuth 2.0, sử dụng JSON Web Token (ID token, access token) để truyền thông tin người dùng giữa IdP và ứng dụng, rất phù hợp với ứng dụng web, mobile, API và kiến trúc microservices. Trong kịch bản IAM hiện đại, OAuth 2.0 xử lý ủy quyền truy cập tới API/tài nguyên, còn OIDC bổ sung thông tin danh tính giúp ứng dụng xác định ai đang đăng nhập và áp dụng chính sách phù hợp.

- SCIM (System for Cross‑Domain Identity Management): Là chuẩn mở dùng để tự động hóa provisioning, cập nhật và thu hồi tài khoản giữa hệ thống IAM trung tâm và các ứng dụng/SaaS bên ngoài. SCIM giúp đồng bộ danh tính và thuộc tính người dùng trên nhiều nền tảng mà không cần tạo, sửa, xóa tài khoản thủ công trong từng hệ thống, giảm sai sót và hỗ trợ tuân thủ khi quản lý vòng đời người dùng ở quy mô lớn.

- Nền tảng và công cụ IAM của nhà cung cấp: Trên cloud, IAM cung cấp console, CLI, SDK và API để quản lý user, group, role, policy và quyền truy cập dịch vụ AWS, kết hợp với cơ chế credential tạm thời cho truy cập lập trình. Ở phía Microsoft, các dịch vụ như Entra ID/Azure AD tích hợp IAM với SSO, MFA, conditional access, quản lý thiết bị và ứng dụng SaaS, sử dụng các chuẩn SAML, OIDC và SCIM để kết nối với hệ sinh thái doanh nghiệp và đám mây lai.

Vietnix – Nhà cung cấp nền tảng cloud và VPS tốc độ cao, bảo mật tốt, dành cho doanh nghiệp

Vietnix là nhà cung cấp hạ tầng cloud và cho thuê VPS tốc độ cao, đáp ứng nhu cầu vận hành hệ thống của cá nhân và doanh nghiệp. Với nền tảng phần cứng hiện đại, hiệu năng ổn định và khả năng mở rộng linh hoạt, các dịch vụ tại Vietnix giúp website, ứng dụng và hệ thống dữ liệu hoạt động mượt mà ngay cả khi lưu lượng truy cập tăng cao. Bên cạnh đó, Vietnix còn có đội ngũ kỹ thuật chuyên sâu, giúp người dùng giải quyết nhanh các sự cố trong quá trình vận hành hạ tầng. Liên hệ ngay!

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Sự khác biệt chính giữa xác thực (authentication) và ủy quyền (authorization) trong IAM là gì?

Xác thực là quá trình xác minh danh tính của người dùng (bạn là ai?), thường thông qua mật khẩu, MFA hoặc sinh trắc học. Ủy quyền là quá trình quyết định những gì người dùng đã được xác thực được phép làm (bạn có quyền truy cập vào tài nguyên nào và thực hiện hành động gì?).

Single Sign-On (SSO) hoạt động như thế nào và lợi ích của nó trong IAM là gì?

SSO cho phép người dùng đăng nhập một lần duy nhất vào một hệ thống xác thực trung tâm, sau đó có thể truy cập vào nhiều ứng dụng và dịch vụ khác nhau mà không cần đăng nhập lại. Lợi ích của SSO là cải thiện trải nghiệm người dùng (giảm số lần nhập mật khẩu), đơn giản hóa quản lý tài khoản và tăng cường bảo mật bằng cách tập trung hóa việc xác thực.

Tại sao IAM roles lại an toàn hơn việc sử dụng access keys lâu dài cho các ứng dụng/dịch vụ?

IAM roles an toàn hơn vì chúng cung cấp các thông tin xác thực tạm thời (temporary credentials) có thời gian tồn tại ngắn. Các ứng dụng/dịch vụ “assume” (đảm nhận) một role để nhận các quyền cần thiết và các thông tin này sẽ tự động hết hạn. Điều này loại bỏ rủi ro của việc lưu trữ các access key lâu dài trong mã nguồn hoặc tệp cấu hình, vốn có thể bị rò rỉ.

Mô hình IAM VPS là gì và liên quan thế nào đến IAM model trong doanh nghiệp?

Mô hình IAM trên VPS (IAM VPS) là cách triển khai mô hình IAM tập trung ngay trên hạ tầng máy chủ ảo, trong đó IAM model định nghĩa rõ cách quản lý danh tính, phân quyền và kiểm soát truy cập cho user, service account và ứng dụng chạy trên VPS theo các nguyên tắc như RBAC hoặc ABAC.

IAM đóng vai trò then chốt trong việc bảo vệ dữ liệu và tài nguyên của tổ chức. Bằng cách quản lý danh tính số, kiểm soát quyền truy cập và giám sát hoạt động một cách tập trung, IAM giúp nâng cao bảo mật, tối ưu hóa trải nghiệm người dùng và đảm bảo tuân thủ các quy định. Việc hiểu rõ các thành phần, nguyên lý hoạt động và các công nghệ liên quan sẽ giúp doanh nghiệp xây dựng một chiến lược IAM hiệu quả, tạo ra một môi trường làm việc an toàn, linh hoạt và đáng tin cậy.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày