Tấn công DDoS Memcached là gì? Cách phòng chống hiệu quả

Đã kiểm duyệt nội dung

Đánh giá

Tấn công DDoS Memcached là một phương thức tấn công từ chối dịch vụ nguy hiểm, lợi dụng lỗ hổng từ máy chủ Memcached để khuếch đại lưu lượng tấn công lên gấp hàng chục nghìn lần. Bài viết này sẽ đi sâu vào cơ chế hoạt động của tấn công DDoS Memcached, đồng thời đưa ra các biện pháp phòng chống thiết thực.

Những điểm chính

- Khái niệm của tấn công DDoS Memcached: Cho biết khái niệm và bản chất của cuộc tấn công DDoS Memcached.

- Cơ chế hoạt động chính: Hiểu được cơ chế hoạt động của tấn công DDoS Memcached về giao thức UDP và yếu tố khuếch đại, giả mạo địa chỉ IP nguồn, khai thác máy chủ Memcached bị lộ.

- Tác động nghiêm trọng của tấn công: Biết được các tác động nghiêm trọng của cuộc tấn công như dịch vụ sập hoàn toàn, gây thiệt hại kinh tế, ảnh hưởng đến uy tín doanh nghiệp, và thậm chí có thể làm quá tải hạ tầng mạng của các nhà cung cấp dịch vụ.

- Cách phòng chống hiệu quả: Biết các cách phòng chống DDoS Memcached như tắt UDP nếu không cần thiết, không mở cổng 11211 ra Internet, giới hạn truy cập vào mạng nội bộ hoặc IP tin cậy, và sử dụng xác thực SASL nếu có thể.

- Biết đến giải pháp giải pháp Firewall Anti DDoS Vietnix mạnh mẽ, chuyên dụng cho doanh nghiệp.

- Giải đáp thắc mắc: Trả lời các câu hỏi liên quan đến tấn công DDoS Memcached.

Tấn công DDoS Memcached là gì?

DDoS memcached là một kiểu tấn công từ chối dịch vụ phân tán (DDoS) lợi dụng lỗ hổng trong việc cấu hình của các máy chủ Memcached dễ bị xâm nhập. Kẻ tấn công gửi một yêu cầu HTTP GET nhỏ, giả mạo địa chỉ IP của nạn nhân, đến một máy chủ Memcached. Máy chủ này, thay vì phản hồi lại kẻ tấn công, lại gửi một lượng dữ liệu UDP cực lớn đến địa chỉ IP giả mạo đó. Lượng dữ liệu này có thể lớn gấp 51.000 lần yêu cầu ban đầu.

Bản chất của cuộc tấn công này là:

- Một dạng tấn công khuếch đại (Amplification Attack).

- Đồng thời là một dạng tấn công phản chiếu (Reflection Attack).

Mục tiêu chính của kẻ tấn công là làm quá tải băng thông của nạn nhân, gây gián đoạn nghiêm trọng hoặc làm sập hoàn toàn dịch vụ của website hay máy chủ mục tiêu. Điều đáng lo ngại là hệ số khuếch đại cực lớn mà loại tấn công này có thể tạo ra, khiến nó trở thành một vũ khí mạnh mẽ trong tay tin tặc.

BẢO VỆ WEBSITE TOÀN DIỆN VỚI VIETNIX FIREWALL ANTI DDOS

Chống lại các cuộc tấn công phức tạp với giải pháp bảo mật mạnh mẽ nhất.

Bảo vệ website của bạnCơ chế hoạt động của tấn công DDoS Memcached

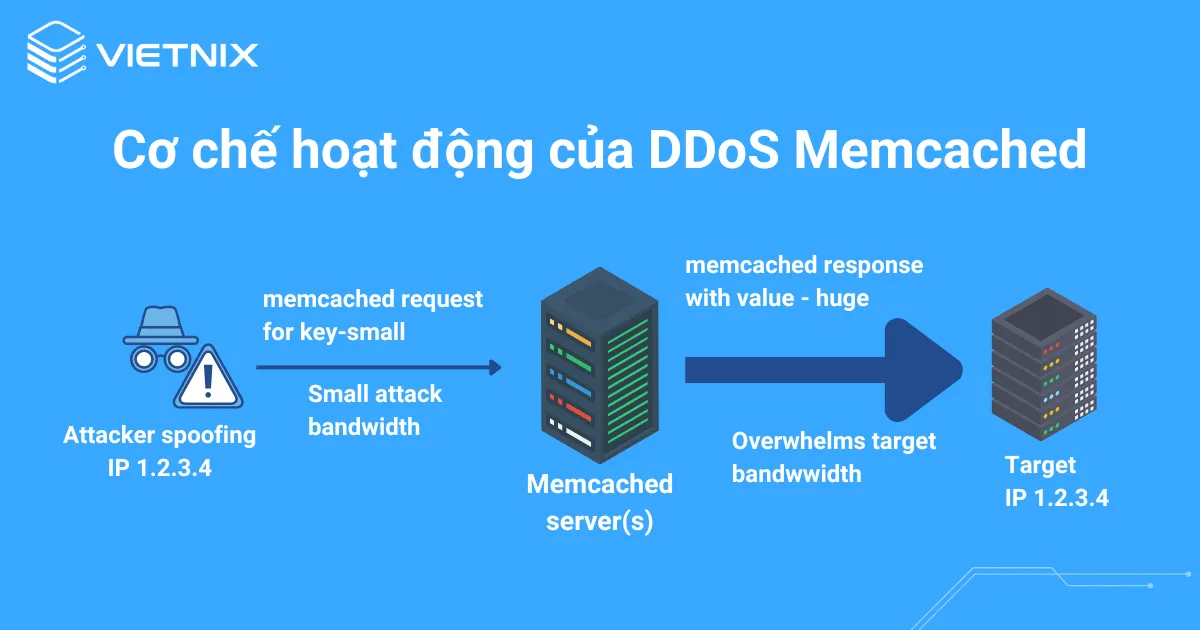

Cơ chế hoạt động của tấn công DDoS Memcached diễn ra theo một kịch bản tinh vi. Kẻ tấn công không trực tiếp gửi lượng lớn dữ liệu đến nạn nhân mà lợi dụng các máy chủ Memcached trung gian.

Luồng tấn công thường bao gồm các bước sau:

- Kẻ tấn công giả mạo địa chỉ IP của nạn nhân (IP Spoofing).

- Các yêu cầu nhỏ, được chế tạo đặc biệt được gửi đến nhiều máy chủ Memcached cấu hình không an toàn (thường là mở cổng

11211UDP ra Internet). - Các máy chủ Memcached này, do không được giới hạn quyền truy cập sẽ phản hồi lại bằng một lượng dữ liệu lớn hơn rất nhiều so với yêu cầu ban đầu.

- Các phản hồi lớn này được gửi trực tiếp đến địa chỉ IP của nạn nhân (do đã bị giả mạo ở bước 1), gây quá tải băng thông và tài nguyên hệ thống.

Giao thức UDP và yếu tố khuếch đại

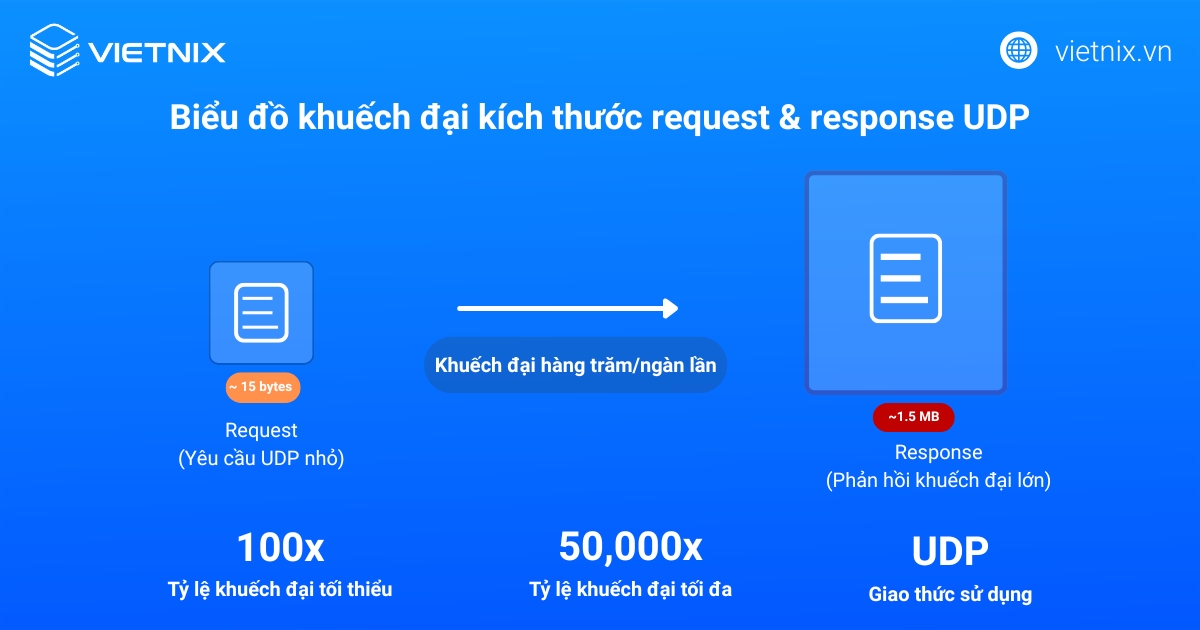

UDP (User Datagram Protocol – Giao thức Dữ liệu Người dùng) là một giao thức truyền thông cốt lõi của bộ giao thức Internet. Khác với TCP (Transmission Control Protocol – Giao thức Điều khiển Truyền vận), UDP không yêu cầu thiết lập kết nối trước khi gửi dữ liệu (không yêu cầu “handshake“), giúp truyền tải dữ liệu nhanh hơn.

Chính đặc tính “connectionless” này khiến UDP dễ bị lợi dụng cho các cuộc tấn công phản chiếu và khuếch đại. Kẻ tấn công có thể gửi gói tin UDP với địa chỉ IP nguồn giả mạo mà không cần xác thực.

Yếu tố khuếch đại xảy ra khi một yêu cầu UDP nhỏ được gửi đến máy chủ Memcached có thể kích hoạt một phản hồi có kích thước lớn hơn gấp nhiều lần. Hệ số khuếch đại cực lớn này là điểm mấu chốt tạo nên sự nguy hiểm của tấn công Memcached DDoS.

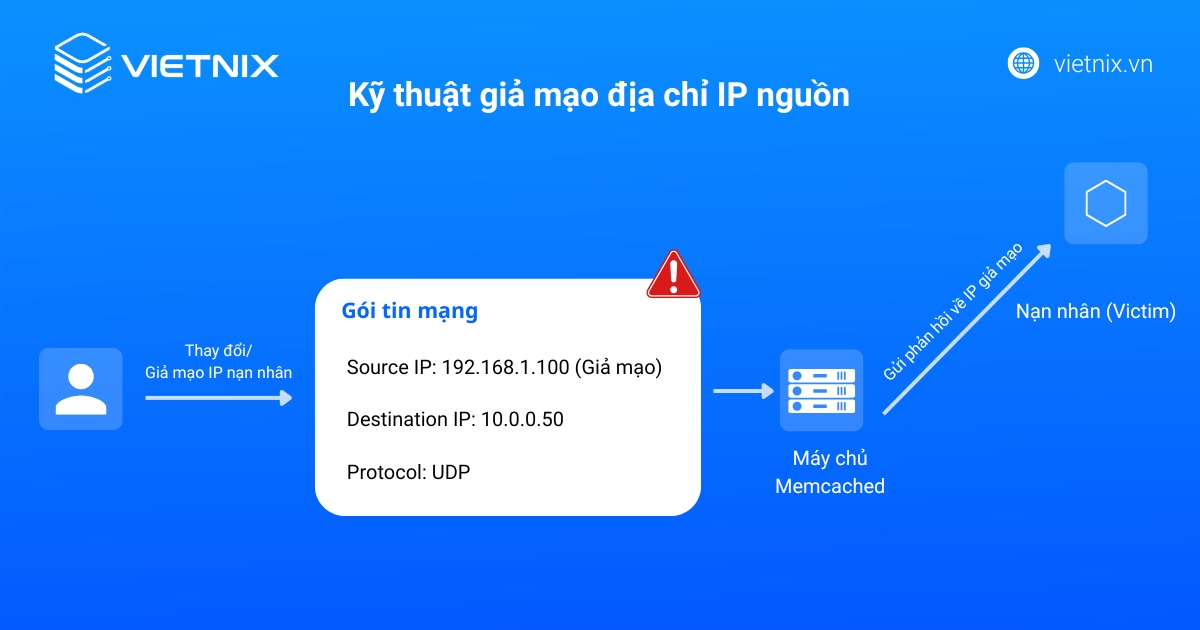

Giả mạo địa chỉ IP nguồn

IP Spoofing (giả mạo địa chỉ IP nguồn) là kỹ thuật mà kẻ tấn công thay đổi địa chỉ IP nguồn trong tiêu đề gói tin IP thành một địa chỉ IP khác, thường là địa chỉ IP của nạn nhân. Mục đích chính của việc này trong tấn công DDoS Memcached là để các phản hồi khổng lồ từ những máy chủ Memcached trung gian được chuyển hướng đến nạn nhân, thay vì quay trở lại máy của kẻ tấn công. Điều này không chỉ che giấu danh tính của kẻ chủ mưu mà còn khiến việc truy tìm nguồn gốc cuộc tấn công giả mạo trở nên vô cùng khó khăn.

Khai thác máy chủ Memcached bị lộ

Vấn đề cốt lõi dẫn đến các cuộc tấn công DDoS Memcached là sự tồn tại của các máy chủ Memcached được cấu hình không an toàn. Cụ thể, chúng được thiết lập để chạy dịch vụ trên giao thức UDP và mở cổng 11211 ra Internet công cộng. Nguyên nhân của tình trạng này thường xuất phát từ lỗi cấu hình của quản trị viên hệ thống hoặc do thiếu nhận thức về các rủi ro bảo mật máy chủ.

Tác động nghiêm trọng của tấn công Memcached DDoS

Tấn công Memcached DDoS có thể gây ra những hậu quả nghiêm trọng và sâu rộng:

- Gây sập/ngừng hoạt động: Website, ứng dụng, hoặc toàn bộ server bị quá tải băng thông và tài nguyên hệ thống, dẫn đến không thể truy cập.

- Thiệt hại kinh tế: Mất doanh thu trực tiếp do gián đoạn kinh doanh, chi phí khắc phục sự cố, và có thể cả chi phí nâng cấp hệ thống khẩn cấp.

- Ảnh hưởng uy tín: Mất lòng tin từ phía khách hàng và đối tác do dịch vụ không ổn định, không đáng tin cậy.

- Làm quá tải hạ tầng mạng: Trong một số trường hợp nghiêm trọng, cuộc tấn công có thể ảnh hưởng đến cả Nhà cung cấp dịch vụ Internet (ISP) hoặc trung tâm dữ liệu nơi máy chủ của nạn nhân được đặt.

Cách phòng chống tấn công DDoS Memcached hiệu quả

Để đối phó hiệu quả với tấn công DDoS Memcached, cần áp dụng đồng bộ nhiều biện pháp, từ việc vá lỗ hổng gốc rễ đến sử dụng các giải pháp bảo vệ chuyên dụng.

Cấu hình an toàn cho máy chủ Memcached

Đây là bước quan trọng nhất và cần được ưu tiên hàng đầu để ngăn chặn nguy cơ máy chủ của bạn bị lợi dụng trong các cuộc tấn công DDoS Memcached.

Dưới đây là các hướng dẫn chi tiết:

- Tắt hoàn toàn hỗ trợ UDP trên Memcached nếu không cần thiết: Memcached thường chỉ cần giao thức TCP cho hoạt động lưu trữ và truy xuất dữ liệu thông thường. Bạn có thể tắt hỗ trợ UDP bằng cách thêm tham số

-U 0vào dòng lệnh khởi động dịch vụ Memcached hoặc cấu hình trong filememcached.conf(tùy thuộc vào cách cài đặt). Để kiểm tra xem Memcached có đang chạy với UDP trên Linux không, bạn có thể dùng lệnh:sudo netstat -tulnp | grep 11211. Nếu thấy dòngudpliên quan đếnmemcachedhoặc cổng11211, nghĩa là UDP đang được kích hoạt. - Không bao giờ mở cổng

11211UDP hoặc TCP ra Internet công cộng: Chỉ cho phép các kết nối đến Memcached từ những nguồn tin cậy, đã được xác định trước. - Giới hạn truy cập Memcached chỉ từ mạng nội bộ hoặc các địa chỉ IP tin cậy: Bạn sử dụng Firewall (tường lửa) hệ thống như

iptables,ufwtrên Linux, hoặc Windows Firewall để chặn các kết nối từ bên ngoài đến cổng11211. Dưới đây là một ví dụ cấu hìnhiptablescơ bản để chỉ cho phép truy cập từlocalhostvà một IP nội bộ cụ thể (ví dụ: 192.168.1.100):

# Cho phép truy cập từ localhost

sudo iptables -A INPUT -p tcp --dport 11211 -s 127.0.0.1 -j ACCEPT

sudo iptables -A INPUT -p udp --dport 11211 -s 127.0.0.1 -j ACCEPT

# Cho phép truy cập từ một IP nội bộ cụ thể (ví dụ: 192.168.1.100)

sudo iptables -A INPUT -p tcp --dport 11211 -s 192.168.1.100 -j ACCEPT

sudo iptables -A INPUT -p udp --dport 11211 -s 192.168.1.100 -j ACCEPT

# Từ chối tất cả các kết nối khác đến cổng 11211

sudo iptables -A INPUT -p tcp --dport 11211 -j DROP

sudo iptables -A INPUT -p udp --dport 11211 -j DROPĐây là ví dụ cơ bản, bạn cần điều chỉnh cho phù hợp với cấu hình mạng và yêu cầu bảo mật máy chủ của hệ thống.

- Đảm bảo Memcached chỉ lắng nghe (listen) trên địa chỉ IP nội bộ (

localhosthoặc IP LAN) thay vì0.0.0.0:

Trong file cấu hình hoặc dòng lệnh khởi động Memcached, bạn sử dụng tham số-l <địa_chỉ_ip_nội_bộ>(ví dụ:-l 127.0.0.1). - Sử dụng tính năng xác thực (authentication) SASL của Memcached: Nếu phiên bản Memcached bạn đang dùng hỗ trợ SASL (Simple Authentication and Security Layer – Lớp xác thực và bảo mật đơn giản) và môi trường ứng dụng của bạn cho phép, việc kích hoạt SASL sẽ thêm một lớp yêu cầu xác thực trước khi cho phép truy cập dữ liệu.

Khách hàng thường gặp phải vấn đề là quên cấu hình firewall sau khi cài đặt Memcached, hoặc để Memcached chạy với cờ cho phép UDP (ví dụ, không có -U 0) mà không ý thức được rủi ro. Giải pháp là thực hiện kiểm tra định kỳ và tuân thủ nghiêm ngặt các hướng dẫn cấu hình an toàn đã nêu.

Lựa chọn nhà cung cấp dịch vụ hạ tầng uy tín

Một nhà cung cấp tốt không chỉ đơn thuần cung cấp tài nguyên như CPU, RAM, dung lượng lưu trữ mà còn phải trang bị các giải pháp bảo mật tích hợp mạnh mẽ và có kinh nghiệm xử lý sự cố an ninh mạng. Đối với nguy cơ từ tấn công Memcached DDoS, một nhà cung cấp dịch vụ chất lượng sẽ chủ động triển khai các biện pháp phòng ngừa từ tầng mạng lưới, hỗ trợ khách hàng cấu hình dịch vụ an toàn, và cung cấp các tùy chọn dịch vụ bảo vệ cộng thêm hiệu quả.

Sử dụng Firewall Anti DDoS từ Vietnix

Firewall Anti DDoS từ Vietnix là giải pháp toàn diện, hoạt động như một lá chắn đa lớp, giúp hệ thống của bạn đứng vững trước mọi mối đe dọa. Sử dụng công nghệ độc quyền, được tối ưu hóa dựa trên đặc thù các cuộc tấn công tại Việt Nam, Vietnix Firewall có khả năng phát hiện và ngăn chặn DDoS tự động chỉ trong vài giây.

Ngoài ra, dịch vụ còn cung cấp các tính năng nổi bật như chặn truy cập theo quốc gia, quản lý danh sách IP linh hoạt và giám sát kết nối toàn diện, đảm bảo an toàn và tính ổn định cho website, máy chủ của bạn. Với sự hỗ trợ 24/7 từ đội ngũ kỹ thuật chuyên nghiệp, Vietnix mang đến sự an tâm tuyệt đối cho hoạt động kinh doanh trực tuyến.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Tấn công DDoS Memcached chỉ lợi dụng giao thức UDP hay cả TCP?

DDoS Memcached chủ yếu lợi dụng UDP do đặc tính không kết nối và khả năng khuếch đại lưu lượng lớn. Tuy nhiên, việc mở cổng Memcached TCP (thường là cổng 11211) ra Internet công cộng mà không có biện pháp bảo vệ (như firewall, xác thực) cũng tiềm ẩn các rủi ro bảo mật khác, dù không trực tiếp gây ra tấn công khuếch đại tương tự như khi sử dụng UDP. Ngoài ra còn có tấn công SYN flood.

Cổng mặc định của Memcached là gì và tại sao cổng này lại nguy hiểm khi mở ra ngoài?

Cổng mặc định của Memcached là 11211. Cổng này trở nên nguy hiểm khi dịch vụ Memcached được cấu hình cho phép kết nối qua UDP từ Internet công cộng và không có cơ chế xác thực. Khi đó, cổng có thể bị lợi dụng cho tấn công khuếch đại và phản chiếu DDoS, biến máy chủ của bạn thành công cụ tấn công.

Một firewall thông thường có đủ khả năng chống lại tấn công Memcached DDoS không?

Firewall thông thường (như firewall trên máy chủ hoặc firewall mạng cơ bản) có thể giúp giới hạn truy cập vào cổng Memcached từ các địa chỉ IP không mong muốn. Tuy nhiên, chúng thường không đủ khả năng để chống lại một cuộc tấn công khuếch đại DDoS Memcached quy mô lớn. Loại tấn công này đòi hỏi khả năng phân tích sâu và lọc lưu lượng tấn công chuyên dụng mà các giải pháp Firewall Anti DDoS chuyên nghiệp như của Vietnix cung cấp.

Làm sao để kiểm tra xem máy chủ Memcached của tôi có đang bị lộ và dễ bị lợi dụng không?

– Kiểm tra cấu hình dịch vụ Memcached: Xem Memcached đang lắng nghe trên địa chỉ IP nào và có bật UDP không (tìm tham số -U 0 trong cấu hình khởi động để đảm bảo UDP đã tắt nếu không cần thiết).

– Sử dụng lệnh sudo netstat -tulnp | grep 11211 (trên Linux) để xem Memcached có đang lắng nghe trên cổng 11211 UDP từ địa chỉ IP công cộng (ví dụ: 0.0.0.0 hoặc udp :::11211) không.

– Sử dụng các công cụ quét cổng trực tuyến (ví dụ: Shodan, hoặc các port scanner khác) từ một máy bên ngoài mạng của bạn để kiểm tra xem cổng 11211 UDP có mở và phản hồi các yêu cầu không mong muốn hay không.

Ngoài Memcached, còn những dịch vụ nào khác dễ bị lợi dụng cho tấn công khuếch đại DDoS không?

Có, nhiều dịch vụ khác sử dụng UDP cũng có thể bị lợi dụng cho tấn công khuếch đại tương tự. Một số ví dụ phổ biến bao gồm: DNS (Domain Name System – Hệ thống phân giải tên miền), NTP (Network Time Protocol – Giao thức đồng bộ thời gian mạng), SSDP (Simple Service Discovery Protocol – Giao thức khám phá dịch vụ đơn giản), CLDAP (Connectionless Lightweight Directory Access Protocol – Giao thức truy cập thư mục không kết nối hạng nhẹ), và một số giao thức của máy chủ game. Nguyên tắc chung là bất kỳ dịch vụ UDP nào trả về phản hồi có kích thước lớn hơn đáng kể so với yêu cầu ban đầu đều có nguy cơ bị khai thác.

Tấn công DDoS Memcached là một mối đe dọa thực sự với những hậu quả tiềm ẩn nghiêm trọng cho hoạt động trực tuyến của bạn. Việc hiểu rõ cơ chế, chủ động bảo mật cấu hình máy chủ Memcached từ gốc và trang bị các giải pháp chuyên nghiệp như Firewall Anti DDoS là vô cùng quan trọng. Vietnix không chỉ là nhà cung cấp hạ tầng mà còn là đối tác tin cậy, sẵn sàng đồng hành cùng bạn trong cuộc chiến chống lại các mối đe dọa an ninh mạng.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày

![Hướng dẫn các cách Cloudflare chống DDoS nhanh chóng [year]](https://image.vietnix.vn/wp-content/uploads/2025/12/cloudflare-chong-ddos-thumb.jpg)