Istio là gì? Tổng quan về Istio Service Mesh

Đã kiểm duyệt nội dung

Đánh giá

Istio là một service mesh mã nguồn mở, được thiết kế để quản lý, kết nối, bảo mật và giám sát các microservices trong kiến trúc phân tán. Trong bài viết này, mình sẽ giúp bạn hiểu rõ hơn các tính năng chính của Istio, kiến trúc, lợi ích khi sử dụng cho microservices và hướng dẫn cài đặt, cấu hình cơ bản.

Những điểm chính

- Khái niệm Service Mesh: Hiểu rõ Service Mesh là một lớp hạ tầng chuyên dụng, giúp bạn nhận biết vai trò của nó trong việc quản lý giao tiếp giữa các microservices mà không cần thay đổi mã nguồn ứng dụng.

- Kiến trúc cơ bản: Nắm vững các thành phần chính là Data Plane và Control Plane, giúp bạn hiểu rõ cách Service Mesh hoạt động và điều phối lưu lượng.

- Ưu nhược điểm của Service Mesh: Nắm được các ưu và nhược điểm của mô hình Service Mesh, giúp bạn đánh giá tính phù hợp của kiến trúc này trước khi quyết định áp dụng.

- Khái niệm Istio: Nắm được Istio là một service mesh mã nguồn mở, giúp bạn nhận diện công cụ này như một giải pháp toàn diện để quản lý, bảo mật và giám sát microservices.

- Tính năng của Istio: Biết rõ các tính năng cốt lõi như quản lý lưu lượng, bảo mật và giám sát, giúp bạn hiểu được sức mạnh và khả năng của Istio trong việc kiểm soát hệ thống.

- Kiến trúc của Istio: Nắm vững kiến trúc của Istio với Data Plane (Envoy) và Control Plane (Istiod), giúp bạn hiểu rõ cách nó điều khiển và bảo vệ lưu lượng truy cập một cách chi tiết.

- Lợi ích khi dùng Istio: Đánh giá được các lợi ích thực tế khi áp dụng Istio, giúp bạn đưa ra quyết định triển khai để đơn giản hóa quản lý, tăng cường bảo mật và cải thiện khả năng quan sát cho hệ thống microservices.

- Ưu nhược điểm của Istio: Đánh giá được các lợi ích và hạn chế của Istio, giúp bạn đưa ra quyết định có nên sử dụng công cụ này cho hệ thống microservices của mình hay không.

- Cách cài đặt và cấu hình: Nắm vững các bước cài đặt và cấu hình cơ bản, giúp bạn có thể tự mình triển khai Istio và bắt đầu quản lý lưu lượng truy cập cho các ứng dụng của mình.

- Giới thiệu Vietnix: Biết thêm Vietnix là nhà cung cấp Enterprise Cloud, VPS, máy chủ, hosting mạnh mẽ, giúp bạn có một nền tảng hạ tầng đáng tin cậy để triển khai các giải pháp Service Mesh và Istio.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến Istio.

Service Mesh là gì?

Service Mesh (lưới dịch vụ) là một lớp hạ tầng chuyên quản lý việc giao tiếp giữa các microservices, cung cấp các chức năng điều khiển lưu lượng, giám sát và bảo mật mà không cần nhúng thêm logic mạng vào mã nguồn ứng dụng. Thuật ngữ “service mesh” cũng được dùng để mô tả chính mạng lưới các microservices và các tương tác giữa chúng trong một hệ thống phân tán, đặc biệt khi số lượng dịch vụ và luồng gọi chéo trở nên phức tạp.

Ở mức triển khai, Service Mesh thường được cài đặt dưới dạng một lớp mạng chuyên dụng nằm bên ngoài ứng dụng, thường dưới mô hình sidecar proxy đi kèm mỗi service, đảm nhận các nhiệm vụ như phát hiện dịch vụ, cân bằng tải, khôi phục lỗi, đo lường và theo dõi lưu lượng. Lớp này tách riêng các chức năng không liên quan đến nghiệp vụ (như retry, timeout, rate limiting, mTLS, access control, A/B testing, canary release, logging, tracing) khỏi code ứng dụng, giúp hệ thống đạt được khả năng kết nối an toàn, quan sát được và có khả năng kiểm soát chi tiết luồng truy cập giữa các microservices.

Để vận hành hiệu quả các kiến trúc phức tạp như Service Mesh, một nền tảng hạ tầng vững chắc là điều kiện tiên quyết. Dịch vụ cho thuê Cloud Server của Vietnix cung cấp chính nền tảng đó. Với hiệu năng đỉnh cao, khả năng quản trị mạng riêng và các công cụ tự động hóa mạnh mẽ, bạn có thể dễ dàng triển khai, giám sát và bảo mật các hệ thống phân tán phức tạp, đảm bảo sự ổn định và linh hoạt tuyệt đối.

Thành phần của Service Mesh

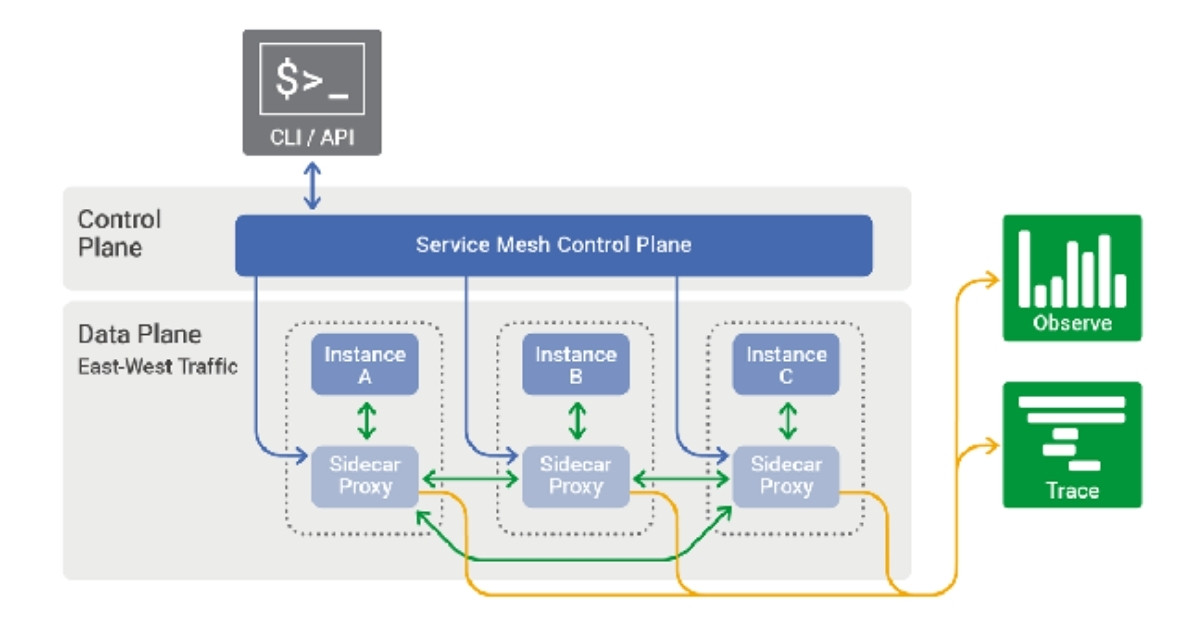

Service Mesh thường được chia thành hai lớp chính là data plane và control plane, mỗi lớp đảm nhiệm một nhóm chức năng riêng để quản lý giao tiếp giữa các microservices.

Data plane trong Service Mesh

Data plane là tập hợp các proxy mạng (thường được triển khai theo mô hình sidecar) chạy kèm với mỗi service, chịu trách nhiệm xử lý toàn bộ lưu lượng vào ra giữa service đó và các dịch vụ khác trong hệ thống. Trong kiến trúc Kubernetes, sidecar proxy thường được đặt trong cùng Pod với container ứng dụng, đảm bảo mọi gói tin ra/vào microservice đều đi qua proxy để áp dụng các chính sách về định tuyến, giám sát và bảo mật.

Các sidecar proxy trong data plane cung cấp nhiều chức năng ở cả mức kết nối và mức request, bao gồm khám phá dịch vụ (service discovery), cân bằng tải, kiểm tra sức khỏe, retry, timeout, circuit breaking, metrics, logging, tracing và mã hóa kết nối. Nhiều tính năng được triển khai ở tầng 7 (HTTP/gRPC), cho phép định tuyến dựa trên nội dung request, split traffic theo tỷ lệ cho canary/A/B testing và cấu hình thời gian chờ thống nhất, đồng thời hỗ trợ mTLS để cả hai phía trong phiên giao tiếp đều được xác thực thông qua chứng chỉ.

Các giải pháp proxy thường dùng làm data plane trong service mesh có thể kể đến Envoy, Linkerd proxy, NGINX, HAProxy, Traefik, được triển khai hàng loạt như sidecar quanh các dịch vụ trong mesh. Khi mesh mở rộng, toàn bộ mạng lưới sidecar này hình thành lớp data plane phân tán, chịu trách nhiệm quan sát lưu lượng, áp dụng policy và chuyển tiếp request giữa các microservices.

Control plane trong Service Mesh

Control plane là lớp dịch vụ trung tâm dùng để quản lý, cấu hình và điều phối hành vi của data plane trong toàn bộ service mesh. Lớp này cung cấp API hoặc CLI để người vận hành khai báo cấu hình (như rule định tuyến, chính sách bảo mật, quota, rate limit) và phân phối các cấu hình đó tới các sidecar proxy một cách tập trung.

Control plane thường đóng vai trò lưu trữ cấu hình tập trung cho load balancing, traffic management, network policy, chứng chỉ mTLS và các rule quan sát, đồng thời đóng vai trò giống service registry để nắm được thông tin về các service trong mesh. Thông qua control plane, người vận hành có thể định nghĩa routing rule chi tiết, thiết lập circuit breaker, kiểm soát truy cập (access control) và cấu hình xuất telemetry như metrics, log, trace sang các hệ thống quan sát.

Một số nền tảng tiêu biểu cung cấp control plane cho service mesh là Istio, Nelson, SmartStack hoặc các giải pháp mesh được tích hợp trong sản phẩm cloud, trong đó control plane được triển khai như tập các dịch vụ riêng (thường là Pod/Deployment trên Kubernetes) và giao tiếp với data plane qua các API cấu hình động.

Ưu nhược điểm của Service Mesh

Quản lý giao tiếp và quan sát dễ dàng: Service Mesh cung cấp cơ chế thu thập log, metrics và tracing tập trung cho lưu lượng giữa các dịch vụ, hỗ trợ theo dõi, phân tích và xử lý sự cố trên toàn hệ thống microservices.

Tăng cường bảo mật giữa các dịch vụ: Service Mesh hỗ trợ mã hóa kết nối, xác thực và ủy quyền dịch vụ đến dịch vụ ở tầng mạng, giúp chuẩn hóa chính sách bảo mật nội bộ mà không phụ thuộc vào từng ứng dụng.

Kiểm soát và định tuyến lưu lượng linh hoạt: Service Mesh cho phép cấu hình routing chi tiết, cân bằng tải, retry, timeout, circuit breaking và các chiến lược điều phối lưu lượng ngay tại lớp hạ tầng, phù hợp với nhiều kịch bản nghiệp vụ và vận hành khác nhau.

Hỗ trợ mô hình triển khai và mở rộng phức tạp: Service Mesh đáp ứng các mô hình canary, blue‑green, A/B testing và multi‑cluster, giúp triển khai phiên bản mới và mở rộng hệ thống microservices theo từng bước kiểm soát.

Tăng độ phức tạp kiến trúc: Việc bổ sung thêm control plane và data plane vào mỗi dịch vụ làm kiến trúc tổng thể phức tạp hơn, đòi hỏi đội ngũ vận hành nắm vững thêm nhiều khái niệm và thành phần mới.

Phát sinh chi phí vận hành bổ sung: Service Mesh yêu cầu triển khai, cấu hình, giám sát và bảo trì các thành phần riêng của mesh, dẫn đến khối lượng công việc vận hành và tài nguyên hạ tầng cần theo dõi tăng lên.

Overhead về hiệu suất và tài nguyên: Các proxy trung gian xử lý mọi lưu lượng giữa dịch vụ gây thêm độ trễ mạng nhất định và tiêu thụ thêm CPU, bộ nhớ cho mỗi pod hoặc instance trong mesh.

Istio là gì?

Istio là một service mesh mã nguồn mở dùng để quản lý, kết nối, bảo mật và giám sát các microservices trong kiến trúc phân tán, hoạt động hiệu quả nhất cùng Kubernetes thông qua mô hình sidecar proxy Envoy. Giải pháp này cung cấp một lớp hạ tầng thống nhất để thực hiện điều khiển lưu lượng (routing, traffic split), tự động hóa bảo mật (mTLS, xác thực, phân quyền) và quan sát hệ thống (metrics, logging, tracing) mà không yêu cầu thay đổi hoặc chỉ cần điều chỉnh tối thiểu mã nguồn ứng dụng.

Istio được thiết kế để hỗ trợ các tổ chức triển khai kiến trúc microservices trên môi trường cloud, multi‑cloud hoặc hybrid ở quy mô lớn, nơi số lượng dịch vụ và luồng gọi chéo phức tạp khiến việc tự xử lý bảo mật, routing và quan sát trong từng service trở nên khó kiểm soát. Bằng cách đưa các khả năng như service discovery, traffic management, security và observability xuống lớp service mesh, Istio cung cấp bộ nguyên tắc và công cụ cốt lõi để vận hành hệ thống microservices phân tán một cách nhất quán trên nhiều cụm Kubernetes hoặc nền tảng hạ tầng khác nhau.

Các tính năng chính của Istio

Các tính năng chính của Istio xoay quanh ba nhóm lớn: quản lý lưu lượng, bảo mật và quan sát hệ thống, đồng thời hỗ trợ mở rộng triển khai trên nhiều môi trường khác nhau.

- Quản lý lưu lượng ứng dụng (Traffic management): Istio kiểm soát chi tiết luồng traffic giữa các dịch vụ với các khái niệm VirtualService, DestinationRule, cho phép định tuyến theo header, path, phiên bản, tỉ lệ, triển khai canary, blue‑green, A/B testing, đồng thời hỗ trợ cân bằng tải cho HTTP, gRPC, WebSocket và TCP, kèm cơ chế retry, timeout, failover, circuit breaking và fault injection để tăng khả năng chịu lỗi.

- Tăng cường bảo mật giao tiếp dịch vụ (Security): Istio cung cấp mTLS tự động giữa các workload, xác thực dịch vụ đến dịch vụ dựa trên danh tính, mã hóa lưu lượng trong mesh và áp dụng chính sách ủy quyền chi tiết thông qua các tài nguyên như PeerAuthentication, AuthorizationPolicy, giúp thực thi kiểm soát truy cập, giới hạn, quota mà không cần sửa logic ứng dụng.

- Khả năng quan sát và giám sát hệ thống (Observability): Istio tự động thu thập metrics, access log và distributed tracing cho lưu lượng trong mesh, bao gồm cả traffic vào, ra và nội bộ giữa các dịch vụ, từ đó tích hợp với Prometheus, Grafana, Jaeger hoặc các stack quan sát khác để theo dõi latency, error, throughput và phụ thuộc giữa service.

- Lớp chính sách và cấu hình linh hoạt (Policy & configuration): Istio cung cấp API cấu hình cho phép định nghĩa và áp dụng các chính sách như rate limiting, quota, kiểm soát truy cập, giới hạn tài nguyên hoặc hành vi traffic theo từng service, namespace hoặc toàn mesh, nhờ việc control plane phân phối cấu hình tới Envoy sidecar.

- Hỗ trợ đa nền tảng và mở rộng mesh (Platform & multi‑environment support): Kiến trúc của Istio cho phép triển khai chủ yếu trên Kubernetes nhưng vẫn có khả năng mở rộng mesh sang nhiều cluster, kết nối thêm VM hoặc endpoint ngoài Kubernetes, hỗ trợ kịch bản multi‑cluster, multi‑cloud hoặc hybrid với một lớp service mesh thống nhất.

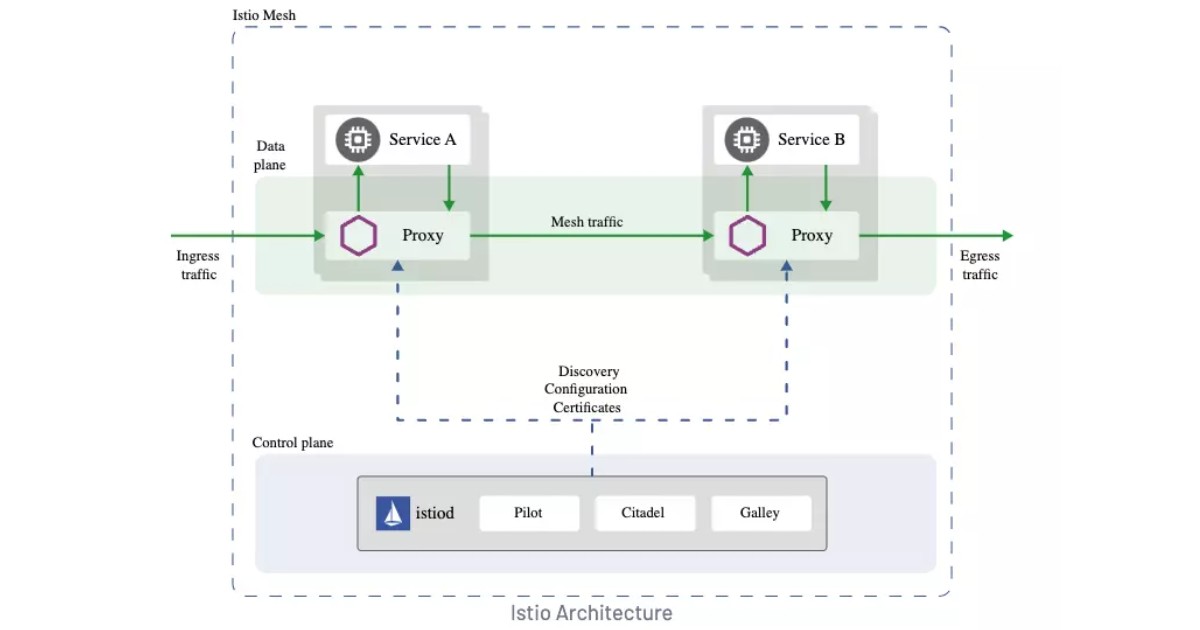

Kiến trúc của Istio

Data plane và Envoy sidecar

Data plane trong Istio bao gồm một tập hợp các proxy Envoy hiệu năng cao được triển khai dưới dạng sidecar container bên cạnh mỗi workload, chịu trách nhiệm trung chuyển và kiểm soát toàn bộ lưu lượng mạng vào/ra dịch vụ. Các Envoy proxy thực hiện nhiều chức năng như khám phá dịch vụ động, cân bằng tải, TLS/mTLS termination, proxy HTTP/2 và gRPC, circuit breaker, health check, chia traffic theo tỉ lệ để rollout dần, fault injection, đồng thời thu thập metrics và tracing cho mọi request đi qua mesh.

Các rule điều khiển lưu lượng, độ bền kết nối và chính sách bảo mật được Envoy áp dụng trực tiếp trên traffic tầng L7, hỗ trợ các mô hình như retry, failover, rate limiting, access control và thực thi policy thông qua cấu hình do control plane cung cấp. Kiến trúc sidecar cho phép gắn Envoy vào các deployment hiện có mà không cần thiết kế lại dịch vụ, vì toàn bộ xử lý mạng (routing, mã hóa, quan sát) được đưa xuống lớp proxy bổ trợ thay vì thêm trực tiếp vào code ứng dụng.

Control plane và Istiod

Control plane của Istio tập trung quanh thành phần Istiod, chịu trách nhiệm khám phá dịch vụ, quản lý và phân phối cấu hình, đồng thời cấp phát và luân chuyển chứng chỉ để hỗ trợ mTLS trong mesh. Istiod thu thập thông tin từ nền tảng (như Kubernetes API) để xây dựng mô hình dịch vụ, sau đó chuyển các rule định tuyến, chính sách traffic và bảo mật cấp cao thành cấu hình cụ thể theo API của Envoy và phân phối tới các sidecar trong thời gian chạy.

Ngoài chức năng traffic management, Istiod còn đóng vai trò như một Certificate Authority nội bộ, tạo và quản lý chứng chỉ cho workload, cho phép áp dụng xác thực dựa trên danh tính dịch vụ và nâng cấp dần lưu lượng không mã hóa trong mesh lên mTLS. Thông qua API cấu hình và CRD (như VirtualService, DestinationRule, PeerAuthentication, AuthorizationPolicy), người vận hành sử dụng control plane để định nghĩa route phức tạp, chính sách truy cập, quota hoặc telemetry mà không cần tương tác trực tiếp với từng Envoy proxy.

Istio Gateway và lưu lượng vào/ra mesh

Bên cạnh Envoy sidecar cho mỗi service, Istio còn sử dụng Envoy proxy dưới dạng Gateway để xử lý traffic vào/ra mesh ở biên hệ thống. Istio Ingress/Egress Gateway được cấu hình bằng các tài nguyên Gateway và VirtualService, đảm nhiệm các chức năng như SSL/TLS termination, định tuyến yêu cầu từ bên ngoài vào các service nội bộ, áp dụng policy và quan sát traffic tại điểm vào/ra cluster hoặc giữa các cluster/VM.

Lợi ích khi dùng Istio cho microservices

Istio không chỉ bổ sung lớp tính năng cho hạ tầng mạng dịch vụ mà còn giải quyết nhiều bài toán vận hành, bảo mật và mở rộng hệ thống microservices ở quy mô lớn.

- Đơn giản hóa quản lý hệ thống microservices: Istio tập trung điều khiển routing, bảo mật và quan sát vào một lớp service mesh thống nhất, giúp đội vận hành giảm cấu hình phân tán trên từng service và hạn chế phụ thuộc vào nhiều công cụ rời rạc.

- Giảm rủi ro khi phát hành và thay đổi phiên bản: Các khả năng canary, blue‑green, phân tách traffic theo tỉ lệ và fault injection hỗ trợ kiểm thử an toàn phiên bản mới trên một phần lưu lượng thực, từ đó kiểm soát tốt hơn tác động khi triển khai thay đổi.

- Nâng cao mức an toàn mặc định cho giao tiếp dịch vụ: mTLS tự động, quản lý chứng chỉ và chính sách ủy quyền tập trung giúp áp dụng chuẩn bảo mật nhất quán cho toàn mesh, giảm nguy cơ sai sót cấu hình bảo mật thủ công tại từng microservice.

- Tăng khả năng quan sát và rút ngắn thời gian xử lý sự cố: Metrics, logs và tracing toàn diện cho mọi luồng request hỗ trợ truy vết lỗi xuyên qua nhiều dịch vụ, xác định nhanh bottleneck và giảm thời gian khôi phục khi sự cố xảy ra.

- Giảm chi phí bảo trì code và tăng tính linh hoạt kiến trúc: Việc chuyển các concern hạ tầng (retry, timeout, auth, rate limit, routing) từ code ứng dụng sang cấu hình Istio cho phép tái sử dụng policy trên nhiều service và điều chỉnh hành vi mạng mà không cần sửa lại nhiều codebase.

Ưu điểm và nhược điểm của Istio

Không cần sửa code ứng dụng: Istio hoạt động ở tầng mạng và proxy sidecar, cho phép áp dụng cân bằng tải, bảo mật, quan sát và policy mà không yêu cầu thay đổi logic trong microservices hiện có.

Tính năng quản lý lưu lượng và bảo mật toàn diện: Istio cung cấp routing linh hoạt, cân bằng tải, retry, timeout, circuit breaking kết hợp với mTLS, xác thực và ủy quyền tập trung, giúp kiểm soát hành vi giao tiếp dịch vụ theo cấu hình thống nhất.

Quan sát và giám sát tập trung: Istio tự động thu thập metrics, log và tracing cho lưu lượng giữa các dịch vụ và tích hợp với các hệ thống như Prometheus, Grafana, Jaeger, hỗ trợ theo dõi hiệu năng và phát hiện sự cố trên toàn mesh.

Hỗ trợ đa nền tảng và môi trường: Istio được thiết kế để hoạt động tốt trên Kubernetes, có thể tích hợp với nhiều nền tảng khác và hỗ trợ kịch bản multi‑cluster, hybrid, giúp linh hoạt trong triển khai hạ tầng microservices.

Hệ sinh thái và tài liệu phong phú: Istio là dự án mã nguồn mở phổ biến, có tài liệu, ví dụ triển khai và cộng đồng kỹ thuật rộng, tạo thuận lợi cho việc học hỏi, khắc phục sự cố và mở rộng giải pháp trong môi trường doanh nghiệp.

Độ phức tạp triển khai và vận hành cao: Hệ thống control plane, sidecar proxy và các CRD của Istio đòi hỏi người dùng nắm vững nhiều khái niệm, khiến việc cài đặt, cấu hình và quản trị trở nên khó khăn đối với đội ngũ mới tiếp cận service mesh.

Ảnh hưởng tới hiệu suất và tài nguyên: Việc gắn sidecar proxy vào từng pod làm tăng số lượng container và luồng xử lý, dẫn đến tiêu tốn thêm CPU, RAM và có thể tăng độ trễ cho mỗi request trong mesh.

Khó khăn trong quá trình debug: Việc bổ sung thêm một lớp hạ tầng trung gian giữa các dịch vụ khiến luồng request phức tạp hơn, yêu cầu hiểu rõ cách Istio routing và áp dụng policy, từ đó làm tăng độ khó khi phân tích và xử lý lỗi.

Hướng dẫn cài đặt và cấu hình Istio

Cài đặt Istio trên Kubernetes

Chuẩn bị cụm Kubernetes và công cụ dòng lệnh

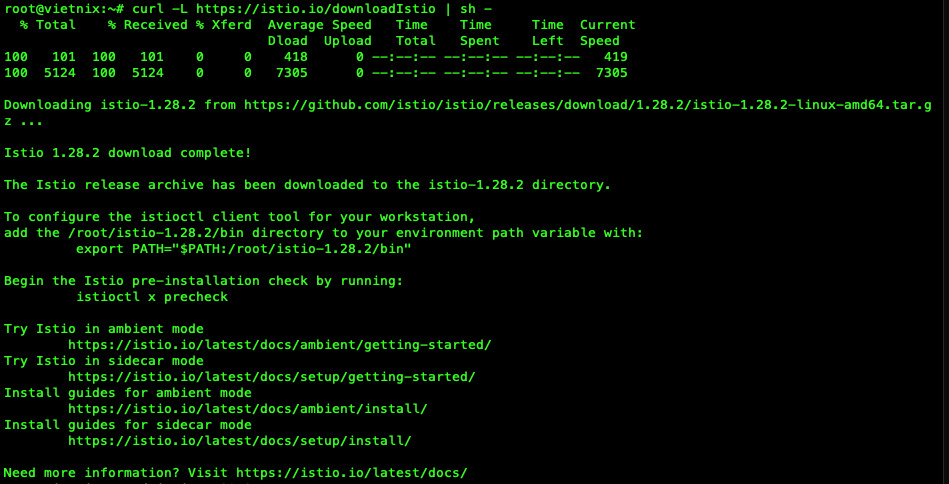

Bạn cần một cluster Kubernetes hoạt động ổn định cùng với kubectl đã kết nối chính xác, sau đó bạn tải gói Istio từ trang chủ hoặc dùng script cài đặt để nhận được thư mục Istio chứa binary istioctl và các manifest mẫu.

Lệnh tải Istio bản mới nhất:

curl -L https://istio.io/downloadIstio | sh -

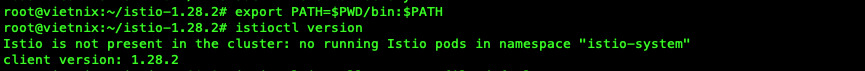

Thêm istioctl vào PATH và kiểm tra phiên bản

Bạn di chuyển vào thư mục Istio vừa giải nén, thêm bin/ vào biến PATH bằng lệnh như export PATH=$PWD/bin:$PATH (Linux/macOS) hoặc cấu hình tương đương trên Windows, sau đó chạy istioctl version để kiểm tra công cụ đã sẵn sàng sử dụng.

Cài Istio control plane bằng profile phù hợp

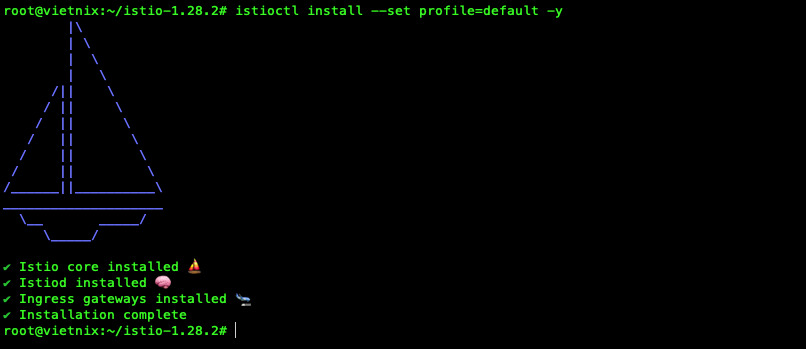

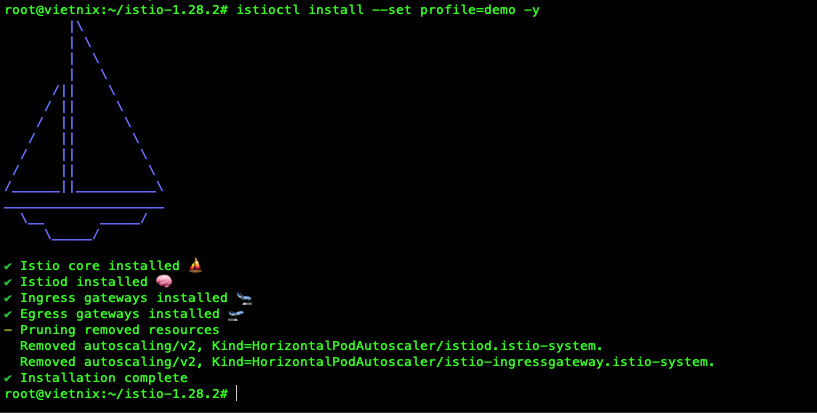

Bạn cài Istio lên cluster với lệnh istioctl install (profile default) hoặc istioctl install --set profile=demo nếu muốn môi trường demo có đầy đủ thành phần để thử nghiệm, đồng thời xác nhận lại namespace istio-system và các Pod Istio đã ở trạng thái Running.

Lệnh cài Istio lên cluster:

istioctl install --set profile=default -y

Hoặc:

istioctl install --set profile=demo -y

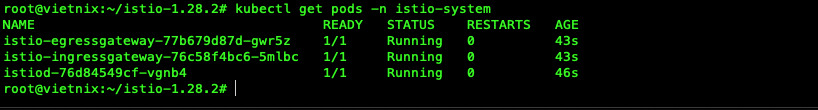

Kiểm tra Istio đã chạy chưa bằng lệnh:

kubectl get pods -n istio-system

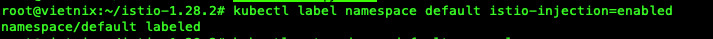

Bật sidecar injection cho namespace ứng dụng

Bạn gán nhãn cho namespace (ví dụ default) bằng lệnh kubectl label namespace default istio-injection=enabled để bật tự động chèn Envoy sidecar khi tạo Pod mới trong namespace đó.

Triển khai ứng dụng vào mesh

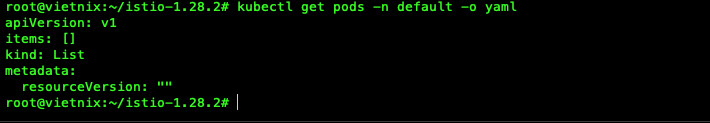

Bạn apply manifest Deployment/Service của ứng dụng vào namespace đã bật injection và dùng kubectl get pods -n default -o yaml để kiểm tra mỗi Pod có thêm container Envoy sidecar do Istio quản lý.

Cấu hình cơ bản Istio cho quản lý lưu lượng

- Khai báo DestinationRule để phân nhóm phiên bản dịch vụ: Bạn tạo tài nguyên DestinationRule cho service cần quản lý, định nghĩa các subset tương ứng với các phiên bản (ví dụ

v1,v2) dựa trên nhãnversiontrong Pod, từ đó Istio có thể áp dụng policy và routing cụ thể cho từng nhóm. - Định nghĩa VirtualService để chia tỷ lệ traffic: Bạn tạo VirtualService trỏ tới host là tên dịch vụ (ví dụ

my-service), trong phầnhttp.routekhai báo cácdestinationtrỏ tới subsetv1vàv2với trọng sốweightlần lượt 90 và 10 để điều khiển 90% lưu lượng đến v1 và 10% đến v2 cho kịch bản canary hoặc A/B. - Áp dụng manifest cấu hình lưu lượng lên cluster: Bạn lưu cấu hình VirtualService và DestinationRule vào file YAML, sau đó dùng

kubectl apply -f <file> .yamlđể tạo các tài nguyên Istio trên cluster và dùngkubectl get virtualservice,destinationrule -n<namespace>để xác nhận trạng thái. - Kết hợp với công cụ quan sát để theo dõi kết quả: Bạn tích hợp Istio với Prometheus, Grafana, Jaeger hoặc stack observability tương tự, sau đó quan sát metrics và tracing của các phiên bản dịch vụ để đánh giá hiệu năng và ổn định trước khi điều chỉnh lại tỷ lệ traffic hoặc chuyển hẳn sang phiên bản mới.

Vietnix – Hạ tầng mạnh mẽ cho mọi giải pháp Service Mesh và Istio

Để triển khai và vận hành hiệu quả các giải pháp Service Mesh phức tạp như Istio, đòi hỏi một hạ tầng đám mây với hiệu năng tính toán cao, khả năng lưu trữ linh hoạt và kết nối mạng đáng tin cậy. Vietnix cung cấp dịch vụ Enterprise Cloud Server hiệu suất vượt trội, lý tưởng để bạn xây dựng và quản lý các cụm Kubernetes. Với các tùy chọn cấu hình mạnh mẽ, bộ vi xử lý hiệu suất cao, ổ cứng NVMe siêu tốc và băng thông ổn định, Vietnix đảm bảo bạn có đủ tài nguyên để vận hành Control Plane của Istio (Istiod) và triển khai hàng trăm sidecar proxy Envoy một cách mượt mà, phản hồi tức thì.

Bên cạnh đó, Vietnix còn mang đến một hệ sinh thái dịch vụ đa dạng từ thuê VPS chất lượng, thuê máy chủ vật lý giá rẻ đến các gói thuê web hosting, giúp bạn linh hoạt kết hợp và mở rộng hạ tầng. Dù bạn đang bắt đầu với một vài microservice hay đã có một hệ thống phân tán quy mô lớn, Vietnix đều có giải pháp phù hợp để đồng hành cùng sự phát triển của bạn.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Envoy proxy là gì?

Envoy là một proxy phân tán hiệu năng cao, mã nguồn mở, được thiết kế để đứng trước từng dịch vụ hoặc ứng dụng nhằm xử lý lưu lượng vào/ra, cân bằng tải, mã hóa kết nối, quan sát và điều khiển traffic trong các kiến trúc microservices và service mesh. Trong Istio, Envoy thường được triển khai dưới dạng sidecar container trong mỗi Pod, đóng vai trò data plane để thực thi các rule routing, bảo mật và telemetry do control plane cung cấp.

Kiali là gì?

Kiali là một console quản lý và quan sát dành cho Istio service mesh, cung cấp giao diện đồ họa để xem topology các dịch vụ, trạng thái kết nối, metrics, tracing và cấu hình Istio trên Kubernetes. Công cụ này hỗ trợ người dùng kiểm tra health của mesh, theo dõi lưu lượng giữa các service, debug lỗi cấu hình VirtualService/DestinationRule và thao tác một số cấu hình Istio trực quan thay vì chỉ dùng YAML và dòng lệnh.

Sidecar proxy trong Service Mesh là gì?

Sidecar proxy (ví dụ: Envoy) là một container proxy được triển khai bên cạnh mỗi container ứng dụng trong cùng một pod. Nó quan trọng vì nó chặn và quản lý tất cả lưu lượng mạng vào/ra của ứng dụng, cho phép áp dụng các chính sách về định tuyến, bảo mật và quan sát mà không cần thay đổi mã nguồn của ứng dụng.

Làm thế nào mà Istio có thể tự động triển khai mã hóa mTLS (mutual TLS) cho các microservices?

Control Plane của Istio (Istiod) hoạt động như một Certificate Authority (CA) nội bộ, tự động cấp phát và luân chuyển chứng chỉ cho mỗi workload trong mesh. Các sidecar proxy Envoy sau đó sử dụng các chứng chỉ này để tự động thiết lập các kết nối mTLS với nhau, mã hóa toàn bộ lưu lượng giao tiếp giữa các dịch vụ.

Khi nào thì một doanh nghiệp nên cân nhắc sử dụng một Service Mesh như Istio?

Doanh nghiệp nên cân nhắc sử dụng Istio khi kiến trúc microservices của họ trở nên phức tạp, với số lượng lớn dịch vụ và luồng gọi chéo. Istio giúp giải quyết các thách thức về quản lý lưu lượng, bảo mật, và quan sát mà việc xử lý thủ công trong từng service trở nên khó kiểm soát.

Service Mesh và đặc biệt là Istio, đã trở thành một lớp hạ tầng không thể thiếu để quản lý, bảo mật và giám sát các kiến trúc microservices hiện đại. Việc hiểu rõ kiến trúc, các tính năng chính và cách triển khai Istio sẽ là chìa khóa để làm chủ công nghệ Cloud Native, tối ưu hóa quy trình DevOps và phát triển các ứng dụng bền vững.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày