Lỗ hổng Zero-day là gì? Cách phát hiện và ngăn chặn tấn công Zero-day hiệu quả

Đã kiểm duyệt nội dung

Đánh giá

Zero-day là lỗ hổng bảo mật chưa được nhà cung cấp phát hiện hoặc khắc phục nhưng đã bị kẻ tấn công khai thác để xâm nhập hệ thống và chưa có bản vá lỗi. Dựa trên kinh nghiệm triển khai và giám sát hạ tầng thực tế trong hơn 10 năm qua của mình thì Zero-day là nhóm rủi ro buộc đội ngũ kỹ thuật phải ưu tiên các lớp phòng thủ chủ động thay vì chỉ trông chờ vào bản vá. Trong bài viết này, mình sẽ cùng bạn tìm hiểu rõ hơn về cách tăng cường bảo mật trước lỗ hổng này.

Những điểm chính

- Quan điểm của mình: Với các hệ thống đang chạy sản xuất, điều quan trọng không phải là “có Zero-day hay không” mà là bạn đã chuẩn bị sẵn những lớp phòng thủ và quy trình phản ứng đủ nhanh khi Zero-day bị khai thác hay chưa.

- Khái niệm Zero-day: Hiểu rõ đây là lỗ hổng bảo mật chưa được công bố và chưa có bản vá, giúp người đọc nhận thức được tính cấp bách và nguy cơ tiềm ẩn mà nó mang lại cho hệ thống.

- Cơ chế hoạt động: Nắm vững quy trình tấn công từ phát triển exploit đến xâm nhập sâu vào hệ thống trong khoảng trống phòng thủ, giúp hình dung cách tin tặc lợi dụng thời gian trước khi có bản vá.

- Mức độ nguy hiểm: Nhận diện được các yếu tố khiến Zero-day trở thành mối đe dọa nghiêm trọng như tỉ lệ khai thác thành công cao và khả năng lẩn tránh các giải pháp bảo mật truyền thống.

- Vòng đời lỗ hổng: Biết các giai đoạn từ khi lỗ hổng tồn tại, được phát hiện, khai thác đến khi có bản vá (chuyển sang n-day), giúp hiểu quy trình quản lý và phản ứng với sự cố bảo mật.

- Thị trường Zero-day: Phân biệt được chợ đen, thị trường trắng và thị trường xám, giúp hiểu động cơ tài chính và chính trị đằng sau việc mua bán lỗ hổng.

- Ví dụ thực tế: Tham khảo các vụ tấn công điển hình như Stuxnet hay Log4Shell, giúp thấy rõ mức độ thiệt hại và phạm vi ảnh hưởng của các chiến dịch khai thác Zero-day lớn.

- Biện pháp phòng thủ: Nắm được các chiến lược phát hiện và ngăn chặn như giám sát hành vi bất thường, quản lý bản vá và áp dụng kiến trúc Zero Trust để giảm thiểu rủi ro.

- Giới thiệu Vietnix: Biết đến Vietnix cung cấp giải pháp Firewall Anti DDoS đa lớp, giúp bảo vệ hệ thống trước các cuộc tấn công khai thác lỗ hổng và duy trì độ ổn định cho dịch vụ trực tuyến.

- Câu hỏi thường gặp: Được giải đáp các thắc mắc liên quan đến Zero-day.

Lỗ hổng Zero-day là gì?

Lỗ hổng Zero-day (0-day) là một lỗ hổng bảo mật trong phần mềm, phần cứng hoặc firmware mà nhà cung cấp chưa biết tới và chưa có bản vá lỗi. Tên gọi “Zero-day” ám chỉ việc nhà phát triển có “0 ngày” để khắc phục vì lỗi này đã bị phát hiện hoặc bị tin tặc khai thác trước khi họ kịp tung ra bản vá. Kẻ tấn công có thể sử dụng lỗ hổng này để truy cập trái phép, leo thang đặc quyền, thực thi mã độc hoặc đánh cắp dữ liệu trên hệ thống.

Điểm khác biệt lớn nhất giữa Zero-day và lỗ hổng thông thường chính là thời gian. Theo nghiên cứu từ RAND Corporation, một lỗ hổng Zero-day có tuổi thọ trung bình lên tới 348 ngày trước khi bị phát hiện hoặc vá lại. Trong suốt thời gian này, hệ thống dù được cập nhật đầy đủ vẫn hoàn toàn có thể bị xuyên thủng.

Trong thực tế, lỗ hổng zero-day xuất hiện trên nhiều môi trường như hệ điều hành, ứng dụng web, phần mềm máy chủ, thiết bị IoT, hạ tầng cloud và hệ thống mạng doanh nghiệp. Khi kẻ tấn công viết mã hoặc kỹ thuật cụ thể để khai thác một lỗ hổng zero-day, mã này được gọi là zero-day exploit, và quá trình tấn công vào hệ thống thông qua lỗ hổng đó gọi là zero-day attack. Các khai thác zero-day thường được rao bán trên chợ đen hoặc sử dụng trong các chiến dịch tấn công có chủ đích, nhắm vào hệ thống giá trị cao.

Dịch vụ Firewall Anti DDoS của Vietnix là lá chắn chuyên dụng giúp bảo vệ hệ thống toàn diện. Nhờ tích hợp công nghệ độc quyền và cơ chế phòng thủ đa lớp, Firewall Anti DDoS tự động phát hiện, phân tích và chặn đứng các luồng tấn công từ chối dịch vụ chỉ dưới 2 giây. Giải pháp này giúp doanh nghiệp duy trì kết nối mạng mượt mà, đảm bảo website luôn vận hành an toàn và ổn định tuyệt đối.

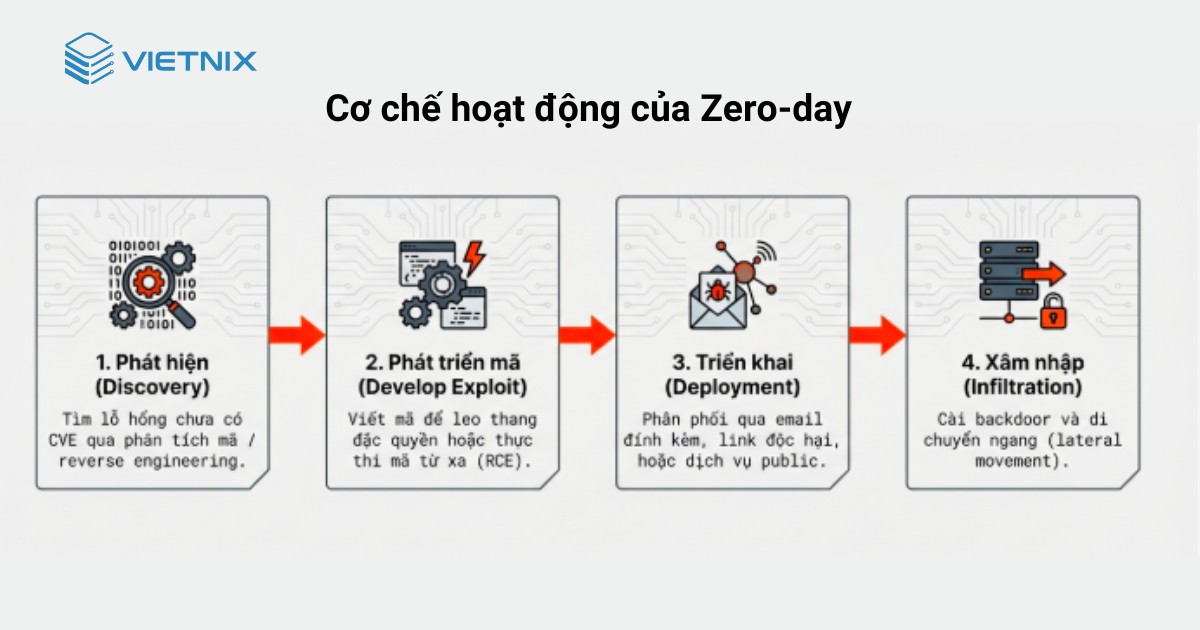

Cơ chế hoạt động của Zero-day

Trong một Zero-day attack, kẻ tấn công khai thác lỗ hổng trước khi nhà cung cấp kịp phát hành bản vá, nên hệ thống gần như không có lớp bảo vệ chuyên biệt cho lỗ hổng đó. Quy trình thường diễn ra theo các bước sau:

- Giai đoạn tiềm ẩn và phát hiện: Lỗ hổng tồn tại trong mã nguồn từ khi phát hành nhưng chưa ai biết tới. Tin tặc thường sử dụng các kỹ thuật như Fuzzing (gửi dữ liệu rác để tìm lỗi) hoặc Reverse Engineering (đảo ngược mã nguồn) để tìm ra sơ hở.

- Phát triển mã khai thác: Sau khi tìm thấy lỗi, kẻ tấn công viết mã khai thác. Giai đoạn này trung bình mất khoảng 22 ngày để hoàn thiện một công cụ khai thác ổn định.

- Triển khai tấn công tới mục tiêu: Mã khai thác được phân phối qua nhiều kênh như email chứa file đính kèm độc hại, liên kết đến website cài mã độc, tài liệu văn phòng bị nhúng macro hoặc khai thác trực tiếp dịch vụ công khai trên Internet. Khi nạn nhân mở file, truy cập trang web hoặc dịch vụ bị lỗi, mã khai thác được kích hoạt và chiếm quyền trên hệ thống.

- Lợi dụng “thời gian Zero-day” để xâm nhập sâu: Trong giai đoạn lỗ hổng chưa có bản vá, kẻ tấn công tận dụng khoảng trống phòng thủ để cài backdoor để ở lại hệ thống lâu dài, ngay cả khi sau này lỗ hổng đã được vá.

Chỉ khi lỗ hổng được phát hiện, công bố và phát hành bản vá, zero-day mới chuyển thành n-day. Lúc này hiệu quả tấn công giảm dần vì hệ thống được cập nhật và các giải pháp bảo mật có thể bổ sung chữ ký, quy tắc phát hiện tương ứng.

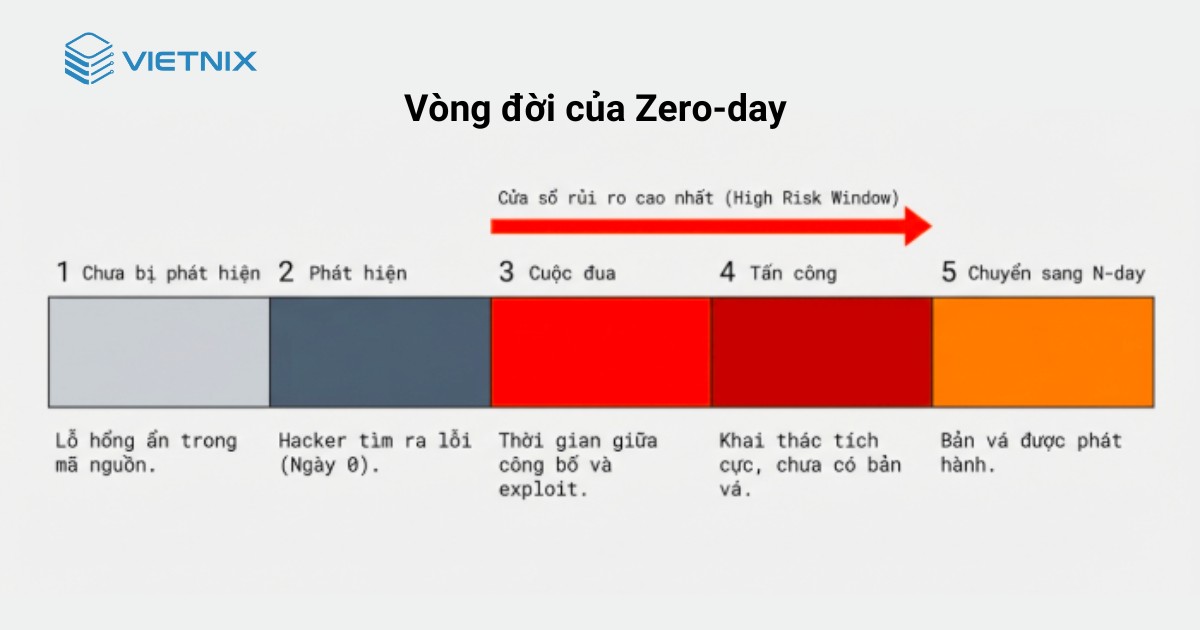

Vòng đời của Zero-day

Lỗ hổng tồn tại âm thầm

Ngay khi hệ điều hành, phần mềm hoặc thiết bị được phát hành, có thể đã tồn tại lỗ hổng Zero-day trong mã nguồn nhưng nhà cung cấp và người dùng chưa biết, chưa có CVE, chưa có bản vá. Trạng thái này có thể kéo dài từ vài ngày đến nhiều năm, trong thời gian đó lỗ hổng âm thầm hiện diện trên mọi phiên bản triển khai.

Phát hiện lỗ hổng

Lỗ hổng có thể được phát hiện bởi:

- Nhóm nghiên cứu bảo mật / đội phát triển khi kiểm thử, audit mã hoặc phân tích hành vi bất thường.

- Kẻ tấn công thông qua kỹ thuật reverse engineering, fuzzing hoặc phân tích nhị phân.

Từ thời điểm nhà cung cấp biết về lỗ hổng, trong ngôn ngữ bảo mật gọi là “ngày 0”, và thuật ngữ Zero-day xuất phát từ mốc này.

Công bố và cuộc đua giữa bản vá và exploit

Sau khi được phát hiện, có hai kịch bản chính:

- Công bố có trách nhiệm: Nhà nghiên cứu báo cho nhà cung cấp, hai bên phối hợp chuẩn bị bản vá, sau đó mới công bố rộng rãi để giảm thời gian hệ thống ở trạng thái không được bảo vệ.

- Bị rò rỉ / công bố sớm: Thông tin lỗ hổng xuất hiện trong cộng đồng, trên các kênh rò rỉ hoặc bị kẻ tấn công chia sẻ, tạo ra cuộc đua giữa đội ngũ bảo mật viết bản vá và hacker phát triển, chia sẻ zero-day exploit để tấn công.

Các nghiên cứu cho thấy exploit thực tế thường xuất hiện trong khoảng vài ngày đến hai tuần sau khi lỗ hổng được công bố, nên giai đoạn này rủi ro rất cao nếu tổ chức chưa có biện pháp giảm thiểu.

Khai thác và tấn công Zero-day

Khi có mã khai thác ổn định, kẻ tấn công tích hợp vào chiến dịch tấn công: gửi phishing, khai thác dịch vụ public, hoặc kết hợp với malware khác để chiếm quyền trên hệ thống mục tiêu. Trong giai đoạn này, các giải pháp phòng thủ truyền thống dựa trên chữ ký thường khó phát hiện sớm vì chưa có mẫu nhận diện cụ thể cho exploit mới.

Phát hành bản vá và chuyển sang n-day

Khi nhà cung cấp đã phân tích được log, mẫu exploit và vị trí lỗi, sẽ phát hành bản vá bảo mật hoặc workaround để khắc phục. Từ thời điểm bản vá được công bố và lỗ hổng được ghi nhận mã CVE, lỗ hổng Zero-day chuyển thành n-day – vẫn nguy hiểm với hệ thống chưa cập nhật, nhưng không còn là lỗ hổng chưa biết nữa và có thể được các công cụ bảo mật nhận diện tốt hơn.

Tại sao Zero-day lại cực kỳ nguy hiểm?

Dưới đây là một số yếu tố khiến Zero-day trở thành một trong những mối đe dọa nghiêm trọng nhất trong an ninh mạng hiện nay:

- Chưa có bản vá và giải pháp phòng thủ chuyên biệt: Lỗ hổng Zero-day chưa được nhà phát triển ghi nhận nên không có bản vá, không có rule hoặc chữ ký trong các hệ thống antivirus, IDS/IPS, EDR để phát hiện và chặn trực tiếp.

- Tỷ lệ khai thác thành công cao: Do không có biện pháp phòng vệ cụ thể, các cuộc tấn công dựa trên Zero-day thường có xác suất thành công cao hơn so với lỗ hổng đã công bố và đã có bản vá (n-day), đặc biệt khi nhắm vào phần mềm, VPN hoặc thiết bị biên được dùng rộng rãi.

- Khó phát hiện và giám sát: Zero-day exploit thường được thiết kế để hòa lẫn vào lưu lượng hợp lệ, không có mẫu hành vi hoặc chữ ký đã biết, khiến các giải pháp bảo mật truyền thống khó phân biệt với hoạt động bình thường và dễ bỏ sót trong thời gian dài.

- Tác động lan rộng và thiệt hại lớn: Nếu lỗ hổng xuất hiện trên nền tảng phổ biến, phạm vi ảnh hưởng có thể lên đến hàng chục nghìn hoặc hàng triệu thiết bị, gây rò rỉ dữ liệu cá nhân, tài chính, bí mật kinh doanh hoặc gián đoạn dịch vụ ở quy mô lớn.

- Mục tiêu ưu tiên là hệ thống giá trị cao: Zero-day thường được dùng trong các chiến dịch APT, gián điệp mạng, tấn công hạ tầng quan trọng hoặc doanh nghiệp lớn, nơi giá trị dữ liệu và khả năng gây gián đoạn hoạt động rất cao.

- Tin tặc có khoảng thời gian để khai thác: Trước khi lỗ hổng được phát hiện và vá, kẻ tấn công có lợi thế về thời gian, có thể cài backdoor, di chuyển ngang và duy trì hiện diện lâu dài trong hệ thống, ngay cả khi nạn nhân đã cập nhật bản vá sau đó.

Quan điểm của mình: Nhiều người cho rằng chỉ cần cài phần mềm diệt virus là an toàn. Tuy nhiên, Zero-day chứng minh rằng bảo mật không bao giờ là tuyệt đối. Dp đó các quản trị viên cần chuyển dịch từ tư duy “ngăn chặn hoàn toàn” sang tư duy “phát hiện sớm và phản ứng nhanh”.

Thị trường mua bán lỗ hổng Zero-day

Chợ đen (Black market)

Trong chợ đen Zero-day, lỗ hổng và mã khai thác được mua bán kín giữa các nhóm tội phạm mạng, nhóm hacker thuê và cá nhân có mục đích tấn công. Người mua thường cần exploit hoàn chỉnh để dùng ngay trong các chiến dịch phishing, ransomware hoặc đánh cắp dữ liệu, nên lỗ hổng trên hệ điều hành, trình duyệt, VPN hay ứng dụng doanh nghiệp phổ biến có thể được trả giá rất cao.

Thị trường trắng (White market)

Thị trường trắng xoay quanh các chương trình bug bounty và kênh báo lỗi chính thức, nơi nhà nghiên cứu nhận thưởng hợp pháp khi báo cáo Zero-day cho nhà cung cấp hoặc nền tảng trung gian. Cách này giúp nhà phát triển sớm vá lỗ hổng, giảm nguy cơ rò rỉ thông tin ra cộng đồng tấn công trước khi bản vá sẵn sàng, đồng thời tạo động lực tài chính tích cực cho cộng đồng nghiên cứu bảo mật.

Thị trường xám (Gray market)

Trong thị trường xám, các công ty trung gian và nhóm nghiên cứu bán Zero-day cho cơ quan tình báo, quân đội hoặc tổ chức an ninh để phục vụ tác chiến mạng và hoạt động giám sát. Các tổ chức này thường trả giá rất cao cho lỗ hổng có độ tin cậy và giá trị chiến lược, chấp nhận giữ bí mật lâu dài thay vì báo cho nhà cung cấp, từ đó kéo dài thời gian mà toàn bộ hệ sinh thái phần mềm vẫn chịu rủi ro nếu có bên khác phát hiện cùng lỗ hổng.

Lựa chọn của chuyên gia: Nếu bạn là một lập trình viên hoặc doanh nghiệp phát hành phần mềm, mình khuyên bạn nên chủ động mở các chương trình Bug Bounty trên HackerOne hoặc Bugcrowd. Trả tiền cho hacker mũ trắng phát hiện lỗi vẫn rẻ hơn rất nhiều so với việc để hacker mũ đen bán lỗi đó trên chợ đen và đánh sập hệ thống của bạn.

Các ví dụ điển hình về tấn công Zero-day

Stuxnet (2010)

Mã độc Stuxnet khai thác ít nhất bốn lỗ hổng zero-day trên Windows và chuỗi phần mềm công nghiệp Siemens để can thiệp vào PLC điều khiển máy ly tâm tại cơ sở hạt nhân Iran. Sau khi xâm nhập qua USB và mạng nội bộ, Stuxnet thay đổi lệnh điều khiển tốc độ quay nhưng đồng thời che giấu trạng thái thật với hệ thống giám sát, dẫn đến hư hại khoảng một nghìn máy ly tâm và được xem là ví dụ điển hình của tấn công vào hệ thống công nghiệp SCADA.

Log4Shell – CVE-2021-44228 (2021)

Log4Shell là lỗ hổng thực thi mã từ xa (RCE) trong thư viện Apache Log4j 2 cho phép chèn payload thông qua chuỗi log và kích hoạt tải mã độc từ xa thông qua JNDI, được chấm điểm mức độ nghiêm trọng 10/10. Vì Log4j được dùng rộng rãi trong nhiều hệ thống và dịch vụ, lỗ hổng này nhanh chóng bị khai thác như một zero-day, dẫn tới lượng lớn cuộc tấn công quét Internet và buộc các tổ chức phải gấp rút rà soát, cập nhật, vá đồng loạt hạ tầng Java.

Các cuộc tấn công Chrome năm 2022

Năm 2022, nhiều nhóm tấn công có liên quan đến Triều Tiên đã lợi dụng zero-day CVE-2022-0609 trong Google Chrome để thực thi mã từ xa trên trình duyệt nạn nhân khi họ truy cập các website đã bị cài exploit kit. Chiến dịch sử dụng email tuyển dụng giả, domain mạo danh và iframe ẩn để chỉ phát payload cho mục tiêu đã chọn, cho phép cài mã gián điệp, thu thập thông tin và xâm nhập các tổ chức trong lĩnh vực truyền thông, IT và tài chính trong nhiều tuần trước khi bản vá được phát hành.

Cách phát hiện và ngăn chặn tấn công Zero-day

Cách phát hiện tấn công Zero-day

Để phát hiện Zero-day, doanh nghiệp phải tập trung vào hành vi bất thường như:

- Giám sát mạng và hệ thống liên tục: Theo dõi lưu lượng, log và hành vi kết nối để phát hiện các mẫu bất thường như lưu lượng ra ngoài bất thường, kết nối tới domain lạ, spike truy cập vào một dịch vụ cụ thể.

- Dùng công nghệ phát hiện dựa trên bất thường: Áp dụng UEBA, EDR, XDR hoặc IDS/IPS có khả năng học hành vi bình thường rồi cảnh báo khi có hoạt động lệch chuẩn, giúp nhận diện cả mã độc không có chữ ký.

- Kết hợp phân tích hành vi mã độc và sandbox: Cô lập file, script khả nghi trong môi trường sandbox để quan sát hành vi (tự sửa registry, mở kết nối C2, tiêm code vào process khác), từ đó suy luận khả năng khai thác zero-day mà không cần signature sẵn có.

- Theo dõi nguồn threat intelligence: Cập nhật liên tục cảnh báo từ nhà cung cấp, CERT, cộng đồng bảo mật về các zero-day đang bị khai thác ngoài thực tế, sau đó rà soát log và tài sản nội bộ để tìm dấu hiệu xâm nhập liên quan.

Cách ngăn chặn và giảm thiểu rủi ro Zero-day

Ở phía phòng thủ, trọng tâm là giảm bề mặt tấn công và giới hạn phạm vi ảnh hưởng nếu một điểm đã bị khai thác:

- Quản lý vá lỗi và cấu hình chặt chẽ: Duy trì chương trình quản lý bản vá rõ ràng, ưu tiên bản vá quan trọng, tự động hóa tối đa và loại bỏ phần mềm, dịch vụ không cần thiết để thu nhỏ bề mặt tấn công.

- Quản lý lỗ hổng định kỳ: Thực hiện đánh giá vulnerability và kiểm thử xâm nhập theo chu kỳ để phát hiện lỗ hổng sớm hơn kẻ tấn công, kể cả các cấu hình yếu, dịch vụ thừa hoặc thành phần bên thứ ba tiềm ẩn rủi ro.

- Kiểm soát truy cập mạng và phân đoạn hệ thống: Áp dụng NAC và phân đoạn để tách các hệ thống quan trọng, hạn chế truy cập lateral movement nếu một máy hoặc dịch vụ biên bị khai thác zero-day.

- Triển khai kiến trúc Zero Trust: Luôn hoạt động với nguyên tắc “không tin tưởng bất kỳ ai”. Việc giới hạn quyền truy cập theo từng cấp độ sẽ đảm bảo rằng dù hacker có khai thác thành công một ứng dụng, chúng cũng không thể lây lan sang các máy chủ chứa dữ liệu cốt lõi.

- Phòng thủ nhiều lớp với công cụ bổ trợ: Kết hợp tường lửa, anti-malware, IDS/IPS, WAF, EDR/XDR và các giải pháp giám sát nhật ký tập trung để tạo nhiều lớp kiểm soát. Nếu một lớp bị vượt qua, các lớp còn lại vẫn có cơ hội phát hiện và chặn tấn công.

- Sao lưu dữ liệu định kỳ: Luôn duy trì các bản sao lưu độc lập. Đây là cứu cánh cuối cùng để khôi phục hệ thống an toàn nếu chẳng may bị tấn công Zero-day dẫn đến mã hóa dữ liệu (Ransomware).

Giải pháp Firewall Anti DDoS Vietnix bảo mật cho hệ thống

Với hệ thống đối mặt rủi ro Zero-day và các cuộc tấn công tự động, lớp Firewall Anti DDoS Vietnix giúp giảm tải đáng kể cho server bằng cách lọc traffic độc hại ngay từ biên mạng. Giải pháp dùng phòng thủ đa lớp, kết hợp lọc giao thức, giới hạn tốc độ, chữ ký tấn công và phân tích hành vi để phát hiện, chặn lưu lượng bất thường gần như theo thời gian thực. Nhờ mô hình DDoS Mitigation Cluster, hạ tầng có thể chịu tải tốt hơn trước các đợt tấn công lớn, giúp website và ứng dụng quan trọng duy trì trạng thái ổn định.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Zero-day khác gì so với lỗ hổng n-day?

Zero-day là lỗ hổng chưa được công bố và chưa có bản vá, trong khi n-day là lỗ hổng đã được biết, đã có CVE hoặc bản vá, nhưng có thể vẫn còn hệ thống chưa cập nhật. Về cơ bản, Zero-day nguy hiểm hơn ở giai đoạn đầu vì không có chữ ký và biện pháp phòng thủ chuyên biệt, còn n-day thường bị khai thác do chậm vá hoặc quản lý bản vá kém.

Có thể loại bỏ hoàn toàn rủi ro Zero-day không?

Không thể loại bỏ hoàn toàn rủi ro Zero-day vì mọi hệ thống phần mềm đều có khả năng tồn tại bug và không thể kiểm thử hết mọi trường hợp. Mục tiêu thực tế là giảm xác suất bị khai thác thành công và giới hạn thiệt hại bằng các chiến lược như phòng thủ nhiều lớp, phân đoạn mạng, quản lý lỗ hổng, Zero Trust và giám sát hành vi.

Zero-day có phải lúc nào cũng bị khai thác rộng rãi không?

Không phải mọi lỗ hổng Zero-day đều bị khai thác ở quy mô lớn, nhiều lỗ hổng chỉ được dùng trong chiến dịch APT hẹp, nhắm vào mục tiêu có giá trị cao. Một số lỗ hổng có thể tồn tại nhiều năm trong kho của nhóm tấn công hoặc cơ quan tình báo mà không bị công khai, đến khi bị rò rỉ hoặc bị phát hiện độc lập bởi nhà nghiên cứu bảo mật.

CVE là gì?

CVE (Common Vulnerabilities and Exposures) là một danh sách chứa các mã định danh tiêu chuẩn dành cho các lỗ hổng bảo mật đã được công khai trên toàn cầu. Khi một lỗ hổng Zero-day được vá và công bố, lỗ hổng này sẽ nhận một mã CVE để các hệ thống bảo mật trên toàn thế giới dễ dàng tra cứu, cảnh báo và đồng bộ bản vá.

Lỗ hổng Zero-day có thể bị chặn bởi phần mềm diệt virus thông thường không?

Rất khó. Các phần mềm diệt virus truyền thống hoạt động dựa trên việc quét “chữ ký” của mã độc đã biết. Vì Zero-day là hoàn toàn mới, các phần mềm này sẽ không nhận diện được. Chỉ những phần mềm ứng dụng công nghệ phân tích hành vi mới có khả năng cách ly mối đe dọa này.

Lỗ hổng Zero-day luôn tiềm ẩn nguy cơ bị khai thác trái phép trước khi nhà phát triển kịp đưa ra bản vá chính thức. Bằng cách áp dụng quy trình quản lý rủi ro và trang bị công cụ nhận diện mã độc, bạn có thể ngăn chặn các cuộc tấn công này hiệu quả. Nếu bạn quan tâm đến cách bảo vệ dữ liệu trong môi trường trực tuyến thì hãy tham khảo thêm các bài viết chuyên sâu dưới đây của mình:

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày