Tìm hiểu về tấn công DDoS SSDP

Đã kiểm duyệt nội dung

Đánh giá

DDoS SSDP một loại hình tấn công từ chối dịch vụ phân tán lợi dụng giao thức SSDP để làm quá tải mục tiêu bằng lượng lớn lưu lượng truy cập giả từ botnet. Trong bài viết này, mình sẽ giúp bạn hiểu rõ cách thức hoạt động, mức độ nguy hiểm và cách phòng chống trước các cuộc tấn công DDoS SSDP.

Những điểm chính

- Khái niệm SSDP: Hiểu về giao thức SSDP là gì và thường được ứng dụng vào những hoạt động nào.

- Khái niệm SSDP DDoS: Hiểu về phương thức tấn công DDoS SSDP là gì và cách mà hacker thiết lập một cuộc tấn công SSDP.

- Dấu hiệu nhận biết cuộc tấn công: Bao gồm các dấu hiệu như gián đoạn dịch vụ, mạng chậm, quá tải yêu cầu hỗ trợ, lỗi truy cập tài nguyên.

- Cách giảm thiểu tấn công DDoS SSDP: Bao gồm các giải pháp như chặn lưu lượng UDP trên port 1900 bằng firewall, cập nhật phần mềm và firmware cho các thiết bị, giám sát lưu lượng mạng để phát hiện bất thường, thiết lập bộ lọc và hạn chế truy cập.

- Biết đến Vietnix hiện đang cung cấp giải pháp Firewall Anti DDoS chuyên nghiệp giúp chống lại các cuộc tấn công SSDP.

SSDP là gì ?

SSDP protocal (Simple Service Discovery Protocol) là một giao thức phát triển bởi Diễn đàn Universal Plug and Play (UPnP) để hỗ trợ các thiết bị kết nối mạng nhận diện và tương tác với nhau. Giao thức này cho phép một thiết bị thông báo chức năng của mình đến các thiết bị khác trong cùng mạng, giúp các thiết bị có thể tự động kết nối và thiết lập mà không cần tới sự can thiệp của người dùng. SSDP còn có thể được sử dụng để tìm kiếm máy chủ đa phương tiện, điều khiển hệ thống nhà thông minh, quản lý IP camera, tìm máy in, máy fax và xác định vị trí máy chơi game.

Tấn công SSDP DDoS là gì ?

Tấn công SSDP là một hình thức tấn công từ chối dịch vụ phân tán (DDoS) kiểu phản xạ, khai thác lỗ hổng trong giao thức mạng UPnP để gửi một lượng lớn lưu lượng truy cập tới nạn nhân, làm quá tải cơ sở hạ tầng của mục tiêu và khiến ứng dụng, website của họ không thể truy cập được.

Cụ thể, kẻ tấn công sẽ gửi hàng loạt “thông điệp khám phá” làm quá tải hệ thống của mục tiêu và khiến người dùng thật không thể kết nối. Phần lớn (hoặc toàn bộ) các gói tin này đều là giả mạo, thậm chí còn được sử dụng để cài cắm mã độc vào hệ thống bị tấn công.

Để bảo vệ doanh nghiệp của bạn khỏi các cuộc tấn công SSDP DDoS, bạn có thể tham khảo sử dụng dịch vụ Firewall Anti DDoS chuyên nghiệp từ Vietnix. Dịch vụ Firewall Anti DDoS được thiết kế chuyên biệt để nhận diện và ngăn chặn hiệu quả các cuộc tấn công DDoS quy mô lớn, bao gồm cả những kỹ thuật tấn công phức tạp như SSDP amplification. Đặc biệt, bạn có thể tủy chỉnh các quy tắc chống tấn công để phù hợp với đặc thù hoạt động riêng của website, ứng dụng.

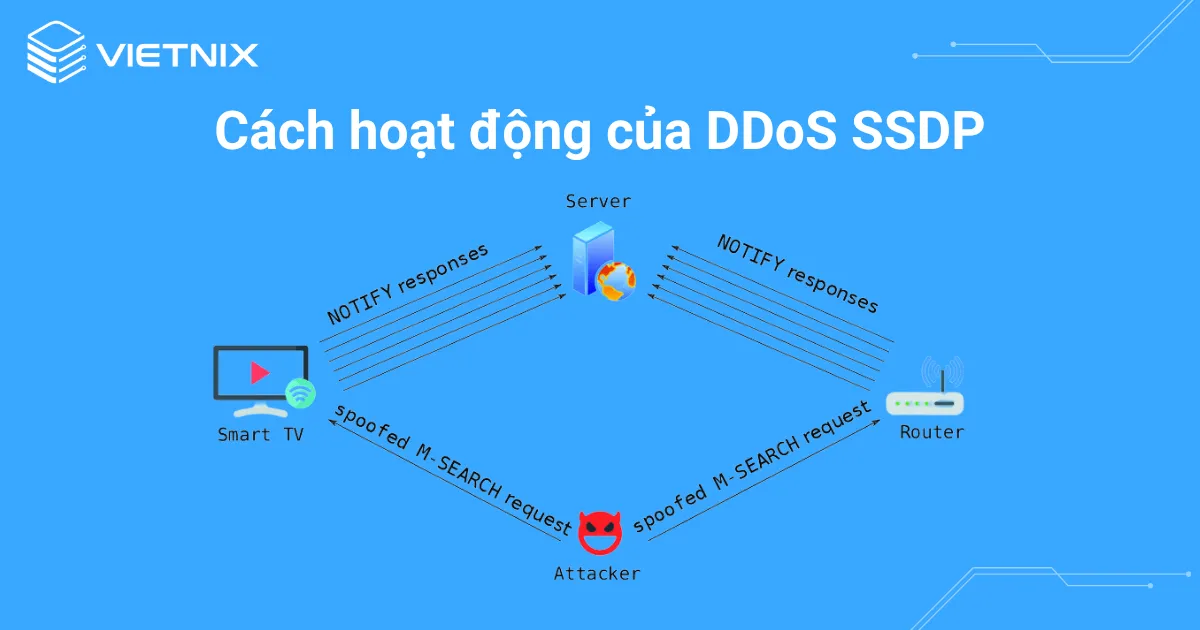

Cách hoạt động của tấn công DDoS SSDP

Các thiết bị UPnP sử dụng giao thức SSDP để thông báo cho các thiết bị khác trong hệ thống mạng về sự có mặt của chúng. Tấn công DDoS SSDP hoạt động thông qua việc lợi dụng các thiết bị có giao thức SSDP bật trên Internet để tạo ra một lượng lớn yêu cầu giả mạo đến một mục tiêu cụ thể. Dưới đây là cách hoạt động cơ bản của loại tấn công này:

- Thu thập thông tin: Kẻ tấn công sử dụng các công cụ tự động để quét mạng Internet và tìm các thiết bị có SSDP bật để khuếch đại lưu lượng tấn công. Sau đó, chúng lập danh sách các thiết bị bao gồm như camera an ninh, router, thiết bị IoT và các thiết bị khác có khả năng kết nối mạng.

- Giả mạo địa chỉ IP nguồn: Khi đã xác định được các thiết bị mục tiêu, kẻ tấn công sẽ tạo một gói UDP với địa chỉ IP nguồn được giả mạo thành địa chỉ IP của nạn nhân.

- Phát tán yêu cầu: Hacker sẽ sử dụng botnet để gửi những gói tin discovery giả mạo đến danh sách các thiết bị plug-and-play ở trên và yêu cầu chúng cung cấp nhiều dữ liệu nhất có thể bằng cách gắn thêm cờ

ssdp:rootdevicehoặcssdp:all. - Khuếch đại tấn công: Mỗi thiết bị được yêu cầu sẽ gửi phản hồi trực tiếp đến máy chủ của nạn nhân với lượng dữ liệu có thể lớn gấp 30 lần so với yêu cầu ban đầu của hacker.

- Quá tải hệ thống: Nạn nhân sẽ nhận được một lượng dữ liệu khổng lồ từ các thiết bị, dẫn đến tình trạng quá tải hệ thống và không thể xử lý các yêu cầu truy cập hợp lệ.

Dấu hiệu của một cuộc tấn công SSDP DDoS

Các dấu hiệu giúp bạn nhận diện một cuộc tấn công DDoS SSDP bao gồm:

- Gián đoạn dịch vụ: Ứng dụng, website ngừng hoạt động hoặc không thể truy cập.

- Mạng chậm: Tốc độ kết nối internet chậm, gây khó khăn cho việc tải trang web hoặc sử dụng ứng dụng.

- Quá tải yêu cầu hỗ trợ: Bộ phận chăm sóc khách hàng bị quá tải bởi các yêu cầu hỗ trợ từ người dùng gặp sự cố.

- Lỗi truy cập tài nguyên: Xuất hiện thông báo lỗi khi người dùng cố gắng kết nối với website, VPN công ty hoặc các dịch vụ trực tuyến khác.

Cách giảm thiểu tấn công DDoS SSDP

Đối với các quản trị viên hệ thống/mạng, biện pháp giảm thiểu phổ biến chính là chặn lưu lượng UDP đến port 1900 với firewall. Với việc cấu hình firewall và router để hạn chế các gói tin UDP đi qua có thể giúp giảm thiểu nguy cơ tấn công SSDP bởi các đối tượng xấu. Bên cạnh đó, quản trị viên có thể kết hợp thêm các cách chống DDoS như bên dưới:

- Cập nhật phần mềm và firmware: Các nhà cung cấp thiết bị nên thường xuyên cung cấp các bản cập nhật phần mềm và firmware để bảo vệ khỏi lỗ hổng bảo mật, bao gồm cả lỗ hổng có thể được lợi dụng để thực hiện tấn công DDoS SSDP.

- Giám sát lưu lượng mạng: Việc giám sát lưu lượng mạng có thể giúp phát hiện sớm các cuộc tấn công DDoS SSDP đang diễn ra. Các công cụ giám sát mạng có thể cung cấp thông tin về lưu lượng không bình thường hoặc không đối xứng, cho phép nhà quản trị hệ thống phát hiện và ứng phó kịp thời.

- Thiết lập bộ lọc và hạn chế truy cập: Thiết lập bộ lọc và hạn chế truy cập có thể giảm thiểu khả năng bị tấn công DDoS SSDP bằng cách chỉ cho phép các yêu cầu đến từ các nguồn đáng tin cậy hoặc từ các địa chỉ IP đã được xác minh.

- Sử dụng giải pháp chống DDoS: Các giải pháp chống DDoS chuyên nghiệp có thể giúp phát hiện và ngăn chặn các cuộc tấn công DDoS SSDP trước khi chúng gây ra tác động đáng kể đến hệ thống mạng. Các giải pháp này thường kết hợp nhiều kỹ thuật như phân tích lưu lượng, bộ lọc, và thiết lập quy tắc để nhận diện và loại bỏ lưu lượng tấn công.

Ngăn chặn các cuộc tấn công SSDP và DDoS với Firewall Anti DDoS Vietnix

Dịch vụ Firewall Anti DDoS của Vietnix mang đến giải pháp phòng thủ chuyên sâu với khả năng phát hiện và chặn tấn công tự động chỉ dưới 5 giây nhờ công nghệ độc quyền. Firewall Vietnix tích hợp 6 lớp bảo mật, tối ưu từ phần cứng, phần mềm đến mô hình lắp đặt nhằm bảo vệ toàn diện hệ thống. Sản phẩm được thiết kế chuyên biệt cho thị trường Việt Nam với nhiều tính năng riêng biệt như chặn hoặc bỏ chặn truy cập quốc tế, chặn IP theo quốc gia, kiểm soát danh sách whitelist/blacklist,…

Thông tin liên hệ:

- Hotline: 18001093.

- Email: sales@vietnix.com.vn.

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành phố Hồ Chí Minh.

- Website: https://vietnix.vn/.

Qua những thông tin mà mình vừa chia sẻ trên đây, hy vọng rằng bạn đã hiểu rõ hơn về hình thức tấn công DDoS SSDP và các giải pháp để đối phó, giảm thiểu các hành vi tấn công DDoS trong tương lai. Nếu muốn tìm hiểu thêm về các hình thức DDoS khác, bạn có thể tham khảo một số bài viết dưới đây của mình:

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày