Cyber Kill Chain là gì và 8 giai đoạn của Cyber Kill Chain

Đã kiểm duyệt nội dung

Đánh giá

Cyber Kill Chain là một khung phân tích các giai đoạn tấn công mạng, giúp bạn hiểu rõ quy trình và cách thức mà kẻ tấn công thực hiện hành vi xâm nhập. Trong bài viết này, mình sẽ giới thiệu Cyber Kill Chain là gì và đi sâu vào 8 giai đoạn quan trọng của Cyber Kill Chain, từ đó giúp bạn trang bị kiến thức để phòng thủ hiệu quả hơn.

Những điểm chính

- Khái niệm Cyber Kill Chain: Là mô hình mô tả các giai đoạn của một cuộc tấn công mạng từ trinh sát đến đánh cắp dữ liệu, giúp quản trị viên hiểu và ngăn chặn các loại tấn công như ransomware, APT.

- 8 giai đoạn của Cyber Kill Chain: Mô tả chi tiết các bước của một cuộc tấn công mạng từ thu thập thông tin đến trích xuất dữ liệu, giúp tổ chức nhận diện và ngăn chặn các mối đe dọa, mặc dù hacker ngày càng tinh vi và có thể bỏ qua một số giai đoạn.

- Vai trò của Cyber Kill Chain ceh: Giúp tổ chức xác định chiến lược an ninh mạng, phát hiện hacker, ngăn chặn truy cập trái phép, bảo vệ dữ liệu nhạy cảm, phản ứng thời gian thực và ngăn chặn lây lan trong mạng.

- Giới thiệu Vietnix: Vietnix là nhà cung cấp dịch vụ VPS với 13 năm kinh nghiệm, mang lại hiệu năng cao, bảo mật tốt, khả năng tùy chỉnh linh hoạt và hỗ trợ kỹ thuật 24/7 cho doanh nghiệp.

- Câu hỏi thườn gặp: Giải thích các thắc mắc liên quan đến Cyber Kill Chain như: MITRE ATT&CK framework, Cyber Kill Chain process, Unified Kill Chain là gì.

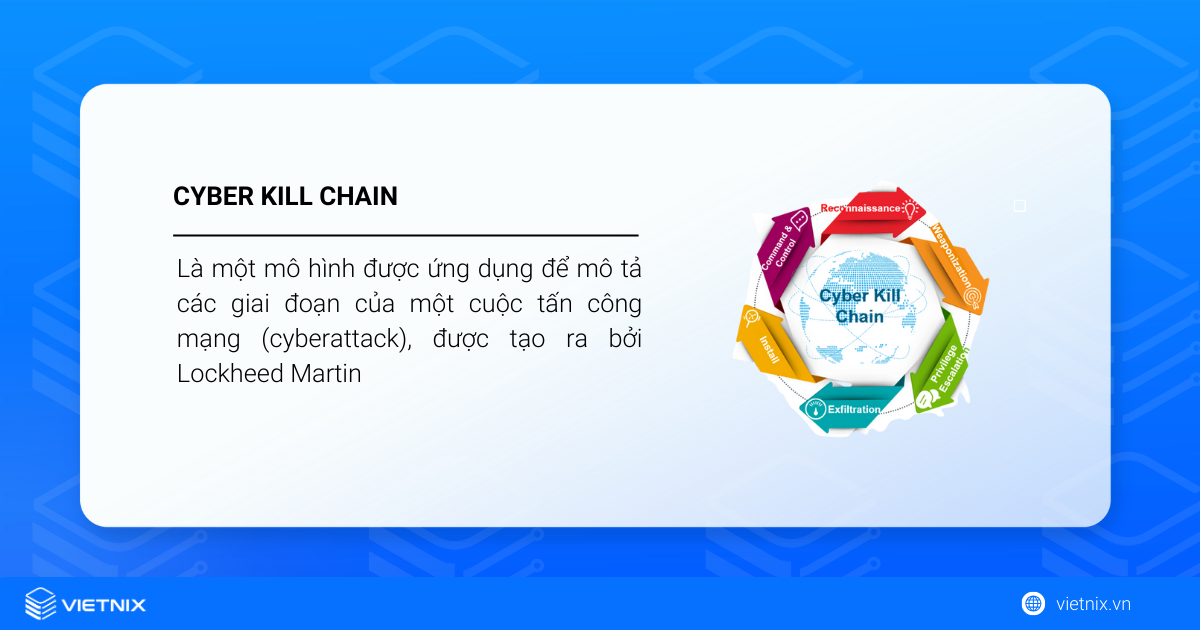

Cyber Kill Chain là gì?

Cyber Kill Chain là một mô hình được ứng dụng để mô tả các giai đoạn của một cuộc tấn công mạng (cyberattack). Mô hình này tính từ giai đoạn thu thập thông tin (reconnaissance) cho đến khi thực hiện đánh cắp dữ liệu. Cyber Kill Chain giúp các quản trị viên hiểu thêm về ransomware, vi phạm bảo mật, tấn công APT, cũng như cách ngăn chặn chúng. Được tạo ra bởi Lockheed Martin năm 2011, Cyber Kill Chain đã trở thành một phương pháp được ưa chuộng bởi các chuyên gia an ninh mạng.

- Cyber Kill Chain mô tả chi tiết các giai đoạn của một cuộc tấn công mạng, bắt đầu từ khâu trinh sát ban đầu đến hành động cuối cùng là đánh cắp dữ liệu.

- Công cụ này giúp các nhà quản trị hệ thống có cái nhìn sâu sắc hơn về các loại tấn công như ransomware, xâm phạm an ninh, tấn công APT, và quan trọng hơn là cách phòng ngừa chúng.

- Cyber Kill Chain là một phương tiện giá trị để nắm bắt các giai đoạn khác nhau của một cuộc tấn công mạng, từ đó cho phép xây dựng các biện pháp phòng thủ tối ưu hơn.

- Bằng cách áp dụng Cyber Kill Chain một cách hiệu quả, các tổ chức có thể củng cố hệ thống bảo mật của mình và giảm thiểu nguy cơ trở thành nạn nhân của các cuộc tấn công trên mạng.

Với dịch vụ VPS Vietnix bạn không chỉ sở hữu một máy chủ ảo hiệu suất vượt trội, mạnh mẽ và ổn định mà còn được trang bị các giải pháp bảo mật toàn diện, giúp bạn an tâm trước các mối đe dọa an ninh mạng. Từ việc cô lập tài nguyên, tường lửa mạnh mẽ đến khả năng giám sát và nhật ký hoạt động chi tiết, Vietnix mang đến một môi trường an toàn cho dữ liệu và ứng dụng của bạn. Trải nghiệm tốc độ tối ưu với VPS NVMe, VPS AMD,… sức mạnh vượt trội từ và bảo mật tin cậy từ Vietnix. Hãy để Vietnix đồng hành cùng bạn xây dựng một hạ tầng trực tuyến vững chắc và bảo mật.

8 giai đoạn của Cyber Kill Chain

8 giai đoạn cốt lõi trong Cyber Kill Chain hay còn gọi là Cyber Kill Chain process gồm: Reconnaissance (thu thập thông tin) – thường là giai đoạn đầu của một cuộc tấn công malware, lateral movement (lây lan lận cận) – di chuyển lân cận quanh mạng để có quyền truy cập vào nhiều dữ liệu hơn và data exfiltration (xuất dữ liệu). Tất cả vector tấn công phổ biến – dù là phishing, brute force hay malware, đều trigger hoạt động ở trên Cyber Kill Chain.

Mỗi giai đoạn trong Cyber Kill Chain đều liên quan đến một loại hoạt động nhất định nào đó ở trong cyberattack, bất kể là internal hay external attack.

1. Reconnaissance – Thu thập thông tin

Giai đoạn quan sát và thu thập thông tin các hacker thường đánh giá tình hình theo chiều từ ngoài vào trong, nhằm xác định cả mục tiêu lẫn chiến thuật cho cuộc tấn công. Đây chính là bước đầu tiên trong các cuộc tấn công. Trong đó, các hacker sẽ tìm kiếm những thông tin có thể tiết lộ về các lỗ hổng bảo mật hay điểm yếu ở trong hệ thống.

Ngày nay, firewall, các hệ thống IPS hay tài khoản mạng xã hội đều được nhắm làm mục tiêu để thu thập thông tin. Các công cụ phục vụ cho giai đoạn reconnaissance có thể quét các mạng công ty để tìm kiếm những lỗ hổng và những điểm có thể xâm nhập và khai thác.

2. Intrusion – Xâm nhập

Dựa trên những thông tin có được trong giai đoạn đầu, các hacker có thể xâm nhập vào hệ thống mục tiêu thông qua các malware hay lỗ hổng bảo mật. Giai đoạn xâm nhập đánh giá sự bắt đầu thật sự của các cuộc tấn công: các hacker có gửi phát tán malware gồm: ransomware, spyware, và adware đến hệ thống để có thể xâm nhập.

Giai đoạn này có bản chất là phát tán: nó có thể được phát tán bằng phishing email, sử dụng các trang web bị xâm nhập hay lợi dụng những WiFi công cộng ở các quán cafe, sân bay,…bởi vì WiFi công cộng thường không được bảo mật chặt chẽ, và là mục tiêu rất tốt để các hacker có thể thực hiện xâm nhập.

3. Exploitation – Khai thác

Đây là hành động khai thác các lỗ hổng, phát tán mã độc vào trong hệ thống để thuận lợi hơn trong việc tấn công. Trong đó, các hacker có thể xâm nhập hệ thống, cài đặt thêm một số công cụ bổ sung, sửa đổi chứng chỉ bảo mật và tạo các file script mới cho những mục đích phạm pháp.

4. Privilege Escalation – Leo thang đặc quyền

Để tấn công, các hacker thường cần có đặc quyền cao hơn trong hệ thống để có thể truy cập vào nhiều dữ liệu hơn. Khi đó, các hacker cần nâng đặc quyền của mình, thường là đến vai trò của Admin.

Và đây chính là giai đoạn Privilege Escelation (tạm dịch: Leo thang đặc quyền) để có được quyền truy cập cao hơn vào các tài nguyên. Các kỹ thuật leo thang đặc quyền thường yêu cầu tấn công brute force, săn lùng lỗ hổng password, và exploit các lỗ hổng bảo mật zero-day. Các hacker sẽ sửa đổi cài đặt GPO, các config file, thay đổi quyền truy cập và tìm mọi cách để trích xuất các thông tin đăng nhập.

5. Lateral Movement – Lây lan lân cận

Khi các hacker đã truy cập được vào hệ thống, họ có thể bắt đầu thực hiện giai đoạn lây lan lân cận trong hệ thống để có được quyền cao hơn, nhiều dữ liệu hơn, hay có được nhiều quyền truy cập hơn vào hệ thống.

Trong giai đoạn Lateral Movement, các hacker di chuyển từ hệ thống này sang hệ thống khác, nhằm có thêm nhiều quyền truy cập cũng như nhiều asset hơn. Đây cũng là mục tiêu chính trong data discovery, trong đó các hacker sẽ tìm kiếm những dữ liệu quan trọng, các thông tin nhạy cảm, quyền truy cập của admin và email server. Thông thường, giai đoạn này sử dụng các công cụ như PowerShell để gây ra được những thiệt hại lớn nhất.

6. Obfuscation / Anti-forensics

Tiếp đến, các hacker cần che giấu cuộc tấn công của mình, và họ thường tạo ra những dấu vết sai, hoặc xâm nhập vào dữ liệu và xóa các file log. Bên cạnh đó, các hacker cũng có thể xóa các file, metadata, ghi đè bằng timestamp sai và chỉnh sửa những thông tin quan trọng, sao cho hệ thống giống như chưa từng có một cuộc tấn công nào diễn ra.

7. Denial of Service – Từ chối dịch vụ

Các hacker có thể gián đoạn quyền truy cập của người dùng và hệ thống, nhằm ngăn cho cuộc tấn công không bị giám sát, theo dõi hoặc ngăn chặn.

Đây là giai đoạn các hacker nhắm vào mạng và cơ sở hạ tầng dữ liệu, để người dùng hợp pháp không thể thực hiện các tác vụ như bình thường. Tấn công từ chối dịch vụ (DDoS) sẽ làm gián đoạn và chặn các truy cập, đồng thời còn có thể làm sập hệ thống hay tạo ra flood attack.

8. Exfiltration – Trích xuất dữ liệu

Và giai đoạn cuối cùng của Cyber Kill Chain chính là trích xuất dữ liệu: lấy dữ liệu ra khỏi hệ thống đã bị xâm nhập.

Các hacker sẽ sao chép, hoặc di chuyển dữ liệu nhạy cảm đến một vị trí đã được kiểm soát. Tại đây, hacker có thể tự do thao túng dữ liệu theo ý của mình. Sau khi có được các dữ liệu, hacker có thể bán dữ liệu trên các sàn thương mại điện tử, hay gửi đến wikileaks. Việc trích xuất dữ liệu thường có thể mất đến vài ngày, và khi đã hoàn tất, mọi dữ liệu đều sẽ nằm trong tầm kiểm soát của các hacker.

Sự phát triển của Cyber Kill Chain

Như đã được đề cập ở trên, Cyber Kill Chain luôn phát triển liên tục khi những hacker không ngừng thay đổi kỹ thuật tấn công của mình. Kể từ lần đầu tiên phát hành mẫu Cyber Kill Chain vào năm 2011, các cybercriminal đã ngày càng trở nên tinh vi hơn rất nhiều trong các kỹ thuật tấn công. Đồng thời, có thể nói là những hoạt động của chúng cũng trơ trẽn hơn trước nhiều.

Cyber Attack Lifecycle là một công cụ hữu ích, dù không còn thật sự hiệu quả để có dự đoán tấn công như khoảng một thập kỷ trước đây. Ví dụ, những hacker hoàn toàn có thể linh hoạt kết hợp, hoặc lược bớt các giai đoạn tấn công, đặc biệt là trong nửa đầu của Lifecycle. Do đó, tổ chức sẽ có ít thời gian và cơ hội hơn để có thể phát hiện và vô hiệu hóa sớm các mối đe dọa ở trong lifecycle. Bên cạnh đó, chính Cyber Kill Chain cũng có mặt trái của nó. Sự phổ biến của mô hình Cyber Kill Chain giúp hacker trong cyberattack nhận thức được cách các tổ chức lên kế hoạch, lập cấu trúc để phòng thủ. Vì vậy, việc này lại vô tình giúp các cybercriminal tránh bị phát hiện tại một số điểm chính trong lifecycle.

Vai trò của Cyber Kill Chain process trong an ninh mạng

Vậy vai trò của Cyber Kill Chain trong an ninh mạng là gì? Mặc dù còn một số thiếu sót cũng như vài mặt hạn chế, nhưng Cyber Kill Chain vẫn giữ một vị trí quan trọng trong việc giúp các tổ chức xác định chiến lược an ninh mạng của mình, nhằm chống lại được các cuộc tấn công mạng. Các tổ chức cần phải áp dụng những dịch vụ và giải pháp cho phép họ:

- Phát hiện hacker trong từng giai đoạn của lifecycle bằng những kỹ thuật khác nhau

- Ngăn chặn truy cập từ những người dùng trái phép

- Không cho phép chia sẻ, lưu, thay đổi dữ liệu nhạy cảm bởi những người dùng không có thẩm quyền

- Phản ứng với những cuộc tấn công trong thời gian thực

- Ngăn chặn lây lan lân cận (lateral movement) của hacker ở trong mạng

Có nên Cyber Kill Chain không?

Mô hình Cyber Kill Chain minh họa một vụ hack – để có được quyền truy cập trái phép vào dữ liệu hoặc tài sản bên trong phạm vi bảo mật của tổ chức bạn. Kẻ tấn công thực hiện trinh sát, xâm nhập phạm vi bảo mật, khai thác lỗ hổng bảo mật của bạn, giành được và nâng cao đặc quyền, di chuyển ngang để có quyền truy cập vào dữ liệu nhạy cảm hơn, cố gắng che giấu hoạt động của chúng và cuối cùng là đánh cắp dữ liệu khỏi tổ chức.

Cách duy nhất để bảo vệ những gì bạn đã dày công xây dựng là phải cảnh giác về an ninh mạng. Nếu bạn muốn biết thêm về cách doanh nghiệp của bạn có thể hưởng lợi từ các dịch vụ được quản lý, hãy gọi cho chúng tôi, chúng tôi ở đây để giúp bạn.

cyber kill chain được sử dụng để chứng minh từng giai đoạn của một cuộc tấn công mạng thành công. Đây là một quy trình từ đầu đến cuối để chứng minh dấu vết của tin tặc.

Vietnix – Dịch vụ VPS tối ưu cho doanh nghiệp

Vietnix là đơn vị cung cấp giải pháp VPS được xây dựng với mục tiêu mang lại hiệu năng vượt trội, an ninh bảo mật hàng đầu và khả năng điều chỉnh linh hoạt, đáp ứng mọi yêu cầu riêng biệt của từng doanh nghiệp. Với thâm niên hơn 13 năm trong ngành công nghệ, Vietnix đảm bảo tính ổn định và an toàn tuyệt đối cho hạ tầng của bạn. Đội ngũ chuyên gia kỹ thuật giàu kinh nghiệm luôn túc trực để hỗ trợ bạn mọi lúc.

Thông tin liên hệ:

- Hotline: 18001093.

- Email: sales@vietnix.com.vn.

- Địa chỉ: 265 Hồng Lạc, Phường 10, Quận Tân Bình, Thành Phố Hồ hí Minh.

- Website: https://vietnix.vn/

Câu hỏi thường gặp

Có bao nhiêu giai đoạn trong Cyber Kill Chain? Đó là những giai đoạn nào?

Có 8 giai đoạn trong Cyber Kill Chain. Đó là là Reconnaissance (Thu thập thông tin), Intrusion (Xâm nhập), Exploitation (Khai thác), Privilege Escalation (Leo thang đặc quyền), Lateral Movement (Lây lan lân cận), Obfuscation / Anti-forensics (Che giấu / Chống pháp chứng), Denial of Service (Từ chối dịch vụ), Exfiltration (Trích xuất dữ liệu).

Sự khác nhau giữa MITRE ATT&CK framework và Cyber Kill Chain

MITRE ATT&CK framework cung cấp một cái nhìn rộng hơn về các chiến thuật, kỹ thuật và quy trình mà những kẻ tấn công mạng sử dụng, trong khi đó Cyber Kill Chain mang đến một cách tiếp cận có cấu trúc hơn để hiểu sự phát triển của một cuộc tấn công mạng. Bằng cách kết hợp cả hai khung làm việc, bạn có thể củng cố khả năng phòng thủ của mình trước các mối đe dọa tiềm ẩn.

Điều nào sau đây mô tả chính xác nhất phương pháp Cyber Kill Chain?

Cyber Kill Chain wiki là một mô hình phòng thủ (Driven Defense model ) chủ động, tập trung vào việc phá vỡ chuỗi tấn công ở bất kỳ giai đoạn nào để ngăn chặn cuộc tấn công. Nó cung cấp một cái nhìn rõ ràng về cách một kẻ tấn công thường tiến triển trong một cuộc tấn công, từ giai đoạn trinh sát đến khi trích xuất dữ liệu.

Cyber Kill Chain PDF là gì?

Cyber Kill Chain là một mô hình mô tả các cuộc tấn công mạng để phát triển khả năng phân tích và ứng phó sự cố. Nói một cách đơn giản, Cyber Kill Chain là một chuỗi tấn công, con đường mà kẻ xâm nhập đi qua để xâm nhập vào hệ thống thông tin theo thời gian để thực hiện một cuộc tấn công vào mục tiêu.

Unified Cyber Kill Chain là gì?

Unified Kill Chain là một khái niệm kết hợp các kỹ thuật từ MITRE ATT&CK và mô hình Cyber Kill Chain ban đầu. Kết quả là một khung tích hợp, chi tiết bao gồm 18 giai đoạn riêng lẻ, có thể được nhóm thành ba giai đoạn cốt lõi:

Initial Foothold (Điểm đặt chân ban đầu): Giai đoạn xâm nhập ban đầu vào hệ thống.

Network Propagation (Lây lan mạng): Giai đoạn lan rộng và di chuyển trong mạng.

Action on Objectives (Hành động trên mục tiêu): Giai đoạn thực hiện các mục tiêu cuối cùng của cuộc tấn công.

Tóm lại, việc nắm vững Cyber Kill Chain giúp các tổ chức chủ động hơn trong việc phòng thủ và ứng phó với các cuộc tấn công mạng. Để hiểu rõ hơn về cách áp dụng Cyber Kill Chain vào thực tế và tìm ra các giải pháp bảo mật phù hợp với hệ thống của bạn, hãy tham khảo thêm thông tin chi tiết với các bài viết của mình bên dưới đây.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày

Tôi sẽ thường xuyên ghé thăm trang web để tìm hiểu kiến thức về an ninh mạng.

Đọc bài viết này đã giúp ích phần nào về kiến thức ăn ninh mạng, bài viết này rất có ý nghĩa. Tôi rất cảm ơn admin trang web này.