Dirty COW là gì? Cách ngăn chặn tấn công leo thang đặc quyền Dirty COW trên Linux

Đã kiểm duyệt nội dung

Đánh giá

Dirty COW là một lỗ hổng leo thang đặc quyền nghiêm trọng trong nhân Linux (CVE-2016-5195), cho phép kẻ tấn công từ tài khoản quyền hạn chế nâng lên quyền quản trị và can thiệp sâu vào hệ thống. Dựa trên kinh nghiệm hơn 10 năm quản trị hệ thống và xử lý hàng trăm sự cố bảo mật máy chủ cho khách hàng, trong bài viết này mình sẽ giúp bạn hiểu rõ bản chất của Dirty COW, cách thức hoạt động và quy trình từng bước để bảo vệ hệ thống Linux của bạn một cách an toàn nhất.

Những điểm chính

- Quan điểm của mình: Mặc dù lỗ hổng Dirty COW đã được phát hiện từ lâu, nhưng đây vẫn là một bài học kinh điển trong bảo mật hệ thống. Đối với các doanh nghiệp đang vận hành hệ thống cũ hoặc các thiết bị IoT chưa được cập nhật, Dirty COW vẫn là một điểm yếu mà hacker nhắm tới.

- Khái niệm Dirty COW: Hiểu rõ Dirty COW là lỗ hổng bảo mật trên nhân Linux, khai thác lỗi race condition trong cơ chế Copy-on-Write để leo thang đặc quyền, giúp bạn nhận biết cơ chế kẻ tấn công lợi dụng để nâng quyền.

- Lịch sử hình thành: Nắm được lịch sử tồn tại và quá trình phát hiện của Dirty COW, giúp bạn hiểu rõ bối cảnh và mức độ ảnh hưởng của lỗ hổng này.

- Mức độ nguy hiểm: Biết được mức độ nguy hiểm của Dirty COW về khả năng khai thác ổn định, vô hiệu hóa hàng rào bảo mật và chiếm quyền Root hoàn toàn, giúp bạn đánh giá rủi ro mà lỗ hổng này mang lại.

- Cách hacker chiếm quyền root: Hiểu rõ cơ chế COW và các bước tấn công Dirty COW chi tiết, giúp bạn hình dung cách kẻ tấn công lợi dụng lỗ hổng để leo thang đặc quyền.

- Cách kiểm tra hệ thống: Biết cách kiểm tra hệ thống có bị ảnh hưởng bởi Dirty COW không bằng cách xem phiên bản kernel, sử dụng script thử nghiệm và các công cụ quét lỗ hổng bảo mật chuyên nghiệp, giúp bạn xác định mức độ rủi ro.

- Cách ngăn chặn tấn công: Nắm được các biện pháp phòng ngừa như cập nhật hệ điều hành và Kernel, triển khai hệ thống phòng thủ chủ động và vá lỗi nóng, giúp bạn bảo vệ hệ thống trước Dirty COW.

- Biết thêm Vietnix: Tìm hiểu về dịch vụ Firewall Anti DDoS của Vietnix, giúp có thêm lựa chọn giải pháp bảo mật chuyên dụng.

- Câu hỏi thường gặp: Được giải đáp các thắc mắc về mức độ đe dọa hiện tại, ảnh hưởng đến container và môi trường ảo hóa, cách phát hiện và khả năng ảnh hưởng đến Windows, giúp củng cố kiến thức và làm rõ các vấn đề thực tế.

Dirty COW là gì?

Dirty COW (Dirty copy-on-write) là một lỗ hổng bảo mật trên nhân Linux, hoạt động dựa trên việc khai thác sai sót ở cơ chế Copy-on-Write. Lỗ hổng này cho phép những người dùng có quyền hạn thấp hoặc các tiến trình độc hại lợi dụng lỗi chạy đua để ghi đè dữ liệu lên các tệp tin hệ thống chỉ đọc (read-only), từ đó dễ dàng chiếm quyền quản trị cao nhất (root) để kiểm soát toàn bộ máy chủ một cách trái phép.

Lỗ hổng Dirty COW ảnh hưởng đến hầu hết hệ điều hành dựa trên Linux bao gồm cả Android dùng các phiên bản kernel phát triển trước năm 2018. Những hệ thống vẫn chạy kernel cũ đến nay vẫn còn nguy cơ bị tấn công. Đây là lỗi leo thang đặc quyền cục bộ, khai thác race condition trong cơ chế copy-on-write của hệ thống quản lý bộ nhớ nhân, cho phép kẻ tấn công biến vùng nhớ chỉ đọc thành có thể ghi khi canh đúng thời điểm thực thi.

Thông tin cơ bản

- Tên gọi: Dirty COW (Dirty Copy-On-Write).

- Mã lỗi: CVE-2016-5195.

- Phạm vi: Ảnh hưởng đến hầu hết các bản phân phối Linux và Android từ năm 2007 đến 2016.

- Loại lỗi: Lỗ hổng leo thang đặc quyền thông qua lỗi tranh chấp.

Bên cạnh việc vá các lỗ hổng cục bộ như Dirty COW, máy chủ của bạn luôn cần được bảo vệ khỏi những rủi ro tấn công mạng diện rộng. Dịch vụ Firewall Anti DDoS của Vietnix mang đến khả năng phát hiện và chặn đứng các cuộc tấn công hoàn toàn tự động chỉ dưới 2 giây. Tích lũy hơn 14 năm kinh nghiệm thực chiến, hệ thống tường lửa này cung cấp lớp phòng thủ đa lớp theo chiều sâu, giúp doanh nghiệp duy trì dịch vụ luôn ổn định, tối ưu hóa tốc độ và bảo mật an toàn tuyệt đối.

Lịch sử của Dirty COW

Quá trình phát hiện và khắc phục lỗ hổng Dirty COW diễn ra qua các mốc thời gian cụ thể như sau:

- Thời điểm xuất hiện: Lỗ hổng kỹ thuật này đã tồn tại âm thầm trong lõi nhân Linux từ phiên bản 2.6.22, được phát hành vào năm 2007.

- Quá trình phát hiện: Nhà nghiên cứu bảo mật Phil Oester đã chính thức phát hiện ra Dirty COW vào tháng 10 năm 2016 sau khi ông nhận thấy máy chủ của mình bị tấn công thông qua các bản ghi log HTTP.

- Mức độ ảnh hưởng: Ngay sau khi được công bố, lỗ hổng đã gây chấn động giới công nghệ vì đe dọa trực tiếp đến gần như mọi bản phân phối Linux phổ biến đang hoạt động (như Ubuntu, CentOS, Debian) và toàn bộ các thiết bị di động chạy hệ điều hành Android.

- Quá trình khắc phục: Cộng đồng mã nguồn mở Linux đã phản ứng lập tức và phát hành bản vá khẩn cấp chỉ vài ngày sau khi lỗ hổng được báo cáo và gán mã CVE-2016-5195.

Mức độ nguy hiểm của Dirty COW

Sở dĩ Dirty COW được đánh giá là một trong những lỗ hổng nguy hiểm nhất lịch sử Linux là vì những lý do sau đây:

- Khả năng khai thác cực kỳ ổn định: Khác với nhiều lỗ hổng tràn bộ đệm thường dễ gây sập hệ thống, Dirty COW cho phép hacker chạy mã khai thác một cách mượt mà, đáng tin cậy mà không để lại nhiều dấu vết bất thường.

- Vô hiệu hóa các hàng rào bảo mật: Lỗ hổng này tấn công trực tiếp vào tầng quản lý bộ nhớ thấp nhất của nhân hệ điều hành và có khả năng dễ dàng vượt qua các cơ chế bảo mật nâng cao như SELinux hay AppArmor.

- Khó bị phát hiện: Vì lỗ hổng nằm ở cấp độ nhân hệ thống và lợi dụng một tiến trình hợp lệ nên không để lại dấu vết rõ ràng trong log. Các phần mềm diệt virus thông thường gần như không thể nhận diện được hành vi tấn công này.

- Chiếm quyền Root hoàn toàn: Tin tặc chỉ cần sở hữu một tài khoản khách với quyền hạn thấp nhất trên hệ thống. Bằng việc sử dụng Dirty COW, chúng có thể ghi đè nội dung vào tệp cấu hình mật khẩu (như /etc/passwd), từ đó tạo ra tài khoản root mới và nắm quyền điều khiển toàn bộ hệ thống.

- Phạm vi nạn nhân khổng lồ: Vì lỗ hổng này nằm ở cấp độ hạt nhân nên đã đặt hàng triệu máy chủ web, thiết bị IoT, bộ định tuyến và điện thoại thông minh vào trạng thái có thể bị tấn công bất cứ lúc nào.

Hacker chiếm quyền root qua Dirty COW (CVE-2016-5195) như thế nào?

Cơ chế COW

Thông thường, khi một tiến trình muốn đọc một file hệ thống thì sẽ ánh xạ file đó vào bộ nhớ. Để tiết kiệm RAM, Linux sẽ sử dụng cơ chế COW cho phép nhiều tiến trình có thể dùng chung một bản sao của file trong bộ nhớ.

Tuy nhiên, nếu một tiến trình muốn ghi vào file đó (trong khi không có quyền ghi) thì kernel sẽ tạo ra một bản sao riêng cho tiến trình đó. Những thay đổi sẽ chỉ nằm trên bản sao này và không ảnh hưởng đến file gốc.

Các bước tấn công Dirty COW chi tiết

Hacker thường thực hiện quy trình hành động sau trong quá trình tấn công Dirty COW:

- Mở tệp mục tiêu: Hacker mở một tệp mà người dùng thường không có quyền sửa (ví dụ: /etc/passwd hoặc một file thực thi SUID root) ở chế độ chỉ đọc.

- Ánh xạ bộ nhớ: Hacker ánh xạ tệp đó vào bộ nhớ của tiến trình đang chạy.

- Tạo sự tranh chấp: Hacker chạy hai luồng song song để tạo ra sự tranh chấp tài nguyên:

- Luồng 1 (Madvise Thread): Hacker liên tục gọi hàm madvise(MADV_DONTNEED) để ép hệ thống giải phóng bộ nhớ đệm của tệp đó.

- Luồng 2 (Write Thread): Cùng lúc đó, hacker liên tục ghi dữ liệu mới vào vùng nhớ đã ánh xạ qua /proc/self/mem.

- Kết quả: Do lỗi trong mã nguồn kernel, khi luồng 1 và 2 diễn ra cùng lúc (hàng triệu lần mỗi giây), sẽ có một khoảnh khắc cực ngắn mà Kernel bị “nhầm lẫn”: Kernel chuẩn bị thực hiện COW nhưng đúng lúc đó, lệnh madvise ở luồng 1 xóa sạch thông tin về vùng nhớ đó. Lúc này kernel bị mất dấu bản sao riêng và ghi thẳng vào tệp gốc trên đĩa cứng.

Cách hacker chiếm quyền Root hệ thống

Sau khi có khả năng ghi đè tệp chỉ đọc, hacker thường làm như sau:

- Ghi đè /etc/passwd: Thay đổi mật khẩu của tài khoản root hoặc tạo một người dùng mới có UID = 0.

- Ghi đè thư viện hệ thống: Chèn mã độc vào các thư viện dùng chung mà các tiến trình root hay sử dụng.

- Chèn mã vào file thực thi: Ghi đè mã nguồn của một chương trình chạy với quyền root để thực thi shell.

Cách kiểm tra hệ thống có bị cài Dirty COW không?

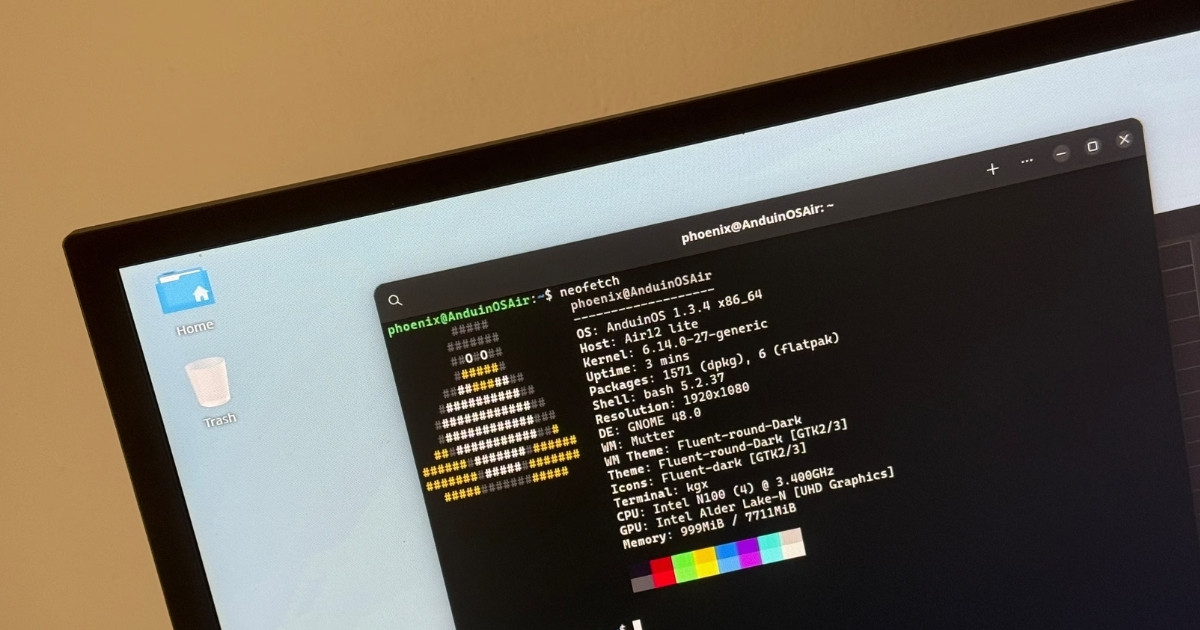

Kiểm tra phiên bản kernel

Trước tiên, bạn cần kiểm tra phiên bản nhân Linux bằng lệnh:

uname -rNếu kernel nằm trong dải 2.6.22 đến 4.8.3 thì có khả năng vẫn còn bị ảnh hưởng và cần đối chiếu thêm với bản vá từ nhà phát hành. Các bản kernel mới hơn đã được cập nhật bản sửa lỗi cho CVE-2016-5195 hoặc phân phối đã phát hành bản vá riêng tương ứng.

Sử dụng các kịch bản kiểm tra tự động

Trong trường hợp bạn không chắc hệ thống đã được vá hay chưa, bạn có thể dùng một PoC (proof-of-concept) để kiểm tra. Cách làm phổ biến là tải mã nguồn exploit Dirty COW, biên dịch và chạy thử trong môi trường kiểm soát (lab, sandbox) để xem hệ thống có cho phép ghi đè lên file chỉ – đọc hay không.

Nếu sau khi chạy script mà nội dung tệp hệ thống bị thay đổi dù user chỉ có quyền đọc, đó là dấu hiệu kernel vẫn còn lỗ hổng Dirty COW và cần cập nhật lên phiên bản đã được vá ngay lập tức.

Sử dụng các công cụ quét lỗ hổng bảo mật chuyên nghiệp

Đối với các doanh nghiệp, việc sử dụng các trình quét như Nessus, OpenVAS hoặc Qualys là cách hiệu quả nhất để xác định Dirty COW trên quy mô lớn. Các công cụ này sẽ quét qua toàn bộ hạ tầng mạng, đối chiếu chữ ký số và phiên bản phần mềm để đưa ra báo cáo chi tiết về mức độ rủi ro. Phương pháp này đảm bảo tính chính xác cao và giúp quản trị viên có cái nhìn tổng thể về bảo mật hệ thống.

Cách ngăn chặn tấn công leo thang đặc quyền Dirty COW trên Linux

Cập nhật hệ điều hành và Kernel lên bản mới nhất

Biện pháp triệt để nhất để loại bỏ nguy cơ từ Dirty COW là nâng cấp nhân Linux lên phiên bản đã được vá. Các nhà phát triển của Ubuntu, CentOS hay RedHat đều đã cung cấp bản vá lỗi tiêu chuẩn. Bạn chỉ cần chạy lệnh apt-get update && apt-get upgrade (đối với Debian/Ubuntu) hoặc yum update (đối với CentOS).

Sau đó bạn khởi động lại máy chủ để Kernel mới thực sự thay thế và tiếp quản hệ thống rồi dùng uname -r để xác nhận hệ thống đang chạy kernel mới. Khi kernel đã ở nhánh đã được vá (tương đương 4.8.4 trở lên hoặc bản đã được nhà phát hành backport bản vá), nguy cơ khai thác trực tiếp lỗ hổng này sẽ được loại bỏ.

Triển khai các hệ thống phòng thủ chủ động

Nếu tạm thời chưa nâng cấp kernel được, bạn nên siết chặt việc ghi lên các tệp hệ thống nhạy cảm. Bạn có thể đặt thuộc tính bất biến cho những file quan trọng như /etc/passwd bằng chattr +i để ngăn sửa đổi trái phép.

Đồng thời việc cấu hình chính sách bảo mật nghiêm ngặt thông qua SELinux hoặc AppArmor có thể hạn chế khả năng thực thi của các mã khai thác lỗ hổng. Ngay cả khi kẻ tấn công cố gắng chạy mã Dirty COW, các lớp bảo vệ này sẽ ngăn chặn các tiến trình không xác định thực hiện những hành vi bất thường lên bộ nhớ hệ thống hoặc các tệp tin cấu hình quan trọng, từ đó giảm thiểu thiệt hại tối đa.

Vá lỗi nóng cho máy chủ quan trọng

Đối với các hệ thống yêu cầu hoạt động liên tục 24/7 và không thể dừng để khởi động lại, các dịch vụ như Canonical Livepatch hoặc KernelCare hay Ksplice là lựa chọn tối ưu. Những công cụ này cho phép áp dụng các bản vá bảo mật trực tiếp vào nhân Linux ngay khi đang chạy mà không gây gián đoạn dịch vụ. Điều này giúp hệ thống luôn được bảo vệ trước Dirty COW ngay lập tức mà vẫn duy trì được hiệu suất và độ sẵn sàng cao.

Giám sát dấu hiệu tấn công

Song song đó, bạn nên cấu hình cơ chế giám sát như auditd để theo dõi các tệp trọng yếu, ví dụ đặt rule theo dõi hoạt động ghi/đổi thuộc tính với /etc/passwd hoặc vùng nhớ nhạy cảm. Khi cần phân tích, bạn có thể truy vấn log audit theo key đã đặt để phát hiện sớm các hành vi bất thường liên quan đến thay đổi tài khoản hoặc sửa tệp hệ thống, từ đó kịp thời điều tra và xử lý.

Giới thiệu dịch vụ Firewall Anti DDoS của Vietnix

Firewall Anti DDoS của Vietnix là giải pháp chuyên dụng giúp doanh nghiệp an tâm vận hành hệ thống online trước các cuộc tấn công DDoS. Với mô hình tường lửa đa lớp kết hợp hệ thống DDoS Mitigation Cluster tại tầng uplink, Vietnix có khả năng loại bỏ lưu lượng độc hại và chỉ cho phép truy cập hợp lệ đi vào, giúp website luôn hoạt động ổn định. Doanh nghiệp đồng thời được hỗ trợ quản lý IP linh hoạt, giám sát lưu lượng theo thời gian thực cùng đội ngũ kỹ thuật giàu kinh nghiệm trực 24/7, luôn sẵn sàng phối hợp xử lý khi xuất hiện dấu hiệu tấn công.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Dirty COW có còn là mối đe dọa trong năm 2026 không?

Có, Dirty COW vẫn là rủi ro với các hệ thống dùng kernel cũ chưa vá, đặc biệt là server, thiết bị IoT, container hoặc máy ảo chạy bản Linux lâu năm chưa được cập nhật. Nhiều cuộc tấn công gần đây vẫn lợi dụng Dirty COW trên các hệ thống lỗi thời, cho thấy lỗ hổng này vẫn hiện hữu trong môi trường sản xuất nếu doanh nghiệp không có quy trình cập nhật bản vá định kỳ.

Dirty COW ảnh hưởng thế nào đến container và môi trường ảo hóa?

Nếu kernel của máy host còn dính Dirty COW, kẻ tấn công có quyền chạy code trong container có thể khai thác lỗ hổng để thoát khỏi container và leo thang đặc quyền trên host. Điều này khiến toàn bộ cụm container, ứng dụng và dữ liệu chạy trên cùng kernel có nguy cơ bị chiếm quyền, dù bản thân image container đã được harden.

Có cách nào phát hiện Dirty COW ngoài việc kiểm tra phiên bản kernel không?

Ngoài việc so sánh phiên bản kernel với danh sách đã vá, có thể dùng các công cụ quản lý lỗ hổng, script phát hiện mẫu mã khai thác hoặc cơ chế giám sát hành vi (như eBPF, IDS/IPS) để nhận diện dấu hiệu khai thác Dirty COW. Các giải pháp này thường theo dõi hành vi ghi bất thường vào vùng nhớ hoặc tệp hệ thống nhạy cảm, từ đó cảnh báo sớm nguy cơ leo thang đặc quyền.

Hệ điều hành Windows có bị ảnh hưởng bởi Dirty COW không?

Không. Dirty COW là lỗ hổng tồn tại riêng biệt trong kiến trúc của nhân Linux. Các hệ điều hành Windows hoặc macOS sử dụng kiến trúc nhân khác hoàn toàn nên không bị ảnh hưởng bởi lỗ hổng CVE-2016-5195.

Dirty COW không chỉ là một lỗi kỹ thuật đơn thuần mà là một minh chứng cho thấy sự nguy hiểm của các lỗ hổng bảo mật ở cấp độ nhân hệ điều hành. Để bảo vệ dữ liệu doanh nghiệp một cách toàn diện, bạn cần chủ động thực hiện việc rà quét và cập nhật bản vá định kỳ cho hệ thống của mình.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày