Tổng quan về giao thức TLS 1.3 – Tại sao nên sử dụng TLS 1.3?

Đã kiểm duyệt nội dung

Đánh giá

TLS 1.3 là phiên bản mới nhất và an toàn nhất của giao thức bảo mật tầng giao vận, được thiết kế để mã hóa dữ liệu trao đổi giữa client và server, đảm bảo tính bí mật, toàn vẹn và xác thực của thông tin khi truyền qua mạng. Trong bài viết này, mình sẽ giúp bạn nắm được những cải tiến chính của TLS 1.3, lợi ích khi triển khai, các thuật toán được sử dụng, cách thức hoạt động và hướng dẫn kích hoạt trên các máy chủ web phổ biến.

Những điểm chính

- Khái niệm TLS: Hiểu rõ TLS là giao thức bảo mật nền tảng, giúp bạn nhận biết vai trò cốt lõi của nó trong việc mã hóa và bảo vệ dữ liệu trên Internet, đặc biệt là cho HTTPS.

- Khái niệm TLS 1.3: Hiểu rõ TLS 1.3 là phiên bản mới nhất của giao thức TLS, giúp bạn nhận biết những cải tiến vượt trội về tốc độ và bảo mật so với các phiên bản trước đó.

- Các cải tiến chính: Nắm vững các cải tiến cốt lõi như handshake nhanh hơn và loại bỏ thuật toán yếu, giúp bạn hiểu rõ tại sao TLS 1.3 vượt trội về cả tốc độ và bảo mật.

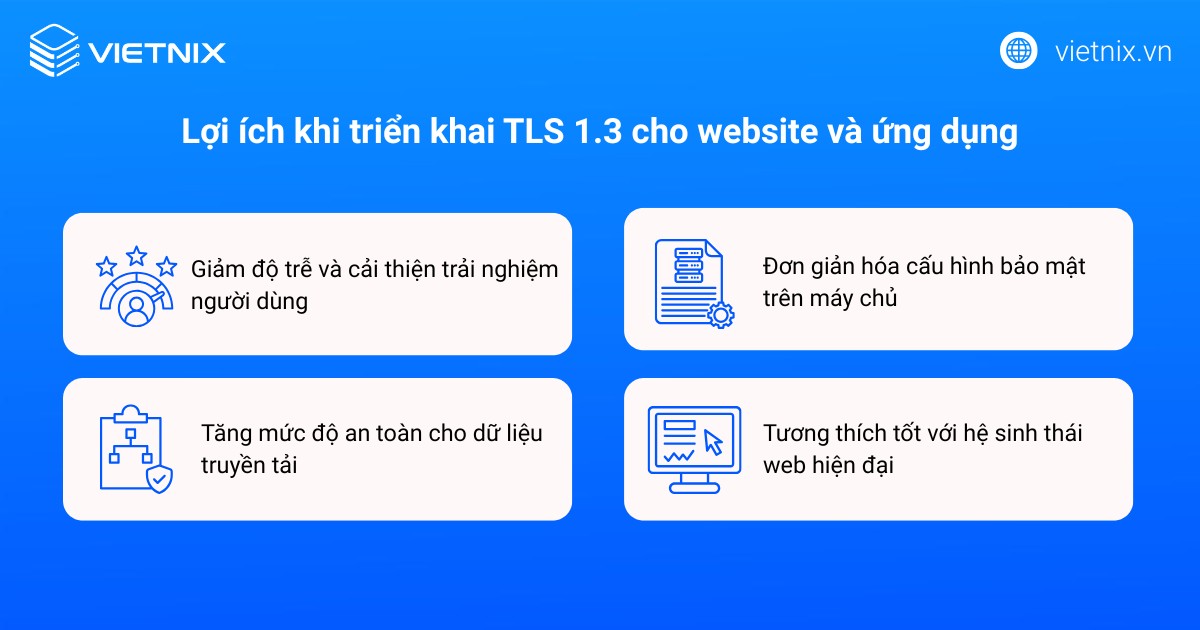

- Lợi ích khi triển khai: Nhận thức được các lợi ích thực tế như giảm độ trễ và tăng cường bảo mật, giúp bạn có thêm động lực để nâng cấp và tối ưu hóa website của mình.

- So sánh TLS 1.2 và TLS 1.3: Phân biệt rõ ràng sự khác biệt giữa hai phiên bản về tốc độ, bảo mật và thuật toán, giúp hiểu rõ lý do cần nâng cấp và những lợi ích cụ thể mà phiên bản mới mang lại.

- Thuật toán và Cipher Suite: Tìm hiểu về các bộ mã hóa hiện đại và bắt buộc, giúp bạn yên tâm hơn về mức độ bảo mật vượt trội mà TLS 1.3 mang lại so với các phiên bản cũ.

- Cách thức hoạt động: Nắm vững cơ chế hoạt động của quá trình handshake, giúp bạn hiểu rõ cách TLS 1.3 tăng tốc độ kết nối và bảo vệ dữ liệu một cách hiệu quả.

- Mức độ hỗ trợ: Biết được TLS 1.3 đã được các trình duyệt, hệ điều hành và nền tảng lớn hỗ trợ rộng rãi, giúp bạn yên tâm khi triển khai mà không lo ngại về vấn đề tương thích.

- Hướng dẫn triển khai: Nắm vững cách kích hoạt TLS 1.3 trên các máy chủ web phổ biến như Nginx và Apache, giúp bạn có thể tự tin áp dụng vào hệ thống thực tế một cách chính xác.

- Biết thêm Vietnix là nhà cung cấp SSL và Hosting chất lượng cao để nâng cao bảo mật và tốc độ cho website.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến TLS 1.3.

TLS là gì?

TLS (Transport Layer Security) là giao thức bảo mật tầng giao vận được thiết kế để mã hóa dữ liệu trao đổi giữa client và server, nhằm đảm bảo tính bí mật, toàn vẹn và xác thực của thông tin khi truyền qua mạng. Giao thức này là nền tảng cho HTTPS và nhiều giao thức bảo mật khác (như SMTPS, FTPS), giúp bảo vệ dữ liệu nhạy cảm như thông tin đăng nhập, giao dịch thanh toán và nội dung truyền thông khỏi bị nghe lén hoặc sửa đổi trên đường truyền.

TLS kế thừa và thay thế cho SSL (Secure Sockets Layer), với nhiều phiên bản lần lượt được tiêu chuẩn hóa (TLS 1.0, 1.1, 1.2 và 1.3) nhằm xử lý các lỗ hổng bảo mật và cải thiện hiệu năng. Trong bối cảnh hiện nay, TLS là lớp bảo mật mặc định trên web hiện đại, được các trình duyệt và hệ điều hành tích hợp sâu, đồng thời được cập nhật liên tục để đáp ứng yêu cầu mã hóa mạnh và hiệu suất cao.

Để các giao thức bảo mật lớp truyền tải hoạt động hiệu quả, website cần được trang bị chứng chỉ SSL. Vietnix hiện cung cấp các gói mua SSL chính hãng từ nhà phát hành Sectigo với mức giá tối ưu chỉ từ 160.000 VNĐ/năm. Dịch vụ đảm bảo quy trình cấp phát nhanh chóng và hỗ trợ cài đặt hoàn toàn miễn phí. Việc sử dụng chứng chỉ SSL giúp mã hóa dữ liệu người dùng tuyệt đối, gia tăng sự tin cậy cho thương hiệu và cải thiện thứ hạng SEO hiệu quả.

TLS 1.3 là gì?

TLS 1.3 là phiên bản mới nhất và an toàn nhất của giao thức bảo mật lớp truyền tải, được IETF chính thức công bố năm 2018, thay thế TLS 1.2 nhằm tăng cường bảo mật và tốc độ. TLS 1.3 thiết kế lại quy trình handshake và bộ thuật toán mật mã nhằm rút ngắn số vòng trao đổi, tăng hiệu quả mã hóa và loại bỏ các cơ chế cũ kém an toàn trong TLS 1.0-1.2. Phiên bản này chỉ giữ lại một tập cipher suite hiện đại , tối ưu cho HTTPS và các giao thức bảo mật khác, đồng thời đã được đa số trình duyệt và nền tảng lớn hỗ trợ.

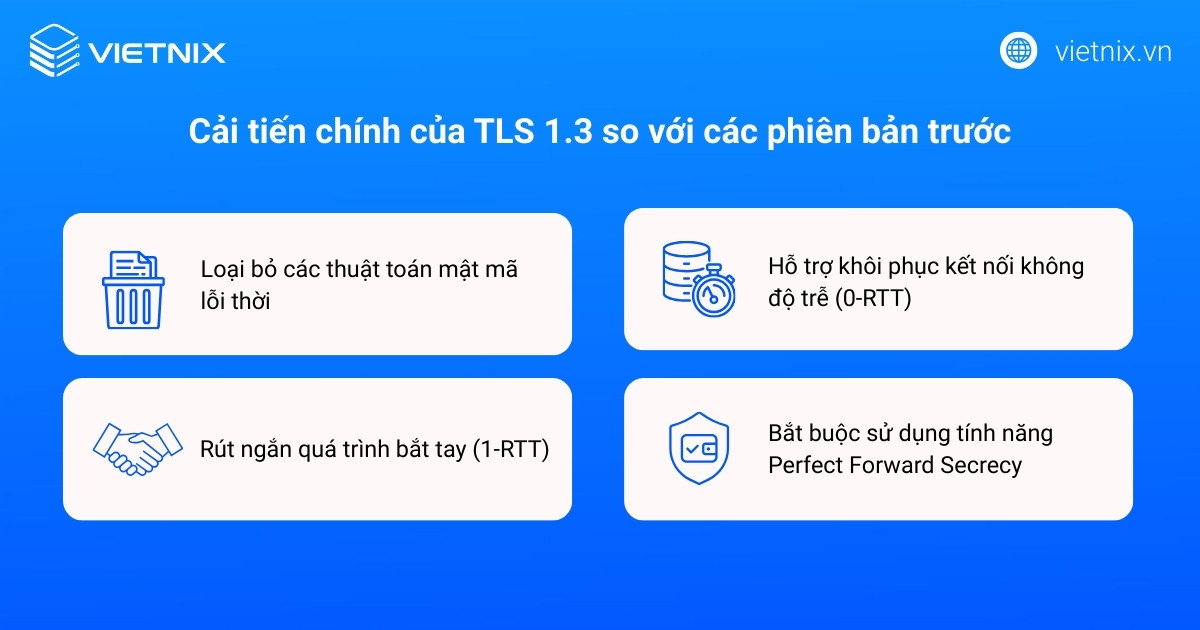

Cải tiến chính của TLS 1.3 so với các phiên bản trước

Loại bỏ các thuật toán mật mã lỗi thời

TLS 1.3 loại bỏ hàng loạt thuật toán và cơ chế cũ như RSA key exchange, RC4, 3DES, MD5, SHA‑1 và các mode CBC dễ bị tấn công, chỉ giữ lại các cipher suite dựa trên AEAD (như AES-GCM, ChaCha20-Poly1305) và cơ chế trao đổi khóa dùng Diffie–Hellman với Perfect Forward Secrecy mặc định. Việc giản lược bộ thuật toán này giúp giảm bề mặt tấn công, loại trừ nhiều lỗ hổng từng xuất hiện trong TLS 1.0-1.2 và làm cấu hình bảo mật trên server trở nên rõ ràng hơn.

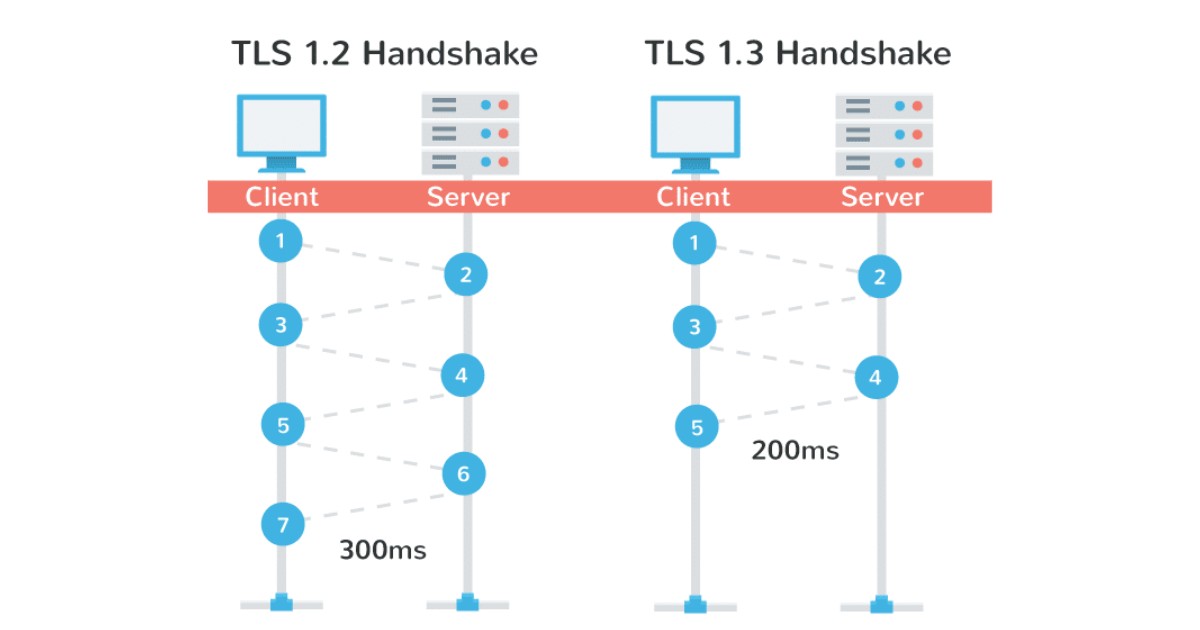

Rút ngắn quá trình bắt tay (1-RTT)

TLS 1.3 thiết kế lại quy trình bắt tay, rút số vòng khứ hồi (RTT) cho kết nối mới xuống còn 1 RTT thay vì 2 RTT, nên quá trình thiết lập kênh mã hóa hoàn tất nhanh hơn với ít gói tin hơn. Cách tổ chức lại handshake cũng đồng thời mã hóa sớm hơn nhiều phần metadata, giảm lượng thông tin lộ ra ngoài và tối ưu chi phí xử lý trên cả client và server.

Hỗ trợ khôi phục kết nối không độ trễ (0-RTT)

TLS 1.3 bổ sung tùy chọn 0‑RTT cho các kết nối lặp lại, cho phép client gửi dữ liệu ứng dụng ngay trong thông điệp đầu tiên dựa trên session parameters đã lưu, từ đó loại bỏ hoàn toàn độ trễ bắt tay ở những lần kết nối sau. Tuy nhiên, dữ liệu 0‑RTT có tính chất “replayable”, nên các triển khai được khuyến nghị chỉ dùng 0‑RTT cho những request idempotent, kết hợp thêm biện pháp chống replay phía ứng dụng hoặc vô hiệu hóa 0‑RTT trong các kịch bản nhạy cảm.

Bắt buộc sử dụng tính năng Perfect Forward Secrecy

TLS 1.3 yêu cầu bắt buộc sử dụng Perfect Forward Secrecy (PFS) thông qua thuật toán trao đổi khóa Diffie-Hellman. Tính năng này đảm bảo rằng dù hacker có đánh cắp được khóa riêng tư (private key) của máy chủ trong tương lai, thì cũng không thể giải mã được các dữ liệu đã được ghi lại trong quá khứ.

Tại sao bạn nên nâng cấp lên TLS 1.3?

Khi triển khai TLS 1.3 cho website hoặc ứng dụng, hệ thống có thể nhận được nhiều lợi ích về cả hiệu năng lẫn bảo mật như:

- Giảm độ trễ và cải thiện trải nghiệm người dùng: Handshake 1‑RTT và hỗ trợ 0‑RTT giúp rút ngắn thời gian thiết lập kết nối, đặc biệt có lợi cho người dùng trên mạng di động hoặc kết nối có độ trễ cao, từ đó cải thiện tốc độ tải trang và phản hồi API.

- Tăng mức độ an toàn cho dữ liệu truyền tải: Việc loại bỏ các thuật toán cũ, chỉ dùng cipher suite hiện đại với Perfect Forward Secrecy và AEAD giúp hạn chế nhiều kiểu tấn công vào lớp mã hóa, nâng cao mức bảo vệ cho dữ liệu đăng nhập, thanh toán và nội dung nhạy cảm.

- Đơn giản hóa cấu hình bảo mật trên máy chủ: Bộ cipher suite và tính năng trong TLS 1.3 được chuẩn hóa gọn hơn, giảm số lựa chọn yếu, giúp admin cấu hình dễ hơn mà vẫn đáp ứng yêu cầu bảo mật cao, hạn chế lỗi cấu hình do để mở các thuật toán lỗi thời.

- Tương thích tốt với hệ sinh thái web hiện đại: TLS 1.3 đã được đa số trình duyệt phổ biến, hệ điều hành và nền tảng lớn như CDN, nhà cung cấp hosting hỗ trợ, nên khi kích hoạt trên website hoặc API, phần lớn client có thể tận dụng ngay các lợi ích về bảo mật và hiệu năng.

So sánh sự khác biệt giữa TLS 1.2 và TLS 1.3

Dưới đây là bảng so sánh tóm tắt các khác biệt chính dễ dàng nhận diện thông tin:

| Tiêu chí | TLS 1.2 | TLS 1.3 |

|---|---|---|

| Số bước bắt tay (Handshake) | Cần 2 vòng khứ hồi (2-RTT). | Chỉ cần 1 vòng khứ hồi (1-RTT). |

| Thuật toán mã hóa | Hỗ trợ nhiều thuật toán cũ, bao gồm cả những loại yếu. | Chỉ hỗ trợ các thuật toán mạnh (như ChaCha20, Poly1305). |

| Tốc độ kết nối | Chậm hơn do quá trình đàm phán phức tạp. | Nhanh hơn đáng kể nhờ quy trình tối giản. |

| Bảo mật | Vẫn tồn tại rủi ro từ các thuật toán cũ nếu không cấu hình kỹ. | An toàn mặc định, loại bỏ các điểm yếu cũ. |

| Khả năng tương thích | Tương thích tốt với nhiều hệ thống, thiết bị và trình duyệt cũ nên vẫn được dùng để hỗ trợ client legacy. | Tối ưu cho hệ thống và trình duyệt hiện đại, không hoạt động với các client quá cũ nhưng vẫn có thể lùi xuống 1.2 nếu cần. |

Thuật toán mật mã và bộ cipher trong TLS 1.3

Giao thức TLS 1.3 đã đơn giản hóa danh sách các bộ mã hóa (Cipher Suites). Thay vì cho phép hàng chục tổ hợp phức tạp như trước đây, TLS 1.3 chỉ hỗ trợ 5 bộ mã hóa mạnh nhất, tất cả đều sử dụng chuẩn mã hóa xác thực (AEAD). Năm bộ Cipher Suites được TLS 1.3 hỗ trợ bao gồm:

- TLS_AES_256_GCM_SHA384

- TLS_CHACHA20_POLY1305_SHA256

- TLS_AES_128_GCM_SHA256

- TLS_AES_128_CCM_8_SHA256

- TLS_AES_128_CCM_SHA256

Quá trình trao đổi khóa mã hóa trong TLS 1.3 cũng đã loại bỏ hoàn toàn thuật toán RSA truyền thống và chỉ sử dụng các thuật toán dựa trên Diffie-Hellman (như ECDHE) để đảm bảo tính năng PFS.

Cách TLS 1.3 hoạt động

Trong TLS 1.3, quá trình bắt tay và mã hóa phiên được tinh giản để thiết lập khóa nhanh hơn, đồng thời tăng mức độ bảo vệ cho dữ liệu trao đổi giữa client và server.

- Bắt tay 1-RTT cho kết nối mới: Client gửi ClientHello chứa phiên bản TLS hỗ trợ, danh sách cipher suite, tham số key_share cho Diffie-Hellman/ECDHE và các extension liên quan. Server phản hồi ServerHello với lựa chọn cipher, key_share tương ứng, chứng chỉ và các tham số phiên. Sau khi hai bên hoàn tất trao đổi khóa và thông điệp Finished, kênh mã hóa dùng khóa phiên đối xứng được thiết lập chỉ trong một vòng khứ hồi.

- Hỗ trợ 0-RTT cho kết nối lặp lại: Với các phiên đã thiết lập trước đó, client có thể sử dụng PSK (Pre-Shared Key) hoặc session ticket để gửi “early data” ngay trong thông điệp ClientHello tiếp theo mà không cần chờ bắt tay hoàn chỉnh. Cơ chế này giúp giảm độ trễ nhưng dữ liệu 0-RTT có nguy cơ bị replay nên thường được giới hạn cho các request idempotent và cần kết hợp biện pháp kiểm soát ở tầng ứng dụng.

- Quy trình sinh và quản lý khóa phiên: TLS 1.3 dùng kết quả trao đổi khóa Diffie-Hellman (hoặc PSK) làm input cho HKDF để sinh ra chuỗi secret gồm early secret, handshake secret và application secret, gắn với transcript hash của toàn bộ thông điệp handshake. Từ các secret này, hai bên suy ra nhiều cặp khóa đối xứng riêng cho mã hóa handshake, mã hóa dữ liệu ứng dụng và, nếu có, mã hóa dữ liệu 0-RTT, đảm bảo mỗi giai đoạn và chiều truyền thông có bộ khóa riêng biệt.

- Mã hóa hầu hết nội dung handshake và dữ liệu ứng dụng: Sau khi thỏa thuận xong tham số phiên, các thông điệp nhạy cảm như chứng chỉ server, chứng chỉ client (nếu dùng mTLS) và phần lớn handshake tiếp theo đều được mã hóa bằng khóa sinh từ handshake secret. Dữ liệu ứng dụng sau đó được mã hóa bằng các bộ cipher AEAD (AES-GCM, ChaCha20-Poly1305) kết hợp với khóa và nonce riêng cho từng bản ghi, giúp bảo vệ cả tính bí mật lẫn toàn vẹn dữ liệu trong suốt vòng đời phiên.

Mức độ hỗ trợ TLS 1.3 trên trình duyệt và nền tảng

Hiện nay, giao thức TLS 1.3 đã trở thành tiêu chuẩn toàn cầu và được hỗ trợ rộng rãi trên hầu hết các nền tảng công nghệ:

- Trình duyệt web: Google Chrome (từ bản 70), Mozilla Firefox (từ bản 63), Apple Safari (từ bản 12.1), và Microsoft Edge đều hỗ trợ mặc định TLS 1.3.

- Hệ điều hành: Hệ điều hành Windows 11, Windows 10 (từ bản 2004), macOS 10.14 trở lên, iOS 12.2 trở lên, và Android 10 trở lên đều tích hợp sẵn chuẩn bảo mật này.

- Thư viện phần mềm: Thư viện OpenSSL hỗ trợ TLS 1.3 bắt đầu từ phiên bản 1.1.1.

- CDN, nhà cung cấp hạ tầng và dịch vụ cloud: Các nhà cung cấp CDN, dịch vụ bảo vệ và tối ưu hóa website như Cloudflare đã triển khai TLS 1.3 trên hạ tầng của mình và cho phép khách hàng sử dụng mà không cần thay đổi nhiều trên origin server. Nhờ đó, website và API có thể khai thác các đặc tính hiệu năng và bảo mật của TLS 1.3 cho phần lớn lưu lượng truy cập toàn cầu.

Triển khai TLS 1.3 trên máy chủ web

Để triển khai giao thức TLS 1.3 thành công, quản trị viên hệ thống cần đảm bảo máy chủ web đang sử dụng thư viện OpenSSL phiên bản 1.1.1 trở lên và đã cài đặt chứng chỉ SSL/TLS hợp lệ. Dưới đây là cách kích hoạt trên hai phần mềm máy chủ phổ biến nhất.

Kích hoạt TLS 1.3 trên Apache

Để kích hoạt trên máy chủ Apache, hệ thống cần chạy phiên bản Apache 2.4.37 trở lên. Bạn cần mở file cấu hình SSL (thường là ssl.conf hoặc file cấu hình Virtual Host) và tiến hành chỉnh sửa.

Bạn hãy tìm dòng SSLProtocol và thêm +TLSv1.3 vào cấu hình để cho phép cả TLS 1.2 và TLS 1.3, ví dụ:

SSLProtocol -all +TLSv1.2 +TLSv1.3Sau khi lưu file cấu hình, bạn cần khởi động lại máy chủ Apache bằng lệnh:

sudo systemctl restart apache2 #trên Ubuntu/DebianHoặc:

sudo systemctl restart httpd # trên CentOS/RHELKích hoạt TLS 1.3 trên Nginx

Đối với máy chủ Nginx, bạn cần sử dụng phiên bản Nginx 1.13.0 trở lên. Bạn hãy mở file cấu hình Nginx (thường là nginx.conf hoặc file server block của domain).

Bạn tiến hành tìm chỉ thị ssl_protocols và đảm bảo rằng TLSv1.3 được thêm vào danh sách cấu hình:

server {

listen 443 ssl;

server_name example.com;

ssl_protocols TLSv1.2 TLSv1.3;

ssl_ciphers TLS13-AES-256-GCM-SHA384:TLS13-CHACHA20-POLY1305-SHA256:TLS13-AES-128-GCM-SHA256:ECDHE-RSA-AES256-GCM-SHA384:ECDHE-RSA-AES128-GCM-SHA256;

}Cuối cùng, bạn lưu file và kiểm tra cú pháp, sau đó khởi động lại Nginx bằng lệnh:

sudo nginx -tsudo systemctl reload nginxVietnix – Nâng cao bảo mật và tốc độ website với SSL và Hosting chất lượng cao

Để khai thác tối đa sức mạnh của chuẩn mã hóa TLS, trang web không chỉ cần chứng chỉ SSL mà còn yêu cầu một nền tảng lưu trữ mạnh mẽ. Vietnix mang đến dịch vụ Web Hosting tốc độ cao tích hợp 100% ổ cứng NVMe Enterprise và công nghệ LiteSpeed Web Server, cam kết thời gian tải trang dưới 1 giây cùng uptime đạt 99,9%. Đặc biệt, mọi gói hosting đều được tặng kèm SSL miễn phí, hoặc bạn có thể nâng cấp lên chứng chỉ SSL Sectigo cao cấp chỉ từ 160.000 VNĐ/năm. Trọn bộ giải pháp này giúp website của bạn luôn vận hành mượt mà, ổn định và tối ưu bảo mật toàn diện.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

TLS handshake là gì?

TLS handshake là quá trình đàm phán ban đầu giữa client và server trong một kết nối TLS, dùng để xác thực danh tính, thống nhất phiên bản giao thức, chọn bộ mã hóa và thiết lập khóa phiên chung cho kênh mã hóa.

TLS 1.0 là gì?

TLS 1.0 là phiên bản đầu tiên của giao thức Transport Layer Security, được định nghĩa trong RFC 2246 để cung cấp kênh truyền mã hóa, chống nghe lén và sửa đổi dữ liệu giữa client và server trên Internet. Do tồn tại nhiều điểm yếu bảo mật, TLS 1.0 đã bị khuyến nghị ngừng sử dụng và được thay thế bằng các phiên bản mới hơn như TLS 1.2 và TLS 1.3.

TLS 1.1 là gì?

TLS 1.1 là phiên bản 1.1 của giao thức Transport Layer Security, được chuẩn hóa trong RFC 4346 với mục tiêu bảo vệ tính riêng tư và toàn vẹn dữ liệu giữa hai ứng dụng giao tiếp qua mạng, kế thừa và sửa lỗi từ TLS 1.0. Hiện nay TLS 1.1 đã bị nhiều trình duyệt và nền tảng loại bỏ hoặc vô hiệu hóa do không đáp ứng yêu cầu bảo mật hiện đại.

Làm thế nào để kiểm tra xem một website có đang sử dụng TLS 1.3 hay không?

Bạn có thể kiểm tra bằng cách sử dụng các công cụ trực tuyến như SSL Labs’ SSL Test (ssllabs.com/ssltest/) hoặc Qualys SSL Labs. Ngoài ra, trong các trình duyệt hiện đại, bạn có thể nhấp vào biểu tượng ổ khóa trên thanh địa chỉ, vào phần Connection is secure và xem chi tiết kết nối để thấy phiên bản TLS đang được sử dụng.

Giao thức TLS 1.3 mang lại những cải tiến rõ rệt về tốc độ xử lý dữ liệu và khả năng bảo mật thông tin trên môi trường internet hiện nay. Việc loại bỏ các thuật toán mã hóa cũ và rút ngắn quy trình bắt tay giúp website hoạt động mượt mà hơn đồng thời ngăn chặn hiệu quả các cuộc tấn công mạng. Bạn có thể tìm hiểu thêm nhiều thông tin hữu ích về cách thiết lập và quản lý TLS trong các bài viết sau:

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày