TLSA record là gì? Cách tạo bản ghi TLSA để tăng bảo mật cho mail và website

Đã kiểm duyệt nội dung

Đánh giá

TLSA record là bản ghi DNS dùng để gắn chứng chỉ TLS/SSL hoặc public key với đúng tên miền và cổng dịch vụ, đảm bảo dữ liệu không bị sửa đổi trên đường truyền. Từ kinh nghiệm triển khai DANE cho mail server và một số dịch vụ HTTPS nội bộ, mình thấy TLSA đặc biệt hữu ích khi cần kiểm soát chặt chứng chỉ hợp lệ cho từng dịch vụ. Trong bài viết này, mình sẽ trình bày cấu trúc từng trường trong TLSA record, cách tạo bản ghi bằng OpenSSL, cách thêm vào DNS và các ứng dụng thực tế cho mail server/website để tăng mức độ bảo mật TLS.

Những điểm chính

- Quan điểm của mình: Nếu bạn đã bật DNSSEC cho dịch vụ quan trọng (đặc biệt là mail), thì bổ sung TLSA/DANE là bước hợp lý tiếp theo để tăng độ tin cậy cho lớp TLS thay vì chỉ dựa vào chuỗi CA công khai.

- Khái niệm TLSA record: Hiểu rõ TLSA record là một bản ghi DNS dùng để liên kết chứng chỉ TLS với tên miền, giúp bạn nhận biết vai trò của nó trong việc tăng cường xác thực và giảm sự phụ thuộc vào hệ thống CA truyền thống.

- Cấu trúc: Nắm vững các thành phần chính, giúp bạn có thể tự tin đọc, hiểu và phân tích cấu trúc của một bản ghi TLSA một cách chính xác.

- Hướng dẫn tạo và kiểm tra: Nắm vững quy trình tạo TLSA record bằng OpenSSL và các bước kiểm tra, giúp bạn có thể tự mình triển khai và xác minh tính hợp lệ của bản ghi.

- Ứng dụng thực tế: Tìm hiểu cách áp dụng TLSA record cho mail server và web server, giúp bạn biết cách tăng cường bảo mật cho các dịch vụ quan trọng và quản lý rủi ro khi chứng chỉ thay đổi.

- Giới thiệu Vietnix: Biết đến Vietnix là nhà cung cấp dịch vụ tên miền và hosting uy tín, giúp bạn có một nền tảng đồng bộ để triển khai các giải pháp bảo mật nâng cao như DNSSEC và TLSA.

- Câu hỏi thường gặp: Được giải đáp các thắc mắc phổ biến liên quan đến TLSA record.

TLSA record là gì?

TLSA record (Transport Layer Security Authentication) là một loại bản ghi DNS dùng để liên kết chứng chỉ TLS/SSL hoặc public key của máy chủ với một tên miền và cổng dịch vụ cụ thể. Bản ghi này hoạt động dựa trên nền tảng DNSSEC để đảm bảo tính toàn vẹn dữ liệu trong quá trình truy vấn.

Thông qua cơ chế DANE (DNS-Based Authentication of Named Entities), TLSA cho phép công bố trước “chứng chỉ hợp lệ” của dịch vụ ngay trong DNS, để client có thể đối chiếu và xác minh chứng chỉ máy chủ trả về có khớp với thông tin đã khai báo hay không. Nói cách khác, TLSA bổ sung thêm một lớp xác thực ở tầng DNS, giảm phụ thuộc hoàn toàn vào hệ thống CA truyền thống và tăng mức độ kiểm soát cho chủ sở hữu tên miền đối với kết nối TLS.

Để triển khai TLSA và DNSSEC hiệu quả, bạn cần một nền tảng quản lý tên miền uy tín. Vietnix cung cấp dịch vụ đăng ký tên miền đa dạng từ đuôi .vn đến quốc tế với hệ thống DNS thông minh và ổn định. Đặc biệt, khách hàng sẽ được hỗ trợ tận tình 24/7 và trải nghiệm công cụ tìm tên miền bằng AI siêu tốc, giúp doanh nghiệp xây dựng định danh số chuyên nghiệp chỉ trong vài cú click chuột.

Cấu trúc TLSA record

Một TLSA record có hai phần chính gồm:

- Phần tên bản ghi: Gắn liền với cổng (port), giao thức (protocol) và tên máy chủ (host).

- Phần dữ liệu TLSA: Bao gồm 4 trường dữ liệu quan trọng là usage, selector, matching và data.

Cấu trúc chuẩn của bản ghi TLSA trong file zone thường được trình bày như sau:

_<port>._<protocol>.<host>. TTL IN TLSA <usage> <selector> <matching_type> <certificate_association_data>Trong đó:

- <port>: Port Number của dịch vụ, ví dụ 443 cho HTTPS, 25 hoặc 587 cho SMTP.

- <protocol>: Protocol, hiện tại dùng

_tcpcho các dịch vụ TLS chạy trên TCP. - <host>: Tên miền hoặc hostname cung cấp dịch vụ, ví dụ

example.com,mail.example.com. - TTL: Thời gian cache bản ghi.

- IN: Class Internet.

- TLSA: Loại bản ghi.

- <usage>: Cách client sử dụng dữ liệu chứng chỉ (0–3 là các kiểu phổ biến).

- <selector>: Là giá trị (0 hoặc 1) chỉ định phần nào của chứng chỉ sẽ được mang ra so khớp (0 là toàn bộ chứng chỉ, 1 là chỉ dùng phần Public Key – SPKI).

- <matching_type>: Là giá trị (0 đến 2) chỉ định cách biểu diễn dữ liệu chứng chỉ (0 là lấy toàn bộ, 1 là mã hóa SHA-256, 2 là mã hóa SHA-512).

- <certificate_association_data>: Là chuỗi dữ liệu chứng chỉ hoặc mã băm (hash/fingerprint) tương ứng với 3 tham số trên, thường được biểu diễn ở định dạng chuỗi Hex.

Ví dụ bản ghi đầy đủ:

_443._tcp.example.com. 3600 IN TLSA 3 1 1 0DEFB3A9C4D8E7F6A1B2C3D4E5F6A7B8C9D0E1F2A3B4C5D6E7F8192837465

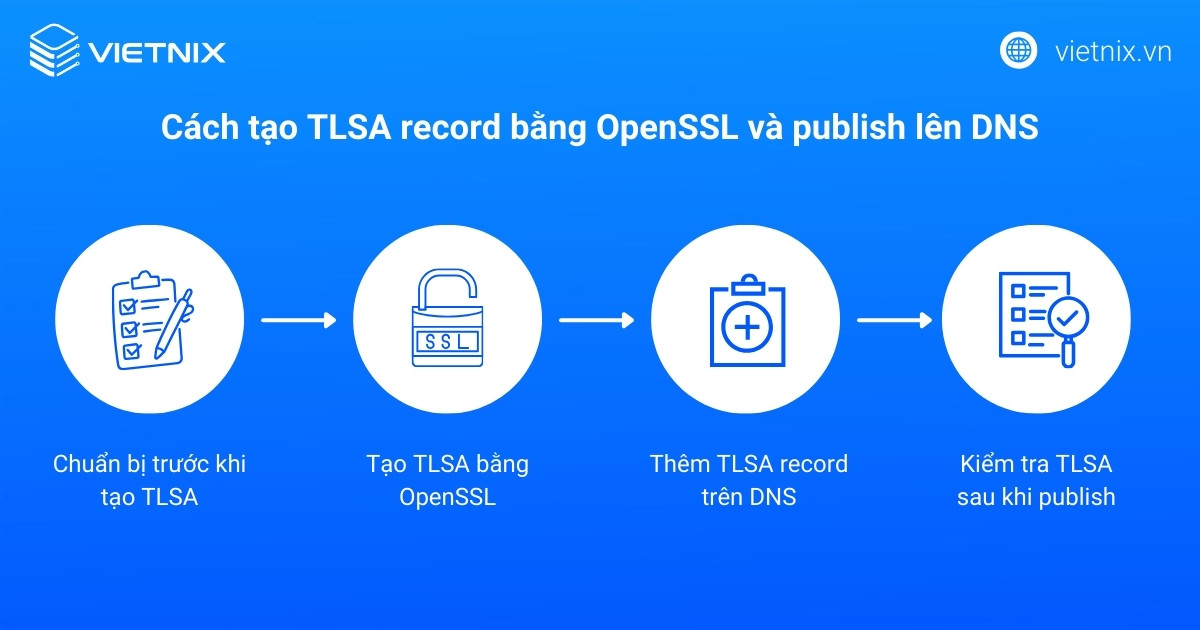

Cách tạo TLSA record bằng OpenSS

Chuẩn bị trước khi tạo TLSA

Trước khi tạo TLSA record, bạn cần chuẩn bị rõ các thông tin sau để đảm bảo hệ thống hoạt động chính xác:

- Xác định dịch vụ và cổng: Xác định rõ bạn sẽ bảo vệ dịch vụ nào (HTTPS, SMTP,…) và trên cổng nào, ví dụ

example.com:443cho HTTPS hoặcmail.example.com:25 / 587cho SMTP STARTTLS. - Kiểm tra chứng chỉ TLS đang dùng: Đảm bảo dịch vụ đã có chứng chỉ TLS hợp lệ (file

.crthoặc có thể export từ máy chủ), đồng thời sẵn sàng truy cập máy chủ để sử dụng lệnhopenssl s_clientkhi cần lấy cert trực tiếp. - Chọn bộ tham số TLSA (usage/selector/matching): Bạn nên thống nhất bộ tham số sẽ dùng. Thông thường, bộ tham số 3 1 1 (Usage = 3, Selector = 1, Matching_type = 1 – SHA-256) là quy chuẩn phổ biến nhất hiện nay.

- Kích hoạt DNSSEC cho zone: Tên miền của bạn bắt buộc phải bật DNSSEC. Bản ghi TLSA chỉ mang lại giá trị bảo mật chống giả mạo khi toàn bộ gói tin DNS được mã hóa chữ ký số.

Tạo TLSA bằng OpenSSL

Để tạo TLSA record bằng OpenSSL, bạn có thể đi theo hai hướng: dùng file chứng chỉ sẵn có hoặc lấy chứng chỉ trực tiếp từ dịch vụ rồi sinh ra phần dữ liệu TLSA tương ứng.

Cách 1 – Dùng file chứng chỉ có sẵn: Khi đã có file chứng chỉ (ví dụ server.crt), bạn trích phần public key (SPKI) và sinh hash SHA-256 làm certificate_association_data như sau:

# Trích SPKI từ chứng chỉ

openssl x509 -in server.crt -noout -pubkey > pubkey.pem

# Sinh hash SHA-256 của SPKI để dùng cho TLSA (selector=1, matching_type=1)

openssl pkey -pubin -in pubkey.pem -outform DER | \

openssl sha256 | awk '{print $2}'Kết quả trả về sẽ là một chuỗi hex, đây chính là giá trị Certificate Association Data sẽ dùng trong trường dữ liệu TLSA với pattern usage selector matching_type tương ứng.

Cách 2 – Lấy chứng chỉ trực tiếp từ dịch vụ: Khi chưa có file cert trên tay, bạn có thể dùng openssl s_client để lấy chứng chỉ từ cổng dịch vụ đang mở (ví dụ HTTPS trên example.com:443), sau đó xử lý tương tự như cách 1:

# Lấy chứng chỉ từ dịch vụ HTTPS

echo | openssl s_client -connect example.com:443 -servername example.com 2>/dev/null \

| openssl x509 -outform PEM > server.crtSau bước này, bạn sử dụng lại chuỗi lệnh trích SPKI và sinh SHA-256 ở trên để tạo ra chuỗi hex làm certificate_association_data cho TLSA.

Sau khi có chuỗi hex, bạn ghép vào bản ghi TLSA với bộ tham số đã chọn, ví dụ pattern phổ biến 3 1 1, trong đó usage = 3 (domain-issued certificate), selector = 1 (SPKI), matching_type = 1 (SHA-256) và certificate_association_data là chuỗi hex vừa tạo.

Thêm TLSA record trên DNS

Sau khi đã có đủ thông tin TLSA (usage, selector, matching, chuỗi hex), bước tiếp theo là khai báo bản ghi này vào DNS với đúng tên owner theo chuẩn.

- Xác định owner name cho TLSA: Tên bản ghi TLSA phải gắn với cổng, giao thức và host dịch vụ, theo dạng

_<port>._<protocol>.<host>.. Ví dụ, nếu bảo vệ HTTPS trênexample.com:443, owner name chuẩn sẽ là_443._tcp.example.com.để biểu thị TLSA áp cho dịch vụ HTTPS trên cổng 443/TCP của example.com.

- Khai báo TLSA trong file zone (BIND hoặc tương đương): Nếu quản lý DNS bằng file zone, bạn có thể thêm trực tiếp một dòng bản ghi TLSA với TTL, class và 4 trường dữ liệu đã chuẩn bị. Ví dụ:

_443._tcp.example.com. 3600 IN TLSA 3 1 1 0DEFB3A9C4D8E7F6A1B2C3D4E5F6A7B8C9D0E1F2A3B4C5D6E7F8192837465Trong đó 3600 là TTL, 3 1 1 là bộ tham số TLSA, còn chuỗi hex là certificate_association_data lấy từ bước OpenSSL.

- Thêm TLSA qua giao diện DNS (control panel): Khi dùng panel DNS, bạn tạo bản ghi mới với các giá trị sau:

- Name/Host: Nhập

_443._tcphoặc_443._tcp.example.comtuỳ hệ thống có tự gắn thêm tên miền hay không. - Type: Chọn TLSA.

- TTL: Đặt giá trị phù hợp, ví dụ 3600 giây.

- Usage: Nhập 3.

- Selector: Nhập 1.

- Matching Type: Nhập 1.

- Data (hoặc Certificate data): Dán chuỗi hex hash đã sinh từ SPKI/chứng chỉ, đúng với selector và matching type đã chọn.

- Name/Host: Nhập

Kiểm tra TLSA sau khi publish

Sau khi publish TLSA record, bạn cần kiểm tra lại để chắc chắn bản ghi đã lên DNS và đang khớp với chứng chỉ máy chủ.

- Kiểm tra bằng dig: Chạy lệnh

dig +dnssec _443._tcp.example.com TLSA(thayexample.combằng domain thực tế) để xem DNS có trả về bản ghi TLSA không. Kết quả cần có phần TLSA và chữ ký RRSIG (nếu DNSSEC bật), bạn đối chiếu các trườngusage selector matching_typevà chuỗi hex với giá trị đã cấu hình trước đó. - Dùng công cụ DANE/TLSA chuyên dụng: Có thể dùng các tiện ích dòng lệnh (như

tlsa) hoặc web checker hỗ trợ DANE/TLSA để tự động so khớp TLSA với chứng chỉ thật của dịch vụ. Các công cụ này sẽ kiểm tra cả DNSSEC, bản ghi TLSA và quá trình bắt tay TLS để báo lỗi nếu có sai khác. - Kiểm tra riêng với SMTP (nếu dùng cho mail): Nếu dùng TLSA cho SMTP (DANE/STARTTLS), nên test thêm bằng công cụ kiểm tra SMTP DANE hoặc gửi thử mail qua máy chủ cần bảo vệ, đồng thời quan sát log để xác nhận không có lỗi handshake TLS và TLSA được áp dụng như mong đợi.

Kinh nghiệm của mình: Trong triển khai thực tế, việc cấu hình TLSA sai (sai hash, sai usage/selector) có thể khiến client DANE từ chối kết nối, vì vậy giai đoạn kiểm tra này rất quan trọng để tránh gián đoạn dịch vụ.

Ứng dụng TLSA cho mail server và web server

TLSA record thường được áp dụng nhiều nhất cho hai nhóm dịch vụ: mail server (SMTP) và web server (HTTPS) để tăng mức độ tin cậy khi xác thực TLS. Cả hai đều dựa trên DANE và yêu cầu DNSSEC để TLSA có giá trị bảo mật.

TLSA cho SMTP

- Thông báo hỗ trợ DANE/TLSA cho mail server gửi: Với mail server, DANE sử dụng bản ghi TLSA tại tên

_25._tcp.mail.domain(hoặc_587._tcp,_465._tcptùy cổng) để cho mail server gửi biết rằng máy chủ nhận có công bố chính sách TLS qua DANE. Khi máy chủ gửi hỗ trợ DANE, nó sẽ truy vấn TLSA trước khi bắt tay STARTTLS. - Xác thực chứng chỉ và chống tấn công downgrade/MITM: Khi DNSSEC và TLSA cùng bật, mail server gửi sẽ so khớp chứng chỉ TLS của server nhận với dữ liệu trong TLSA (usage/selector/matching + hash) thay vì chỉ tin hoàn toàn vào CA public. Nếu chứng chỉ không khớp, kết nối có thể bị từ chối hoặc đánh dấu không an toàn, giảm nguy cơ bị tấn công xen giữa (MITM) hoặc bị hạ cấp kết nối từ TLS về plain SMTP.

TLSA cho HTTPS

- Pin cert hoặc public key cho dịch vụ HTTPS quan trọng: Với web server, TLSA có thể dùng để pin chứng chỉ hoặc public key cho các endpoint HTTPS quan trọng như portal quản trị, API nội bộ, panel khách hàng,… bằng cách tạo bản ghi cho

_443._tcp.host.domain. Trình duyệt hoặc client hỗ trợ DANE có thể dùng bản ghi này để xác nhận cert đúng với cấu hình DNS đã ký DNSSEC. - Giảm rủi ro từ chuỗi tin cậy CA: Khi CA bị sự cố hoặc phát hành nhầm chứng chỉ, TLSA cung cấp thêm một nguồn xác thực độc lập thông qua DNSSEC, giúp client phát hiện cert lạ dù vẫn được CA nào đó ký. Điều này đặc biệt hữu ích cho hệ thống nội bộ hoặc các cổng quản trị nhạy cảm, nơi rủi ro bị thay cert trái phép cần được kiểm soát chặt.

Lưu ý vận hành TLSA

Để duy trì hệ thống TLSA hoạt động ổn định, bạn cần tuân thủ các quy tắc vận hành sau:

- Cập nhật đồng bộ khi chứng chỉ thay đổi: Bất cứ khi nào bạn gia hạn hoặc thay thế chứng chỉ SSL/TLS, bản ghi TLSA phải được cập nhật mã hash mới tương ứng. Nếu không làm vậy, client sẽ từ chối kết nối do không khớp dữ liệu.

- Có quy trình rollout/rollback rõ ràng: Nên chuẩn hoá quy trình gồm các bước: sinh hash mới, thêm bản ghi TLSA mới (có thể song song với bản cũ), triển khai cert mới, kiểm tra kết nối, rồi gỡ TLSA cũ khi mọi thứ ổn định. Cách làm này giảm nguy cơ “lock out” client do chênh lệch thời gian giữa việc đổi cert và cập nhật TLSA.

Tối ưu tốc độ và hiệu suất với dịch vụ Web Hosting, VPS tại Vietnix

Bên cạnh việc bảo mật bằng TLSA, hiệu suất máy chủ cũng là yếu tố cốt lõi quyết định sự thành công của website. Vietnix cung cấp dịch vụ Hosting và VPS Việt Nam tốc độ cao, sử dụng 100% ổ cứng NVMe cùng CPU mạnh mẽ. Dịch vụ được tích hợp công nghệ độc quyền Vietnix Speed Optimizer giúp tải trang cực nhanh. Khách hàng đăng ký còn nhận được bộ quà tặng Theme, Plugin bản quyền, giúp tối ưu chi phí vận hành một cách hiệu quả nhất.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Làm thế nào để kiểm tra bản ghi TLSA?

Bạn có thể dùng lệnh tra cứu DNS như dig _443._tcp.example.com TLSA (thay domain thực tế) hoặc các công cụ kiểm tra DNS online để xem bản ghi TLSA đã xuất hiện và giá trị có đúng với cấu hình. Sau đó, so sánh lại các trường usage, selector, matching type và chuỗi hash trong kết quả với dữ liệu bạn đã thiết lập trên DNS và chứng chỉ thực tế.

TLSA record có bắt buộc phải có không?

TLSA không phải là bản ghi bắt buộc cho mọi website hay mail server, phần lớn hệ thống vẫn hoạt động bình thường chỉ với SSL/TLS thông thường. Tuy nhiên, nếu muốn tăng cường bảo mật, đặc biệt khi đã bật DNSSEC, TLSA là một lớp bổ sung hữu ích để ràng buộc chứng chỉ với tên miền.

TLSA khác gì so với SSL/TLS thông thường?

SSL/TLS thông thường dựa chủ yếu vào chứng chỉ do CA phát hành và chuỗi tin cậy của trình duyệt hoặc hệ điều hành để xác thực máy chủ. TLSA bổ sung thêm một lớp xác thực từ DNS (kết hợp với DNSSEC), giúp gắn chứng chỉ hoặc public key với tên miền, giảm rủi ro dùng nhầm hoặc bị thay thế chứng chỉ mà hệ thống vẫn tưởng là hợp lệ.

Có thể thấy TLSA không bắt buộc cho mọi hệ thống, nhưng khi kết hợp cùng DNSSEC, đây là một lớp xác thực mạnh giúp ràng buộc chứng chỉ với tên miền và giảm rủi ro MITM hoặc dùng nhầm chứng chỉ. Nếu đang vận hành dịch vụ mail/web quan trọng, bạn có thể cân nhắc triển khai TLSA theo từng bước nhỏ, kiểm tra kỹ trước khi áp dụng rộng để nâng mức bảo mật mà không làm gián đoạn kết nối.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày