DNS Exfiltration là gì? Cơ chế hoạt động và cách phòng tránh hiệu quả

Đã kiểm duyệt nội dung

Đánh giá

Trong nhiều dự án rà soát bảo mật hệ thống, mình đã chứng kiến không ít trường hợp tường lửa bị vô hiệu hóa hoàn toàn trước DNS Exfiltration mà các công cụ giám sát thông thường rất dễ bỏ xót. Thay vì chỉ nói về lý thuyết giao thức, mình sẽ cùng bạn bóc tách cơ chế này từ góc nhìn của một người từng trực tiếp lần theo dấu vết các truy vấn DNS bất thường để phát hiện lỗ hổng rò rỉ thông tin. Những giải pháp phòng tránh được chia sẻ trong bài viết sẽ giúp bạn xây dựng một hàng rào phòng thủ vững chắc cho hệ thống.

Những điểm chính

Đối với mình, DNS Exfiltration là lỗ hổng bảo mật rất dễ bị bỏ qua nếu bạn không theo dõi sát lưu lượng DNS trong hệ thống. Để giúp bạn hiểu rõ bản chất và cách phòng tránh hiệu quả, bài viết dưới đây sẽ cung cấp các thông tin gồm:

- Khái niệm: Hiểu rõ khái niệm về kỹ thuật đánh cắp dữ liệu qua giao thức DNS để nhận diện sớm các mối đe dọa tinh vi nhắm vào hệ thống.

- Cơ chế hoạt động: Nắm vững quy trình 3 bước từ mã hóa dữ liệu đến thu thập thông tin tại máy chủ đích để xây dựng kịch bản phòng thủ chủ động.

- Kỹ thuật giấu dữ liệu và cách phát hiện: Nắm vững các phương thức nhúng dữ liệu tinh vi và tận dụng AI/Machine Learning để phân tích hàng triệu truy vấn, từ đó nhận diện chính xác các tên miền lạ hoặc mẫu lưu lượng bất thường.

- Cách ngăn chặn: Áp dụng đồng bộ các giải pháp từ cấu hình tường lửa đến giới hạn tốc độ phản hồi để bảo vệ an toàn tuyệt đối cho dữ liệu nhạy cảm.

- Biết thêm Vietnix là nhà cung cấp dịch vụ Firewall Anti DDoS và hạ tầng lưu trữ chất lượng cao.

- Câu hỏi thường gặp: Giải đáp các câu hỏi thường gặp liên quan đến DNS Exfiltration.

DNS Exfiltration là gì?

DNS Exfiltration là kỹ thuật tấn công mạng nâng cao, trong đó kẻ tấn công thiết lập một kênh ngầm dựa trên giao thức DNS để trích xuất trái phép dữ liệu nhạy cảm từ mạng nội bộ ra môi trường bên ngoài. Bằng cách đóng gói dữ liệu vào trong các truy vấn phân giải tên miền, kẻ tấn công có thể vượt qua các cơ chế kiểm soát truy cập và đưa dữ liệu ra ngoài mà không bị phát hiện bởi các hệ thống giám sát thông thường. Kỹ thuật này khai thác đặc điểm vận hành của hạ tầng mạng, nơi lưu lượng DNS được coi là hợp lệ và hiếm khi bị chặn bởi các hệ thống tường lửa hay các giải pháp bảo mật biên.

Khi hiểu cơ chế hoạt động của DNS Exfiltration, mình nhận ra rằng việc chỉ giám sát thủ công log hay cấu hình DNS thôi là chưa đủ để bảo vệ hệ thống trước các kỹ thuật tấn công tinh vi. Để phát hiện và ngăn chặn hiệu quả, bạn cần một lớp bảo mật chủ động có khả năng phân tích lưu lượng theo thời gian thực và lọc các hành vi bất thường ngay từ đầu.

Đây cũng là lý do các giải pháp Firewall Anti DDoS tại Vietnix trở thành lựa chọn đáng cân nhắc, giúp bạn bảo vệ hạ tầng trước cả tấn công quy mô lớn lẫn những hình thức khai thác ngầm như DNS Exfiltration. Liên hệ ngay!

Cơ chế hoạt động của DNS Exfiltration

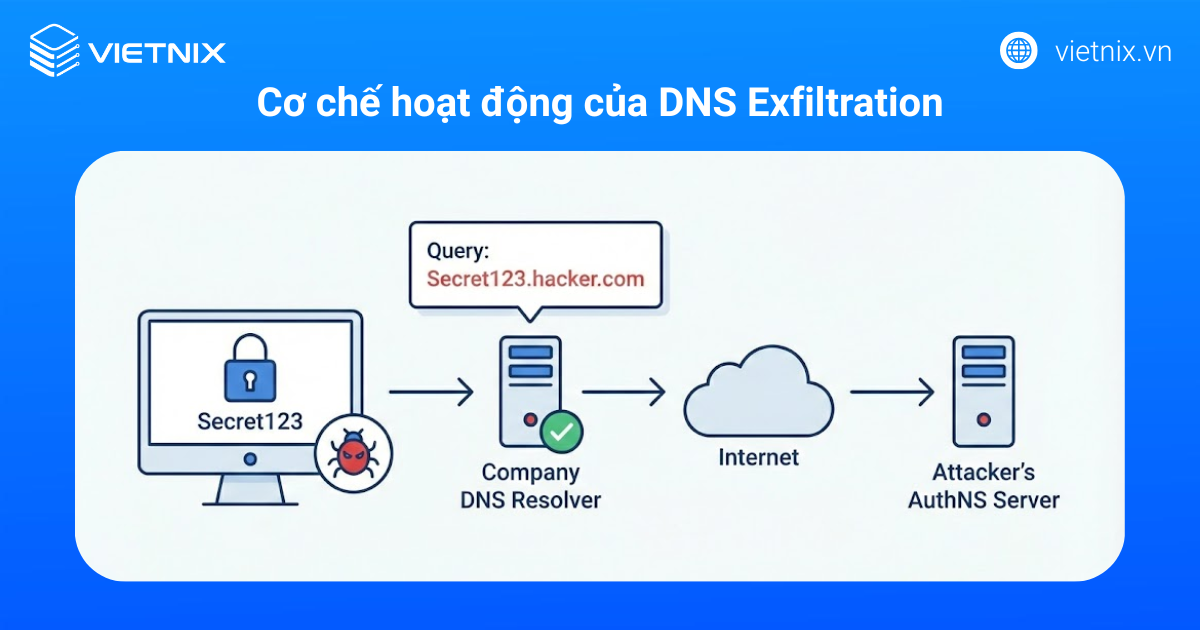

Cơ chế hoạt động của DNS Exfiltration diễn ra theo các bước sau:

- Bước 1: Mã hóa dữ liệu vào Hostname: Khi malware hoặc kẻ tấn công đã xâm nhập được vào máy tính, chúng sẽ thu thập dữ liệu quan trọng như mật khẩu hoặc tài liệu. Thay vì gửi trực tiếp, kẻ tấn công sẽ gán dữ liệu này làm subdomain hoặc hostname của một tên miền độc hại do chúng sở hữu. Ví dụ, nếu mật khẩu là

Secret123và tên miền của kẻ tấn công làhacker.com, malware sẽ tạo ra một truy vấn DNS tìm địa chỉ choSecret123.hacker.com. - Bước 2: Gửi truy vấn và định tuyến: Máy tính bị xâm nhập sẽ gửi truy vấn DNS này đi. Theo nguyên lý của DNS, yêu cầu sẽ được chuyển tiếp qua các trạm trung gian trên Internet để tìm kiếm máy chủ chịu trách nhiệm quản lý tên miền

hacker.com. Lúc này, hệ thống bảo mật mạng nội bộ chỉ coi đây là một hành động tra cứu tên miền bình thường và cho phép gói tin đi qua. - Bước 3: Thu thập dữ liệu tại đích (AuthNS): Truy vấn cuối cùng sẽ đến được máy chủ DNS của kẻ tấn công. Tại đây, thay vì trả lời địa chỉ IP như thông thường, máy chủ này sẽ ghi lại nhật ký của truy vấn đến. Kẻ tấn công mở log ra và nhìn thấy phần hostname (

Secret123) chính là dữ liệu mà chúng muốn đánh cắp.

Cách nhúng dữ liệu vào lưu lượng DNS và nhận biết DNS Exfiltration

Kẻ tấn công có thể sử dụng nhiều phương thức để nhúng dữ liệu vào lưu lượng DNS:

- Mã hóa vào subdomain: Thông tin quan trọng được mã hóa và chèn vào phần subdomain hoặc trong dữ liệu bản ghi tài nguyên.

- Chia nhỏ dữ liệu: Dữ liệu lớn được cắt thành nhiều mảnh nhỏ và gửi đi rải rác qua nhiều truy vấn và phản hồi DNS khác nhau.

- Can thiệp vào gói tin: Kẻ tấn công có thể thay đổi ID truy vấn hoặc sửa đổi tiêu đề của gói tin DNS. Máy chủ của kẻ tấn công được lập trình để nhận diện các dấu hiệu này và trích xuất dữ liệu từ đó.

Bên cạnh đó, để phát hiện cuộc tấn công DNS Exfiltration đang diễn ra, bạn cần phải thực hiện phân tích trên hàng triệu truy vấn DNS. Tuy nhiên, đây là nhiệm vụ quá sức đối với con người do khối lượng dữ liệu khổng lồ và tốc độ truy vấn quá nhanh. Đồng thời, khi chuyên gia bảo mật phân tích xong, dữ liệu đã bị đánh cắp và kẻ tấn công đã xóa dấu vết. Do đó, các hệ thống an ninh mạng tích hợp AI và Machine Learning có khả năng xử lý tốc độ cao và nhận diện các mẫu bất thường trong lưu lượng DNS chính xác hơn.

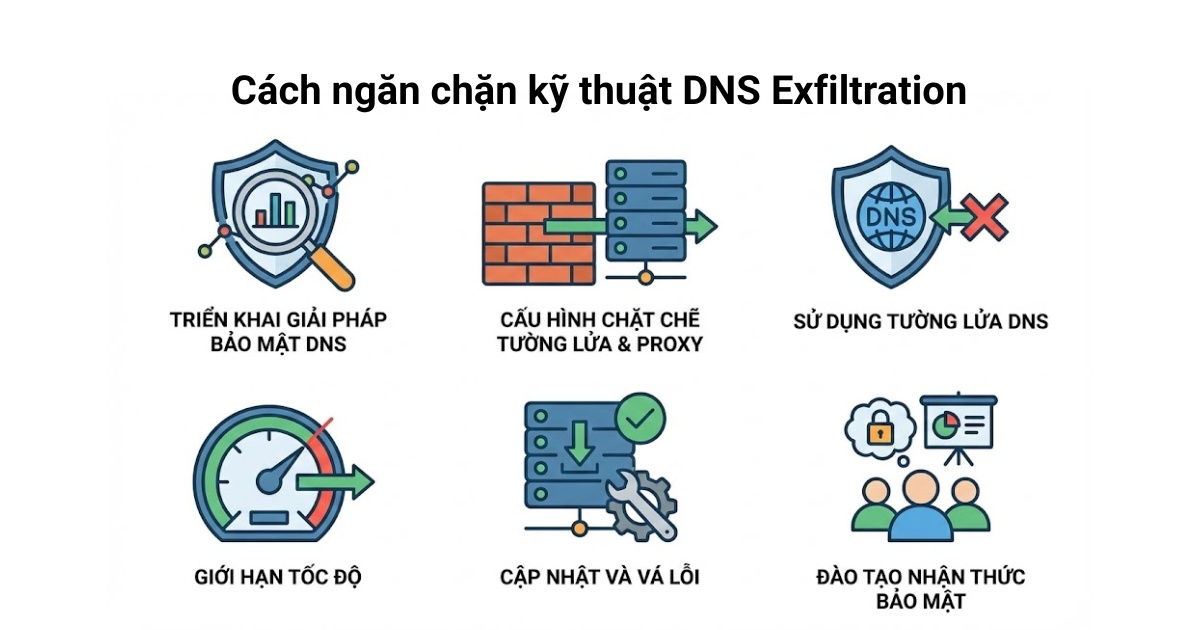

Cách ngăn chặn kỹ thuật DNS Exfiltration

Để ngăn chặn nguy cơ mất dữ liệu qua DNS, bạn nên áp dụng đồng bộ các giải pháp sau:

- Triển khai giải pháp bảo mật DNS: Bạn nên sử dụng các công cụ chuyên dụng có thuật toán phát hiện trích xuất dữ liệu để liên tục giám sát và phân tích nhật ký, qua đó có thể tìm ra các mẫu bất thường.

- Cấu hình chặt chẽ tường lửa và Proxy: Việc thiết lập quy tắc sẽ giúp hạn chế lưu lượng DNS đi ra và chặn các kết nối đến những máy chủ DNS bên ngoài không được ủy quyền.

- Sử dụng tường lửa DNS: Công cụ này sẽ giúp kiểm tra lưu lượng theo thời gian thực và sử dụng dữ liệu để thông báo mối đe dọa nhằm chặn đứng các yêu cầu độc hại.

- Giới hạn tốc độ: Việc giới hạn tốc độ phản hồi trên máy chủ DNS giúp giảm thiểu tác động của các cuộc tấn công DNS flood – Một kỹ thuật thường được hacker dùng để đánh lạc hướng sự chú ý khỏi hành vi trích xuất dữ liệu.

- Cập nhật và vá lỗi: Thường xuyên cập nhật phần mềm và vá lỗi cho máy chủ DNS của bạn để vá các lỗ hổng bảo mật mà kẻ tấn công có thể khai thác.

- Đào tạo nhận thức bảo mật: Việc đào tạo nhân viên tránh các hành vi rủi ro là chốt chặn quan trọng để ngăn ngừa kẻ tấn công xâm nhập mạng lưới ngay từ đầu.

Nhiều quản trị viên nghĩ rằng chỉ cần chặn port 53 là đủ. Thực tế, kẻ tấn công có thể sử dụng DNS-over-HTTPS (DoH) hoặc DNS-over-TLS (DoT) để mã hóa luồng dữ liệu, khiến tường lửa thông thường hoàn toàn mất khả năng quan sát nội dung truy vấn DNS. Lời khuyên của mình là bạn hãy triển khai giải pháp DNS Filtering có khả năng giải mã và soi xét các truy vấn DNS tại lớp ứng dụng. Thay vì chỉ chặn port, bạn hãy giám sát nội dung gói tin để thấy được kẻ tấn công đang giấu gì bên trong các bản ghi DNS.

Vietnix – Nhà cung cấp dịch vụ Firewall Anti DDoS và hạ tầng lưu trữ chất lượng cao

Vietnix là nhà cung cấp dịch vụ Firewall Anti DDoS và hạ tầng lưu trữ chất lượng cao, mang đến giải pháp bảo vệ toàn diện cho hệ thống doanh nghiệp trước các mối đe dọa trên internet. Với khả năng lọc lưu lượng thông minh, phát hiện và ngăn chặn tấn công theo thời gian thực, dịch vụ giúp đảm bảo website và ứng dụng luôn hoạt động ổn định ngay cả khi bị tấn công. Bên cạnh đó, nền tảng hosting cao cấp và cho thuê server VPS được tối ưu hiệu năng, kết hợp cùng đội ngũ kỹ thuật hỗ trợ liên tục giúp bạn vận hành hệ thống an toàn, nhanh chóng và bền vững. Liên hệ ngay!

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

DNS exfiltration khác gì so với tấn công DDoS?

Đây là hai hình thức tấn công khác nhau hoàn toàn. Tấn công DDoS nhằm mục đích làm tê liệt hệ thống mạng bằng cách gửi một lượng lớn lưu lượng giả mạo gây quá tải. Trong khi đó, DNS exfiltration là một kỹ thuật bí mật nhằm mục đích đánh cắp dữ liệu mà không làm gián đoạn dịch vụ nên thường sẽ khó bị phát hiện hơn.

Tại sao tường lửa thông thường không chặn được DNS exfiltration?

Tường lửa truyền thống thường chỉ kiểm soát dựa trên cổng và địa chỉ IP. Vì giao thức DNS là thiết yếu cho hoạt động mạng, tường lửa thường được cấu hình để mở cửa cho loại lưu lượng này. Nếu không có tính năng kiểm tra sâu gói tin hoặc phân tích hành vi lớp ứng dụng, tường lửa sẽ không thể phân biệt được đâu là truy vấn DNS hợp lệ và đâu là truy vấn chứa dữ liệu bị đánh cắp.

Làm thế nào để biết hệ thống của tôi có đang bị tấn công DNS exfiltration hay không?

Các dấu hiệu nhận biết bao gồm:

– Sự gia tăng bất thường về khối lượng truy vấn DNS từ một máy trạm cụ thể.

– Xuất hiện nhiều truy vấn đến các tên miền lạ hoặc tên miền con có chuỗi ký tự dài vô nghĩa đã mã hóa.

– Các truy vấn diễn ra vào những khung giờ bất thường.

Mã hóa DNS có ngăn chặn được DNS exfiltration không?

Không hoàn toàn. Mặc dù DNS over HTTPS (DoH) hoặc DNS over TLS (DoT) giúp mã hóa kết nối giữa người dùng và máy chủ DNS để ngăn chặn việc nghe lén, nhưng nếu máy chủ DNS đích là do kẻ tấn công kiểm soát, việc mã hóa này lại vô tình giúp che giấu hành vi exfiltration khỏi các công cụ giám sát an ninh mạng của doanh nghiệp, làm cho việc phát hiện trở nên khó khăn hơn.

Để giảm thiểu rủi ro từ DNS exfiltration, bạn cần kết hợp giám sát lưu lượng DNS, áp dụng các giải pháp bảo mật chuyên dụng và xây dựng chính sách kiểm soát truy cập chặt chẽ. Khi ứng dụng hiệu quả các công cụ bảo mật chuyên sâu và cơ chế phân tích hành vi nâng cao, bạn sẽ chủ động hơn hơn trong việc phát hiện sớm, khoanh vùng và vô hiệu hóa các kênh rò rỉ dữ liệu qua DNS trước khi thiệt hại xảy ra. Cảm ơn bạn đã theo dõi bài viết!

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày