Low Orbit Ion Cannon là gì? Công cụ DDoS và giải pháp chống

Đã kiểm duyệt nội dung

Đánh giá

Low Orbit Ion Cannon (LOIC) là công cụ mã nguồn mở ban đầu dùng để kiểm tra hiệu năng mạng, nhưng sau này thường bị lạm dụng để thực hiện các cuộc tấn công DoS/DDoS. Bài viết này mình sẽ phân tích rõ về LOIC, từ khái niệm, cơ chế hoạt động đến những rủi ro pháp lý và kỹ thuật khi sử dụng, đồng thời giới thiệu các giải pháp bảo vệ hệ thống hiệu quả trước LOIC và các tấn công tương tự từ Vietnix.

Những điểm chính

- Khái niệm LOIC: Là phần mềm kiểm tra tải mạng mã nguồn mở, ban đầu dùng để stress testing, nhưng bị lạm dụng làm công cụ tấn công DoS/DDoS phổ biến nhờ giao diện đơn giản và khả năng tạo lưu lượng lớn.

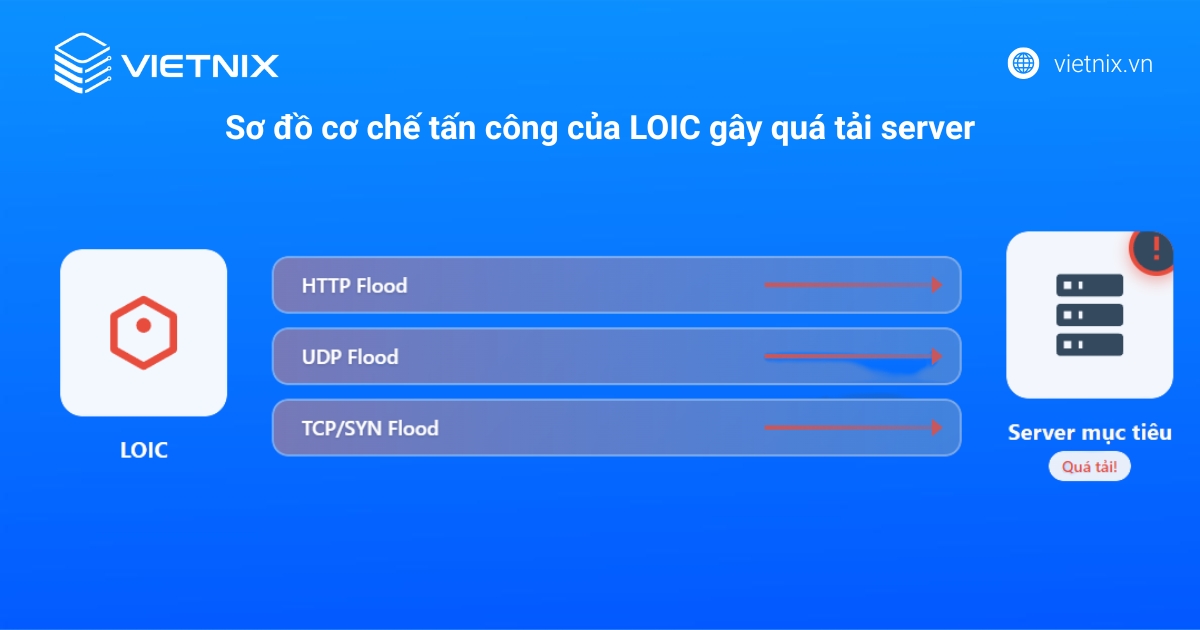

- Cơ chế hoạt động: Gửi lượng lớn lưu lượng độc hại (HTTP Flood, UDP Flood, TCP Flood) đến mục tiêu để làm quá tải hệ thống. LOIC có thể hoạt động độc lập hoặc dùng chế độ Hivemind để điều khiển nhiều máy tính cùng tấn công.

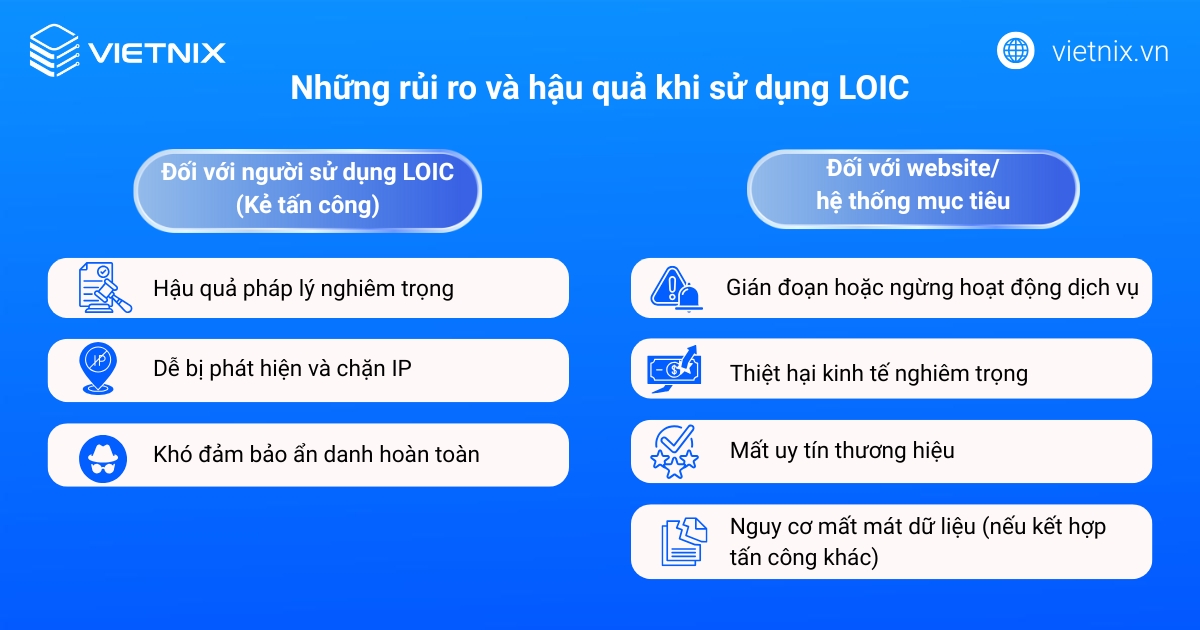

- Rủi ro và hậu quả: Người dùng LOIC có thể đối mặt với hậu quả pháp lý nghiêm trọng, dễ bị phát hiện và chặn IP. Mục tiêu bị tấn công có thể ngừng hoạt động, mất doanh thu, uy tín và tiềm ẩn nguy cơ mất dữ liệu.

- Các vụ tấn công đáng chú ý: LOIC đã được sử dụng trong nhiều vụ tấn công mạng lớn, từ tấn công kỷ lục 620Gbps vào Krebs, phản ứng của Anonymous với Israel (OpIsrael), trả đũa cho Megaupload, phản đối ở Nigeria, đến các hoạt động ban đầu như Dự án Chanology và vụ Khách sạn Habbo.

- Dấu hiệu nhận biết tấn công: Có thể phát hiện LOIC qua lưu lượng băng thông tăng đột biến, mẫu giao thức TCP/UDP bất thường, yêu cầu HTTP lặp lại, địa chỉ IP có “uy tín” xấu hoặc dùng phân tích hành vi bằng máy học.

- Giải pháp chống LOIC từ Vietnix: Vietnix cung cấp Firewall Anti-DDoS chuyên sâu, cảnh báo sớm, phát hiện và ngăn chặn tức thời các cuộc tấn công DDoS với nhiều lớp phòng thủ, đảm bảo hệ thống ổn định và luôn cập nhật trước mọi mối đe dọa.

- Giải đáp các thắc mắc: Trả lời các câu hỏi liên quan về Low Orbit Ion Cannon (LOIC).

Low Orbit Ion Cannon (LOIC) là gì?

LOIC (Low Orbit Ion Cannon) là một phần mềm kiểm tra tải mạng mã nguồn mở, ban đầu được phát triển bởi Praetox Technology với mục đích hợp pháp là để stress testing (kiểm tra khả năng chịu tải của một hệ thống mạng cụ thể). Tuy nhiên, sau khi trở thành mã nguồn mở, LOIC đã nhanh chóng bị lạm dụng và trở nên khét tiếng như một công cụ phổ biến để thực hiện các cuộc tấn công từ chối dịch vụ (DoS) và từ chối dịch vụ phân tán (DDoS) với mục đích xấu.

Với giao diện người dùng đơn giản và khả năng tập trung một lượng lớn lưu lượng truy cập Internet, LOIC cho phép người dùng, kể cả những người không có kiến thức kỹ thuật sâu gửi liên tục các gói tin (TCP, UDP hoặc HTTP request) đến một địa chỉ IP hoặc website mục tiêu. Hành động này nhằm mục đích làm ngập lụt và quá tải máy chủ, khiến máy chủ không thể xử lý các yêu cầu hợp lệ và trở nên không thể truy cập được. Sự nổi tiếng của LOIC càng gia tăng sau khi được sử dụng trong các chiến dịch tấn công mạng của nhóm hacktivist Anonymous và người dùng trên các diễn đàn như 4Chan.

Cơ chế hoạt động của LOIC

Nguyên lý hoạt động cốt lõi của LOIC là tạo ra và gửi đi một lượng lớn lưu lượng truy cập mạng (traffic) độc hại đến địa chỉ IP hoặc tên miền của mục tiêu. Mục đích là làm ngập lụt (flood) hệ thống mục tiêu bằng các yêu cầu truy cập liên tục, gây quá tải và làm gián đoạn dịch vụ.

LOIC có thể thực hiện các kiểu tấn công phổ biến sau:

- HTTP Flood: Gửi hàng loạt yêu cầu HTTP (thường là GET hoặc POST) đến máy chủ web, nhằm làm quá tải khả năng xử lý yêu cầu của máy chủ ở tầng ứng dụng (Layer 7).

- UDP Flood: Tạo ra một lượng lớn các gói tin UDP gửi đến các cổng ngẫu nhiên hoặc cụ thể trên máy chủ mục tiêu, gây cạn kiệt băng thông mạng và tài nguyên xử lý.

- TCP Flood (bao gồm SYN Flood): Gửi liên tiếp các gói tin yêu cầu thiết lập kết nối TCP nhưng không hoàn tất quá trình “bắt tay ba bước”. Điều này làm đầy bảng quản lý kết nối của máy chủ, khiến máy chủ không thể chấp nhận các kết nối mới hợp lệ.

Để thực hiện một cuộc tấn công, người dùng LOIC sẽ:

- Chọn mục tiêu: Xác định địa chỉ IP hoặc tên miền của hệ thống cần tấn công.

- Cấu hình tham số: Thiết lập các thông số như phương thức gửi yêu cầu, tốc độ gửi, cổng đích, và thời gian chờ.

- Triển khai tấn công: Kích hoạt LOIC để bắt đầu gửi hàng loạt yêu cầu đến mục tiêu.

- Duy trì và theo dõi: Công cụ sẽ liên tục gửi yêu cầu ở tốc độ cao trong thời gian đã định, đồng thời thường hiển thị thông tin phản hồi về số lượng gói tin đã gửi và trạng thái thành công/thất bại, giúp người dùng theo dõi tiến trình.

Một tính năng đáng chú ý của LOIC là chế độ Hivemind. Chế độ này cho phép một người dùng chính điều khiển nhiều máy tính khác cùng chạy LOIC thông qua các kênh giao tiếp như IRC. Điều này tạo ra một dạng botnet đơn giản, giúp tăng cường đáng kể sức mạnh và quy mô của cuộc tấn công. Các cuộc tấn công DDoS nghiêm trọng sử dụng LOIC thường đòi hỏi sự phối hợp của nhiều người dùng hoặc một mạng botnet lớn tấn công đồng thời vào cùng một mục tiêu.

Những rủi ro và hậu quả khi sử dụng LOIC

Việc sử dụng LOIC để tấn công hệ thống của người khác là hành vi bất hợp pháp và mang lại nhiều rủi ro nghiêm trọng cho cả người thực hiện lẫn mục tiêu bị tấn công.

Đối với người sử dụng LOIC (Kẻ tấn công):

- Hậu quả pháp lý nghiêm trọng: Sử dụng LOIC để tấn công là vi phạm pháp luật tại Việt Nam và hầu hết các quốc gia, có thể dẫn đến truy tố hình sự hoặc các vụ kiện dân sự đền bù thiệt hại.

- Dễ bị phát hiện và chặn IP: Các gói tin từ LOIC thường có đặc điểm dễ nhận dạng, khiến địa chỉ IP công cộng của người tấn công có thể nhanh chóng bị các hệ thống bảo mật hoặc nhà cung cấp dịch vụ Internet phát hiện và chặn lại.

- Khó đảm bảo ẩn danh hoàn toàn: Mặc dù có thể sử dụng một số kỹ thuật che giấu, việc ẩn danh tuyệt đối khi dùng LOIC là rất khó khăn, làm tăng nguy cơ bị truy vết.

Đối với website/hệ thống mục tiêu:

- Gián đoạn hoặc ngừng hoạt động dịch vụ: Website hoặc dịch vụ trực tuyến có thể bị sập hoàn toàn, không thể truy cập được, gây ảnh hưởng trực tiếp đến người dùng hợp lệ.

- Thiệt hại kinh tế nghiêm trọng: Mất doanh thu do gián đoạn kinh doanh, phát sinh chi phí lớn để khắc phục sự cố và phục hồi hệ thống.

- Mất uy tín thương hiệu: Khách hàng và đối tác mất niềm tin vào khả năng hoạt động ổn định và an toàn của dịch vụ, gây tổn hại lâu dài đến hình ảnh thương hiệu.

- Nguy cơ mất mát dữ liệu (nếu kết hợp tấn công khác): Tấn công DDoS đôi khi được dùng để che giấu cho các hành vi xâm nhập tinh vi hơn, có thể dẫn đến rủi ro mất cắp dữ liệu quan trọng.

Các trường hợp và sự kiện tấn công LOIC đáng chú ý

LOIC đã cho thấy mức độ nguy hiểm của mình qua hàng loạt vụ tấn công mạng quy mô lớn, bao gồm:

- Krebs về bảo mật DDoS (2016): Trang tin tức an ninh mạng nổi tiếng đã phải đối mặt với vụ tấn công DDoS kỷ lục, một phần do phản xạ từ LOIC gây ra.

- Phản ứng OpIsrael của Anonymous (2013): LOIC được Anonymous huy động để tấn công các trang web tài chính, chính phủ Israel, thể hiện sự phản đối với chính sách tại Gaza.

- Chiến dịch trả đũa cho Megaupload (2012): Sau khi Megaupload bị đóng cửa, Anonymous đã dùng LOIC tấn công các ông lớn như DOJ, RIAA, MPAA.

- Phản đối trợ cấp nhiên liệu ở Nigeria (2012): Các nhà hoạt động đã sử dụng LOIC để tấn công các tổ chức chính phủ và ngân hàng tại Nigeria.

- Chống lại Giáo hội Scientology: LOIC cũng được dùng để nhắm vào các trang web của Scientology nhằm phản đối hoạt động của họ.

- Báo động đỏ cho WikiLeaks (2010): Chiến dịch Trả thù của Anonymous sử dụng LOIC tấn công Visa, Mastercard, PayPal để phản đối việc họ chặn giao dịch cho WikiLeaks, đây cũng là vụ khiến LOIC nổi tiếng.

- Khởi đầu từ Dự án Chanology (2008): Đây là lần đầu tiên LOIC được các nhóm hacker sử dụng trong các hoạt động tấn công.

- Nhiễu loạn khách sạn Habbo (2006): Người dùng 4chan đã dùng các biến thể LOIC để làm sập trang web Habbo, gây gián đoạn và hiển thị các biểu tượng gây sốc.

- Phá hoại đám tang ảo World of Warcraft (2006): Cùng với vụ Habbo, những kẻ tấn công còn sử dụng LOIC để phá hoại một đám tang ảo trong game.

Dấu hiệu nhận biết

Các cuộc tấn công LOIC có thể bị phát hiện thông qua việc theo dõi sát sao lưu lượng mạng, cụ thể là:

- Sự tăng băng thông bất thường: Gia tăng đột ngột và đột biến của lưu lượng truy cập, vượt xa mức thông thường, là dấu hiệu rõ ràng của tình trạng ngập lụt dữ liệu.

- Bất thường giao thức lạ: Các mẫu lưu lượng TCP/UDP bất thường, như sử dụng cổng không phổ biến hoặc các gói tin có định dạng sai lệch, có thể là chỉ điểm của LOIC.

- Thuật toán yêu cầu lặp lại: Trong tấn công HTTP flood, việc lặp lại các mẫu yêu cầu chung và URL truy cập sẽ tố cáo sự hiện diện của LOIC.

- Uy tín IP đáng ngờ: Các địa chỉ IP từng liên quan đến hoạt động LOIC độc hại trong quá khứ có thể được xác định và đưa vào danh sách đen thông qua các nguồn cấp dữ liệu đe dọa.

- Phân tích hành vi: Các mô hình học máy có thể nhận diện các lưu lượng bất thường, chỉ ra dấu hiệu của một cuộc tấn công DoS đang diễn ra.

Chống DDoS hiệu quả với Firewall Anti DDoS độc quyền từ Vietnix

Với hệ thống Firewall Anti DDoS được đầu tư và phát triển chuyên sâu, Vietnix cung cấp lá chắn vững chắc cho website của bạn. Giải pháp hoạt động dựa trên công nghệ tiên tiến, có khả năng cảnh báo sớm, phát hiện chính xác và ngăn chặn tức thời mọi lưu lượng truy cập độc hại, từ các cuộc tấn công DDoS quy mô nhỏ đến các đợt tấn công có cường độ cao.

Điểm khác biệt của Firewall Anti DDoS từ Vietnix:

- Hệ thống ổn định, hiệu suất cao: Được xây dựng trên nền tảng hạ tầng mạnh mẽ, Firewall Anti-DDoS của Vietnix đảm bảo khả năng hoạt động liên tục và hiệu quả, giúp website của bạn luôn sẵn sàng phục vụ người dùng mà không bị gián đoạn.

- Phát hiện và ngăn chặn thông minh: Áp dụng các thuật toán phân tích lưu lượng tiên tiến và học máy, hệ thống có khả năng phân biệt giữa lưu lượng truy cập hợp lệ và độc hại, từ đó loại bỏ các truy cập gây hại một cách chính xác.

- Bảo vệ đa lớp: Vietnix cung cấp nhiều lớp phòng thủ, từ cấp độ mạng đến cấp độ ứng dụng, đảm bảo chặn đứng các loại hình tấn công DDoS phổ biến và phức tạp nhất.

- Giảm thiểu tối đa tác động: Giúp website của bạn tiếp tục hoạt động bình thường ngay cả khi đối mặt với các cuộc tấn công, duy trì trải nghiệm tốt cho người dùng và bảo vệ doanh thu.

- Luôn cập nhật trước mọi mối đe dọa: Đội ngũ kỹ thuật của Vietnix không ngừng nghiên cứu và cập nhật các thuật toán, phương pháp phòng chống mới nhất để đối phó với các biến thể tấn công ngày càng phức tạp.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Từ kinh nghiệm thực chiến bảo vệ hàng ngàn website, chuyên gia Vietnix khuyến nghị không nên phụ thuộc vào một giải pháp bảo mật duy nhất. Chiến lược hiệu quả nhất là xây dựng một hệ thống phòng thủ nhiều lớp, kết hợp hạ tầng mạnh mẽ, Firewall Anti-DDoS chuyên dụng và WAF, đồng thời luôn cập nhật hệ thống và vá lỗi bảo mật kịp thời. Việc chỉ dựa vào các biện pháp cơ bản thường không đủ sức chống chọi với các cuộc tấn công ngày càng tinh vi.

Câu hỏi thường gặp

LOIC có phải là công cụ tấn công DDoS duy nhất không?

Không, LOIC chỉ là một trong số rất nhiều công cụ và phương pháp được sử dụng để tấn công DDoS. Ngoài ra còn có các công cụ khác như HOIC (High Orbit Ion Cannon), các mạng botnet tinh vi được điều khiển từ xa, và nhiều kỹ thuật tấn công tự phát triển khác. Điều này cho thấy sự đa dạng và phức tạp của các mối đe dọa DDoS, đòi hỏi giải pháp bảo mật chuyên nghiệp và cập nhật liên tục như các dịch vụ bảo mật do Vietnix cung cấp.

Làm sao để nhận biết website đang bị tấn công LOIC hoặc tấn công DDoS?

Các dấu hiệu phổ biến bao gồm lưu lượng truy cập (traffic) vào website tăng đột ngột và bất thường; website hoặc server phản hồi rất chậm, chập chờn hoặc không thể truy cập được; tài nguyên của server như CPU, RAM, băng thông mạng (Network I/O) bị sử dụng ở mức rất cao trong thời gian dài. Khách hàng sử dụng dịch vụ tại Vietnix có thể theo dõi các chỉ số này thông qua bảng điều khiển dịch vụ hoặc nhận cảnh báo từ hệ thống giám sát chủ động của Vietnix khi có dấu hiệu bất thường.

Các biện pháp chống DDoS miễn phí có hiệu quả không?

Các biện pháp chống DDoS miễn phí hoặc các cài đặt cơ bản trên server có thể giúp giảm thiểu tác động từ các cuộc tấn công DDoS quy mô rất nhỏ hoặc được thực hiện một cách sơ sài. Tuy nhiên, chúng thường dễ dàng bị vượt qua bởi các cuộc tấn công lớn hơn, phức tạp hơn (ví dụ như tấn công Layer 7 từ LOIC hoặc các botnet lớn).

Tấn công DDoS từ các công cụ như LOIC là mối đe dọa hiện hữu, nhưng hoàn toàn có thể chủ động phòng chống. Việc hiểu rõ cơ chế của Low Orbit Ion Cannon, nhận diện rủi ro và trang bị các giải pháp bảo mật nhiều lớp, đặc biệt là các dịch vụ chuyên nghiệp như Firewall Anti-DDoS và hạ tầng vững chắc từ Vietnix, sẽ giúp bạn bảo vệ tài sản số, đảm bảo hoạt động kinh doanh trực tuyến ổn định và an toàn.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày

![Hướng dẫn các cách Cloudflare chống DDoS nhanh chóng [year]](https://image.vietnix.vn/wp-content/uploads/2025/12/cloudflare-chong-ddos-thumb.jpg)