Hướng dẫn cài đặt OpenVPN server trên Linux

Đánh giá

Cài đặt OpenVPN server trên Linux giúp bạn tạo mạng riêng ảo (VPN) an toàn để truy cập internet và tài nguyên mạng cục bộ từ xa. Các kết nối sẽ được mã hoá tăng bộ bảo mật, tránh rò rỉ dữ liệu không mong muốn. Hãy cùng Vietnix tìm hiểu thêm về cách cài đặt OpenVPN server trên Linux qua bài viết sau đây.

Sơ lược về OpenVPN

OpenVPN là một SSL VPN có đầy đủ tính năng, với phần mở rộng mạng OSI layer 2 hoặc 3 dựa trên giao thức SSL/TLS. Đây là một phần mềm mã nguồn mở, được phân phối theo GNU GPL. Một VPN cho phép người dùng kết nối an toàn đến mạng các mạng công cộng có bảo mật thấp, chẳng hạn như ở quán cafe hay sân bay. Bên cạnh đó, VPN cũng thường được dùng để truy cập tài nguyên công ty hoặc server gia đình. VPN còn cho giúp người dùng truy cập vào các website bị chặn theo vị trí địa lý, đồng thời tăng khả năng bảo mật khi sử dụng Internet.

Trong bài viết này, ta sẽ cùng tìm hiểu cách cài đặt tự động OpenVPN server trên Linux Ubuntu 18.04, 20.04 LTS và cấu hình firewall ufw/iptables.

Các bước thực hiện cài đặt OpenVPN server trên Linux

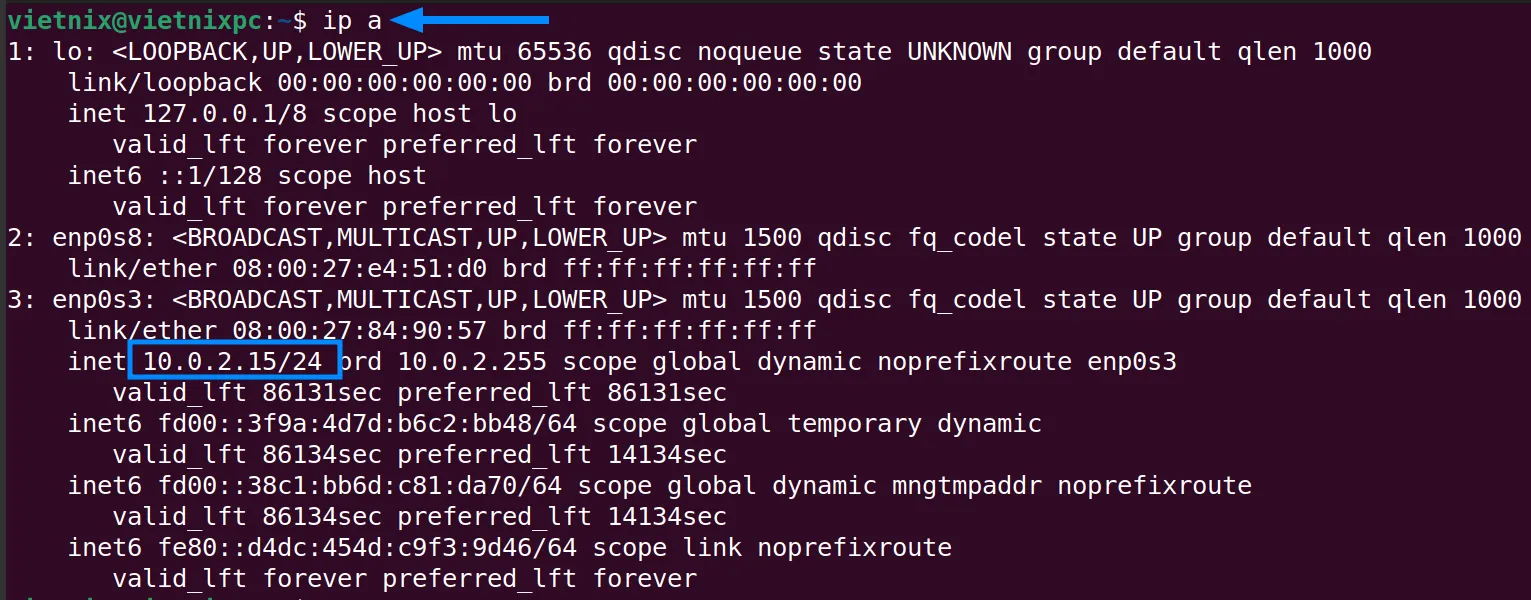

Bước 1: Kiểm tra địa chỉ IP public

Sử dụng một trong các lệnh dưới đây để tìm địa chỉ IPv4 public của máy, tùy vào việc tên interface là eth0 hay eth1:

ip addr show eth0 Hoặc

ip addr show eth1Ngoài ra ta cũng có thể sử dụng lệnh host hoặc dig như sau:

host myip.opendns.com resolver1.opendns.com

## get IPv4 ##

host -4 myip.opendns.com resolver1.opendns.comHoặc

dig TXT +short o-o.myaddr.l.google.com @ns1.google.com

## see IPv4 instead of default IPv6 ##

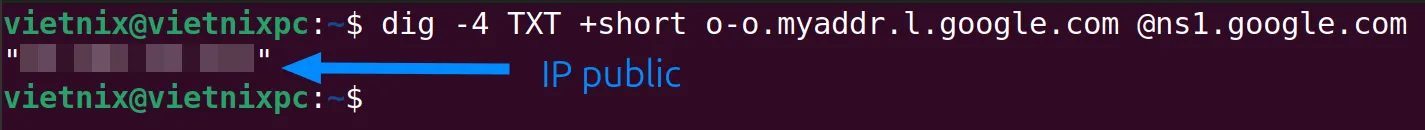

dig -4 TXT +short o-o.myaddr.l.google.com @ns1.google.com

Sau khi có được IP4 hoặc IPv6 thì bạn hãy ghi chú lại 2 giá trị này sẽ cần dùng đến sau đó để thiết lập OpenVPN server trên Ubuntu.

Ví dụ: bạn ghi lại địa chỉ IPv4 public là 172.105.102.90 (hoặc IPv6 2600:3c04::f03c:92ff:fe42:3d72), tức là địa chỉ IP public của OpenVPN server được cung cấp bởi Ubuntu Linux.

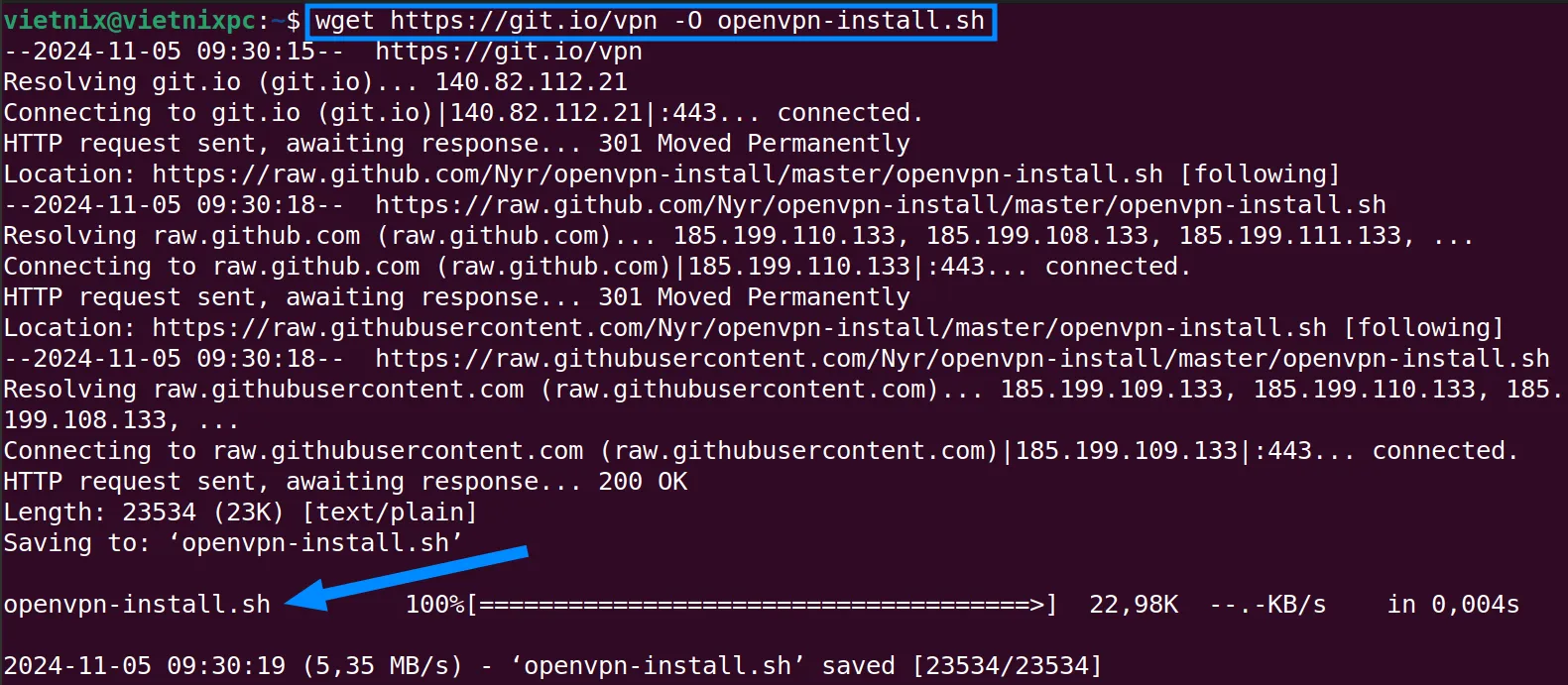

Bước 2: Tải về script openvpn-install.sh

Nhập lệnh dưới đây để download script:

wget https://git.io/vpn -O openvpn-install.sh

Để xác thực xem quá trình download đã hoàn tất hay chưa, ta có thể dùng một text editor bất kỳ:

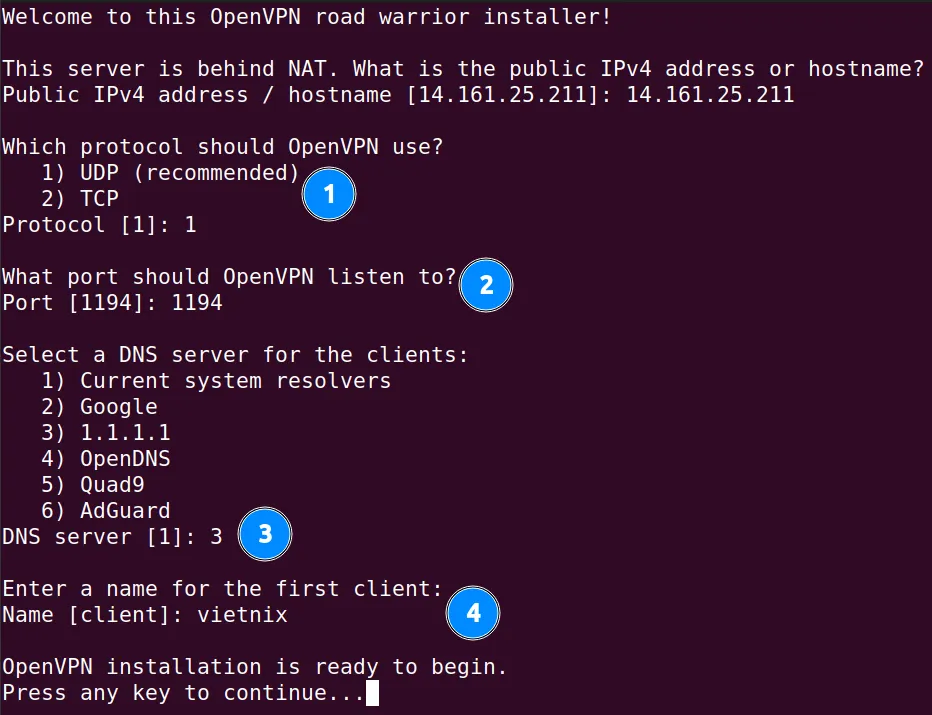

nano openvpn-install.shBước 3: Chạy file script để cài đặt OpenVPN server

Nhập các lệnh dưới đây để cài đặt server từ script openvpn-install.sh:

sudo chmod +x openvpn-install.sh

sudo bash openvpn-install.shHãy đảm bảo rằng ta đã cung cấp đủ thông tin:

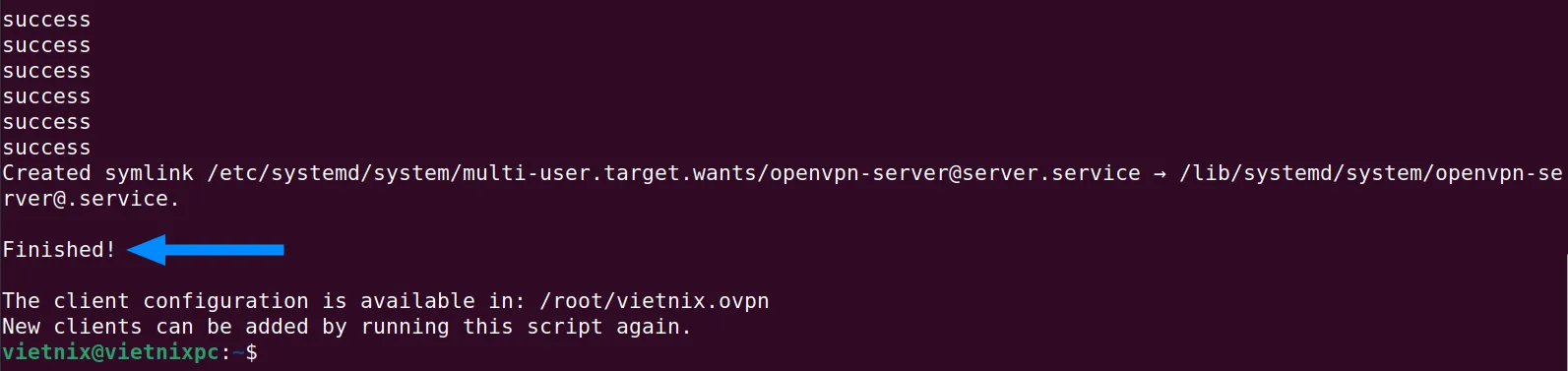

Nhấn bất kỳ phím nào trên bàn phím, màn hình sẽ hiển thị thông tin như sau:

Bước 4: Kiểm tra và thiết lập server OpenVPN trên Ubuntu Firewall Rules

Bây giờ server OpenVPN đã được thiết lập thành công và sẵn sàng để sử dụng. Ta có thể xem các quy tắc firewall đã được thêm trong file sau:

/etc/systemd/system/openvpn-iptables.service

sudo systemctl cat openvpn-iptables.serviceOutput:

[Unit]

Before=network.target

[Service]

Type=oneshot

ExecStart=/usr/sbin/iptables -t nat -A POSTROUTING -s 10.8.0.0/24 ! -d 10.8.0.0/24 -j SNAT --to 172.105.102.90

ExecStart=/usr/sbin/iptables -I INPUT -p udp --dport 1194 -j ACCEPT

ExecStart=/usr/sbin/iptables -I FORWARD -s 10.8.0.0/24 -j ACCEPT

ExecStart=/usr/sbin/iptables -I FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

ExecStop=/usr/sbin/iptables -t nat -D POSTROUTING -s 10.8.0.0/24 ! -d 10.8.0.0/24 -j SNAT --to 172.105.102.90

ExecStop=/usr/sbin/iptables -D INPUT -p udp --dport 1194 -j ACCEPT

ExecStop=/usr/sbin/iptables -D FORWARD -s 10.8.0.0/24 -j ACCEPT

ExecStop=/usr/sbin/iptables -D FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

ExecStart=/usr/sbin/ip6tables -t nat -A POSTROUTING -s fddd:1194:1194:1194::/64 ! -d fddd:1194:1194:1194::/64 -j SNAT --to 2600:3c04::f03c:92ff:fe42:3d72

ExecStart=/usr/sbin/ip6tables -I FORWARD -s fddd:1194:1194:1194::/64 -j ACCEPT

ExecStart=/usr/sbin/ip6tables -I FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

ExecStop=/usr/sbin/ip6tables -t nat -D POSTROUTING -s fddd:1194:1194:1194::/64 ! -d fddd:1194:1194:1194::/64 -j SNAT --to 2600:3c04::f03c:92ff:fe42:3d72

ExecStop=/usr/sbin/ip6tables -D FORWARD -s fddd:1194:1194:1194::/64 -j ACCEPT

ExecStop=/usr/sbin/ip6tables -D FORWARD -m state --state RELATED,ESTABLISHED -j ACCEPT

RemainAfterExit=yes

[Install]

WantedBy=multi-user.target

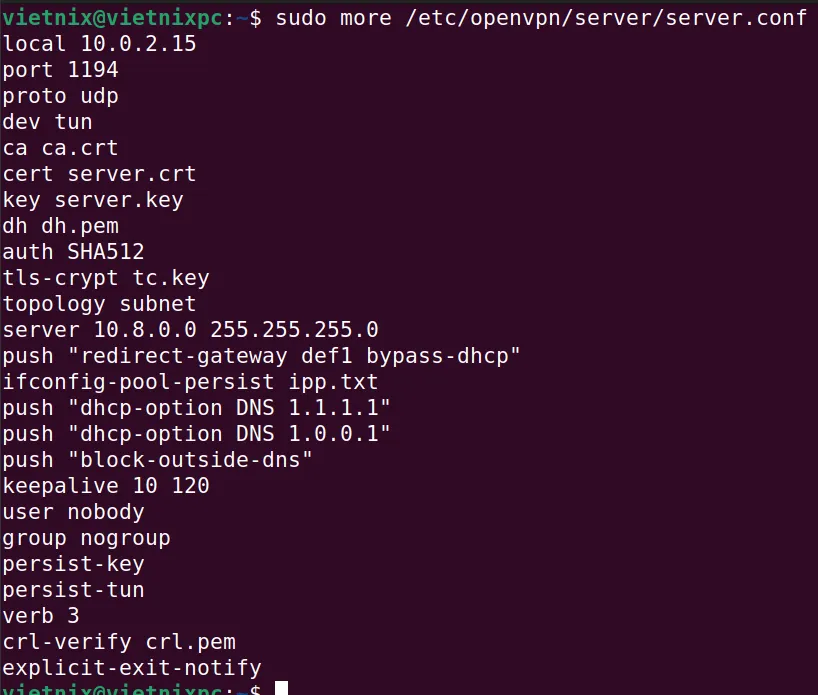

Bạn có thể xem file cấu hình của server openvpn được tạo bởi script:

sudo more /etc/openvpn/server/server.confOutput như sau:

Các thao tác với server OpenVPN trên Ubuntu Linux

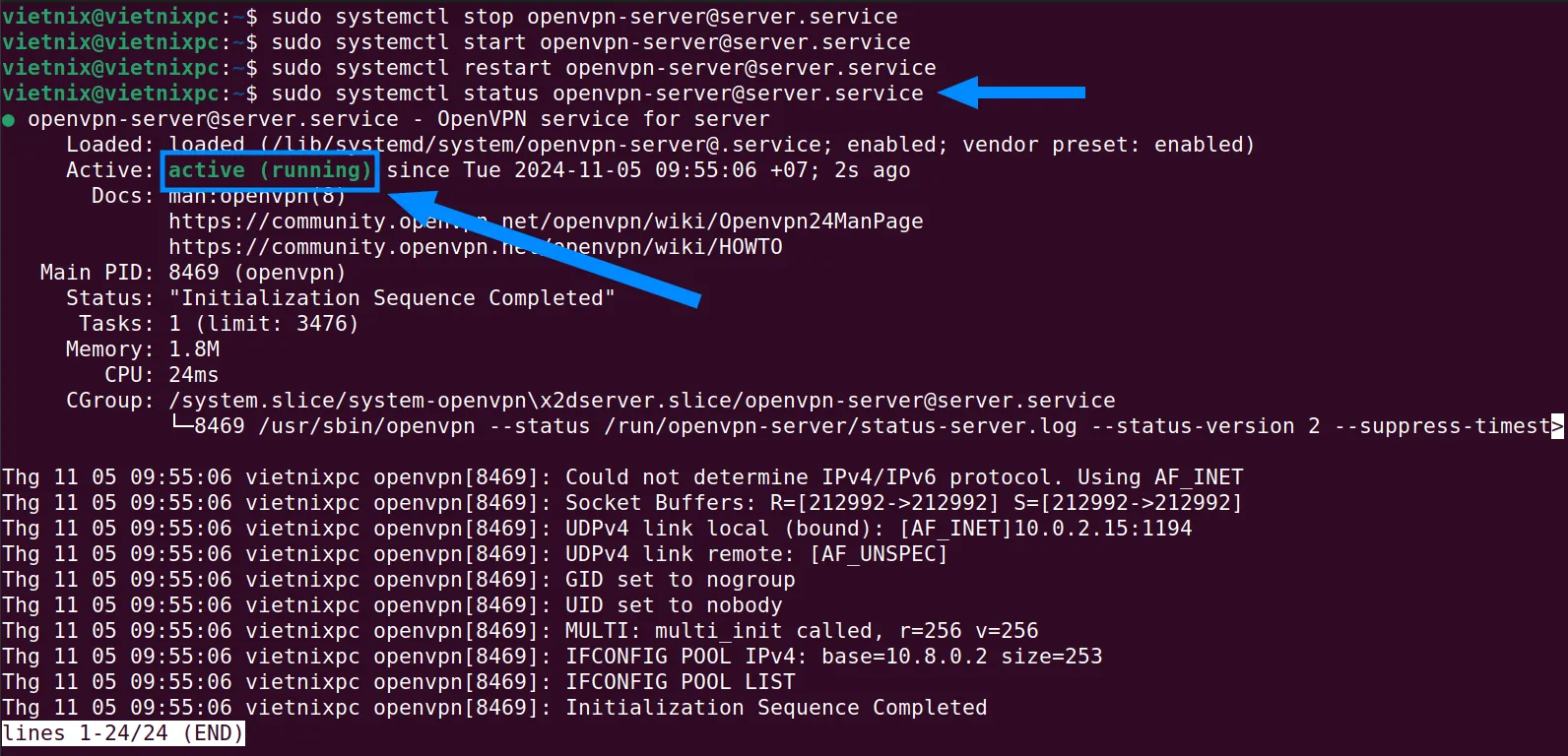

Dừng – chạy – khởi động lại server OpenVPN

Chạy lệnh sau để dừng dịch vụ OpenVPN trên máy:

sudo systemctl stop openvpn-server@server.serviceKhởi động lại server:

sudo systemctl start openvpn-server@server.serviceRestart dịch vụ:

sudo systemctl restart openvpn-server@server.serviceKiểm tra trạng thái:

sudo systemctl status openvpn-server@server.service

Cấu hình client OpenVPN

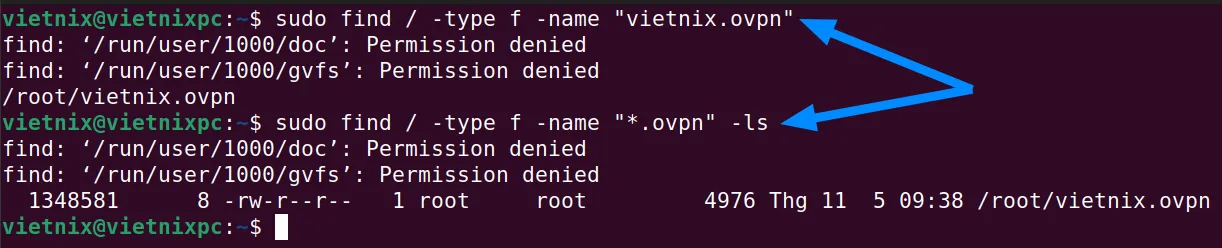

Trên server sẽ có một file config client có tên ~iphone.ovpn (tên có thể khác tùy vào quá trình cài đặt). Ta có thể tìm file config này như sau:

sudo find / -type f -name "vietnix.ovpn"

sudo find / -type f -name "*.ovpn" -ls

Bây giờ ta có thể copy file này vào desktop cục bộ bằng lệnh scp rồi đưa file này cho client OpenVPN để kết nối (lưu ý thay iphone.ovpn và root username bằng tên tương ứng như khi cài đặt):

scp root@172.105.102.90:~/iphone.ovpn .Nếu không chạy được lệnh scp bằng quyền root thì hãy thử đăng nhập theo user thường:

ssh {user}@172.105.102.90<br>ssh vietnix@172.105.102.90Tìm vị trí file opvn:

sudo find / -type f -name "*.ovpn" -lsSau đó copy file bằng lệnh cp trong home directory (trong ví dụ này là /home/vietnix):

sudo cp /root/desktopclient.ovpn /home/vietnix/Sau đó nhập lệnh scp từ desktop:

scp vivek@172.105.102.90:/home/vivek/desktopclient.ovpn .Bây giờ ta cần download client OpenVPN theo hệ thống hoặc thiết bị di động:

- Client cho Apple iOS bản 6.x trở lên

- Android client

- Apple MacOS (OS X)

- Windows 8/10 OpenVPN client

Cấu hình cho OpenVPN macOS/OS X

Click đúp vào file iphone.ovpn rồi mở trong client tunnelblick, sau đó chọn vào Only Me để cài đặt.

Sau khi cài đặt xong, nhấn vào nút Connect để kết nối. Bạn có thể dùng lệnh sau để xác thực xem địa chỉ IP public đã được đổi sang IP của server VPN hay chưa:

dig -4 TXT +short o-o.myaddr.l.google.com @ns1.google.com

Ping địa chỉ IP private của server:

ping 10.8.0.1Cấu hình Linux OpenVPN client

Trước tiên, cài đặt client openvpn:

sudo yum install openvpnHoặc:

sudo apt install openvpnSau đó copy iphone.ovpn bằng lệnh cp:

sudo cp iphone.ovpn /etc/openvpn/client.confKiểm tra khả năng kết nối:

sudo openvpn --client --config /etc/openvpn/client.confBây giờ Linux sẽ tự động kết nối khi restart máy bằng script:

/etc/init.d/openvpn

sudo /etc/init.d/openvpn startĐối với các hệ thống dựa trên systemd thì hãy dùng lệnh dưới đây:

sudo systemctl start openvpn@clientKiểm tra kết nối:

ping 10.8.0.1 #Ping đến server OpenVPN server

ip route # Kiểm tra xem có phải 10.8.0.1 hay không

# Kiểm tra xem public IP đã được đặt thành địa chỉ server OpenVPN chưa

dig TXT +short o-o.myaddr.l.google.com @ns1.google.com

Cấu hình client FreeBSD OpenVPN

Trước tiên, cài đặt client openvpn bằng lệnh pkg:

sudo pkg install openvpnSau đó copy iphone.ovpn:

mkdir -p /usr/local/etc/openvpn/

sudo cp iphone.ovpn /usr/local/etc/openvpn/client.confChỉnh /etc/rc.conf rồi thêm dòng sau:

openvpn_enable="YES"

openvpn_configfile="/usr/local/etc/openvpn/client.conf"Sau đó khởi động OpenVPN:

sudo /usr/local/etc/rc.d/openvpn startTiến hành xác thực lại:

# Ping đến server OpenVPN

ping 10.8.0.1# Kiểm tra cài đặt routing

netstat -nr# Kiểm tra public IP

dig +short myip.opendns.com @resolver1.opendns.comCách thêm client mới

Bây giờ giả sử ta cần thêm một thiết bị mới có tên googlephone. Ta có thể thêm thiết bị bằng lệnh sau:

sudo bash openvpn-install.shOutput:

Looks like OpenVPN is already installed

What do you want to do?

1) Add a cert for a new user

2) Revoke existing user cert

3) Remove OpenVPN

4) Exit

Select an option [1-4]:

Chọn vào option số 1 rồi nhập tên client là googlephone:

Tell me a name for the client cert

Please, use one word only, no special characters

Client name: googlephone

Generating a 2048 bit RSA private key

.........+++

.................................................................................................+++

writing new private key to '/etc/openvpn/easy-rsa/pki/private/googlephone.key.FNaDMaP56c'

-----

Using configuration from /etc/openvpn/easy-rsa/openssl-1.0.cnf

Check that the request matches the signature

Signature ok

The Subject's Distinguished Name is as follows

commonName :ASN.1 12:'googlephone'

Certificate is to be certified until Sep 25 07:31:46 2027 GMT (3650 days)

Write out database with 1 new entries

Data Base Updated

Client googlephone added, certs available at ~/googlephone.ovpn

Bây giờ ta có thể dùng googlephone.ovpn với thiết bị Google Android. Cũng bằng cách này, ta hoàn toàn có thể thêm bao nhiêu user nữa tùy thích.

Cách xóa/thu hồi certificate của user

Trước tiên, chạy lệnh dưới đây:

sudo bash openvpn-install.shOutput:

Looks like OpenVPN is already installed

What do you want to do?

1) Add a cert for a new user

2) Revoke existing user cert

3) Remove OpenVPN

4) Exit

Select an option [1-4]:

Chọn vào option 2, bây giờ ta sẽ xem được danh sách các certificate (chứng chỉ) hiện có để thu hồi. Giả sử ta thu hồi lại certificate của googlephone thì kết quả sẽ như dưới đây:

Using configuration from /etc/openvpn/easy-rsa/openssl-1.0.cnf

Revoking Certificate 09.

Data Base Updated

Using configuration from /etc/openvpn/easy-rsa/openssl-1.0.cnf

An updated CRL has been created.

CRL file: /etc/openvpn/easy-rsa/pki/crl.pem

Certificate for client googlephone revoked

Vietnix – Nhà cung cấp dịch vụ VPS toàn diện và ổn định

Dịch vụ VPS của Vietnix được thiết kế để đáp ứng mọi nhu cầu của người dùng, từ cá nhân đến doanh nghiệp, với đa dạng cấu hình và tính năng ưu việt. Tất cả các gói VPS đều được xây dựng trên nền tảng phần cứng mạnh mẽ, kết hợp với hệ thống mạng tốc độ cao, đảm bảo hiệu suất hoạt động liên tục và ổn định. Vietnix không chỉ tập trung vào hiệu năng mà còn đặc biệt quan tâm đến bảo mật, trang bị tường lửa và sao lưu dữ liệu định kỳ. Giao diện quản lý VPS trực quan, dễ sử dụng, cho phép người dùng dễ dàng thao tác và mở rộng tài nguyên khi cần.

Để đáp ứng nhu cầu ngày càng cao về hiệu suất và sức mạnh xử lý, Vietnix giới thiệu thêm dịch vụ VPS AMD. Dựa trên nền tảng VPS tiêu chuẩn, VPS AMD được trang bị bộ vi xử lý AMD EPYC mạnh mẽ, kết hợp với công nghệ ảo hóa tiên tiến và ổ cứng SSD NVMe tốc độ cao, mang lại trải nghiệm vượt trội trong các tác vụ đòi hỏi tài nguyên lớn. VPS AMD không chỉ thừa hưởng tất cả các ưu điểm của dịch vụ VPS thông thường như bảo mật, mà còn mở rộng khả năng xử lý đa luồng, tối ưu cho các ứng dụng như máy chủ game, cơ sở dữ liệu, và các ứng dụng phân tích dữ liệu.

Thông tin liên hệ:

- Hotline: 18001093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành phố Hồ Chí Minh.

- Website: https://vietnix.vn/

Trong bài viết này, ta đã biết được cách cài đặt OpenVPN server trên Linux chỉ với vài câu lệnh đơn giản. Vietnix khuyến khích mọi bạn đọc nên cài đặt OpenVPN để cải thiện bảo mật khi kết nối đến các hệ thống khác. Nếu gặp bất kỳ vấn đề nào trong quá trình cài đặt thì hãy để lại comment ở ngay bên dưới để được hỗ trợ.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày