WireGuard là gì? Cách cài đặt và config WireGuard nhanh chóng, chi tiết

Đã kiểm duyệt nội dung

Đánh giá

WireGuard là giao thức VPN mã nguồn mở thế hệ mới, được thiết kế với mục tiêu mang lại tốc độ cao, bảo mật mạnh mẽ và cấu hình đơn giản hơn so với các giao thức truyền thống như OpenVPN hay IPSec. Nhờ sử dụng thuật toán mã hóa hiện đại và kiến trúc tinh gọn, WireGuard giúp tối ưu hiệu năng kết nối, giảm độ trễ và tiết kiệm tài nguyên hệ thống. Trong bài viết này, mình sẽ hướng dẫn bạn cách cài đặt và cấu hình WireGuard nhanh chóng, chi tiết trên nhiều nền tảng khác nhau.

Những điểm chính

- Khái niệm WireGuard: Hiểu rõ WireGuard là gì, lịch sử ra đời và khả năng tương thích đa nền tảng của giao thức VPN hiện đại này.

- Cơ chế mã hóa và bảo mật: Nắm được cách WireGuard sử dụng các thuật toán mật mã tiên tiến để đảm bảo an toàn, tốc độ và hiệu suất.

- Ưu điểm và hạn chế: Cân nhắc được các ưu điểm vượt trội về tốc độ, bảo mật và các hạn chế hiện tại để đưa ra lựa chọn phù hợp.

- So sánh với OpenVPN: Thấy được sự khác biệt về hiệu suất giữa WireGuard và OpenVPN để hiểu lý do tại sao WireGuard là lựa chọn tối ưu về tốc độ.

- Mức độ tích hợp: Biết được cách WireGuard tích hợp sâu vào nhân Linux và hỗ trợ trên Windows, mang lại sự ổn định và hiệu quả.

- Hướng dẫn cài đặt: Nắm vững các bước cài đặt WireGuard trên máy chủ Linux một cách nhanh chóng và chính xác.

- Hướng dẫn cấu hình: Biết cách tạo cặp khóa bảo mật và cấu hình chi tiết cho cả server và client để thiết lập kết nối VPN thành công.

- Biết thêm Vietnix là nhà cung cấp dịch vụ VPS, hosting tốc độ cao là môi trường lý tưởng để triển khai WireGuard một cách ổn định và hiệu quả.

- Câu hỏi thường gặp: Giải đáp các thắc mắc thực tế về chi phí, cách cài đặt và mức độ bảo mật của WireGuard.

WireGuard là gì?

WireGuard là một giao thức VPN hiện đại có mã nguồn mở, được thiết kế với mục tiêu cung cấp một kết nối mạng an toàn và hiệu quả, tập trung vào ba yếu tố cốt lõi: Tính bảo mật, tốc độ và tính linh hoạt. Sự ra đời của WireGuard nhằm đơn giản hóa cách thức thiết lập và quản lý các kết nối VPN, đồng thời cung cấp hiệu suất vượt trội so với các giao thức hiện có. Giao thức WireGuard sử dụng các thuật toán mã hóa mạnh mẽ để bảo vệ toàn bộ dữ liệu truyền qua mạng, giúp người dùng duy trì tính riêng tư và an toàn khi truy cập Internet từ xa.

Nếu bạn đang tìm cách triển khai WireGuard để tăng cường bảo mật cho hệ thống mạng hoặc thiết lập VPN cá nhân, việc sở hữu một máy chủ ổn định, tốc độ cao là điều cần thiết. VPS SSD Vietnix chính là lựa chọn lý tưởng, nhờ sử dụng ổ cứng SSD cho tốc độ đọc/ghi vượt trội, tài nguyên linh hoạt và khả năng hoạt động ổn định 24/7. Dịch vụ giúp bạn dễ dàng cài đặt WireGuard, quản lý máy chủ riêng và đảm bảo kết nối an toàn, mượt mà trong mọi tác vụ.

Lịch sử hình thành và sự phát triển

Giao thức WireGuard được sáng tạo bởi Jason A. Donenfeld vào năm 2016. Ý tưởng ban đầu của Donenfeld xuất phát từ nhu cầu thực tiễn về một giải pháp tunneling bí mật, phục vụ cho các hoạt động kiểm thử xâm nhập. Ông nhận thấy rằng các hệ thống VPN truyền thống như OpenVPN hay IPsec thường chậm, có thiết kế phức tạp và rất khó khăn trong việc quản lý cũng như cấu hình một cách chính xác.

Với triết lý thiết kế tập trung vào sự đơn giản, Donenfeld đã tạo ra một giao thức VPN mới với cơ sở mã (code base) cực kỳ tinh gọn. Sau nhiều năm phát triển và kiểm thử nghiêm ngặt, phiên bản chính thức đầu tiên của WireGuard đã được phát hành vào năm 2020.

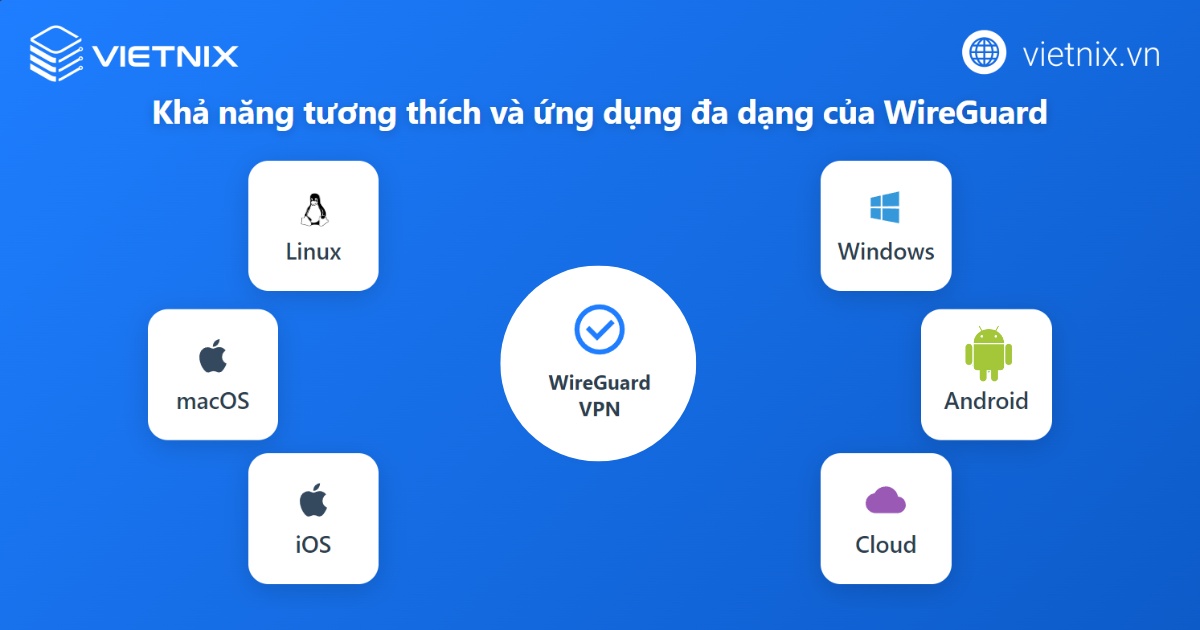

Khả năng tương thích

Ban đầu, WireGuard được phát triển dành riêng cho hệ điều hành Linux. Tuy nhiên, nhờ vào những ưu điểm vượt trội, giao thức này đã nhanh chóng trở nên phổ biến và được triển khai rộng rãi trên nhiều nền tảng hệ điều hành khác nhau, bao gồm macOS, BSD, Windows, Android và iOS.

Sự linh hoạt này giúp WireGuard trở thành một lựa chọn hấp dẫn cho cả các tổ chức và người dùng cá nhân. Trong môi trường doanh nghiệp, VPN đóng vai trò quan trọng giúp liên kết các chi nhánh từ xa, cho phép nhân viên truy cập an toàn vào các ứng dụng nội bộ và tích hợp các máy chủ đám mây vào mạng lưới chung của công ty.

Cơ chế mã hóa và các thuật toán bảo mật của WireGuard

Nền tảng sức mạnh của WireGuard nằm ở việc áp dụng một bộ công cụ mật mã hiện đại, được lựa chọn cẩn thận để tối ưu hóa cả về bảo mật và hiệu suất.

Nguyên tắc hoạt động và phương thức mã hóa chính

Một trong những triết lý thiết kế cốt lõi của WireGuard là loại bỏ hoàn toàn tính tự động trong việc lựa chọn thuật toán mật mã. Thay vì cho phép người dùng tùy chỉnh, giao thức này cung cấp một bộ bản mã hiện đại duy nhất đã được kiểm nghiệm kỹ lưỡng. Cách tiếp cận này giúp giảm thiểu rủi ro từ việc cấu hình sai và thu hẹp bề mặt tấn công của hệ thống.

Về cơ bản, WireGuard hoạt động dựa trên nguyên tắc mã hóa khóa công khai (public key). Giao thức sử dụng thuật toán trao đổi khóa Curve25519 để tạo ra các cặp khóa, bao gồm private key và public key, nhằm bảo vệ dữ liệu trên mạng.

Phương pháp này không chỉ có độ an toàn cao mà còn tiết kiệm tài nguyên hơn đáng kể so với thuật toán RSA truyền thống. Đối với việc mã hóa các gói tin dữ liệu, WireGuard sử dụng bộ mã hóa đối xứng ChaCha20 và Poly1305, giúp giảm thiểu độ trễ và tối ưu hóa tốc độ truyền dữ liệu.

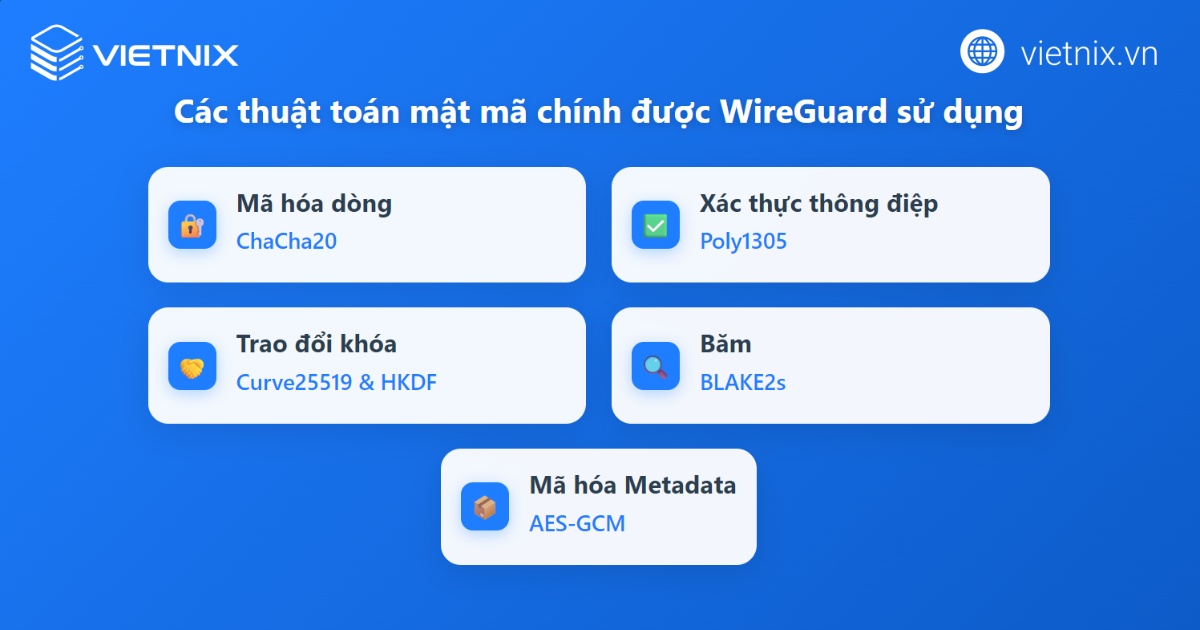

Các thuật toán mật mã quan trọng được sử dụng

WireGuard kết hợp một số thuật toán mật mã tiên tiến để đảm bảo tính bảo mật, tốc độ và hiệu suất hoạt động:

- Mã hóa dòng (Encryption): Giao thức sử dụng ChaCha20, một thuật toán mã hóa dòng hiện đại, để mã hóa dữ liệu truyền tải giữa hai điểm cuối của kết nối VPN. Thuật toán này cung cấp tốc độ xử lý cao và mức độ bảo mật mạnh mẽ.

- Xác thực thông điệp (Message Authentication Code – MAC): Poly1305 được sử dụng để tạo mã xác thực, đảm bảo tính toàn vẹn của dữ liệu và ngăn chặn mọi hành vi giả mạo hoặc sửa đổi gói tin trên đường truyền.

- Trao đổi khóa (Key Exchange): Curve25519 được dùng trong thuật toán trao đổi khóa dựa trên đường cong elliptic (ECDH), giúp thiết lập một khóa bí mật chung một cách an toàn cho mỗi phiên kết nối. Sau đó, hàm dẫn xuất khóa HKDF (Key Derivation Function) được sử dụng để trích xuất các khóa mã hóa riêng biệt từ khóa bí mật chung này.

- Băm (Hashing): Giao thức sử dụng BLAKE2s, một thuật toán băm cực kỳ nhanh và an toàn, để tính toán các giá trị băm (checksum) cho các gói tin, góp phần đảm bảo tính toàn vẹn dữ liệu.

- Mã hóa Metadata: Ngoài ra, WireGuard còn sử dụng AES-GCM để mã hóa metadata của các gói tin, tăng cường thêm một lớp bảo vệ cho kết nối.

Cơ chế định tuyến

Trong giao thức WireGuard, mỗi peer (máy chủ hoặc máy khách) được xác định một cách duy nhất thông qua public key của mình, tương tự như cách xác thực dựa trên khóa trong giao thức OpenSSH. Điểm đặc biệt là các khóa công khai này cũng được sử dụng để ánh xạ và thiết lập địa chỉ IP được phép cho mỗi peer bên trong đường hầm (tunnel). Cơ chế này là một phần cốt lõi của khái niệm mới mà WireGuard gọi là cryptokey routing (định tuyến bằng khóa mật mã).

Một tính năng bảo mật đáng chú ý khác là giao thức này sẽ không phản hồi với bất kỳ gói tin nào mà nó không nhận ra. Điều này làm cho việc quét mạng không thể phát hiện được sự hiện diện của một máy chủ WireGuard đang chạy. Hơn nữa, với thiết kế đơn giản, WireGuard có thể hoạt động đồng thời như cả máy chủ và máy khách trên cùng một thiết bị.

Ưu điểm và hạn chế của WireGuard

Bảo mật cao: WireGuard được xây dựng trên nền tảng các thuật toán mã hóa hiện đại và đã được kiểm chứng như ChaCha20 và Poly1305. Việc không cho phép tùy chỉnh thuật toán giúp loại bỏ các rủi ro từ việc cấu hình sai, đảm bảo an toàn tối đa cho dữ liệu.

Tốc độ nhanh: Với cơ sở mã tinh gọn và các thuật toán hiệu suất cao, giao thức này có tốc độ kết nối nhanh hơn đáng kể so với các giao thức VPN truyền thống như OpenVPN, giúp tối ưu hóa tốc độ truyền dữ liệu và giảm thiểu độ trễ.

Tiết kiệm tài nguyên: Giao thức được thiết kế để sử dụng một lượng tài nguyên hệ thống rất ít, giúp tối ưu hóa tốt cho các thiết bị có cấu hình hạn chế như thiết bị di động hoặc các hệ thống nhúng.

Tính linh hoạt và đa nền tảng: WireGuard có khả năng hoạt động mượt mà trên hầu hết các hệ điều hành phổ biến hiện nay, từ Windows, macOS, Linux cho đến Android và iOS.

Dễ sử dụng và triển khai: So với sự phức tạp của các giao thức VPN khác, WireGuard có quy trình cấu hình rất đơn giản và trực quan, giúp việc triển khai và quản lý trở nên dễ dàng hơn rất nhiều.

Tính năng tự động kết nối lại: Giao thức có khả năng tự động thiết lập lại kết nối khi bị gián đoạn, giúp duy trì liên lạc một cách ổn định và liền mạch.

Hỗ trợ IPv4 và IPv6: WireGuard hỗ trợ đầy đủ cả hai giao thức mạng này, đảm bảo khả năng tương thích trong các môi trường mạng hiện đại.

Độ phổ biến chưa cao: Là một giao thức tương đối mới, WireGuard chưa được kiểm chứng trong thực tế qua một thời gian dài như OpenVPN hay IPSec. Do đó, độ phổ biến của giao thức này vẫn chưa thực sự rộng rãi bằng.

Thiếu tính năng đầy đủ: Giao thức vẫn đang trong giai đoạn phát triển tích cực và chưa sở hữu một bộ tính năng đầy đủ như các giao thức VPN đã có tuổi đời lâu hơn.

Hạn chế về định tuyến: Ở thời điểm hiện tại, WireGuard vẫn chưa có các tính năng định tuyến động phức tạp, điều này có thể giới hạn khả năng triển khai và sử dụng của giao thức trong các mô hình mạng doanh nghiệp lớn.

Vấn đề bảo mật trong môi trường đa người dùng: Một số vấn đề liên quan đến bảo mật và quản lý định danh trong môi trường có nhiều người dùng cùng truy cập vào một VPN vẫn đang được nghiên cứu và hoàn thiện.

So sánh hiệu suất hoạt động của WireGuard với OpenVPN

Hiệu suất là một trong những điểm khác biệt lớn nhất khi so sánh WireGuard và OpenVPN. Nhiều bài kiểm tra tốc độ thực tế đã cho thấy WireGuard có tốc độ kết nối nhanh hơn và hiệu quả hơn đáng kể. Với một cấu hình được tối ưu, WireGuard có thể đạt được tốc độ truyền dữ liệu lớn hơn và độ trễ thấp hơn rõ rệt so với OpenVPN. Sự vượt trội này đến từ việc WireGuard sử dụng một bộ thuật toán mã hóa tối giản nhưng hiệu quả hơn, kết hợp với các kỹ thuật mạng được tối ưu hóa.

Tuy nhiên, cần lưu ý rằng tốc độ kết nối cuối cùng vẫn phụ thuộc rất nhiều vào cấu hình hệ thống cụ thể. Để đạt được hiệu suất tối ưu, người dùng cần đảm bảo cấu hình giao thức một cách đúng đắn và luôn sử dụng phiên bản mới nhất.

Mức độ tích hợp của WireGuard trên các hệ điều hành

Khả năng tương thích và mức độ tích hợp sâu vào hệ điều hành là một trong những yếu tố quan trọng quyết định đến hiệu suất và tính ổn định của một giao thức VPN. WireGuard đã có những bước tiến đáng kể trong lĩnh vực này, đặc biệt là trên nền tảng Linux và Windows.

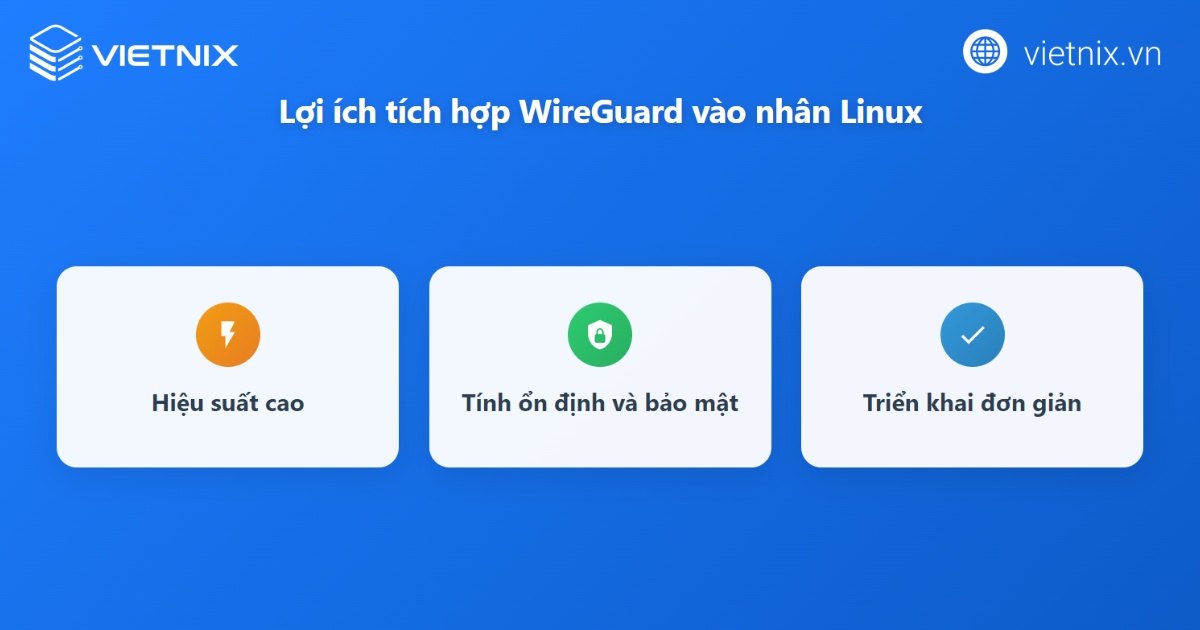

Tích hợp sâu vào nhân Linux

Một trong những thành tựu lớn nhất của WireGuard là việc giao thức này đã được tích hợp trực tiếp vào nhân của hệ điều hành Linux kể từ phiên bản 5.6. Việc tích hợp ở cấp độ nhân mang lại nhiều lợi ích vượt trội:

- Hiệu suất cao: Giao thức có thể hoạt động ở một tầng thấp hơn, giúp giảm thiểu đáng kể độ trễ và tăng thông lượng mạng so với các giải pháp chạy ở không gian người dùng.

- Tính ổn định và bảo mật: Người dùng Linux không cần phải cài đặt thêm bất kỳ phần mềm hay module bên ngoài nào, giúp giảm thiểu rủi ro bảo mật tiềm ẩn do các thành phần của bên thứ ba có thể gây ra.

- Triển khai đơn giản: Việc tích hợp sẵn giúp quá trình cài đặt và cấu hình trở nên cực kỳ đơn giản và liền mạch.

Hỗ trợ trên Windows qua driver TUN

Đối với hệ điều hành Windows, WireGuard được hỗ trợ thông qua một driver TUN (Tunnel) mới được phát triển đặc biệt cho nền tảng này. Driver TUN này có chức năng tạo ra các giao diện mạng ảo trên Windows, cho phép WireGuard có thể hoạt động một cách hiệu quả, tương tự như cơ chế trên Linux.

Để sử dụng WireGuard trên Windows, người dùng cần cài đặt cả driver TUN và phần mềm client của WireGuard. Bạn cần lưu ý rằng vì đây là một sản phẩm tương đối mới, driver TUN của WireGuard trên Windows đôi khi vẫn có thể gặp một số vấn đề về tính ổn định trong quá trình sử dụng và cộng đồng phát triển vẫn đang liên tục cải tiến để hoàn thiện.

Hướng dẫn cài đặt Wireguard VPN Server nhanh chóng

Quá trình cài đặt Wireguard VPN Server cần trải qua 3 công đoạn:

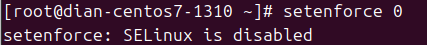

Không bắt buộc: Bạn có thể tắt SElinux & Firewalld (trên CentOS) để quá trình cài đặt và sử dụng dễ dàng hơn

# Tắt SElinux

sed -i "s/SELINUX=enforcing/SELINUX=disabled/g" /etc/selinux/config

setenforce 0

# Tắt Firewalld

systemctl stop firewalld

systemctl disable firewalldCài đặt Wireguard package

# Dành cho CentOS 7

yum install epel-release elrepo-release -y

yum install yum-plugin-elrepo -y

yum install kmod-wireguard wireguard-tools -y

# Dành cho CentOS 8

yum install elrepo-release epel-release -y

yum install kmod-wireguard wireguard-tools -y

# Dành cho Ubuntu Server

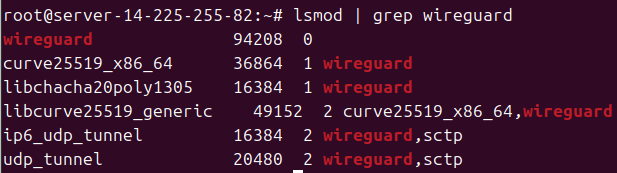

apt install wireguard -yLoad module wireguard vào kernel

modprobe wireguardKiểm tra module đã load chưa:

lsmod | grep wireguard

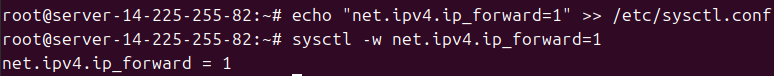

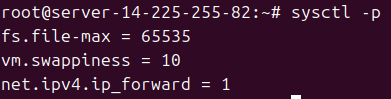

Enable ip_forward cho Kernel

echo "net.ipv4.ip_forward=1" >> /etc/sysctl.conf

sysctl -w net.ipv4.ip_forward=1

sysctl -p

Phần cài đặt các pakage cho Wireguard VPN Server đến đây là hoàn tất, bước tiếp theo cần tạo ra các file config tương ứng cho client và server để có thể bắt đầu sử dụng

Hướng dẫn config Wireguard chi tiết

Wireguard hoạt động theo mô hình public_key/private_key. Do đó bạn cần:

- Tạo cặp public/private key cho Server: Private key sẽ được lưu trữ bí mật trên server, public key sẽ gửi cho client.

- Tạo cặp public/private key cho mỗi Client: Private key sẽ được giữ bởi client, public key sẽ được khai báo trên server

Tạo thư mục và cấp quyền:

sudo mkdir -p /etc/wireguard/keys

sudo chown root:root /etc/wireguard/keys

sudo chmod 700 /etc/wireguard/keysTạo server keys:

cd /etc/wireguard/keys/

wg genkey | tee server_private.key | wg pubkey > server_public.keyTạo client keys:

cd /etc/wireguard/keys/

wg genkey | tee client_private.key | wg pubkey > client_public.keySau khi tạo xong bộ key cần thiết, bạn tiến hành tạo file config cho Wireguard VPN Server và Wireguard VPN Client. Ví dụ, bạn sử dụng các thông số như sau cho mô hình VPN của mình:

- SERVER_IP: 123.123.123.123 – Địa chỉ IP public của server

- SERVER_PORT: 56789 – Port của VPN

- DEVICE: ens192 – Tên card mạng chứa địa chỉ IP public của server

- TUNNEL_ADDR_PREFIX: 10.8.0.0/24 – lớp mạng tunnel dùng để kết nối giữa VPN Client và VPN Server. Trong ví dụ, VPN Server (Gateway) mang địa chỉ IP 10.8.0.254

- ROUTES: 0.0.0.0/0 – Danh sách các lớp mạng mà client sẽ connect thông qua VPN (0.0.0.0/0 có nghĩa là đẩy tất cả traffic qua VPN)

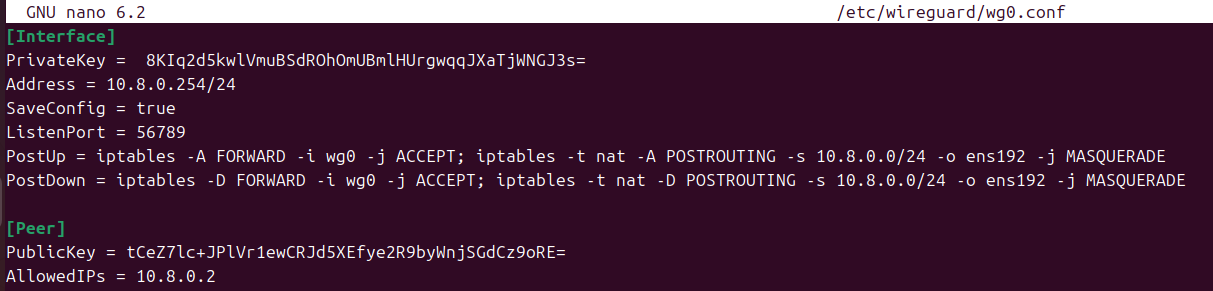

Tạo server config:

KEYS_DIR="/etc/wireguard/keys"

cd /etc/wireguard/

# Lấy server private key & client public key đã tạo ở trước trên

server_pri_key=$(cat "${KEYS_DIR}/server_private.key")

client_pub_key=$(cat "${KEYS_DIR}/client_public.key")

# Tạo file config wg0.conf cho server

cat > /etc/wireguard/wg0.conf <<EOF

[Interface]

PrivateKey = $server_pri_key

Address = 10.8.0.254/24

SaveConfig = true

ListenPort = 56789

PostUp = iptables -A FORWARD -i wg0 -j ACCEPT; iptables -t nat -A POSTROUTING -s 10.8.0.0/24 -o ens192 -j MASQUERADE

PostDown = iptables -D FORWARD -i wg0 -j ACCEPT; iptables -t nat -D POSTROUTING -s 10.8.0.0/24 -o ens192 -j MASQUERADE

[Peer]

PublicKey = $client_pub_key

AllowedIPs = 10.8.0.2

EOF

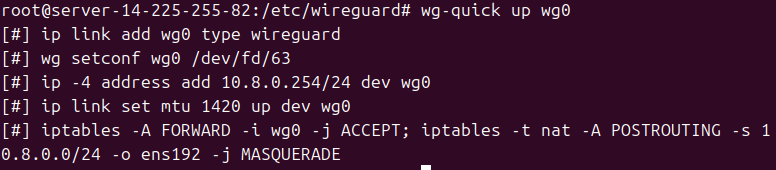

Đến đây, bạn đã hoàn tất tạo file config cho server tại vị trí: /etc/wireguard/wg0.conf. Khởi chạy dịch vụ Wireguard VPN Server:

wg-quick up wg0

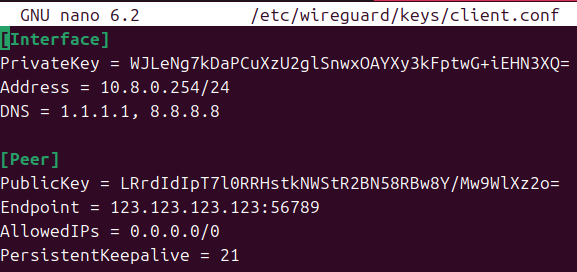

Tạo client config:

KEYS_DIR="/etc/wireguard/keys"

cd /etc/wireguard/

# Lấy server public key & client private key đã tạo ở trước trên

server_pub_key=$(cat "${KEYS_DIR}/server_public.key")

client_pri_key=$(cat "${KEYS_DIR}/client_private.key")

# Tạo file client.conf

cat > "$KEYS_DIR/client.conf" <<EOF

[Interface]

PrivateKey = $client_pri_key

Address = 10.8.0.254/24

DNS = 1.1.1.1, 8.8.8.8

[Peer]

PublicKey = ${server_pub_key}

Endpoint = 123.123.123.123:56789

AllowedIPs = 0.0.0.0/0

PersistentKeepalive = 21

EOF

Đến đây, trên server đã tạo ra file /etc/wireguard/keys/client.conf. Để sử dụng, bạn hãy copy file này về máy cần dùng VPN và import vào ứng dụng Wireguard trên thiết bị đó là đã có thể connect.

Toàn bộ quá trình cài đặt và cấu hình Wireguard VPN có thể tự động hóa bằng cách sử dụng Shell Script đã được Vietnix viết sẵn tại: https://github.com/VietnixHosting/wireguard-config-auto

Vietnix – Nhà cung cấp dịch vụ hosting, VPS tốc độ cao, ổn định và support 24/7

Vietnix là đơn vị uy tín trong lĩnh vực dịch vụ lưu trữ web và máy chủ VPS tại Việt Nam, được hàng chục nghìn khách hàng tin chọn. Với hạ tầng hiện đại, tốc độ vượt trội, uptime ổn định cùng đội ngũ kỹ thuật hỗ trợ 24/7, Vietnix mang đến trải nghiệm lưu trữ an toàn, mượt mà cho mọi website và hệ thống doanh nghiệp. Từ hosting, VPS, Firewall Anti DDoS, cho đến giải pháp Email doanh nghiệp, tất cả đều được tối ưu để giúp bạn vận hành website nhanh hơn, bảo mật hơn và hiệu quả hơn. Liên hệ ngay để được tư vấn chi tiết!

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

WireGuard có miễn phí không?

WireGuard VPN là một trong những giao thức VPN hiện đại và tối ưu nhất hiện nay. Điểm mạnh nổi bật là WireGuard hoàn toàn miễn phí và được phát triển dưới dạng phần mềm mã nguồn mở (open-source), cho phép người dùng tùy chỉnh linh hoạt mà không lo chi phí bản quyền. Giao thức này hỗ trợ đa nền tảng, bao gồm Wireguard Windows, macOS, Linux, Android và iOS, giúp việc thiết lập kết nối trở nên nhanh chóng và thuận tiện cho cả cá nhân lẫn doanh nghiệp. Ngoài ra, WireGuard client có giao diện thân thiện, giúp người dùng dễ dàng tạo cấu hình, quản lý key và giám sát trạng thái kết nối.

Làm sao để cài đặt và cấu hình WireGuard trên máy chủ Linux?

Việc cài đặt WireGuard trên Linux rất đơn giản. Khi cài đặt, tiến hành tạo file cấu hình tại /etc/wireguard/wg0.conf để khai báo các thông tin như PrivateKey, PublicKey, AllowedIPs và Endpoint. Cuối cùng, kích hoạt kết nối bằng lệnh wg-quick up wg0. Đối với những ai muốn thao tác qua giao diện web trực quan, bạn có thể sử dụng Wireguard-ui, một công cụ quản lý giúp tạo key, thêm peer và theo dõi kết nối dễ dàng hơn mà không cần thao tác dòng lệnh.

WireGuard có bảo mật tốt không và sử dụng công nghệ mã hóa nào?

Về mặt bảo mật, Vpn WireGuard được đánh giá cao nhờ sử dụng các thuật toán mã hóa tiên tiến như ChaCha20, Curve25519, Poly1305 và BLAKE2s. Những công nghệ này giúp mã hóa toàn bộ dữ liệu truyền qua đường hầm VPN, bảo đảm thông tin người dùng luôn được bảo vệ an toàn.

So với các giao thức cũ như OpenVPN hay IPSec, WireGuard VPN có kiến trúc tối giản, chỉ khoảng 4.000 dòng mã, giúp giảm thiểu rủi ro bảo mật và cải thiện tốc độ kết nối đáng kể. Đây là lý do vì sao Wireguard Windows và Linux đang trở thành lựa chọn ưu tiên cho nhiều doanh nghiệp khi cần triển khai hệ thống VPN bảo mật cao và hiệu năng ổn định.

WireGuard đã tạo ra một chuẩn mực mới về hiệu suất và sự đơn giản trong lĩnh vực mạng riêng ảo. Với tốc độ vượt trội, cơ chế bảo mật mạnh mẽ và thiết kế tinh gọn, giao thức này đã trở thành một lựa chọn phổ biến cho cả người dùng cá nhân lẫn các nhà quản trị hệ thống chuyên nghiệp. Hy vọng qua bài viết này bạn đã hiểu thêm về WireGuard và vận dụng giao thức này hiệu quả. Cảm ơn bạn đã theo dõi bài viết!

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày

![TOP 13 phần mềm VPN miễn phí phổ biến nhất [year]](https://image.vietnix.vn/wp-content/uploads/2025/11/vpn-mien-phi.jpg)

Cài đặt auto thì làm theo script này tiện hơn cái script auto trong bài