ARP spoofing là gì? Cách để phát hiện tấn công ARP spoofing

Đánh giá

Address Resolution Protocol (ARP) là một giao thức cho phép truyền thông mạng đến một thiết bị cụ thể trên mạng. ARP chuyển địa chỉ Internet Protocol (IP) sang địa chỉ Media Access Control (MAC) và ngược lại. Thông thường, các thiết bị sử dụng ARP để liên hệ với bộ định tuyến hoặc cổng cho phép kết nối Internet.

ARP spoofing là gì?

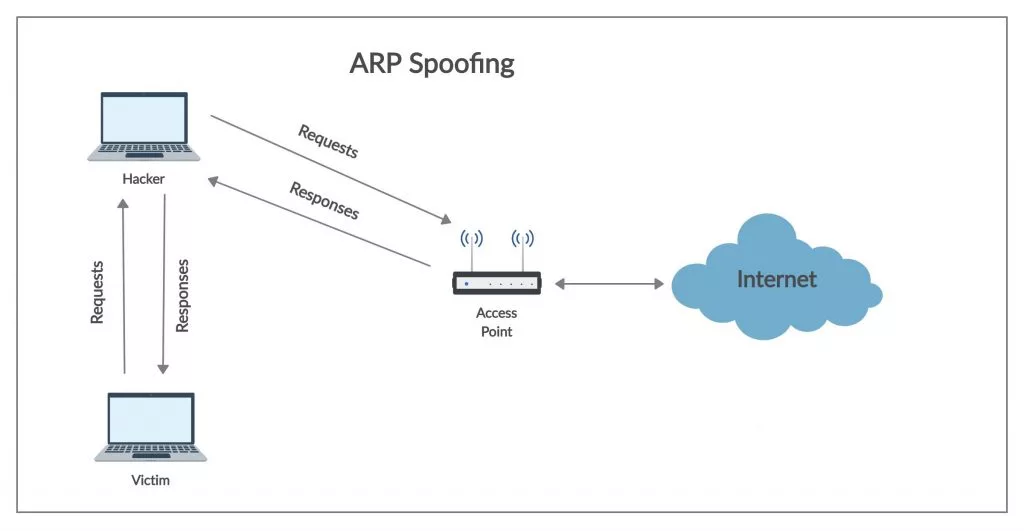

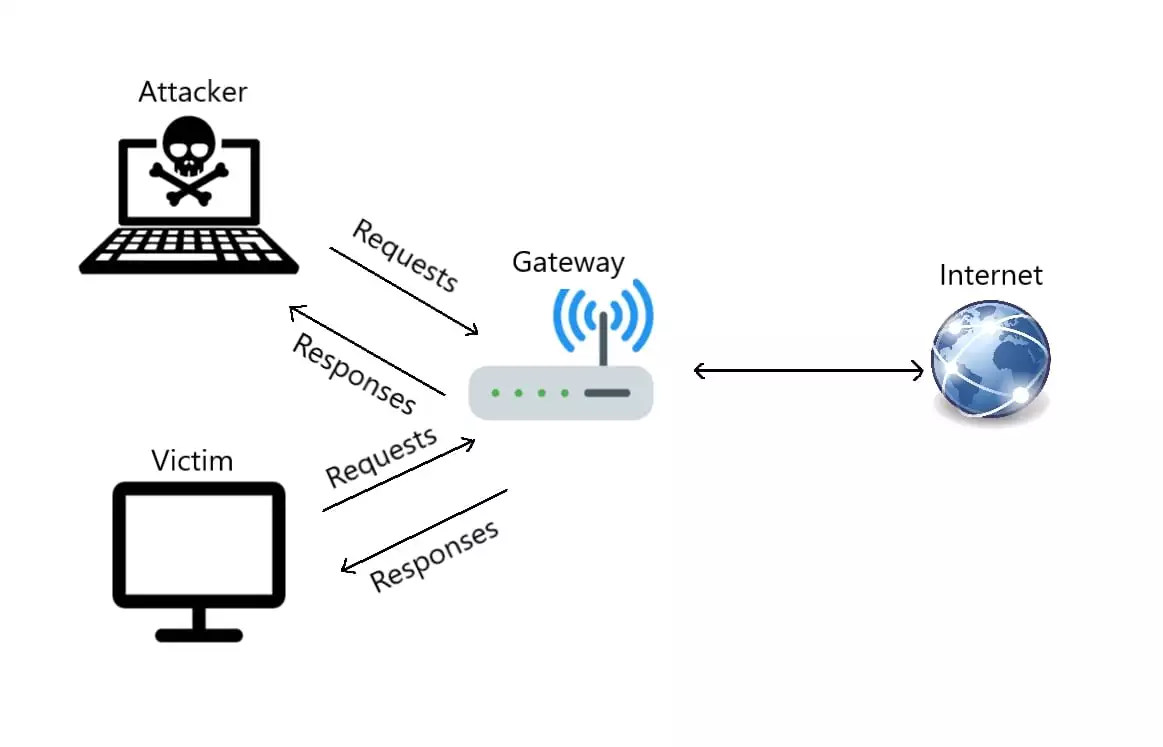

ARP spoofing là gì? ARP spoofing còn được gọi là ARP poisoning, là một cuộc tấn công Man in the Middle (MitM) cho phép những kẻ tấn công chặn giao tiếp giữa các thiết bị mạng. Cuộc tấn công sẽ diễn ra như sau:

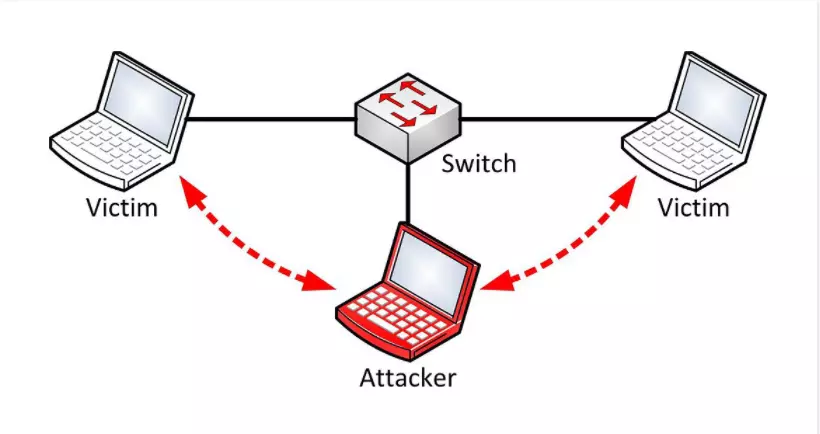

1. Kẻ tấn công phải có quyền truy cập vào mạng. Chúng quét mạng để xác định địa chỉ IP của ít nhất hai thiết bị — giả sử đây là một máy trạm và một bộ định tuyến.

2. Kẻ tấn công sử dụng một công cụ giả mạo, chẳng hạn như Arpspoof hoặc Driftnet, để gửi phản hồi ARP giả mạo.

3. Các phản hồi giả mạo thông báo rằng địa chỉ MAC chính xác cho cả hai địa chỉ IP, thuộc bộ định tuyến và máy trạm (workstation), là địa chỉ MAC của kẻ tấn công. Điều này đánh lừa cả bộ định tuyến và máy trạm kết nối với máy của kẻ tấn công, thay vì kết nối với nhau.

4. Hai thiết bị cập nhật các mục bộ nhớ cache ARP của chúng và từ thời điểm đó trở đi, giao tiếp với kẻ tấn công thay vì trực tiếp với nhau.

5. Kẻ tấn công hiện đang bí mật đứng giữa mọi liên lạc.

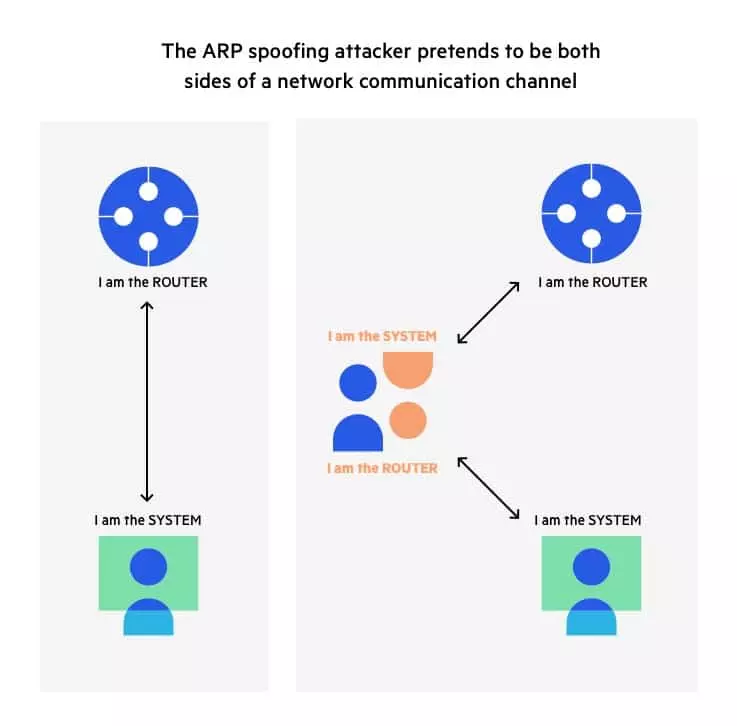

Kẻ tấn công ARP spoofing giả vờ là cả hai bên tham gia của một kết nối mạng. Khi kẻ tấn công giả mạo ARP, chúng có thể:

Tiếp tục định tuyến thông tin liên lạc như hiện tại, kẻ tấn công có thể đánh hơi (sniffing) các gói tin và đánh cắp dữ liệu, ngoại trừ trường hợp gói tin được truyền qua một kênh được mã hóa như HTTPS.

Thực hiện chiếm quyền điều khiển session, nếu kẻ tấn công có được session ID, chúng có thể có quyền truy cập vào tài khoản mà người dùng hiện đang đăng nhập.

Thay đổi giao tiếp – ví dụ: đẩy một file hoặc trang web độc hại đến máy tính.

Tấn công DDoS – những kẻ tấn công có thể cung cấp địa chỉ MAC của server mà chúng muốn tấn công bằng DDoS, thay vì máy của chính chúng. Nếu làm điều này cho một số lượng lớn IP, server mục tiêu sẽ bị tấn công bởi lưu lượng truy cập.

Xem thêm: Wireshark là gì

Cách phát hiện tấn công ARP spoofing

Dưới đây là một cách đơn giản để phát hiện bộ nhớ cache ARP của một thiết bị cụ thể đã bị nhiễm độc, bằng cách sử dụng command line. Khởi động trình hệ điều hành với tư cách quản trị viên. Sử dụng lệnh sau để hiển thị bảng ARP, trên cả Windows và Linux:

arp -nOutput giống như sau:

| IP Address | MAC Address |

| 192.168.5.1 | 00-14-22-01-23-45 |

| 192.168.5.201 | 40-d4-48-cr-55-b8 |

| 192.168.5.202 | 00-14-22-01-23-45 |

Nếu bảng chứa hai địa chỉ IP khác nhau có cùng địa chỉ MAC, chứng tỏ một cuộc tấn công ARP đang diễn ra. Vì địa chỉ IP 192.168.5.1 có thể được nhận dạng là bộ định tuyến nên IP của kẻ tấn công có thể là 192.168.5.202.

Để phát hiện ARP spoofing trong một mạng lớn và biết thêm thông tin về loại giao tiếp mà kẻ tấn công đang thực hiện, bạn có thể sử phần mềm Wireshark mã nguồn mở để bắt và phân tích gói tin.

Cách phòng chống ARP spoofing

Dưới đây là một số phương pháp tốt nhất có thể giúp bạn ngăn chặn ARP Spoofing trên mạng của mình:

- Sử dụng Mạng riêng ảo (Virtual Private Network – VPN) cho phép các thiết bị kết nối với Internet thông qua một tunnel được mã hóa. Điều này làm cho tất cả thông tin liên lạc được mã hóa và vô giá trị đối với kẻ tấn công ARP spoofing.

- Sử dụng ARP tĩnh – giao thức ARP cho phép xác định mục nhập ARP tĩnh cho địa chỉ IP và ngăn thiết bị nghe phản hồi ARP cho địa chỉ đó. Ví dụ: nếu một máy tính luôn kết nối với cùng một bộ định tuyến, bạn có thể xác định một mục ARP tĩnh cho bộ định tuyến đó, điều này giúp ngăn chặn một cuộc tấn công.

- Sử dụng packet filtering – các packet filtering có thể xác định các gói ARP bị nhiễm độc bằng cách phát hiện chúng chứa thông tin nguồn xung đột và ngăn chúng lại trước khi chúng đến được các thiết bị trên mạng của bạn.

- Thực hiện một cuộc tấn công ARP spoofing – kiểm tra xem các hệ thống bảo mật hiện tại của bạn có đang hoạt động hay không bằng cách thực hiện một cuộc tấn công ARP spoofing với sự phối hợp của các nhóm Công nghệ thông tin và bảo mật. Nếu cuộc tấn công thành công, hãy xác định điểm yếu trong các biện pháp bảo mật của bạn và khắc phục chúng.

Như vậy là bạn đã hiểu rõ được ARP spoofing là gì và cách phát hiện nó, hy vọng bài viết này cung cấp những kiến thức bổ ích cho bạn để bạn có thể phòng chống ARP spoofing một cách hiệu quả, cảm ơn bạn đã dành thời gian đọc bài viết!

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày