NSEC3 record là gì? Hướng dẫn cấu hình và quản lý NSEC3 record chi tiết

Đã kiểm duyệt nội dung

Đánh giá

NSEC3 record là một bản ghi DNSSEC dùng để cung cấp bằng chứng xác thực về sự không tồn tại của một tên miền theo cơ chế an toàn hơn so với NSEC. Dựa trên kinh nghiệm triển khai DNSSEC cho các zone cần hạn chế lộ cấu trúc tên miền, mình nhận thấy NSEC3 hiệu quả nhờ sử dụng giá trị băm (hash) thay cho tên miền dạng rõ, giảm nguy cơ bị zone walking và liệt kê toàn bộ tên trong zone. Trong bài viết này, mình sẽ cùng bạn tìm hiểu chi tiết về NSEC3, từ cấu trúc, cơ chế hoạt động, đến cách cấu hình và xử lý các sự cố liên quan.

Những điểm chính

- Quan điểm của mình: Trong bối cảnh DNSSEC ngày càng được triển khai rộng rãi, hiểu đúng và cấu hình chuẩn NSEC3 sẽ là yếu tố then chốt để vừa bảo mật tốt, vừa tránh lỗi vận hành khó chẩn đoán.

- Khái niệm NSEC3 Record: Hiểu rõ đây là bản ghi DNSSEC dùng để xác thực sự không tồn tại của tên miền bằng cách sử dụng giá trị băm (hash), giúp khắc phục điểm yếu dễ bị lộ toàn bộ danh sách tên miền của bản ghi NSEC cũ.

- Cấu trúc và thành phần: Nắm vững các trường thông tin cốt lõi gồm thuật toán băm, số vòng lặp, chuỗi muối, cờ và các giá trị băm của tên miền để hiểu cách bản ghi này mã hóa thông tin.

- Cách thức hoạt động: Khám phá cách NSEC3 tạo ra một vòng khép kín các giá trị băm. Khi có truy vấn tên miền không tồn tại, máy chủ sẽ trả về bản ghi chứng minh giá trị băm của truy vấn đó rơi vào “khoảng trống” giữa hai bản ghi hợp lệ.

- Ứng dụng thực tế: Tìm hiểu cách NSEC3 được triển khai trong các zone DNSSEC hiện đại và mối liên hệ với NSEC3PARAM, giúp bạn biết cách áp dụng và chuyển đổi từ NSEC sang NSEC3.

- Hướng dẫn cấu hình và quản lý: Bỏ túi 5 bước thiết lập từ việc kiểm tra trạng thái DNSSEC, kích hoạt NSEC3, cấu hình tham số, ký lại zone đến việc duy trì hệ thống ổn định.

- Cách kiểm tra và xử lý sự cố: Nắm được quy trình 5 bước để chẩn đoán lỗi khi truy vấn trả về NXDOMAIN/NoData, cách kiểm tra tính hợp lệ của chữ ký RRSIG và phạm vi phủ của giá trị băm.

- Giới thiệu Vietnix: Biết đến Vietnix là nhà cung cấp dịch vụ đăng ký tên miền uy tín và VPS hiệu năng cao.

- Câu hỏi thường gặp: Giải đáp các thắc mắc liên quan đến NSEC3 record.

NSEC3 record trong DNSSEC là gì?

NSEC3 record là bản ghi DNSSEC được sử dụng để cung cấp authenticated denial of existence (xác thực từ chối tồn tại) cho những tên miền hoặc bản ghi không có trong zone. NSEC3 thực hiện bằng cách làm việc với tên miền đã được chuyển thành giá trị băm thay vì tên gốc ở dạng rõ ràng. Bản ghi này gắn một tên đã băm với tên đã băm kế tiếp trong zone (theo thứ tự sắp xếp giá trị băm) và liệt kê các loại bản ghi hiện diện tại đó. Từ đó, hệ thống đó cho phép resolver xác minh bằng mật mã rằng tên hoặc loại bản ghi được hỏi không xuất hiện trong zone.

Trong DNSSEC, NSEC3 thường được áp dụng thay cho NSEC ở những zone cần hạn chế việc suy ra danh sách tên miền. Cơ chế băm tên giúp giảm triệt để nguy cơ bị kẻ gian dò tìm toàn bộ zone thông qua phản hồi DNSSEC. Mỗi NSEC3 record được ký bởi RRSIG để đảm bảo tính toàn vẹn, đồng thời kết hợp với các tham số như hash algorithm, iterations và salt nhằm tăng độ khó khi đảo ngược giá trị băm, đáp ứng yêu cầu bảo mật của nhiều triển khai DNSSEC hiện nay.

Để triển khai các công nghệ bảo mật như DNSSEC và NSEC3 hiệu quả, việc sở hữu một tên miền từ nhà cung cấp uy tín là bước nền tảng cực kỳ quan trọng. Vietnix hiện cung cấp dịch vụ đăng ký tên miền với thủ tục nhanh chóng, an toàn cùng mức giá vô cùng hợp lý. Khách hàng của Vietnix sẽ được cấp quyền truy cập vào giao diện quản lý DNS thân thiện, hỗ trợ thiết lập đầy đủ các loại bản ghi phức tạp. Nhờ đó, bạn có thể dễ dàng bảo vệ thương hiệu trực tuyến của doanh nghiệp một cách chủ động và toàn diện nhất.

Cấu trúc và các trường dữ liệu của NSEC3 record

Cấu trúc của NSEC3 record bao gồm các trường sau:

- Hash Algorithm (Thuật toán băm): Xác định thuật toán hàm băm được sử dụng để chuyển tên miền gốc thành tên đã băm, ví dụ SHA-1 theo quy định trong RFC 5155. Trường này phải thống nhất trong toàn bộ zone khi triển khai NSEC3 để resolver có thể tính toán và kiểm tra giá trị băm một cách chính xác.

- Iterations (Số vòng lặp): Thể hiện số lần áp dụng liên tiếp hàm băm lên tên miền (kết hợp với salt), nhằm tăng chi phí tính toán khi cố gắng đảo ngược giá trị băm. Giá trị iterations được chọn phải cân bằng giữa hiệu năng của hệ thống DNS và mức độ bảo vệ mong muốn và được đặt giống nhau cho các NSEC3 record trong cùng một zone.

- Salt (Chuỗi muối): Là chuỗi octet nhị phân ngắn, được nối thêm vào tên miền trước khi thực hiện hàm băm, giúp hạn chế việc dùng bảng tra cứu sẵn để suy ngược tên từ giá trị băm. Độ dài của salt được xác định bởi trường Salt Length đi kèm và salt có thể rỗng (biểu diễn bằng dấu “-” trong dạng trình bày) nếu quản trị viên không sử dụng salt cho zone đó.

- Flags: Là trường 8 bit trong RDATA, trong đó bit quan trọng nhất được dùng cho tùy chọn Opt-out, các bit còn lại được dành cho sử dụng trong tương lai. Khi bit Opt-out được bật, các tên miền con chưa được ký DNSSEC có thể không cần NSEC3 record riêng nhưng vẫn nằm trong khoảng được bao phủ bởi NSEC3, giúp giảm số lượng bản ghi phải tạo và quản lý trong zone lớn.

- Hash owner name: Phần tên của NSEC3 record là giá trị băm của tên gốc, được mã hóa theo Base32 (Extended Hex) và gắn với tên zone, đại diện cho một điểm cụ thể trong không gian tên đã băm của zone. Mỗi giá trị băm tương ứng với một “owner name” gốc trong zone và toàn bộ các NSEC3 record xếp thành một vòng tuần hoàn theo thứ tự tăng dần của giá trị băm.

- Next Hashed Owner Name: Trường RDATA này chứa giá trị băm của tên kế tiếp trong thứ tự sắp xếp giá trị băm, xác định khoảng liên tục mà NSEC3 record hiện tại bao phủ. Đối với NSEC3 record cuối cùng trong zone, trường này trùng với giá trị băm của bản ghi đầu tiên, khép kín vòng lặp trên toàn bộ không gian tên đã băm.

- Type Bit Maps (Record Types): Là tập các bit biểu diễn tập hợp loại bản ghi tồn tại tại owner name gốc tương ứng với giá trị băm ở phần tên của NSEC3 record. Khi resolver nhận phản hồi chứa NSEC3, phần Type Bit Maps cho biết chính xác những RR type nào có mặt tại tên đó, giúp phân biệt trường hợp “tên không tồn tại” và “tên tồn tại nhưng thiếu loại bản ghi được truy vấn” trong quá trình xác thực DNSSEC.

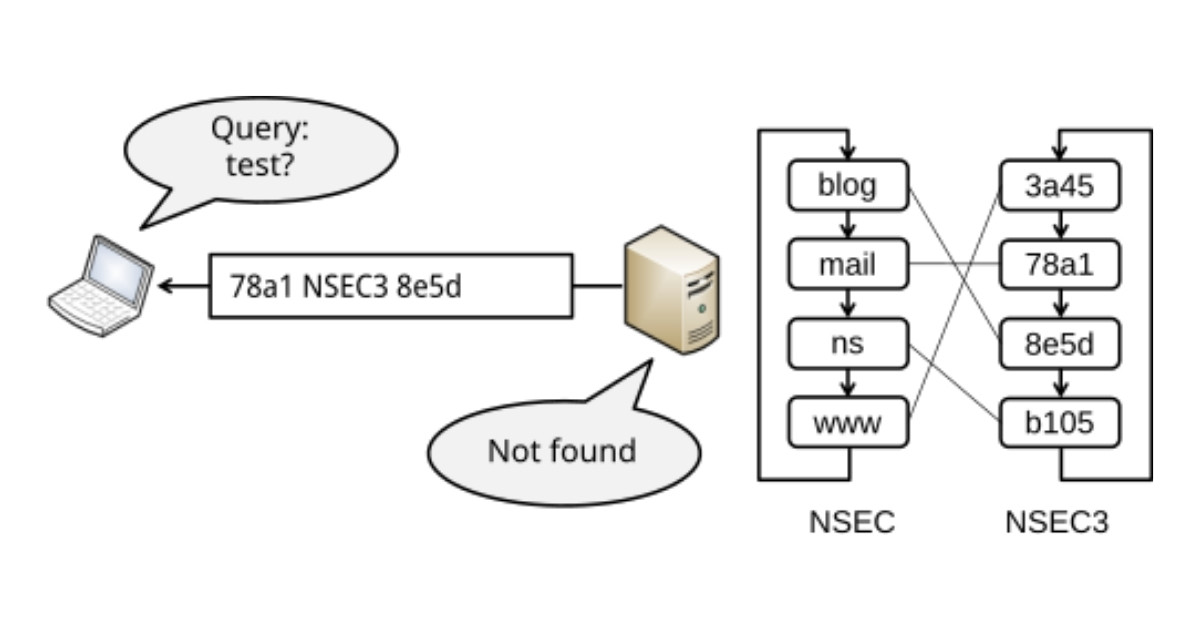

Cơ chế hoạt động của NSEC3 record

Cơ chế hoạt động của NSEC3 record dựa trên việc chứng minh một khoảng trống trong danh sách các tên miền đã băm. Các NSEC3 record tạo thành một vòng khép kín bao phủ toàn bộ không gian tên của zone.

- Khi có truy vấn tên miền không tồn tại: Máy chủ DNS sẽ băm tên miền mà người dùng vừa hỏi (sử dụng đúng thuật toán, iterations và salt của zone). Sau đó, máy chủ trả về bản ghi NSEC3 chứng minh rằng: giá trị băm vừa tính được nằm giữa “Hash owner name” và “Next Hashed Owner Name”, do đó tên miền này chắc chắn không tồn tại.

- Khi có truy vấn loại bản ghi không tồn tại: Trường hợp tên miền có thật nhưng loại bản ghi được hỏi không có, bản ghi NSEC3 sẽ hiển thị tập hợp các loại bản ghi hiện có thông qua trường Type Bit Maps. Kết hợp cùng chữ ký RRSIG, máy chủ sẽ chứng minh được thông tin trả về là chính xác và không bị giả mạo.

NSEC3 trong triển khai DNSSEC thực tế

NSEC3 được sử dụng rộng rãi trong các triển khai DNSSEC hiện đại để hạn chế lộ cấu trúc tên miền trong zone so với cách dùng NSEC thông thường. Khi bật DNSSEC với NSEC3, hệ thống ký zone sẽ tự động tạo chuỗi NSEC3 record dựa trên các tham số được cấu hình và dùng chúng trong phản hồi cho truy vấn âm.

NSEC3 trong các zone DNSSEC hiện nay

Trong nhiều dịch vụ DNS được quản lý (managed DNS) và các hệ thống tên miền cấp cao nhất (TLD), NSEC3 thường là lựa chọn mặc định hoặc được khuyến nghị cho bản ghi “nonexistent proof” thay vì NSEC, nhằm giảm nguy cơ liệt kê zone qua phản hồi DNSSEC. Các zone đã ký với NSEC có thể được chuyển sang NSEC3 bằng cách đổi loại bản ghi dùng cho bằng chứng không tồn tại trong cấu hình DNSSEC, sau đó thực hiện re-sign lại zone để sinh ra tập NSEC3 record tương ứng.

Sử dụng NSEC3 cùng bản ghi NSEC3PARAM

Trong triển khai thực tế, NSEC3 thường đi kèm NSEC3PARAM để thông báo cho máy chủ thẩm quyền về tham số băm sẽ áp dụng cho zone, gồm thuật toán băm, flags, số vòng lặp và salt. Khi ký zone DNSSEC, phần mềm DNS sẽ căn cứ vào NSEC3PARAM để tính toán giá trị băm tên miền và sinh ra đầy đủ NSEC3 record, sau đó dùng những bản ghi này để trả lời truy vấn về tên/bản ghi không tồn tại.

Chuyển đổi từ NSEC sang NSEC3 trong hệ thống DNS

Một số nền tảng như Infoblox hỗ trợ thao tác chuyển zone đang dùng NSEC sang NSEC3. Quản trị viên chỉ cần đổi tùy chọn “Resource Record Type for Nonexistent Proof” sang NSEC3 trong phần cấu hình DNSSEC, rồi ký lại toàn bộ DNSSEC zone. Sau khi chuyển đổi, quản trị viên cần kiểm tra để bảo đảm không còn NSEC record hoạt động trong zone và chuỗi NSEC3 mới vẫn xác thực đúng bằng DNSSEC cho các truy vấn âm.

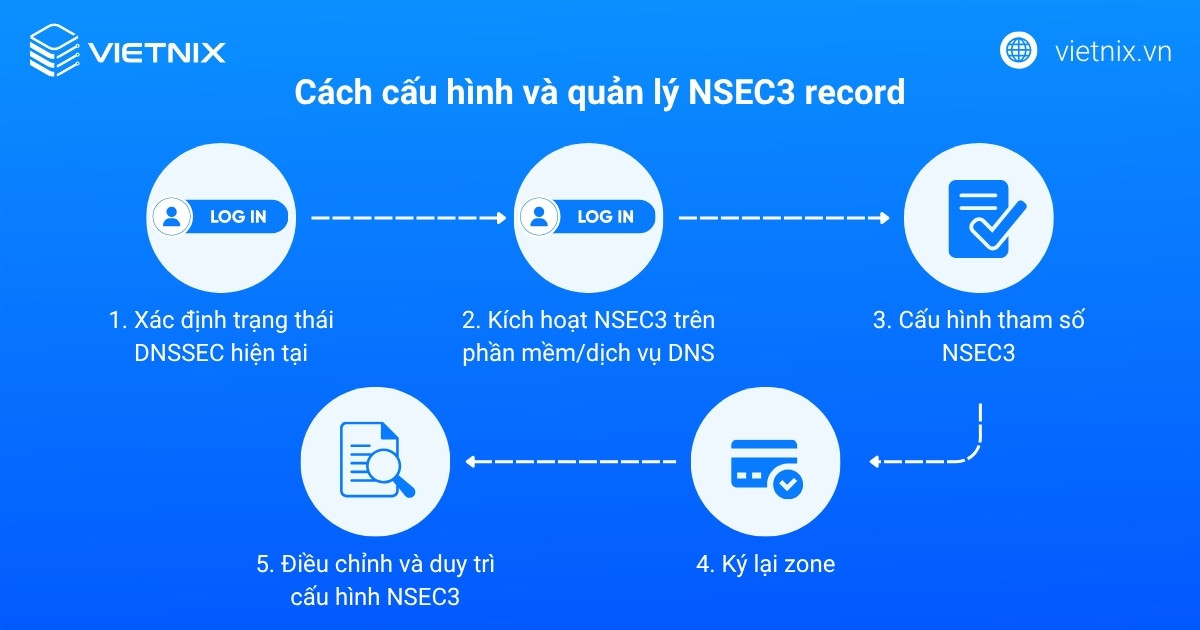

Cách cấu hình và quản lý NSEC3 record

Bước 1: Xác định trạng thái DNSSEC hiện tại

Trước hết, bạn cần kiểm tra zone đã được ký DNSSEC hay chưa bằng cách tra cứu sự tồn tại của các bản ghi DNSKEY và RRSIG thông qua dig, drill hoặc giao diện quản trị DNS. Sau đó, thử truy vấn một tên hoặc loại bản ghi không tồn tại để quan sát phản hồi, từ đó xác định zone hiện đang dùng NSEC hay NSEC3 cho “authenticated denial of existence”.

Bước 2: Kích hoạt NSEC3 trên phần mềm hoặc dịch vụ DNS

Khi đã nắm được trạng thái hiện tại, bạn tiến hành bật NSEC3 trong hệ thống DNS đang sử dụng. Với môi trường hỗ trợ dòng lệnh (như BIND), thao tác này thường thông qua lệnh thiết lập NSEC3PARAM, ví dụ rndc signing -nsec3param <hash> <flags> <iterations> <salt> example.com, trong khi trên các nền tảng quản trị giao diện (Infoblox, Windows DNS, managed DNS), bạn chọn tùy chọn Use NSEC3 hoặc tương đương trong phần cấu hình DNSSEC cho zone.

Bước 3: Cấu hình tham số NSEC3

Sau khi bật NSEC3, bước tiếp theo là xác định bộ tham số sẽ áp dụng cho toàn bộ zone. Bạn lựa chọn thuật toán băm (Hash Algorithm) theo chuẩn được hỗ trợ, thường là SHA-1 như mô tả trong RFC 5155/NSEC3PARAM, rồi đặt số vòng lặp (Iterations) ở mức phù hợp.

Mẹo từ chuyên gia:

Bạn có thể đặt giá trị bổ sung là 0 để tránh gây tải thêm cho resolver.

Bước 4: Ký lại zone

Khi bộ tham số đã được xác lập, bạn cần tiến hành ký mới hoặc re-sign zone để hệ thống tạo ra chuỗi NSEC3 record tương ứng. Sau quá trình ký, bạn nên kiểm tra lại bằng cách gửi truy vấn đến các tên/bản ghi không tồn tại và xác nhận rằng phản hồi âm chứa NSEC3 kèm RRSIG (thay cho NSEC nếu trước đó zone đang dùng NSEC), bảo đảm cơ chế phủ định đã chuyển sang NSEC3 đúng như cấu hình.

Bước 5: Điều chỉnh và duy trì cấu hình NSEC3

Trong quá trình vận hành, có thể phát sinh nhu cầu thay đổi iterations, salt hoặc cờ opt-out để phù hợp hơn với chính sách bảo mật và hiệu năng hệ thống. Khi đó, bạn cập nhật lại giá trị NSEC3PARAM (hoặc mục cấu hình NSEC3 trên giao diện), sau đó yêu cầu ký lại zone để toàn bộ NSEC3 record được tái sinh với tham số mới, đồng thời theo dõi log DNS nhằm xác nhận quá trình chuyển đổi hoàn tất mà không xuất hiện lỗi DNSSEC.

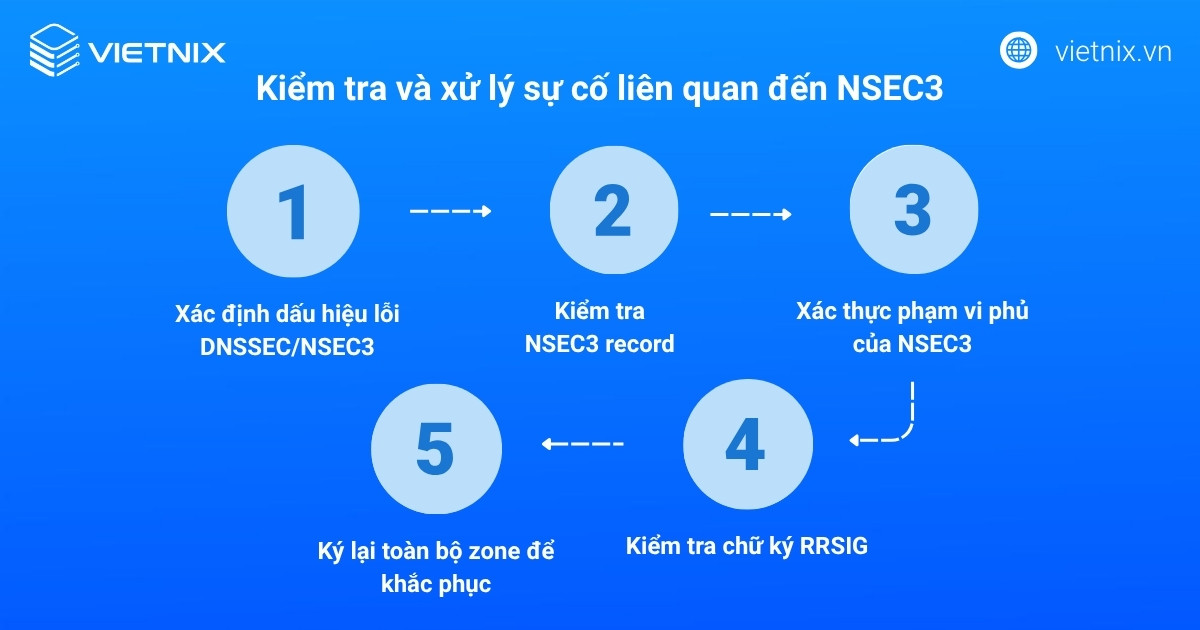

Kiểm tra và xử lý sự cố liên quan đến NSEC3

Bước 1: Xác định dấu hiệu lỗi DNSSEC/NSEC3

Trước khi xử lý, bạn cần ghi nhận rõ biểu hiện sự cố: truy vấn trả về NXDOMAIN/NoData nhưng resolver không gắn cờ AD, công cụ kiểm tra DNSSEC báo lỗi với NSEC/NSEC3 hoặc người dùng phản ánh gián đoạn phân giải tên miền. Bạn có thể dùng các công cụ như DNSSEC Analyzer, DNSViz hoặc tiện ích dig/drill để xem chi tiết phản hồi DNSSEC, bao gồm DNSKEY, RRSIG, NSEC/NSEC3.

Bước 2: Kiểm tra NSEC3 record

Tiếp theo, bạn hãy gửi truy vấn tới một tên không tồn tại (NXDOMAIN) và một tên có tồn tại nhưng dùng loại bản ghi không tồn tại (NoData) trong zone để quan sát cách máy chủ trả lời. Trong phản hồi, bạn cần xác nhận có NSEC3 + RRSIG, đồng thời ghi lại các trường quan trọng như owner name đã băm, next hashed owner name và danh sách type bit maps để phục vụ bước phân tích tiếp theo.

Bước 3: Xác thực phạm vi phủ của NSEC3

Sau khi thu được bản ghi NSEC3, bạn tính giá trị băm của tên truy vấn bằng đúng thuật toán, iterations và salt đang dùng trong zone, rồi so sánh với cặp “owner hash” và “next hashed owner name” trong phản hồi. Nếu giá trị băm của tên truy vấn không nằm trong khoảng mà NSEC3 công bố, hoặc không khớp với logic “closest encloser / next closer” như mô tả trong hướng dẫn NSEC3, đây là dấu hiệu cho thấy dữ liệu NSEC3 hoặc tham số băm đang bị lệch hoặc chưa được cập nhật đúng.

Bước 4: Kiểm tra chữ ký RRSIG

Ở bước này, bạn kiểm tra chữ ký RRSIG đi kèm NSEC3 để bảo đảm bản ghi âm được bảo vệ đúng bởi DNSSEC. Nếu RRSIG hết hạn, sử dụng khóa không tương ứng với DNSKEY hiện tại hoặc bị thiếu trên một số NSEC3 record, resolver sẽ coi phản hồi là không hợp lệ, dẫn đến lỗi DNSSEC validation cho toàn bộ truy vấn âm.

Bước 5: Ký lại toàn bộ zone để khắc phục

Khi xác định nguyên nhân đến từ tham số NSEC3 không đồng nhất hoặc chữ ký không còn hợp lệ, bạn thực hiện re-sign zone với cấu hình DNSSEC/NSEC3 chuẩn, để sinh lại chuỗi NSEC3 và RRSIG đồng bộ với DNSKEY hiện hành. Sau khi ký lại, hãy kiểm tra lại các truy vấn NXDOMAIN/NoData và phân tích bằng DNSSEC Analyzer/DNSViz để bảo đảm không còn cảnh báo liên quan đến NSEC/NSEC3, chữ ký và chuỗi tin cậy.

Bảo mật DNS toàn diện với nền tảng từ Vietnix

Việc triển khai DNSSEC với NSEC3 đòi hỏi một hệ thống quản trị DNS linh hoạt và một hạ tầng máy chủ ổn định để xử lý các tác vụ ký zone. Vietnix cung cấp dịch vụ đăng ký tên miền với một giao diện quản lý mạnh mẽ, sẵn sàng cho các cấu hình DNS nâng cao. Đồng thời, nền tảng VPS hiệu năng cao là môi trường lý tưởng để bạn tự vận hành các máy chủ DNS có thẩm quyền, đảm bảo quá trình ký và phân phát các bản ghi DNSSEC diễn ra một cách mượt mà và an toàn.

Thông tin liên hệ:

- Website: https://vietnix.vn/

- Hotline: 1800 1093

- Email: sales@vietnix.com.vn

- Địa chỉ: 265 Hồng Lạc, Phường Bảy Hiền, Thành Phố Hồ Chí Minh

Câu hỏi thường gặp

Tại sao lại cần NSEC3 thay vì NSEC?

NSEC3 được tạo ra để giải quyết điểm yếu lớn nhất của NSEC là “zone walking” – khả năng kẻ tấn công có thể lần lượt truy vấn các bản ghi NSEC để thu thập toàn bộ danh sách tên miền trong một zone. NSEC3 ngăn chặn điều này bằng cách làm việc với các giá trị băm.

Bản ghi NSEC3PARAM là gì?

NSEC3PARAM là bản ghi đi kèm, thông báo cho các máy chủ DNS có thẩm quyền biết cần sử dụng các tham số nào (thuật toán băm, số lần lặp, salt) để tạo ra các bản ghi NSEC3 cho zone đó.

Việc tăng số lần lặp có làm NSEC3 an toàn hơn không?

Về lý thuyết, tăng iterations sẽ làm cho các cuộc tấn công dò tìm (offline dictionary attacks) tốn nhiều chi phí tính toán hơn. Tuy nhiên, nó cũng làm tăng tải cho cả máy chủ DNS và các resolver. Khuyến nghị thực hành hiện đại thường ưu tiên đặt iterations = 0 để tối ưu hiệu năng.

NSEC3 record mang lại sự cân bằng hợp lý giữa khả năng xác thực phủ định và việc bảo vệ sự riêng tư của dữ liệu trong zone. Mặc dù cơ chế hoạt động dựa trên giá trị băm có phần phức tạp hơn NSEC, việc hiểu rõ và cấu hình chính xác NSEC3 là điều cần thiết để triển khai một hệ thống DNSSEC hiện đại và an toàn. Bằng cách quản lý tốt các tham số và quy trình ký lại zone, bạn có thể bảo vệ tên miền của mình một cách hiệu quả khỏi các nguy cơ giả mạo mà không làm lộ cấu trúc nội bộ.

THEO DÕI VÀ CẬP NHẬT CHỦ ĐỀ BẠN QUAN TÂM

Đăng ký ngay để nhận những thông tin mới nhất từ blog của chúng tôi. Đừng bỏ lỡ cơ hội truy cập kiến thức và tin tức hàng ngày