Tạo User trên Windows 10 thông qua Computer Management

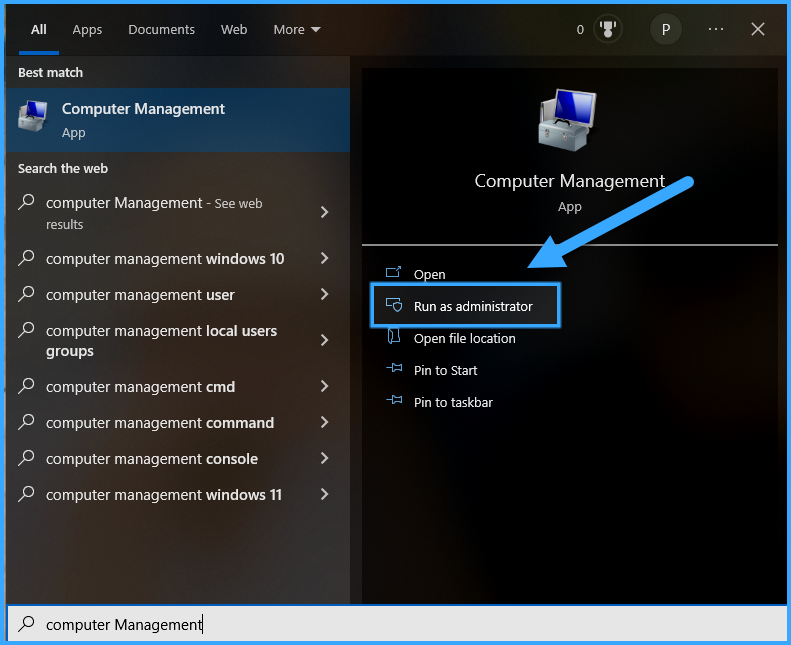

Bước 1: Truy cập Computer Management để tạo user trên Windows.

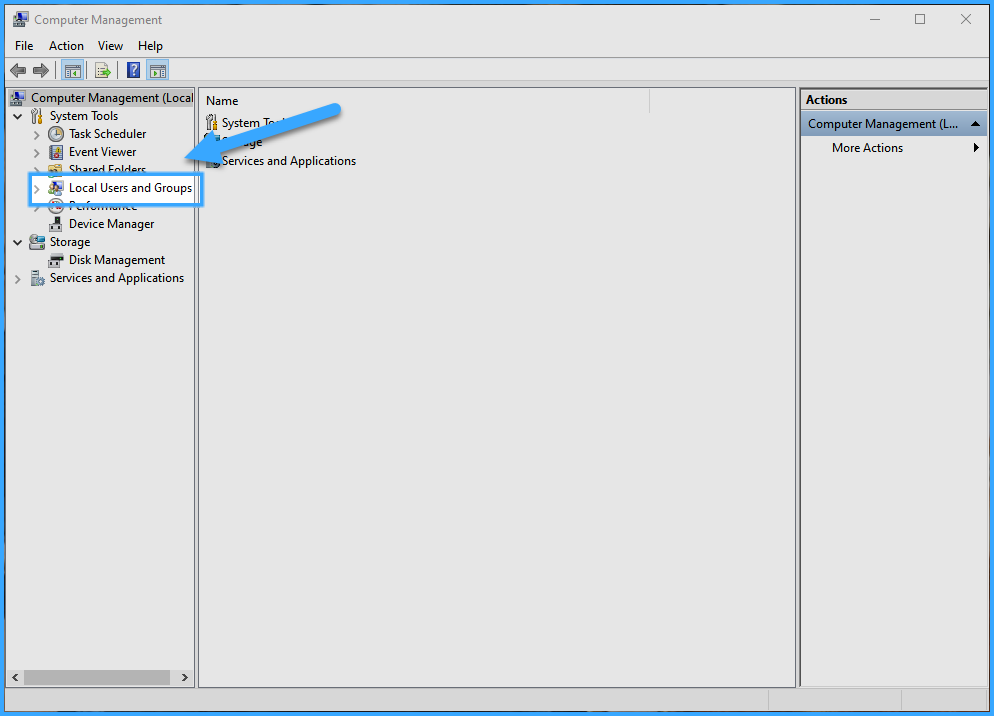

Bước 2: Truy cập Local Users and Groups.

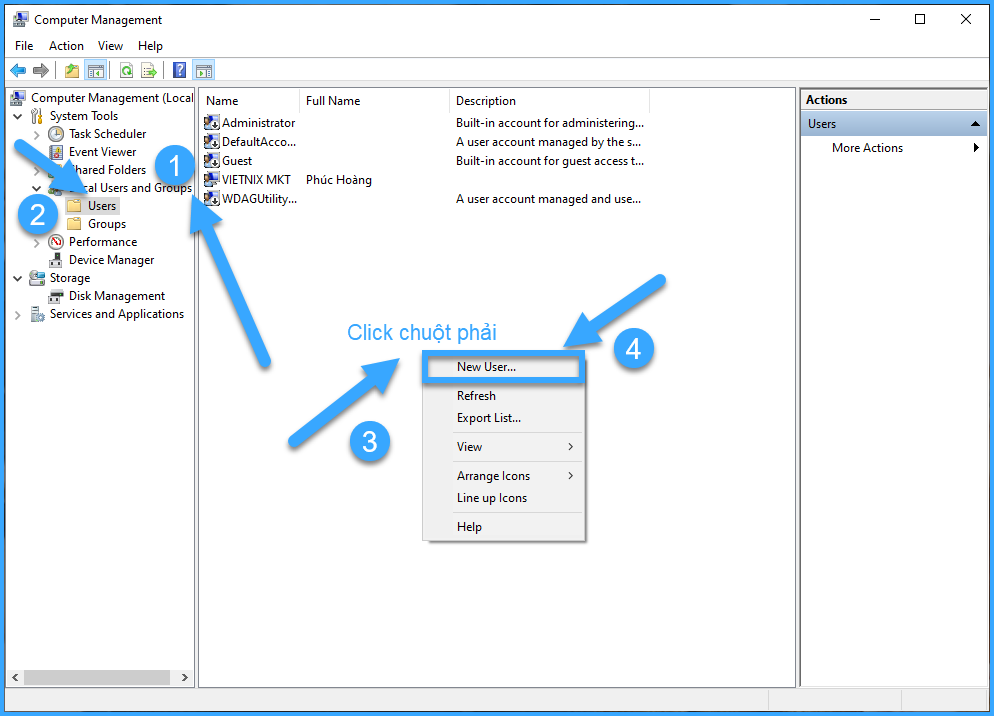

Bước 3: Tiến hành tạo mới user trên Windows.

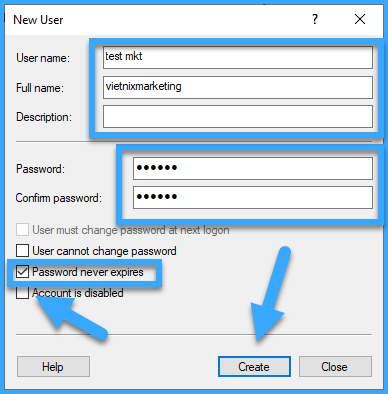

Khi tạo user bạn có thể tuỳ chọn các option mà mình đã khoanh đỏ, riêng mình thì dùng option Password never expirses cho gọn.

Bước 4: Điền thông tin của user cần khởi tạo và nhấn Create.

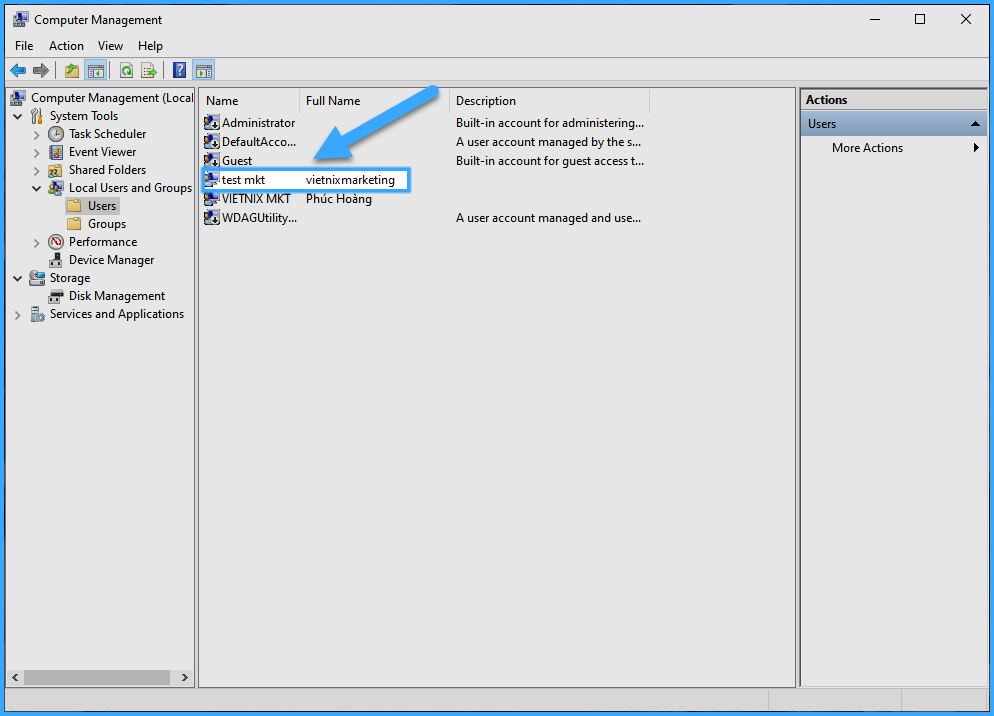

Bước 5: Tạo mới người dùng thành công.

Bật Remote Desktop cho user vừa tạo trên Windows 10

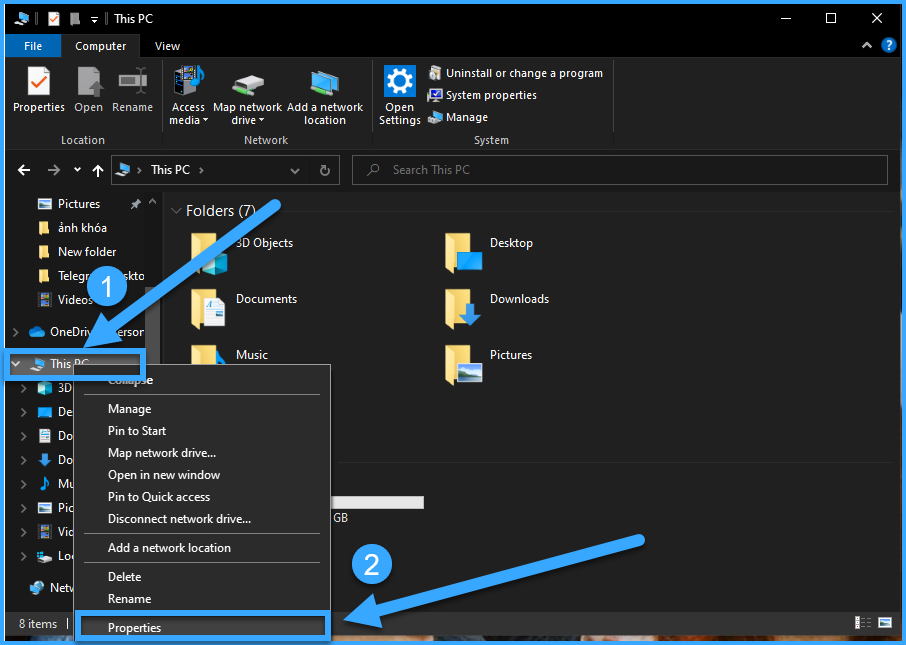

Bước 1: Nhấn chuột phải vào This PC và chọn Properties.

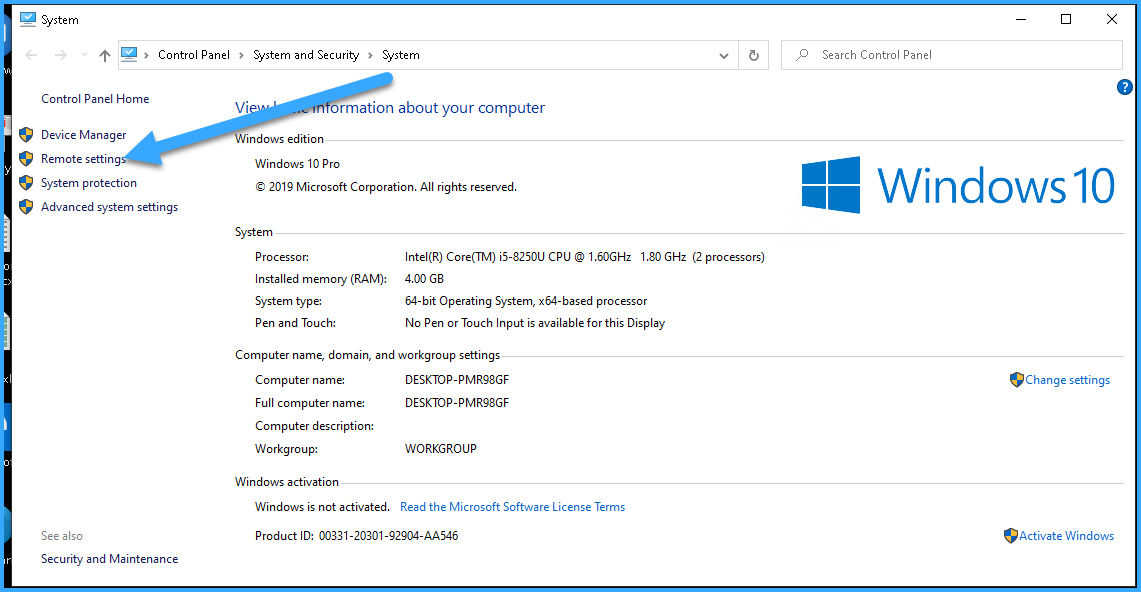

Bước 2: Nhấn vào Remote Setting.

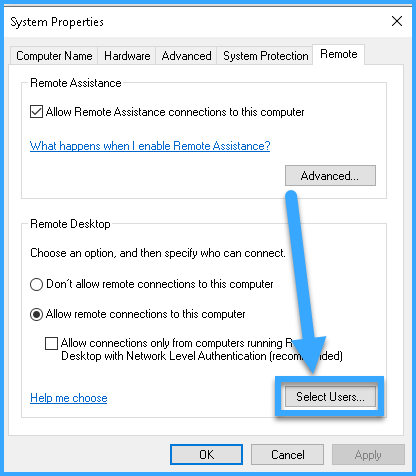

Bước 3: Chọn Select User.

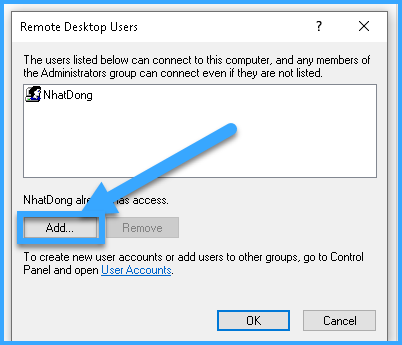

Bước 4: Chọn Add.

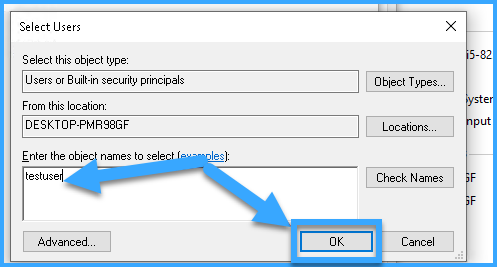

Bước 5: Điền thông tin user và OK.

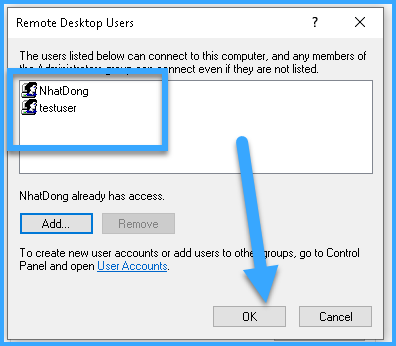

Bước 6: Chọn user và OK.

Mọi thắc mắc về vấn đề tạo User và bật Remote desktop cho User trên Windows xin vui lòng liên hệ hotline 1800 1093 – 07 088 44444 để được hỗ trợ giải đáp nhanh chóng.

BÀI VIẾT LIÊN QUAN

- Hướng dẫn cài lại hệ điều hành cho VPS

- Hướng dẫn nâng cấp dịch vụ VPS tại Vietnix

- Hướng dẫn quản trị VPS

- Hướng dẫn reset mật khẩu VPS

VIETNIX - DỊCH VỤ HOSTING, VPS TỐC ĐỘ CAO

- Địa chỉ: 265 Hồng Lạc, Phường 10, Quận Tân Bình, Thành Phố Hồ Chí Minh

- Điện thoại: 1800 1093 – 07 088 44444

- Email liên hệ: sales@vietnix.com.vn

- Website: https://vietnix.vn/